1、什么是JWT?

官网地址: JSON Web Token Introduction - jwt.io 翻译: jsonwebtoken(JWT)是一个开放标准(rfc7519),它定义了一种紧凑的、自包含的方式,用于在各方之间以JSON对象安全地传输信息。此信息可以验证和信任,因为它是数字签名的。jwt可以使用密钥(使用HMAC算法)或使用RSA或ECDSA的公钥/私钥对进行签名 通俗解释:JWT简称JSON Web Token,也就是通过JSON形式作为Web应用中的令牌,用于在各方之间安全地将信息作为JSON对象传输。在数据传输过程中还可以完成数据加密、签名等相关处理。

2、JWT能做什么?

1.授权

这是使用JWT的最常见方案。一旦用户登录,每个后续请求将包括JWT,从而允允许的路由,服务和资源。单点登录是当今广泛使用JWT的一项功能,因为它的开销很小并且可以在不同的域中轻松使用。

2.信息交换

JSON Web Token是在各方之间安全地传输信息的好方法。因为可以对JWT进行签名(例如,使用公钥/私钥对),所以您可以确保发件人是他们所说的人。此外,由于签名是使用标头和有效负载计算的,因此您还可以验证内容是否遭到篡改。

注意:jwt跟session不一样,jwt存储在客户端,session存储在服务器端,服务器断电后session就没了,而jwt因为存储在客户端,所以就不会被影响,只要jwt不过期,就可以继续使用。

3、为什么是JWT呢?

1、传统的Session认证

认证方式:http协议本身是一种无状态的协议,而这就意味着如果用户向我们的应用提供了用户名和密码来进行用户认证,那么下一次请求时,用户还要再一次进行用户认证才行,因为根据http协议,我们并不能知道是哪个用户发出的请求,所以为了让我们的应用能识别是哪个用户发出的请求,我们只能在服务器存储一份用户登录的信息,这份登录信息会在响应时传递给浏览器,告诉其保存为cookie,以便下次请求时发送给我们的应用,这样我们的应用就能识别请求来自哪个用户了,这就是传统的基于session认证。

暴露问题:1、认证之后服务端会保存session,用户增多会导致服务端开销较大。2、基于cookie来进行用户识别的,cookie被截获可能造成CSRF。3、前后端分离项目会更加痛苦。

2、JWT认证

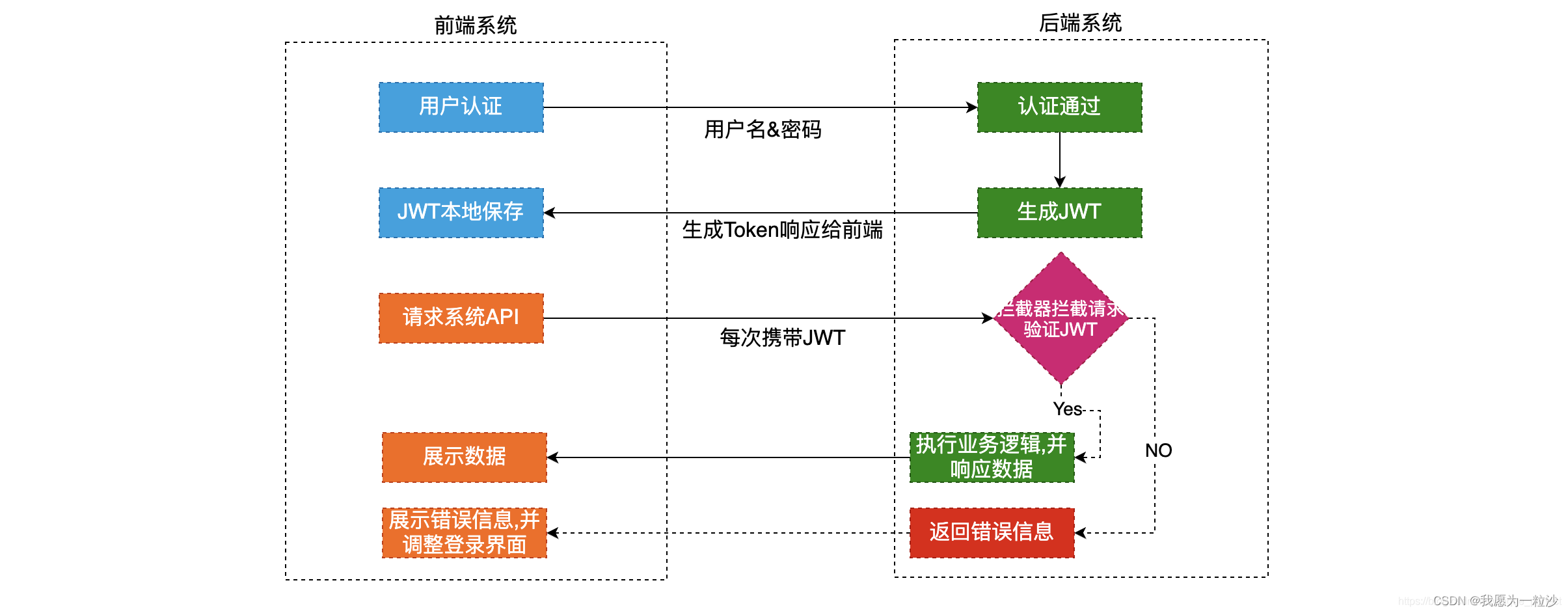

认证流程图:

认证流程:

首先,前端通过Web表单将自己的用户名和密码发送到后端的接口。这一过程一般是一个HTTP POST请求。建议的方式是通过SSL加密的传输(https协议),从而避免敏感信息被嗅探。

后端核对用户名和密码成功后,将用户的id等其他信息作为JWT Payload(负载),将其与头部分别进行Base64编码拼接后签名,形成一个JWT(Token)。形成的JWT就是一个形同lll.zzz.xxx的字符串。 token head.payload.singurater

后端将JWT字符串作为登录成功的返回结果返回给前端。前端可以将返回的结果保存在localStorage或sessionStorage上,退出登录时前端删除保存的JWT即可。

前端在每次请求时将JWT放入HTTP Header中的Authorization位。(解决XSS和XSRF问题) HEADER

后端检查是否存在,如存在验证JWT的有效性。例如,检查签名是否正确;检查Token是否过期;检查Token的接收方是否是自己(可选)。

验证通过后后端使用JWT中包含的用户信息进行其他逻辑操作,返回相应结果。

JWT优势:

简洁(Compact): 可以通过URL,POST参数或者在HTTP header发送,因为数据量小,传输速度也很快

自包含(Self-contained):负载中包含了所有用户所需要的信息,避免了多次查询数据库

因为Token是以JSON加密的形式保存在客户端的,所以JWT是跨语言的,原则上任何web形式都支持。

不需要在服务端保存会话信息,特别适用于分布式微服务。

4、JWT结构是什么?

1、token组成成分

token string ====> header.payload.singnature token 1、标头header 2、有效载荷payload 3、签名Singnature

2、标头header

header:标头通常由两部分组成:令牌的类型(即JWT)和所使用的签名算法

3、有效负载Payload

令牌的第二部分是有效负载,其中包含声明。声明是有关实体 (通常是用户)和其他数据的声明。同样的,它会使用 Base64 编码组成 JWT 结构的第二部分

4、签名Signature

Signature 需要使用编码后的 header 和 payload 以及我们提供的一个密钥,然后使用 header 中指定的签名算法(HS256)进行签名。签名的作用是保证 JWT 没有被篡改过

5、简单使用JWT

步骤1.导入依赖

<!--引入jwt-->

<dependency>

<groupId>com.auth0</groupId>

<artifactId>java-jwt</artifactId>

<version>3.4.0</version>

</dependency>步骤2.生成token

//加密获取token

@Test

public void testJwt() {

Calendar instance = Calendar.getInstance();

instance.add(Calendar.SECOND, 90);

//生成令牌

String token = JWT.create()

.withClaim("age",12)

.withClaim("username", "张三")//设置自定义用户名

.withExpiresAt(instance.getTime())//设置过期时间

.sign(Algorithm.HMAC256("token!Q2W#E$RW"));//设置签名 保密 复杂

//输出令牌

System.out.println(token);

}步骤3.token和签名解析数据

//根据token和签名解析

@Test

public void testJwt1(){

String token="eyJ0eXAiOiJKV1QiLCJhbGciOiJIUzI1NiJ9.eyJleHAiOjE2NTkyNTE2MzgsImFn" + "ZSI6MTIsInVzZXJuYW1lIjoi5byg5LiJIn0.vUTTBGuwZz5qUuB8UNVqHJsyd49b8REE4jb_NR1rm0c";

JWTVerifier jwtVerifier = JWT.require(Algorithm.HMAC256("token!Q2W#E$RW")).build();

DecodedJWT decodedJWT = jwtVerifier.verify(token);

// 存的是时候是什么类型,取得时候就是什么类型,否则取不到值。

System.out.println("用户名: " + decodedJWT.getClaim("username").asString());

//根据你输入值的类型转化

System.out.println("用户年龄:"+decodedJWT.getClaim("age").asInt());

System.out.println("过期时间: "+decodedJWT.getExpiresAt());

}步骤4.分析常见异常

# 4.常见异常信息 SignatureVerificationException: 签名不一致异常 TokenExpiredException: 令牌过期异常 AlgorithmMismatchException: 算法不匹配异常 InvalidClaimException: 失效的payload异常

6. JWTUtils

/**

* 令牌工具类

*/

public class TokenUtils {

final static String issuer = "mga";

final static String secret = "123456";

static Algorithm algorithm = Algorithm.HMAC256(secret); //创建一个HMAC256算法对象

/**

* 生成令牌

* @param sign 标识

* @param issuedTime 令牌创建时间

* @param expiresTime 令牌过期时间

* @return

*/

public static String generate(Object sign, Date issuedTime, Date expiresTime) {

String token = JWT.create()

.withIssuer(issuer) //配置令牌创建者

.withIssuedAt(issuedTime) //配置令牌创建时间

.withExpiresAt(expiresTime) //配置令牌过期时间

.withClaim("sign", sign.toString()) //配置令牌携带标识

.sign(algorithm); //完成签名,并生成token

return token;

}

/**

* 验证Token

* @param token

* @return 令牌携带标识,如果返回了正常的字符串,说明验证通过。如果返回null,说明验证未通过。

*/

public static String verify(String token) {

try {

JWTVerifier verifier = JWT.require(algorithm).withIssuer(issuer).build(); //创建JWT验证器对象

DecodedJWT decodedJWT = verifier.verify(token);

String result = decodedJWT.getClaim("sign").toString();

return result;

} catch (Exception e) {

System.err.println("Token '" + token + "' is not certified\t" + e.getMessage());

return null;

}

}

}

457

457

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?