模拟工具

Xshell、Packet tracer、GNS3

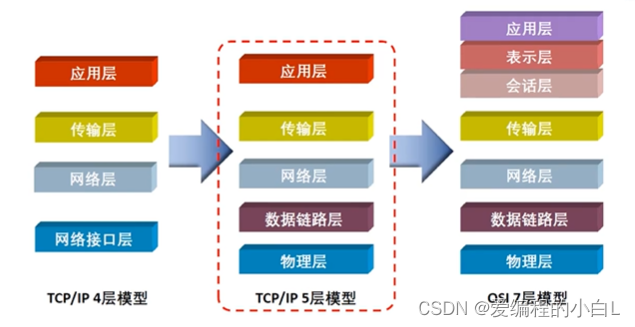

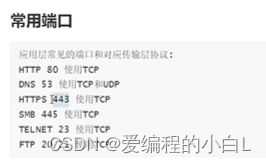

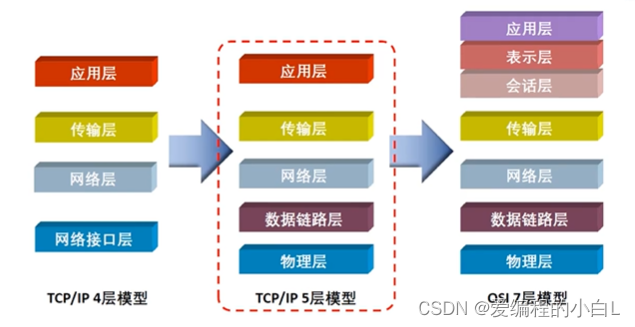

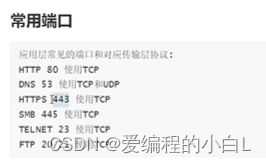

抓包实际上重要信息主要在应用层

Tcp建立链接会有一个三次握手,断开链接会有一个四次挥手

tcp丢包无所谓,不需要建立连接,主打的就是快,容易丢包

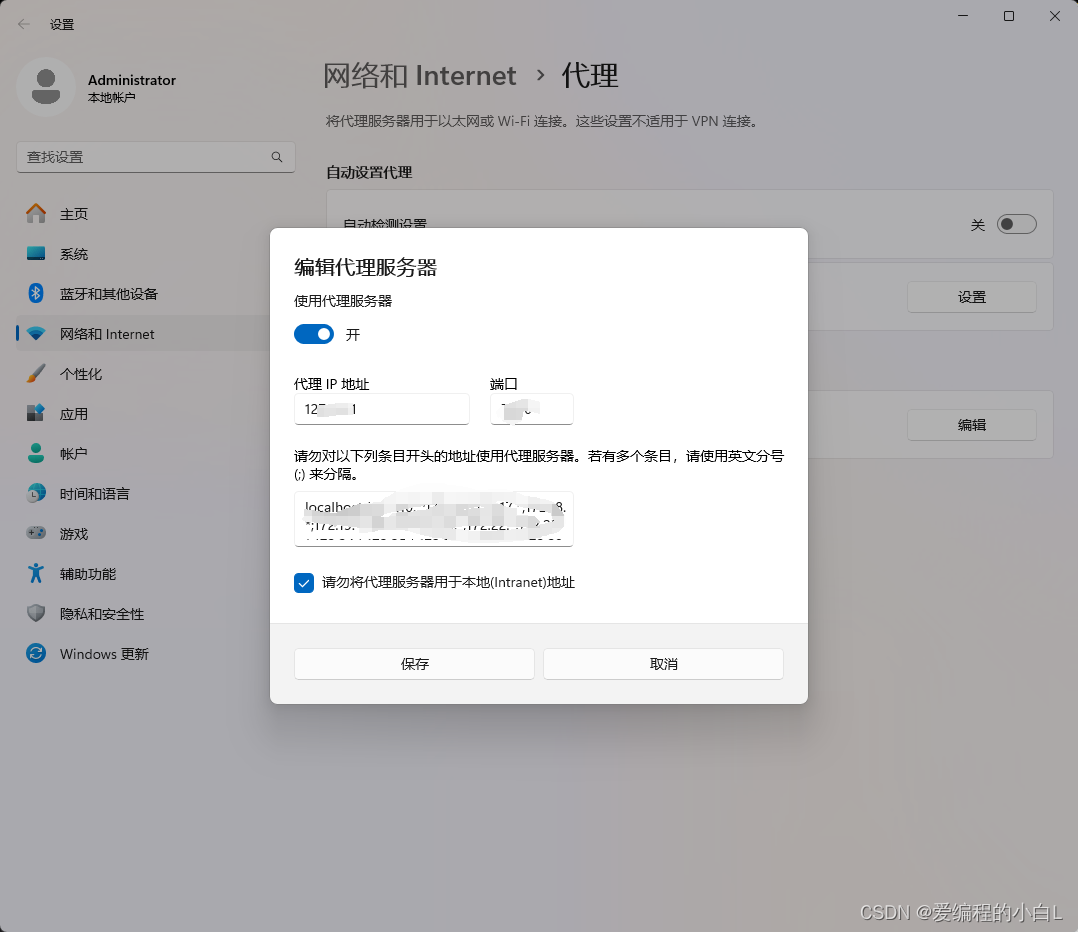

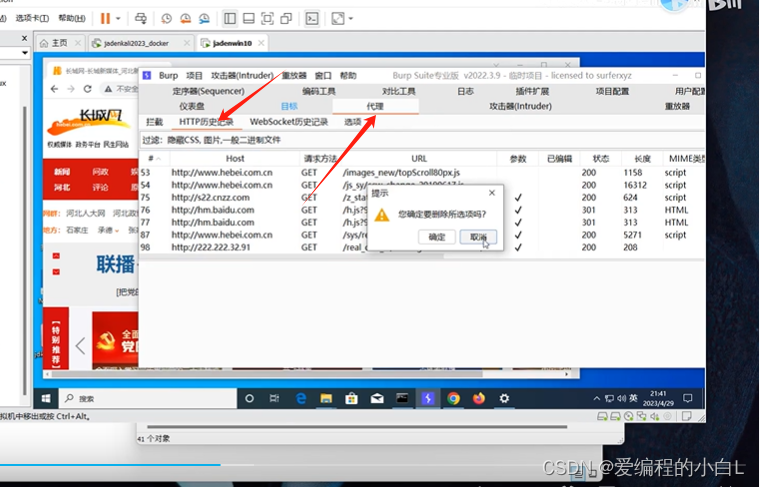

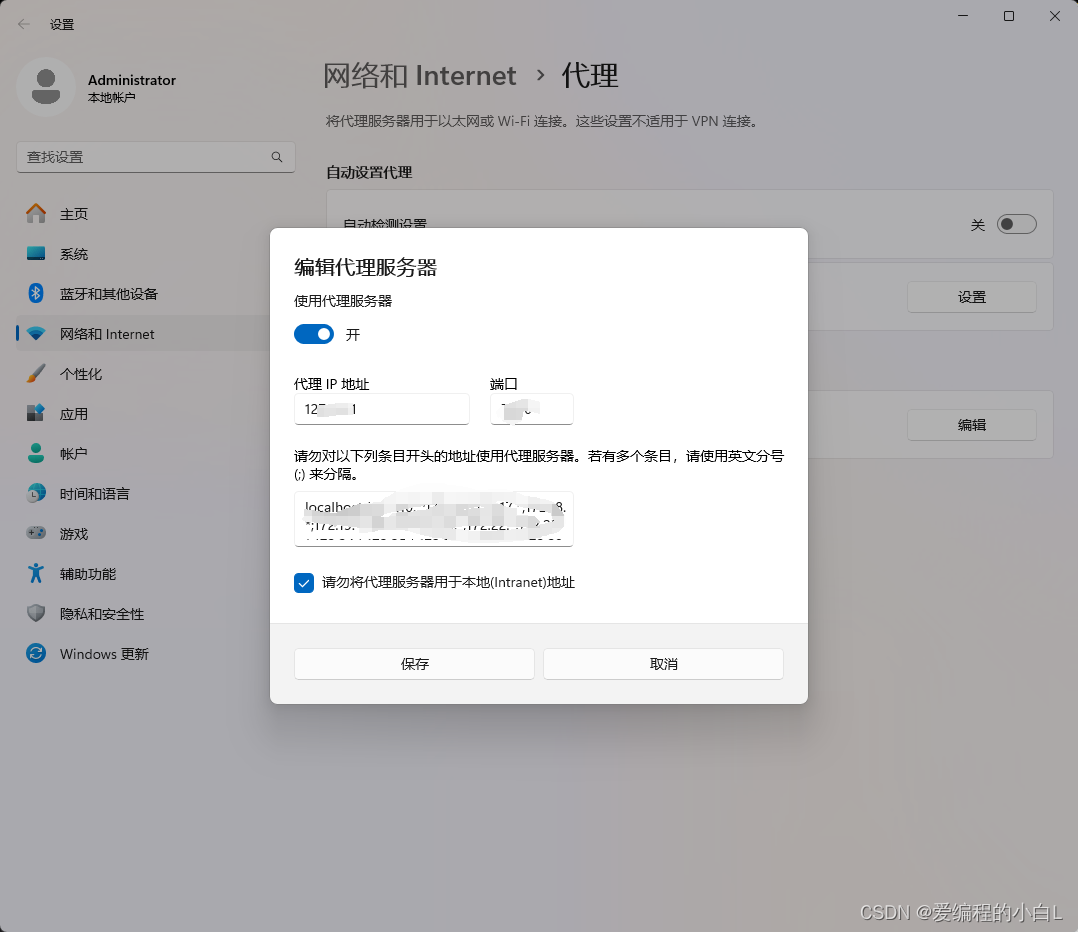

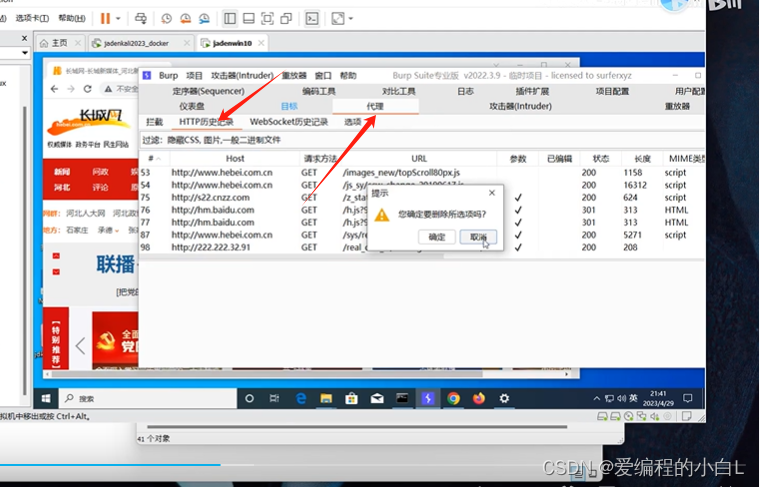

burp数据包拦截,使用方法:本地手动设置一下代理地址和代理端口,

软件内开启或关闭拦截 选项中设置代理,默认是本地8080

想拦截就点击一下第一项拦截就可以,分析一下各个包的特征值,放行就是切换到下一个数据包

本文介绍了在IT技术中,如何利用Xshell、Packettracer和GNS3进行网络模拟,重点讲解了TCP的三次握手和四次挥手原理,以及抓包时关注应用层的重要性。此外,还详细说明了如何使用Burp进行数据包拦截和特征值分析的过程。

本文介绍了在IT技术中,如何利用Xshell、Packettracer和GNS3进行网络模拟,重点讲解了TCP的三次握手和四次挥手原理,以及抓包时关注应用层的重要性。此外,还详细说明了如何使用Burp进行数据包拦截和特征值分析的过程。

模拟工具

Xshell、Packet tracer、GNS3

抓包实际上重要信息主要在应用层

Tcp建立链接会有一个三次握手,断开链接会有一个四次挥手

tcp丢包无所谓,不需要建立连接,主打的就是快,容易丢包

burp数据包拦截,使用方法:本地手动设置一下代理地址和代理端口,

软件内开启或关闭拦截 选项中设置代理,默认是本地8080

想拦截就点击一下第一项拦截就可以,分析一下各个包的特征值,放行就是切换到下一个数据包

737

737

3575

3575

771

771

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?