DVWA—Weak Session IDs (弱会话)

low

<?php

$html = "";

if ($_SERVER['REQUEST_METHOD'] == "POST") {

if (!isset ($_SESSION['last_session_id'])) {

$_SESSION['last_session_id'] = 0;

}

$_SESSION['last_session_id']++;

$cookie_value = $_SESSION['last_session_id'];

setcookie("dvwaSession", $cookie_value);

}

?>

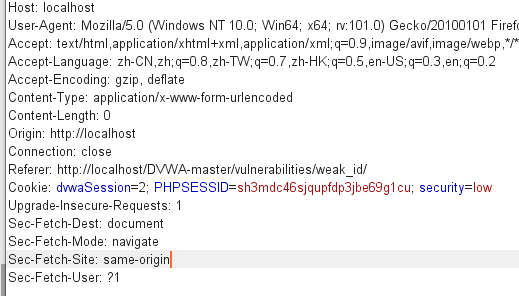

setcookie() 函数向客户端发送一个 HTTP cookie。如果用户 SESSION 中的 last_session_id 不存在就设为 0,生成 cookie 时就在 cookies 上 dvwaSessionId + 1。这种生成方式过分简单了,而且非常容易被伪造。

首先在网页生成 cookie,可以见到 cookie 的格式异常简单,“dvwaSession=” 再加上个 id 数字。

本文详细介绍了DVWA中弱会话ID的安全问题,从low级别开始,阐述了如何通过简单的ID自增伪造cookie实现未授权登录。在medium级别,虽然SessionID改为时间戳,但依然可通过收集和预测规律来伪造,从而揭示了其安全隐患。

本文详细介绍了DVWA中弱会话ID的安全问题,从low级别开始,阐述了如何通过简单的ID自增伪造cookie实现未授权登录。在medium级别,虽然SessionID改为时间戳,但依然可通过收集和预测规律来伪造,从而揭示了其安全隐患。

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?