为了防御中间人攻击,可以在Switch上部署动态ARP检测DAI(Dynamic ARP Inspection)功能。动态ARP检测是利用绑定表来防御中间人攻击的。当设备收到ARP报文时,将此ARP报文对应的源IP、源MAC、VLAN以及接口信息和绑定表的信息进行比较,如果信息匹配,说明发送该ARP报文的用户是合法用户,允许此用户的ARP报文通过,否则就认为是攻击,丢弃该ARP报文。

使能了DHCP Snooping的设备将用户(DHCP客户端)的DHCP请求报文通过信任接口发送给合法的DHCP服务器。之后设备根据DHCP服务器回应的DHCP ACK报文信息生成DHCP Snooping绑定表。后续设备再从使能了DHCP Snooping的接口接收用户发来的DHCP报文时,会进行匹配检查,能够有效防范非法用户的攻击。

1、实验拓扑

2、配置步骤

DHCP Server配置

![]()

核心交换机配置

![]()

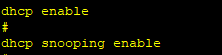

接入交换机首先全局视图下启用 DHCP 以及DHCP Snooping功能

接入交换机连接上行链路的接口信任此端口获取DHCP offer报文

接入交换机连接终端的接口启用DHCP Snooping,

接入交换机连接终端的接口启用DAI

接入交换机接口下开启DAI告警功能

终端获取IP

接入查看绑定表(只有终端通过DHCP获取到地址才能查到)

也可以通过静态添加绑定表,用于静态上网用户,命令如下

查看静态表项

当接口下有静态上网用户发送ARP消息时,会先检查其绑定表与其信息是否匹配,如果不匹配会丢弃ARP报文

查看丢弃的ARP报文(模拟器无法实现效果)

IPSG是一种基于二层接口的源IP地址过滤技术,它利用交换机上的绑定表对IP报文进行过滤。绑定表由IP地址、MAC地址、VLAN ID和接口组成,包括静态和动态两种。静态绑定表是用户手工创建的,动态绑定表即DHCP Snooping绑定表,它是在主机动态获取IP地址时,交换机根据DHCP回复报文自动生成的。绑定表生成后,在使能IPSG的接口收到报文后,交换机会将报文中的信息和绑定表匹配,匹配成功则允许报文通过,匹配失败则丢弃报文。匹配的内容可以是IP地址、MAC地址、VLAN ID和接口的任意组合,例如可以只匹配IP地址,或者只匹配IP地址和MAC地址,或者IP地址、MAC地址、VLAN ID和接口都匹配等。

因此,IPSG能够防止恶意主机盗用合法主机的IP地址来仿冒合法主机,还能确保非授权主机不能通过自己指定IP地址的方式来访问网络或者攻击网络。

SW4配置![]()

AR3配置

SW5配置

配置VLAN

启用DHCP,DHCP Snooping功能

VLAN下开启DHCP Snooping,信任G0/0/1接口,开启IPSG(IP源防护)

查看动态绑定表

添加静态绑定表

查看静态绑定表

不在绑定表中的用户无法上网(模拟器无法实现效果)

2091

2091

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?