一.回顾

NTFS权限时,ACL就是让用户有不同的权限访问文件夹或者文件

二.概述

访问控制列表ACL(Access Control List)是由一条或多条规则组成的集合。所谓规则,是指描述报文匹配条件的判断语句,这些条件可以是报文的源地址、目的地址、端口号等。

ACL本质上是一种报文过滤器,规则是过滤器的滤芯。设备基于这些规则进行报文匹配,可以过滤出特定的报文,并根据应用ACL的业务模块的处理策略来允许或阻止该报文通过。

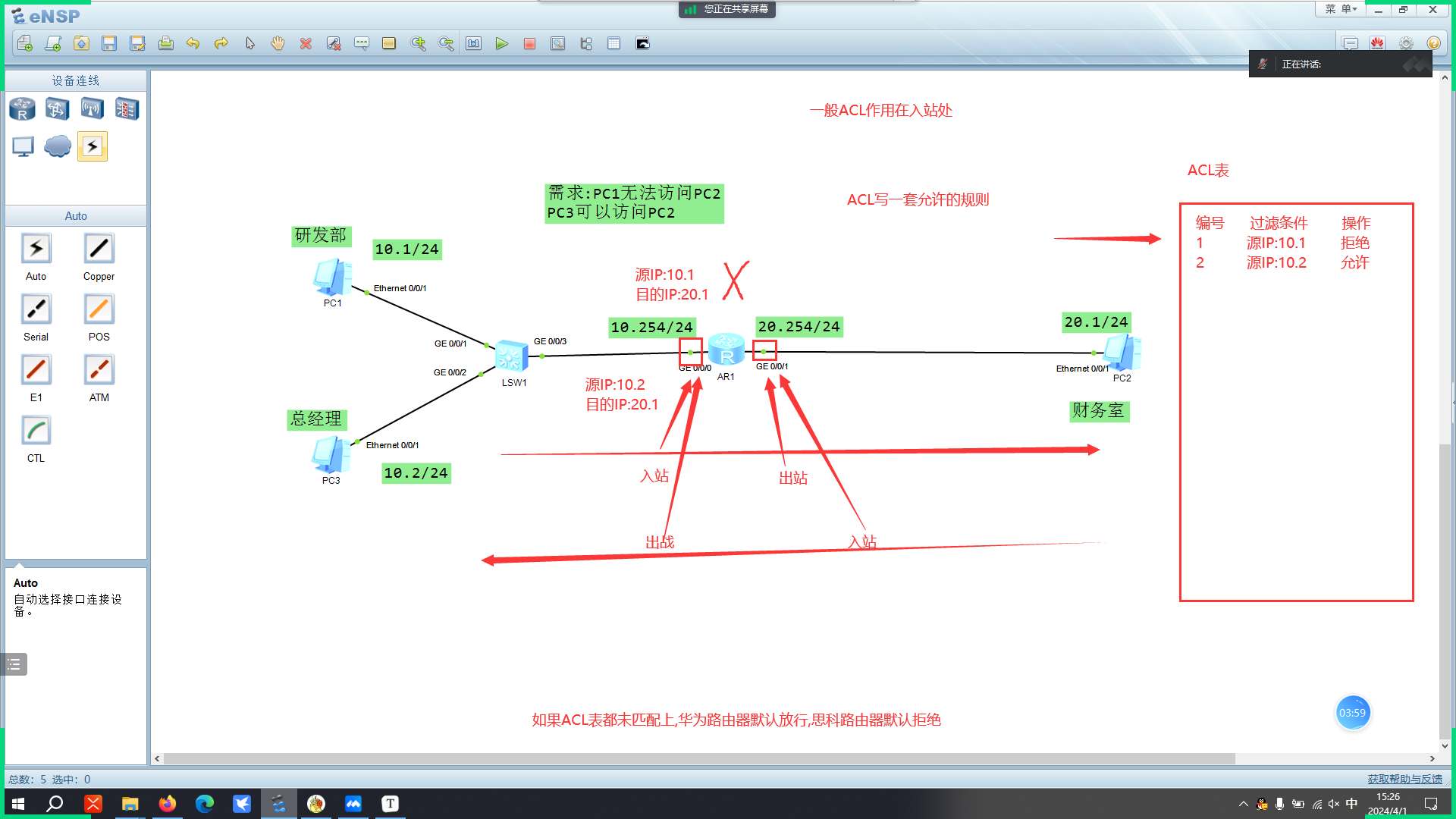

三.原理

当PC1对数据进行封包,发送到路由器AR10/0/0号口,假设该口用作了ACL机制,首先查看ACL表规则,从编号为小到大进行匹配,如果一旦匹配上就查看操作是拒绝还是允许,如果匹配不上继续往下匹配,知道匹配所有规则

四.ACL的分类

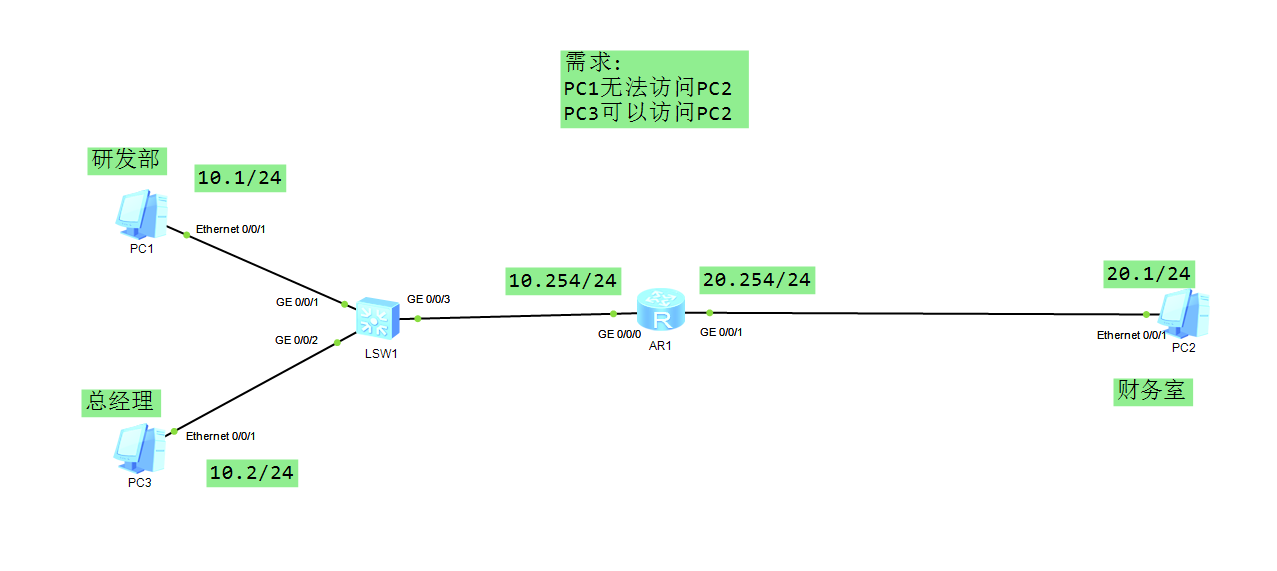

对于过滤条件进行了分类,ACL的编号是5的倍数,可以省略不写

-

基本ACL

-

ACL编号:2000-2999

-

只过滤源IP地址

-

-

高级ACL

-

ACL编号:3000-3999

-

过滤协议,源端口,目的端口,源IP,目的IP(五元组)

-

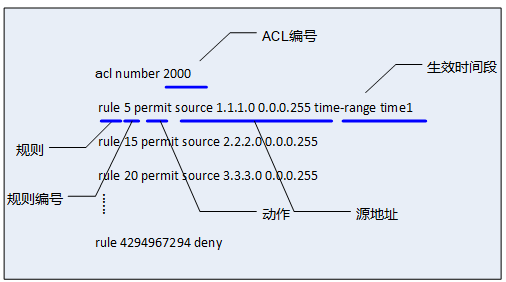

五.基本ACL实验

AR1 配置命令 1.创建acl编号 [Huawei]acl 2000 2.编写acl规则 [Huawei-acl-basic-2000]rule 规则编号 操作(deny拒绝/permit允许) 源IP 通配符子网掩码 [Huawei-acl-basic-2000]rule deny source 192.168.10.1 0 3.进入应用的接口 [Huawei]int g0/0/0 4.设置作用在入站还是出战 [Huawei-GigabitEthernet0/0/0]traffic-filter inbound acl 2000

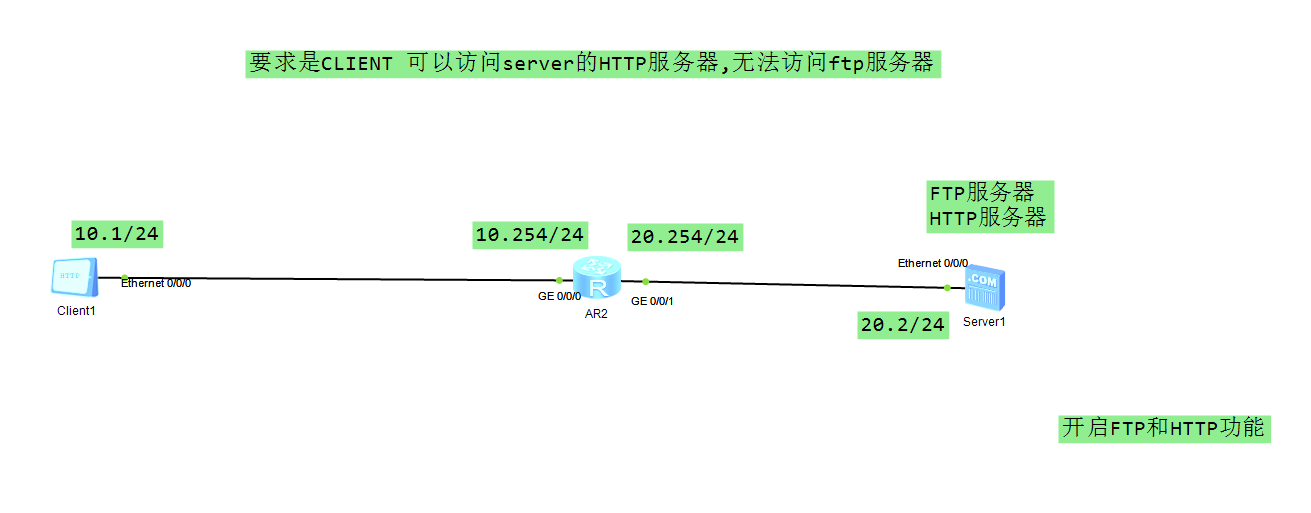

六.高级ACL实验

配置高级ACL命令

1.创建acl编号

[Huawei]acl 3000

2.编写acl规则

命令格式:rule deny/permit IP上层协议 source 源IP destination 目的IP source-port eq 源端口 destination-port eq 目的端口

[Huawei-acl-adv-3000]rule deny tcp source 192.168.10.1 0.0.0.0 destination-port

eq 21

3.进入应用的接口

[Huawei]int g0/0/0

4.设置作用在入站还是出战

[Huawei-GigabitEthernet0/0/0]traffic-filter inbound acl 3000

根据IP承载的协议类型不同,在设备上配置不同的高级ACL规则。对于不同的协议类型,有不同的参数组合。

当IP承载的协议类型为ICMP时,高级访问控制列表的命令格式为:

rule [ rule-id ] { deny | permit } { protocol-number | icmp } [ destination { destination-address destination-wildcard | any } | icmp-type { icmp-name | icmp-type icmp-code } | source { source-address source-wildcard | any } | logging | time-range time-name | vpn-instance vpn-instance-name | [ dscp dscp | [ tos tos | precedence precedence ] * ] | [ fragment | none-first-fragment ] | vni vni-id ] *

当IP承载的协议类型为TCP时,高级访问控制列表的命令格式为:

rule [ rule-id ] { deny | permit } { protocol-number | tcp } [ destination { destination-address destination-wildcard | any } | destination-port { eq port | gt port | lt port | range port-start port-end | port-set port-set-name } | source { source-address source-wildcard | any } | source-port { eq port | gt port | lt port | range port-start port-end | port-set port-set-name } | tcp-flag { ack | fin | psh | rst | syn | urg | established } * | logging | time-range time-name | vpn-instance vpn-instance-name | [ dscp dscp | [ tos tos | precedence precedence ] * ] | [ fragment | none-first-fragment ] | vni vni-id ] *

当IP承载的协议类型为UDP时,高级访问控制列表的命令格式为:

rule [ rule-id ] { deny | permit }{ protocol-number | udp } [ destination { destination-address destination-wildcard | any } | destination-port { eq port | gt port | lt port | range port-start port-end | port-set port-set-name } | source { source-address source-wildcard | any } | source-port { eq port | gt port | lt port | range port-start port-end | port-set port-set-name } | logging | time-range time-name | vpn-instance vpn-instance-name | [ dscp dscp | [ tos tos | precedence precedence ] * ] | [ fragment | none-first-fragment ] | vni vni-id ] *

当IP承载的协议类型为GRE、IGMP、IPINIP、OSPF时,高级访问控制列表的命令格式为:

rule [ rule-id ] { deny | permit } { protocol-number | gre | igmp | ipinip | ospf } [ destination { destination-address destination-wildcard | any } | source { source-address source-wildcard | any } | logging | time-range time-name | vpn-instance vpn-instance-name | [ dscp dscp | [ tos tos | precedence precedence ] * ] | [ fragment | none-first-fragment ] | vni vni-id ] *

6540

6540

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?