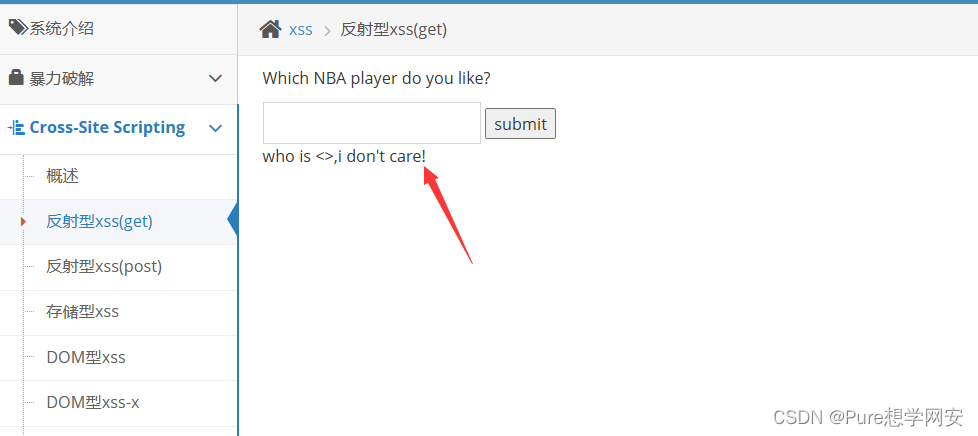

1,判断<>是否被过滤,输入<,>发现没有被过滤,

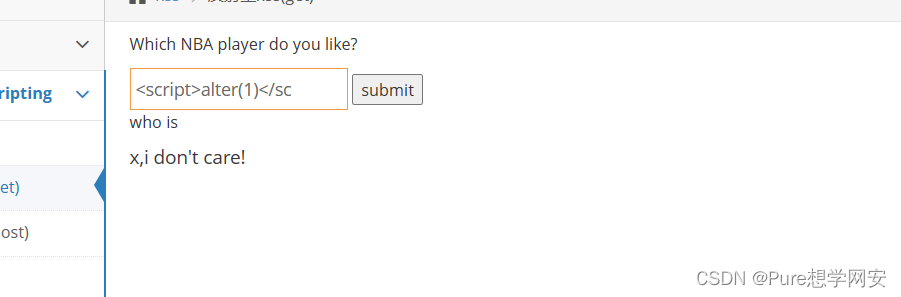

2.输入<h5>x</h5>发现被过滤了,所以我们直接插入恶意代码

3.在插入恶意代码时发现有长度被限制,修改网页属性

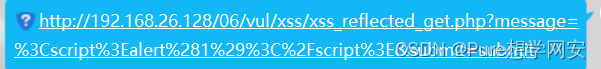

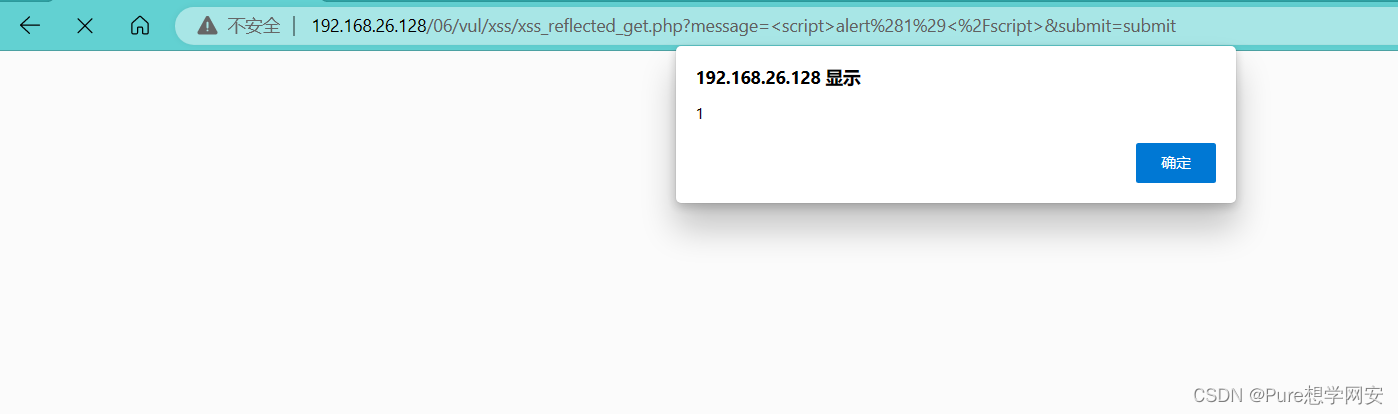

4.发现反射性XSS漏洞,URL为图,将URL缩减为短网址,用作钓鱼。

存储型XSS漏洞挖掘

寻找一切能输入的地方,列如,留言板,发表文章,友情链接,能与数据库产生交互的地方,都有可能存在XSS漏洞,除了检测输入还要检测输出是否有过滤

存储型XSS漏洞分析

从客户端里获取留言记录,没有任何过滤,拼接到SQL语句中,再插入到数据库中,当有人访问到这个页面,因为$html是直接输出的,没有任何过滤,所以能直接加载恶意代码。

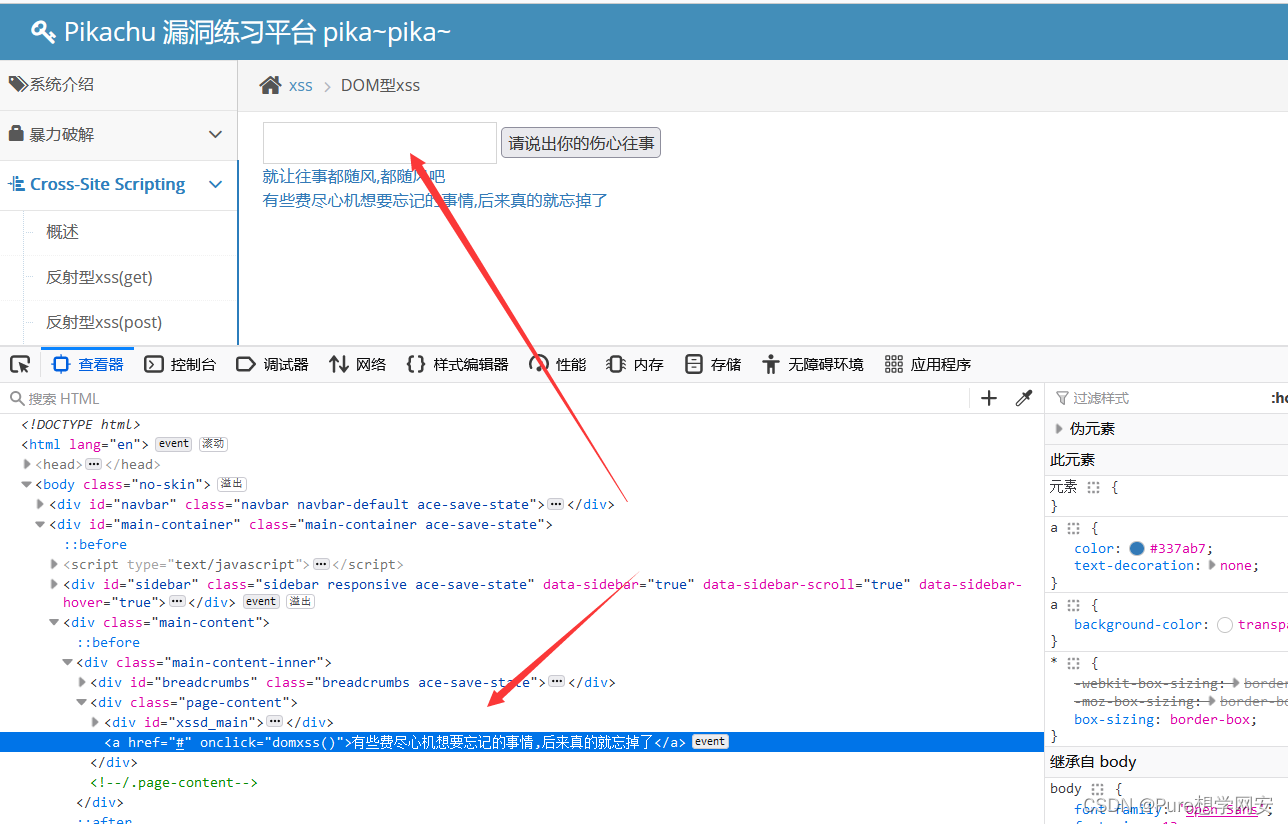

DOM型XSS漏洞挖掘

dom型XSS是用通过改变html的属性或动作造成的XSS漏洞。

查找能操作的html属性的函数,特别是doucument.getElementById,document.getElementByName,document.getElementsByTagName.

doucument.getElementById() 返回时,拥有指定ID 的 第一个对象的引用

ocument.getElementByName() 返回时,带有指定名称的对象集合

document.getElementsByTagName.() 返回时,带有指定标签的对象集合。

getelementbyid.innerHTML() 更改html的字符串

和JS的输出函数

document.write();

DOM型XSS-X

源代码如下

397

397

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?