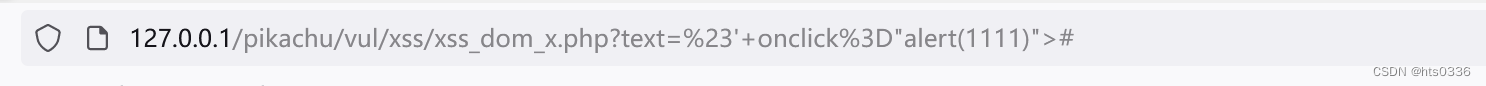

Pikachu 基于xss的dom型(两种)漏洞

最新推荐文章于 2024-07-20 18:16:53 发布

2668

2668

1080

1080

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?