简介

1.还在一个个反编译小程序吗?

2.还在自己一个个注入hook吗?

3.还在一个个查看找接口、查找泄露吗?

现在有自动化辅助渗透脚本了,自动化辅助反编译、自动化注入hook、自动化查看泄露

注:本工具仅用于学习交流,读者任何行为与作者无关

平台限制:windows

来源:eeeeeeeeee-code/e0e1-wx: 微信小程序辅助渗透-自动化 (github.com)

界面展示

windows 小程序抓包流程

介绍

发现些人还在用 安卓模拟器去搞小程序抓包,这样费时不省力,而且准备的工具e0e1-wx,就是为了配合windows小程序渗透的

所以接下来的优化,准备通过python脚本来抓小程序的http\https流量,直接转发到burp。

环境准备

1.Proxifier 老版中文版 (网上很多)

2.burp

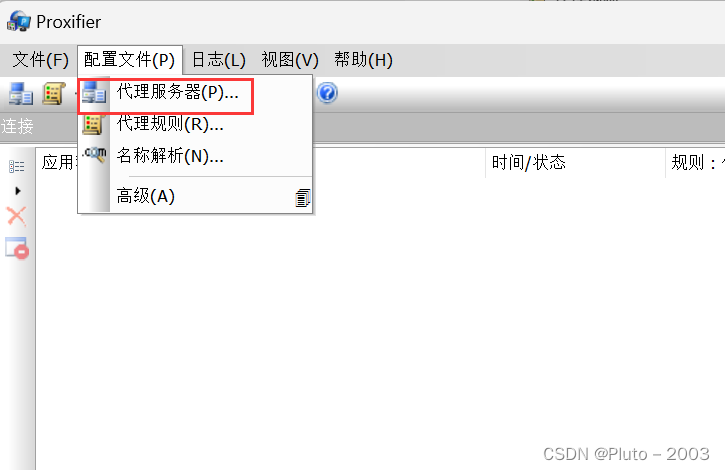

首先打开Proxifier ,寻找代理服务器

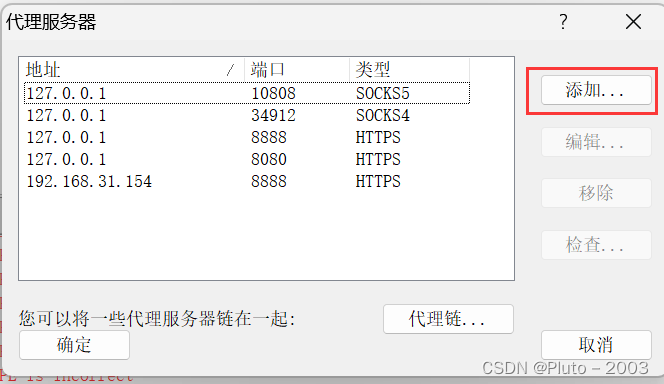

选择添加一个代理,这里就添加自己burp设置的代理就可以了,端口也是burp对应的端口,自己设置

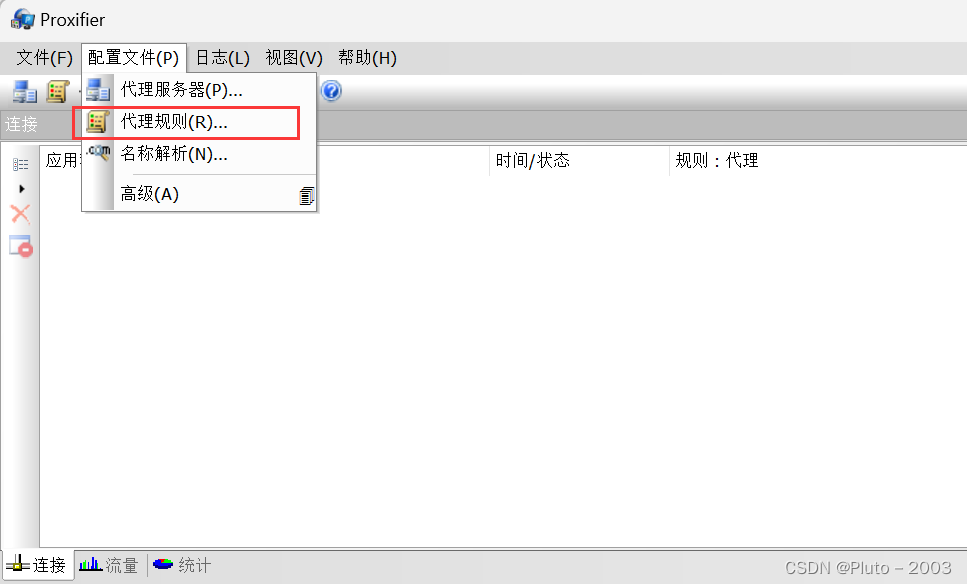

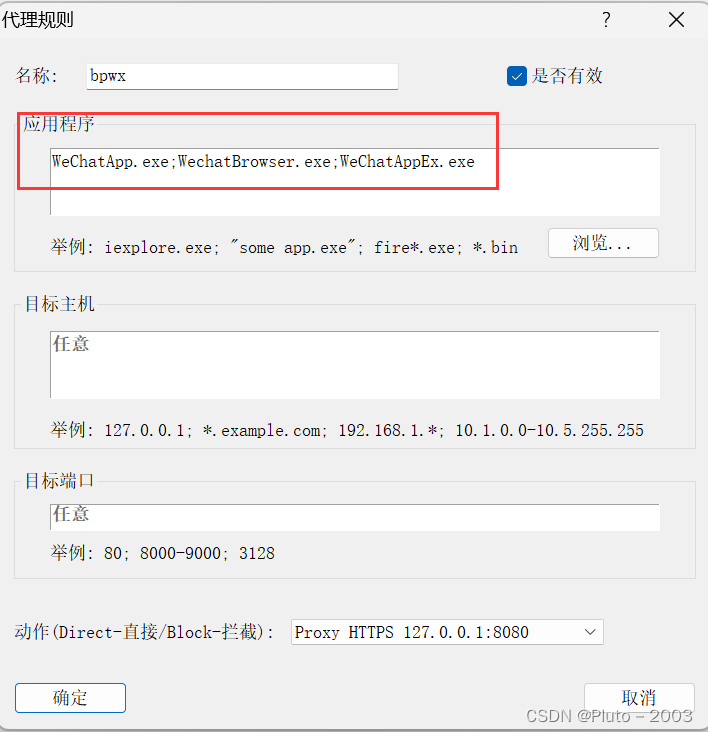

选择代理规则

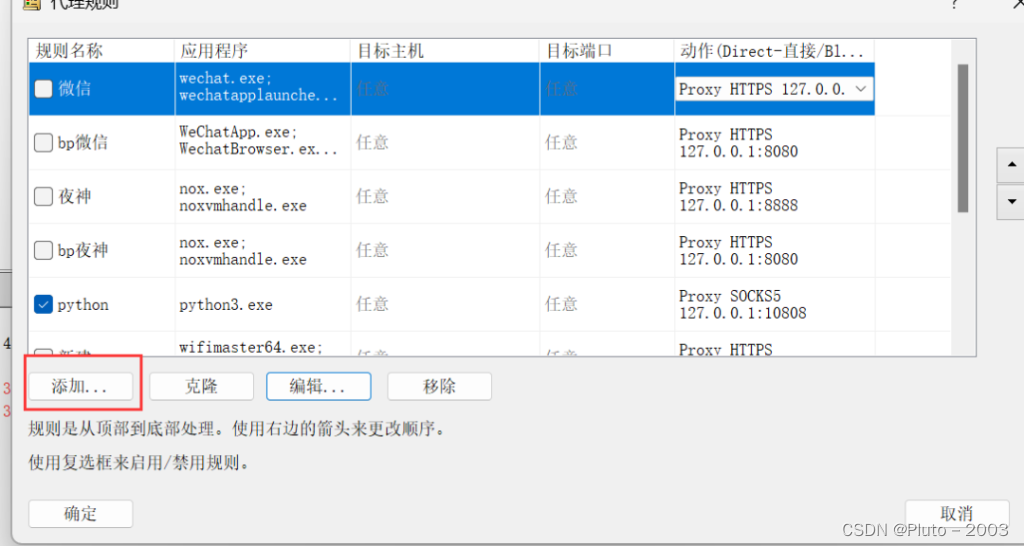

这里选择添加个代理规则

应用程序填写为这些

WeChatApp.exe;WechatBrowser.exe;WeChatAppEx.exe

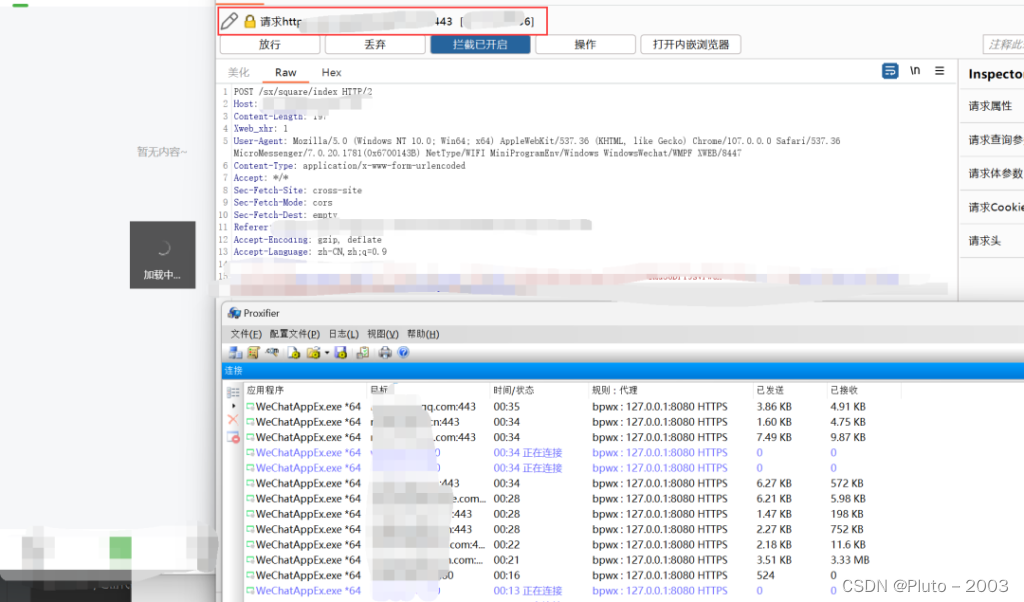

然后打开你的burp,打开你想要搞的小程序,是可以轻松拦包的,包括https的包

自动化渗透脚本的使用方法

config.yaml文件解释

tools:

# 是否开启请求接口

asyncio_http_tf: False

# 小程序结果保存的文件名

proess_file: "proess.xlsx"

# 不进行拼接的接口的url,不写入该状态码的接口

not_asyncio_http: ["weixin.qq.com", "www.w3.org", "map.qq.com", "restapi.amap.com"]

not_asyncio_stats: [404]

# 最大线程数

max_workers: 5

wx-tools:

# 微信位置(必须配置),注意这里必须使用的是单引号

wx-file: ''

bot:

# 飞书机器人配置,是否开启飞书提醒

feishu-tf: False

api_id: ""

api_secret: ""

phone: [""]

config配置

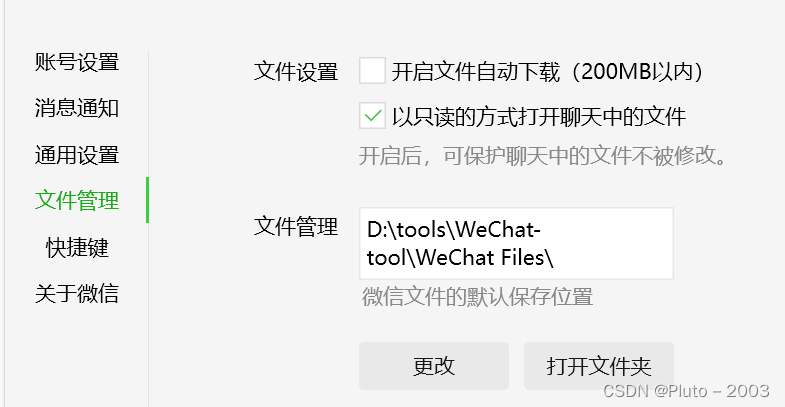

1.配置wx文件夹位置配置

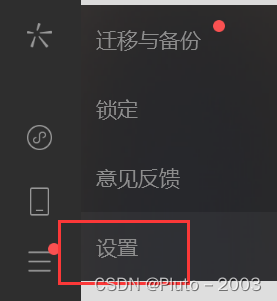

来到设置,查看文件管理对应的文件夹位置

来到WeChatOpenDevTools/Core/WeChatAppEx.exe at main · x0tools/WeChatOpenDevTools · GitHub,查看对应版本的addres

或者到 wx-hook/addres at master · eeeeeeeeee-code/wx-hook · GitHub 查看对应的基址

来到脚本./tools/WeChatAppEx.exe.js文件中,修改addres参数为对应的版本addres

使用方法

# 不进行hook

python3 e0e1-wx.py

# 进行hook

python3 e0e1-wx.py --hook

1220

1220

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?