## B数据包题目解析

数据包链接:https://pan.baidu.com/s/1kB8OrHRLHucIy-ms7cZ2PQ

提取码:tstw

1.通过分析虚拟机windows7桌面上的数据包B.pcapng,找到数据库里的flag最后一个字符是什么,将该字符作为FLAG提交;

ip.src == 192.168.10.128&&ip.dst == 192.168.10.1过滤缩小范围,查找:分组字节流(flag) 会找到一个ack包271620 追踪tcp流查找字符flag

flag{flag1{5d41402abc4b2a76b9719d11017c592}}

2.通过分析数据包B.pcapng,找到黑客扫描到的主机IP是多少将该IP作为FLAG提交;

扫描是arp协议

flag{192.168.10.12}

3.通过分析数据包B.pcapng,找到服务器的内核版本是多少,将该版本信息作为FLAG提交;

通过导出http对象,查找m.php第二条,返回会定位到包。

flag{3.10.0-123.el7.x86_64}

4.通过分析数据包B.pcapng,找到黑客扫描网段的命令是什么?,将该命令作为FLAG提交;

过滤http流, 上传了一个RASscan.py 通过ba64解码

flag{RASscan.py 192.168.10.10 192.168.10.110 -t 20 > log.txt}

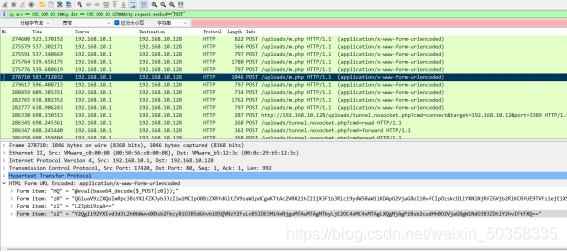

5.通过分析数据包B.pcapng,找到黑客通过一句话木马上传的第一个文件是什么,将文件名作为FLAG提交;

过滤http数据流继续分析找到 m.php

flag{socks.py}

6.通过分析数据包B.pcapng,找到黑客从服务器上下载的文件,将文件内容作为FLAG提交

找到m.php 最大的那个文件,导出分组字流是一个压缩包修改后缀为zip,文件缺少头格式,用winhex打开添加PNG格式 89 50 4E 47 保存得到一个flag{}的图片

flag:flag{asdafsv}

3484

3484

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?