- 从内存中获取到用户admin的密码并且破解密码,以Flag{admin,password} 形式提交(密码为 6 位);

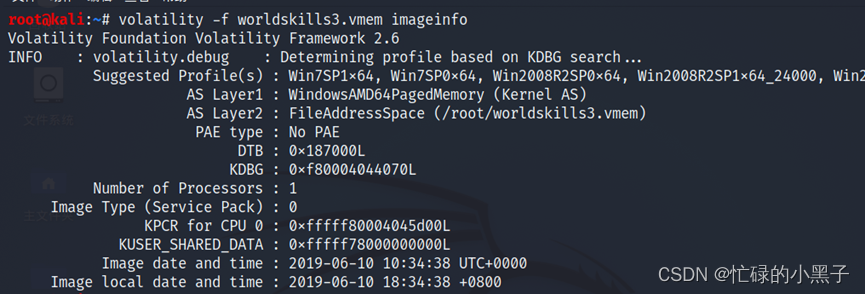

先查看系统信息

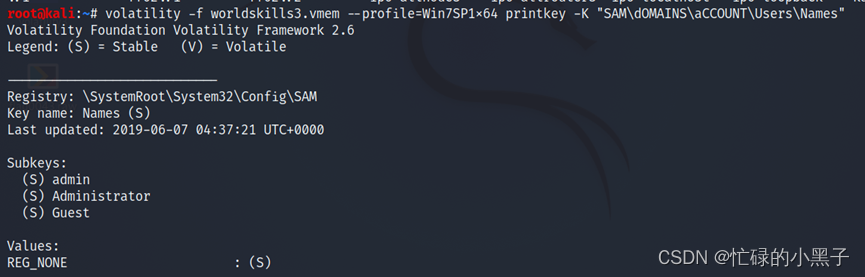

volatility -f worldskills3.vmem --profile=Win7SP1x64 printkey -K "SAM\dOMAINS\aCCOUNT\Users\Names"

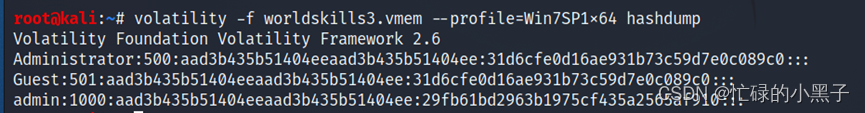

Hashdump获取哈希值

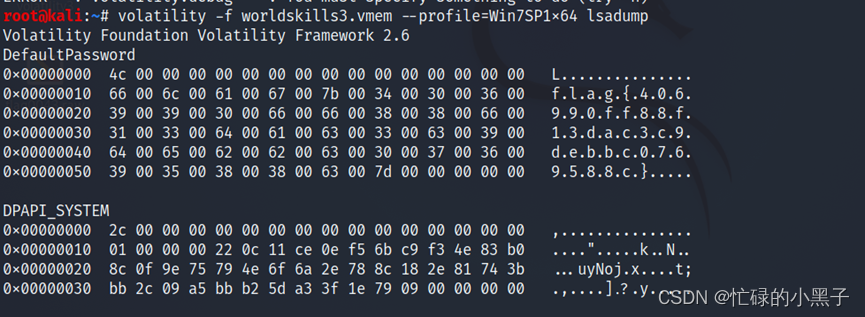

可以使用john工具来爆破密码,但是好像没用。试试lasdump命令来查看

百度搜索md5工具

Flag{admin,fsddew}

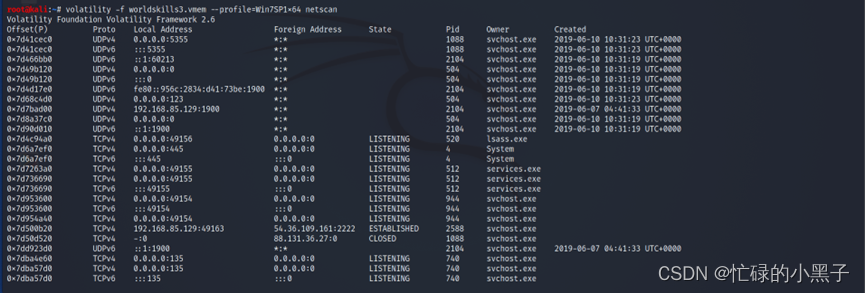

2.获取当前系统 ip 地址及主机名,以 Flag{ip:主机名}形式提交;

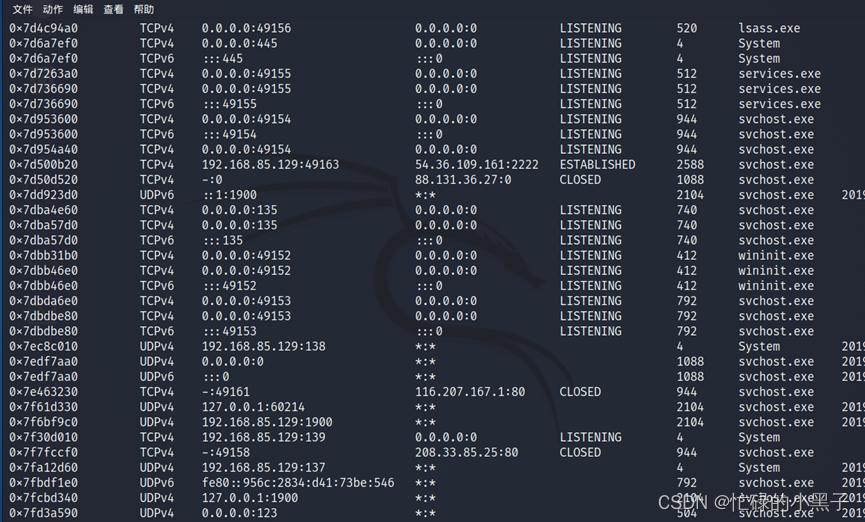

用netscan可以查看ip

ip:192.168.85.129

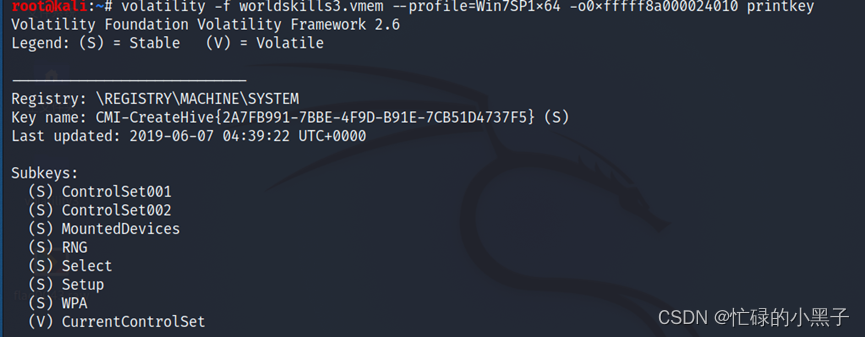

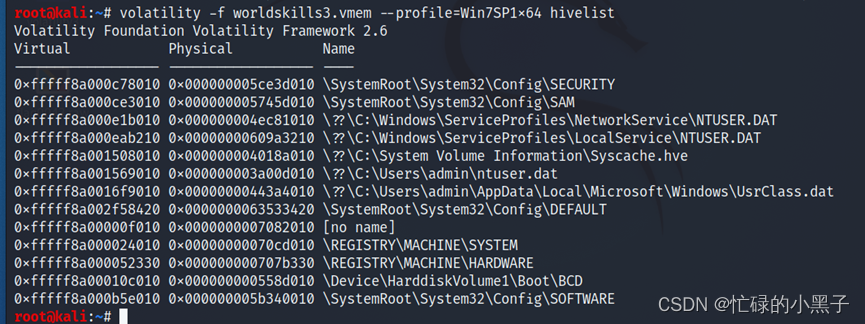

主机名需要通过查询注册表,先用hivelist

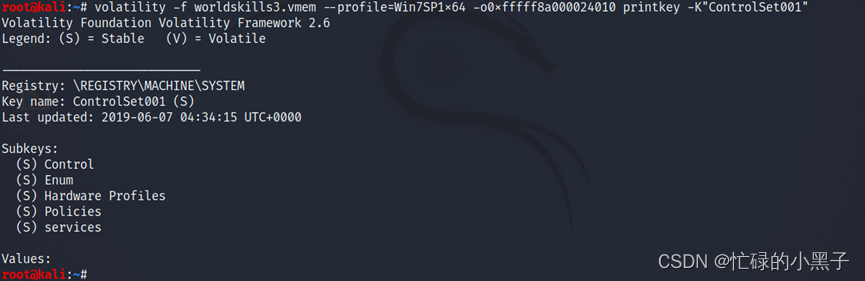

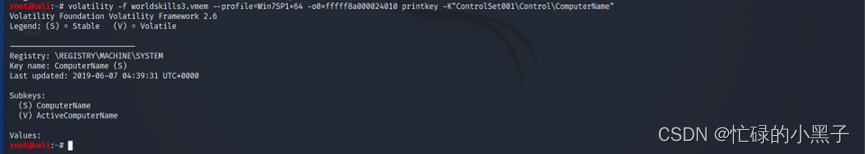

一步步的去建名

volatility -f worldskills3.vmem --profile=Win7SP1x64 -o0xfffff8a000024010 printkey

volatility -f worldskills3.vmem --profile=Win7SP1x64 -o0xfffff8a000024010 printkey -K"ControlSet001"

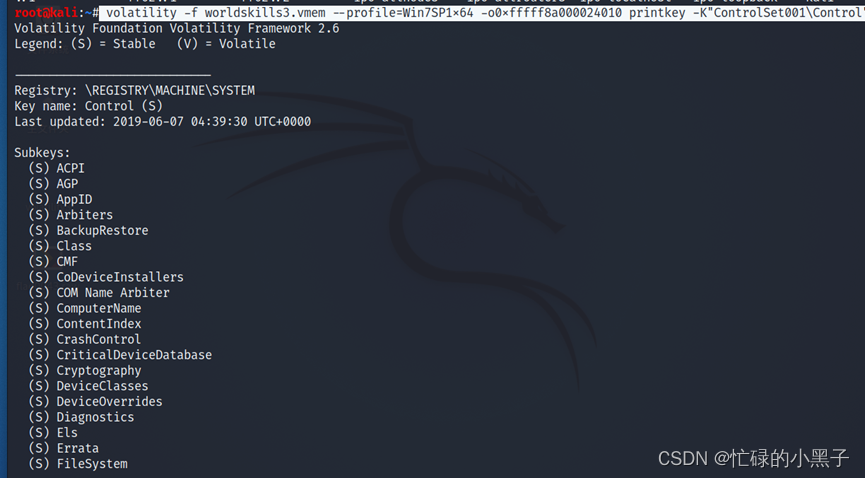

volatility -f worldskills3.vmem --profile=Win7SP1x64 -o0xfffff8a000024010 printkey -K"ControlSet001\Control"

volatility -f worldskills3.vmem --profile=Win7SP1x64 -o0xfffff8a000024010 printkey -K"ControlSet001\Control\ComputerName"

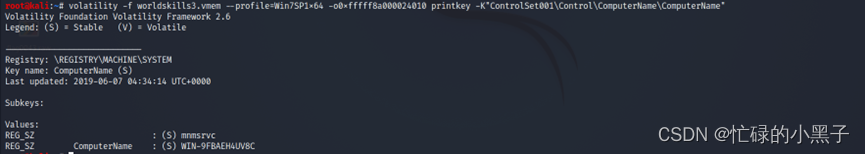

volatility -f worldskills3.vmem --profile=Win7SP1x64 -o0xfffff8a000024010 printkey -K"ControlSet001\Control\ComputerName\ComputerName"

Flag:{ 192.168.85.129,WIN-9FBAEH4UV8C}

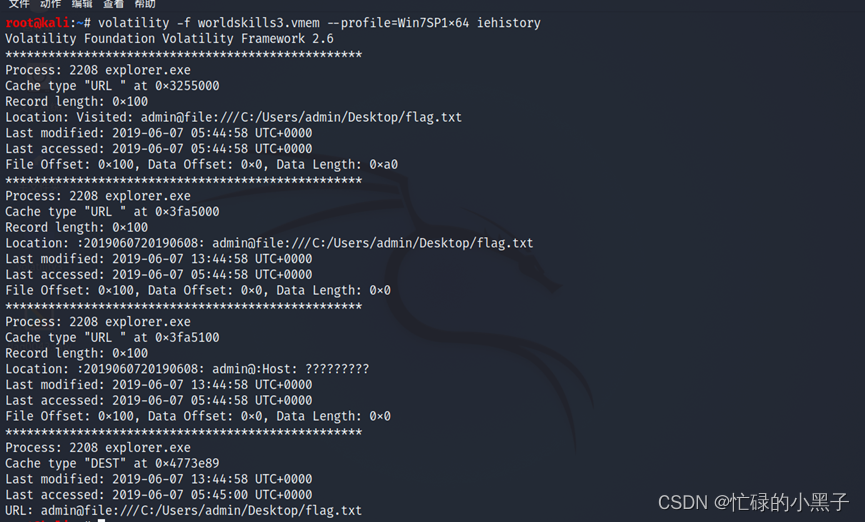

3.获取当前系统浏览器搜索过的关键词,作为 Flag 提交;

这里使用iehistory

volatility -f worldskills3.vmem --profile=Win7SP1x64 iehistory

Flag:{ admin@file:///C:/Users/admin/Desktop/flag.txt}

4.当前系统中存在挖矿进程,请获取指向的矿池地址,以 Flag{ip:端口}形式 提交;

volatility -f worldskills3.vmem --profile=Win7SP1x64 netscan

Falg:{54.36.109.161:2222}

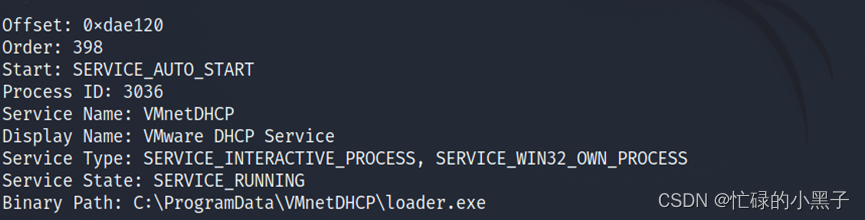

5.恶意进程在系统中注册了服务,请将服务名以 Flag{服务名}形式提交。

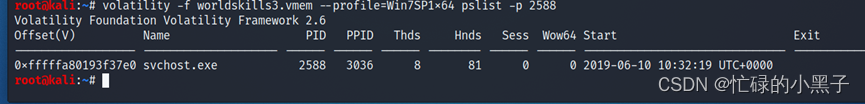

上一题中已经知道进程号是2588

volatility -f worldskills3.vmem --profile=Win7SP1x64 pslist -p 2588

查到父进程是3036

volatility -f worldskills3.vmem --profile=Win7SP1x64 svcscan

1095

1095

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?