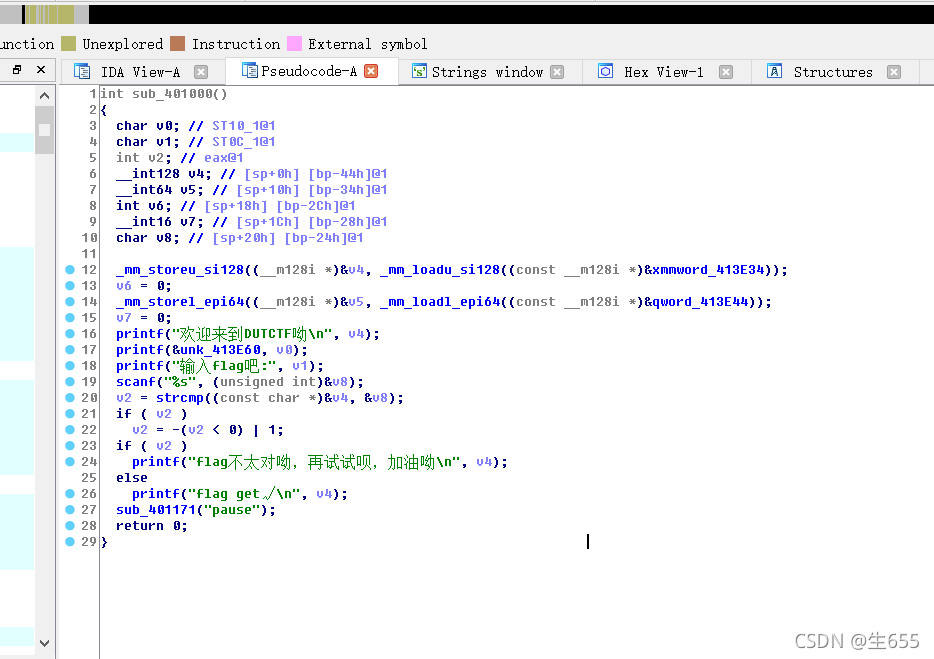

今天解了一下xctf,因为懒得看有没有壳,就直接拖进ida里,

不难看出,flag的值就是v4的值

然后对v4溯源

发现一个

_mm_storeu_si128((m128i *)&v4, _mm_loadu_si128((const m128i *)&xmmword_413E34));

函数,这个函数就是, mm_loadu_si128返回xmmword的值,然后存入v4中

mm_loadu_si128返回xmmword的值,然后存入v4中

找到xmmword的值,按R键转换成字符串,得到flag

0tem0c1eW{FTCTUD

丢进去跑,发现不正确。回头看函数

下面还有个v5 被赋予了}FTCTUD的值

但是v4和v5的关联在哪里呢

找找

回想起来了

v5 和 v4都是存入了同一个地址中(大概)

淦欸,伪代码的形式还是有点生

此处还有一个大小端的问题

flag被反向输出了(肉眼可见)

至于大小端问题

交给之后的我吧,现在的知识储备还看不懂

4733

4733

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?