先把文件下载下来,发现是exe文件,没有壳

拖入ida分析

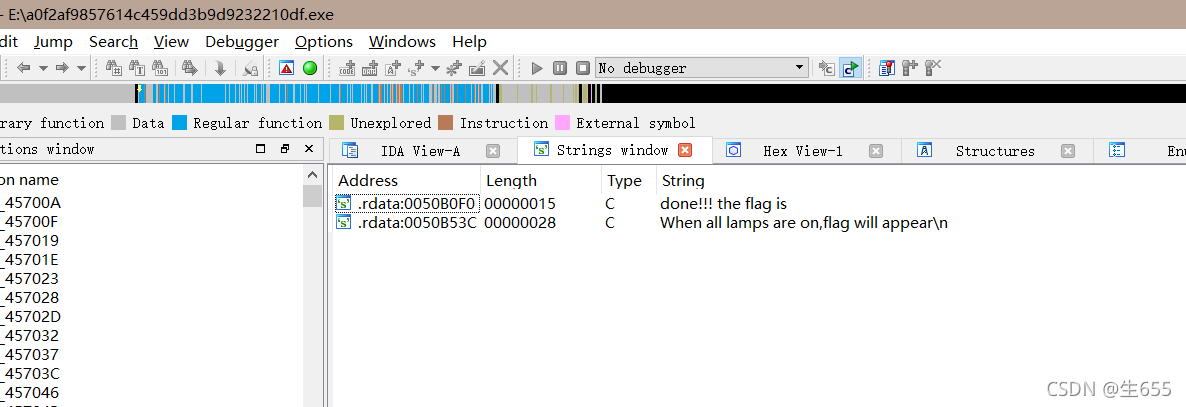

在字符串搜索里面找到flag

推测

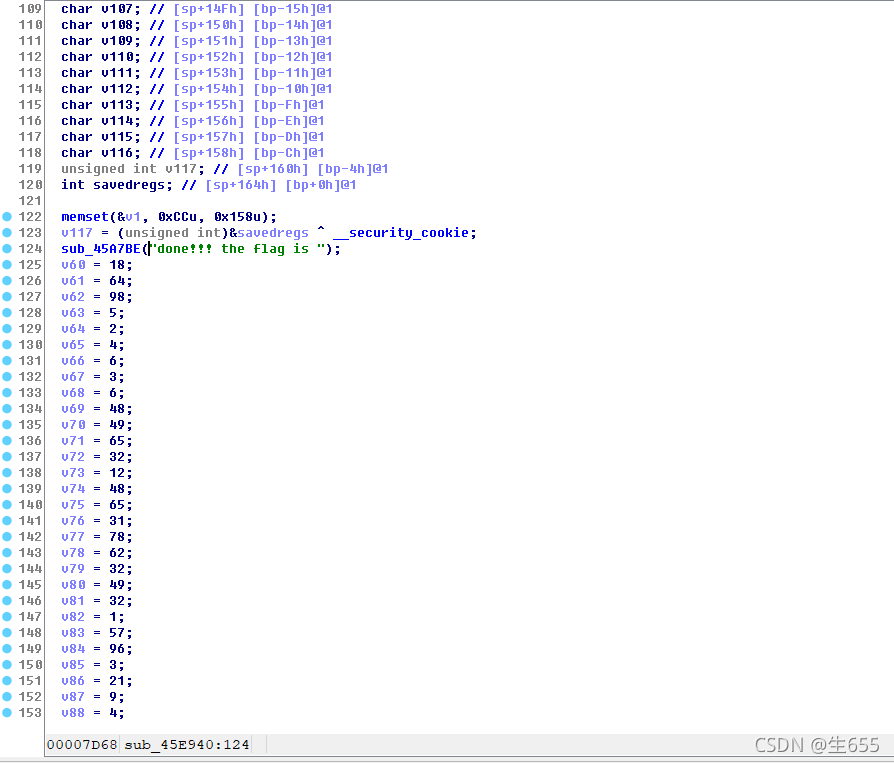

flag以后部分的数据均为答案

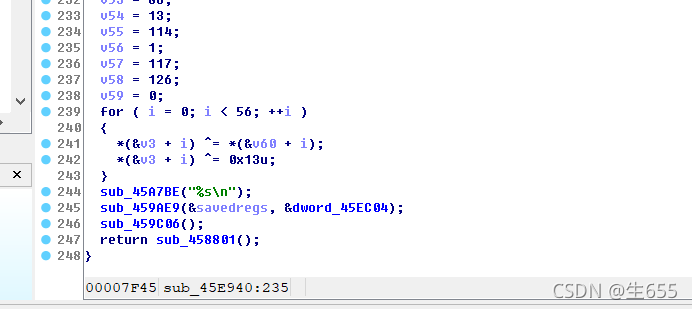

不难看出,以上数据通过两次异或运算得到结果

i循环56次

将v3下一字节进行*v60下一字节的异或

将v3下一字节进行0x13u的异或(undesign的十六进制)

根据分析进行反编译

xor=[18,64,98,5,2,4,6,3,6,48,49,65,32,12,48,65,31,78,62,32,49,32,1,57,96,3,21,9,4,62,3,5,4,1,2,3,44,65,78,32,16,97,54,16,44,52,32,64,89,45,32,65,15,34,18,16,0]

key=[123, 32, 18, 98, 119, 108, 65, 41, 124, 80, 125, 38, 124, 111, 74, 49, 83, 108, 94, 108, 84, 6, 96, 83, 44, 121, 104, 110, 32, 95, 117, 101, 99, 123, 127, 119, 96, 48, 107, 71, 92, 29, 81, 107, 90, 85, 64, 12, 43, 76, 86, 13, 114, 1, 117, 126, 0]

flag=''

for i in range(56):

a = key[i]

a ^= 0x13

a ^= xor[i]

flag += chr(a)

print(flag)代码借鉴ZSCTF game · 大专栏 (dazhuanlan.com)

(只能打出list和循环异或的我)

然后得出flag

这个函数理解起来并不算难

难的部分在于他并不是主调函数

在做的过程中花了部分时间对主调函数溯源,并理清函数关系和分支

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?