1.【XCTF】pure-color

2.【XCTF】a_good_idea

3.【XCTF】2017_Dating_in_Singapore

4.【XCTF】Training-Stegano-1

5.【XCTF】János-the-Ripper

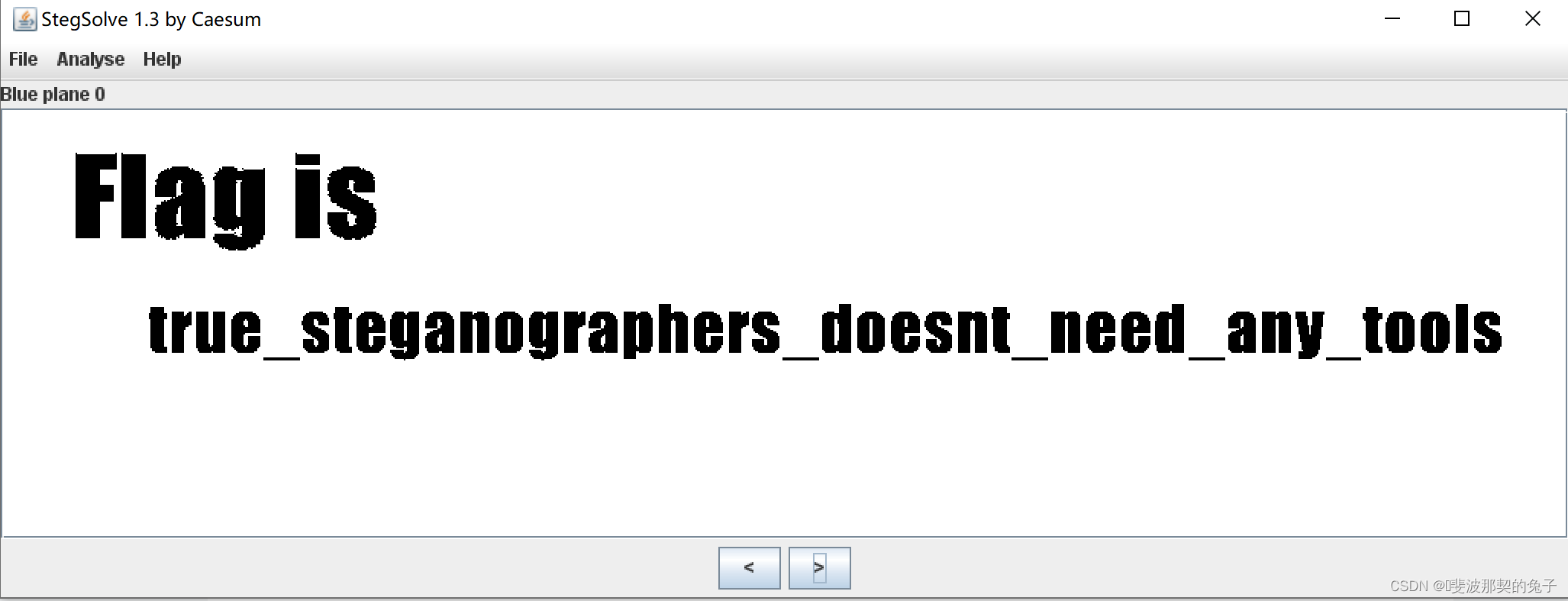

pure-color

stegsolve打开,在Blue0时发现字样

(没想到这就是答案)

flag{true_steganographers_doesnt_need_any_tools}a_good_idea

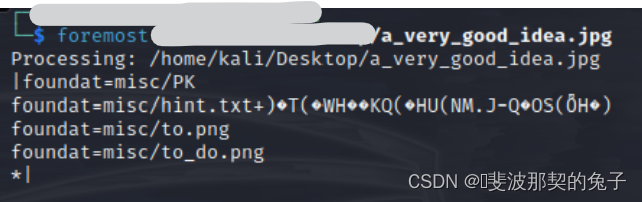

010editor打开图片,发现有隐藏文件

foremost一把梭,分离出文件

查看hint.txt中的提示

pixels意为像素,文件中还有两张一样的图片

反复尝试无果,查看大佬解答QAQ

应该使用stegsolve的合成功能。

保存后再次使用stegsolve打开,找到二维码

得到答案

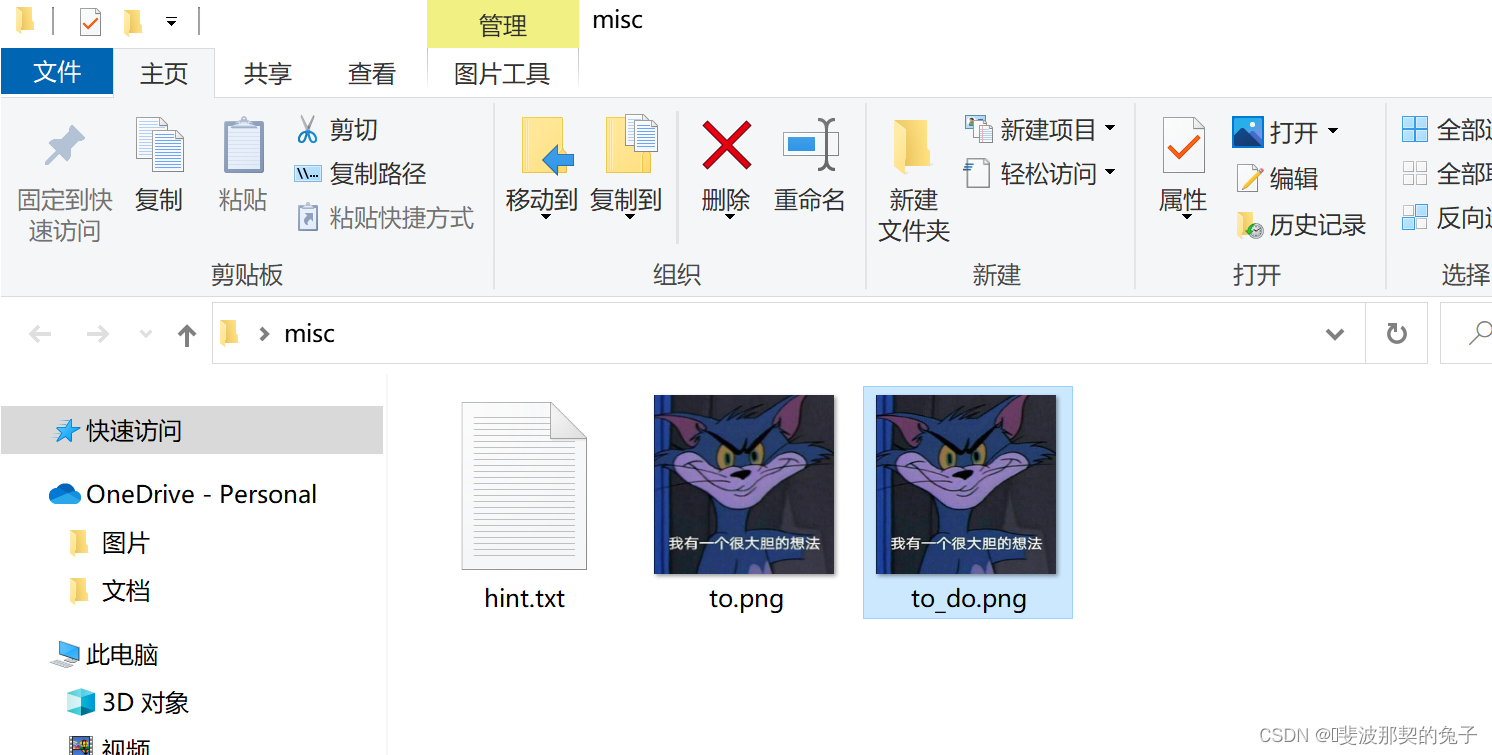

2017_Dating_in_Singapore

题目描述是一个连字符连接的字符串,以连字符为分割得到如下数据。

共十二行,结合给出的pdf日历,猜测分别对应12个月的日期

突然联想到之前做过的低头看键盘的题目,难道是日期连起来所对应的图案?

得到字符串HITB{CTFFUN},确实是最终答案。

答案如其题,ctf is fun~

Training-Stegano-1

题目描述: 这是我能想到的最基础的图片隐写术(啧啧)

下载得到一张bmp图片,丢进010editor

然后开始不知所措,,,查WP发现这里的passwd其实就是flag……

János-the-Ripper

题目名称很怪,说不定也是一条提示信息?

下载得到一个未知格式的文件,丢进010

发现是压缩文件格式,加后缀zip

得到一个有加密的文本文件flag.txt,检查是否是伪加密,发现不是。

只好祭出大杀器:ARCHPR!

找到压缩文件密码fish,获取flag

flag{ev3n::y0u::bru7us?!}

1223

1223

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?