一.防火墙

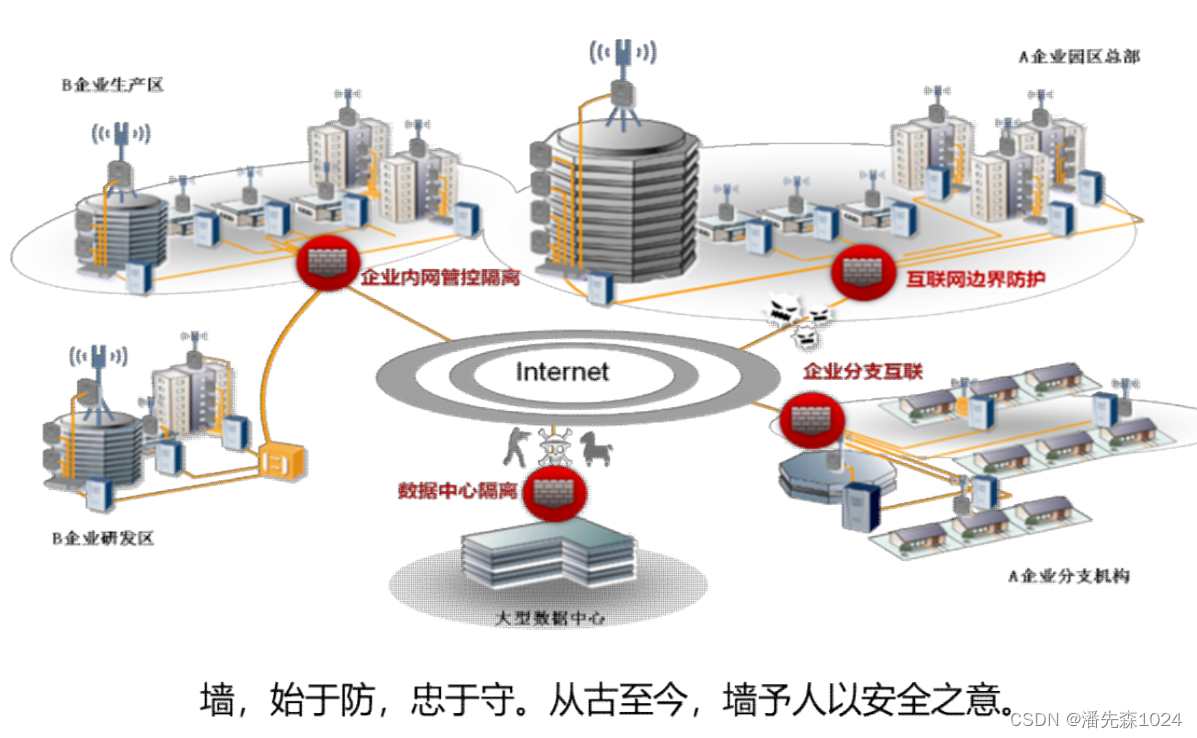

防火墙的主要职责:控制和防护 --- 安全策略 --- 防火墙可以根据安全策略来抓取流量之后做出对应的动作。

防火墙的分类

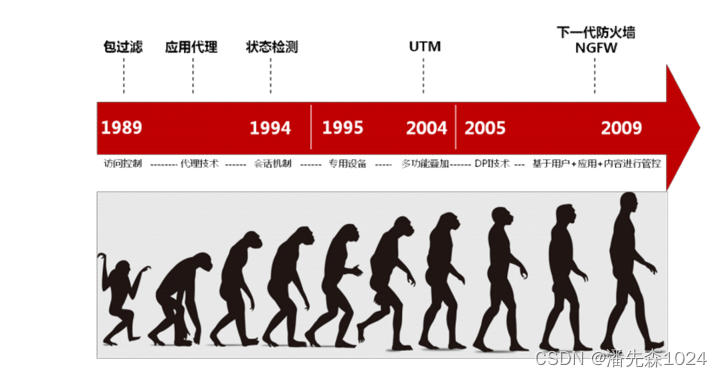

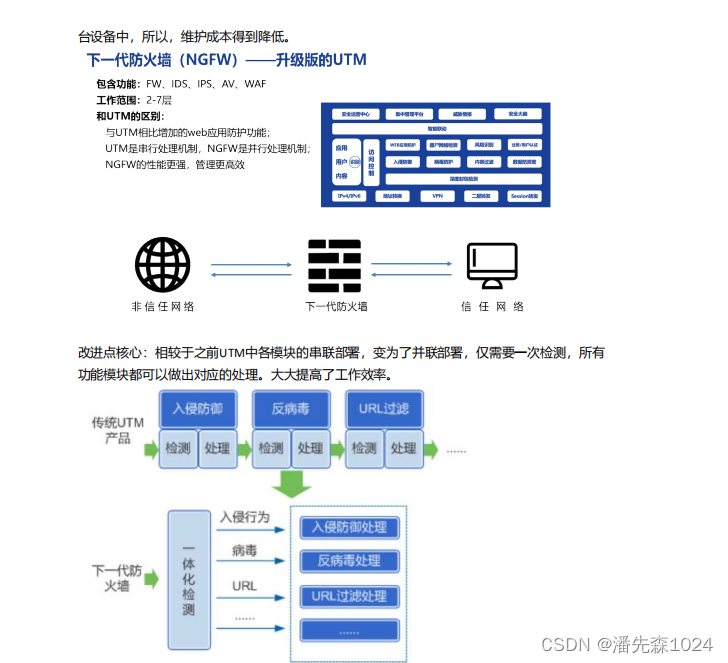

防火墙的发展进程

防火墙的控制

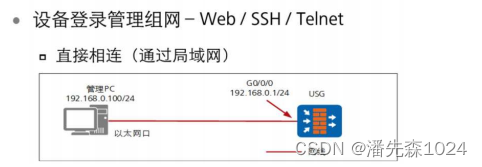

带内管理 --- 通过网络环境对设备进行控制 --- telnet,ssh,web --- 登录设备和被登录设备之间网络需要联通 带外管理 --- console线,mini usb线

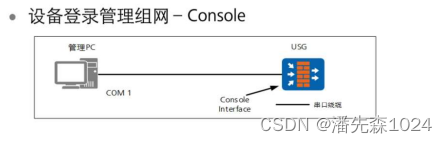

带外管理 --- console线,mini usb线

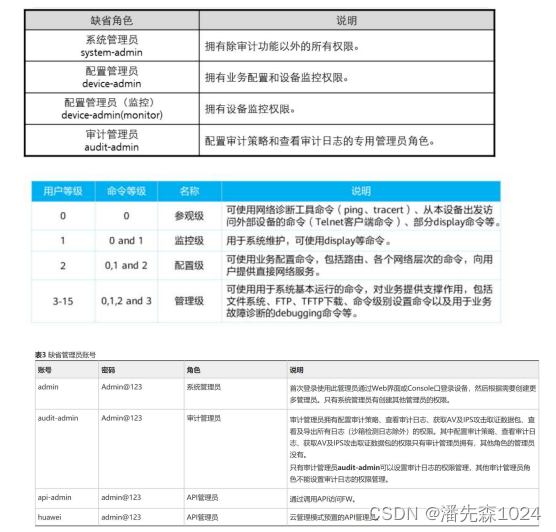

防火墙的管理员

本地认证 --- 用户信息存储在防火墙上,登录时,防火墙根据输入的用户名和密码进行判断,如果通过验证,则成功登录。服务器认证 --- 和第三方的认证服务器对接,登录时,防火墙将登录信息发送给第三方服务器,之后由第三方服务器来进行验证,通过则反馈给防火墙,防火墙放行。一般适用于企业本身使用第三方服务器来存储用户信息,则用户信息不需要重复创建。服务器/本地认证 --- 优先使用服务器认证,如果服务器认证失败,则也不进行本地认证。只有在服务器对接不上的时候,采用本地认证。

防火墙的安全区域

Trust --- 一般企业内网会被规划在trust区域中

Untrust --- 一般公网区域被规划在untrust区域中我们将一个接口规划到某一个区域,则代表该接口所连接的所有网络都被规划到该区域。Local --- 指设备本身。凡是由设备构造并主动发出的报文均可以认为是从local区域发出的,凡是需要设备响应并处理的报文均可以认为是由Local区接受。我们无法修改local区的配置,并且我们无法将接口划入该区域。接口本身属于该区域。Dmz --- 非军事化管理区域 --- 这个区域主要是为内网的服务器所设定的区域。这些服务器本身在内网,但是需要对外提供服务。他们相当于处于内网和外网之间的区域。所以,这个区域就代表是严格管理和松散管理区域之间的部分管理区域。优先级 --- 1 - 100 --- 越大越优 --- 流量从优先级高的区域到优先级低的区域 --- 出方向(outbound)流量从优先级低的区域到高的区域 --- 入方向(inbound)

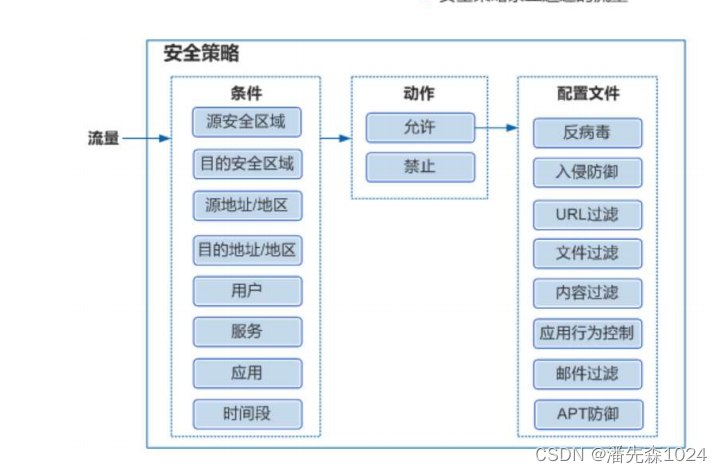

防火墙的安全策略

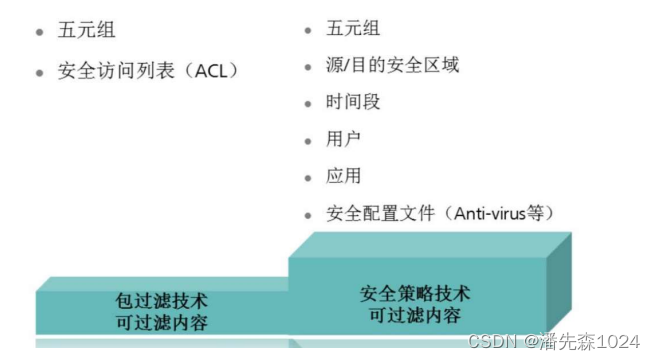

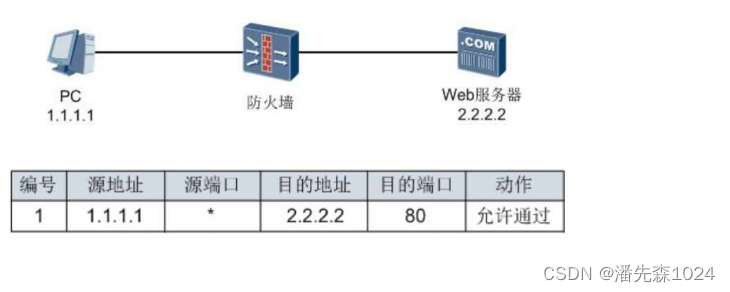

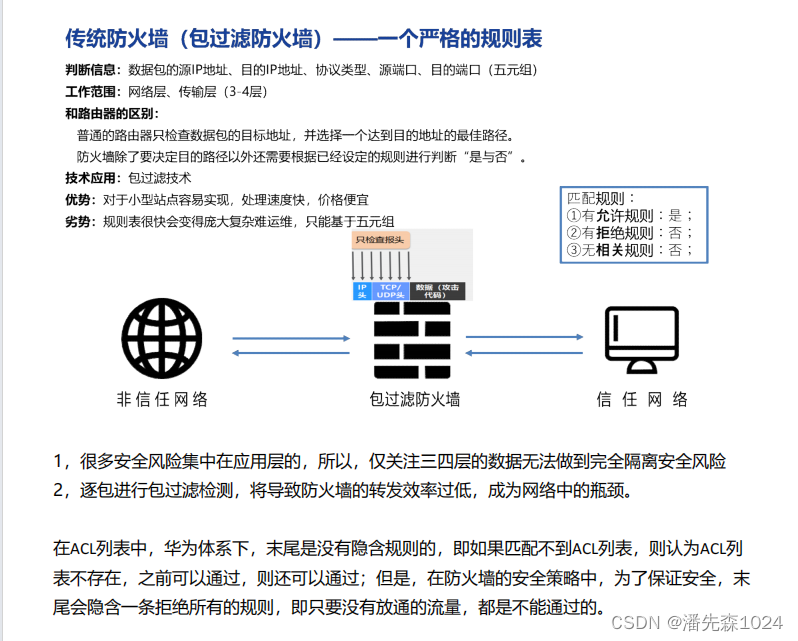

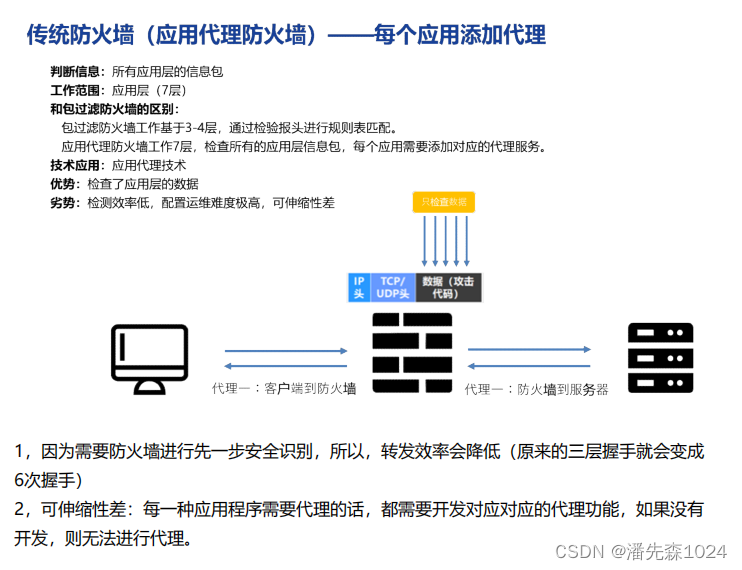

传统的包过滤防火墙 --- 其本质为ACL列表,根据 数据报中的特征 进行过滤,之后对比规制,执行动作。五元组 --- 源IP,目标IP,源端口,目标端口,协议 安全策略 --- 相较于ACL的改进之处在于,首先,可以在更细的颗粒度下匹配流量,另一方面是可以完成 内容安全 的检测。

安全策略 --- 相较于ACL的改进之处在于,首先,可以在更细的颗粒度下匹配流量,另一方面是可以完成 内容安全 的检测。

安全策略 --- 1,访问控制(允许和拒绝)2,内容检测 --- 如果允许通过,则可以进行内容检测

安全策略 --- 1,访问控制(允许和拒绝)2,内容检测 --- 如果允许通过,则可以进行内容检测

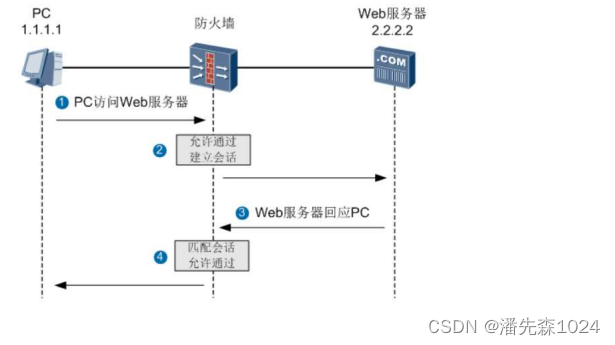

防火墙的状态检测和会话表

基于流的流量检测 --- 即设备仅对流量的第一个数据包进行过滤,并将结果作为这一条数据流的“特征”记录下来(记录在本地的 “会话表” ),之后,该数据流后续的报文都将基于这个特征来进行转发,而不再去匹配安全策略。这样做的目的是为了提高转发效率。

状态检测防火墙访问过程当web服务器给PC进行回报时,来到防火墙上,防火墙会将报文中的信息和会话表的信息进行性比对,如果,发现报文中的信息与会话表中的信息相匹配,并且, 符合协议规范对后续报文的定义 ,则认为该数据包属于PC,可以允许该数据包通过。

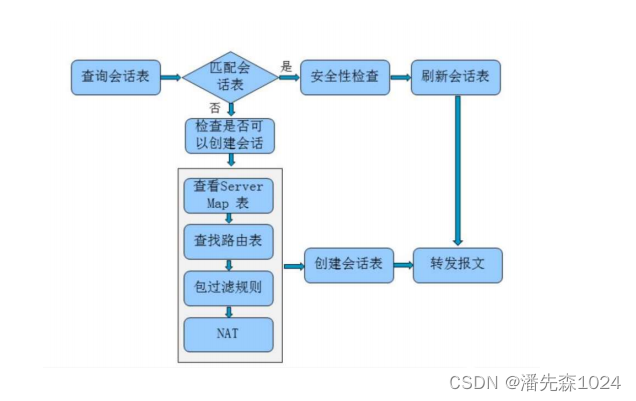

状态检测防火墙访问过程当web服务器给PC进行回报时,来到防火墙上,防火墙会将报文中的信息和会话表的信息进行性比对,如果,发现报文中的信息与会话表中的信息相匹配,并且, 符合协议规范对后续报文的定义 ,则认为该数据包属于PC,可以允许该数据包通过。 会话表和状态检测1,会话表 --- 会话表本身也是基于5元组来区分流量,会话表在比对时,会通过计算HASH来比较五元组。因为HASH定长,所以,可以基于硬件进行处理,提高转发效率。因为会话表中的记录只有在流量经过触发时才有意义,所以,如果记录长时间不被触发,则应该删除掉。即会话表中的记录应该存在 老化时间 。如果会话表中的记录被删除掉之后,相同五元组的流量再通过防火墙,则应该由其首包重新匹配安全策略,创建会话表, 如果无法创建会话表,则将丢弃该数据流的数据 。如果会话表的老化时间过长:会造成系统资源的浪费,同时,有可能导致新的会话表项无法正常建立如果会话表的老化时间过短:会导致一些需要长时间首发一次的报文连接被系统强行中断,影响业务的转发。不同协议的会话表老化时间是不同2.状态检测主要检测协议逻辑上的后续报文,以及仅允许逻辑上的第一个报文通过后创建会话表。可以选择开启或者关闭该功能。数据通过防火墙的流程

会话表和状态检测1,会话表 --- 会话表本身也是基于5元组来区分流量,会话表在比对时,会通过计算HASH来比较五元组。因为HASH定长,所以,可以基于硬件进行处理,提高转发效率。因为会话表中的记录只有在流量经过触发时才有意义,所以,如果记录长时间不被触发,则应该删除掉。即会话表中的记录应该存在 老化时间 。如果会话表中的记录被删除掉之后,相同五元组的流量再通过防火墙,则应该由其首包重新匹配安全策略,创建会话表, 如果无法创建会话表,则将丢弃该数据流的数据 。如果会话表的老化时间过长:会造成系统资源的浪费,同时,有可能导致新的会话表项无法正常建立如果会话表的老化时间过短:会导致一些需要长时间首发一次的报文连接被系统强行中断,影响业务的转发。不同协议的会话表老化时间是不同2.状态检测主要检测协议逻辑上的后续报文,以及仅允许逻辑上的第一个报文通过后创建会话表。可以选择开启或者关闭该功能。数据通过防火墙的流程

ASPF

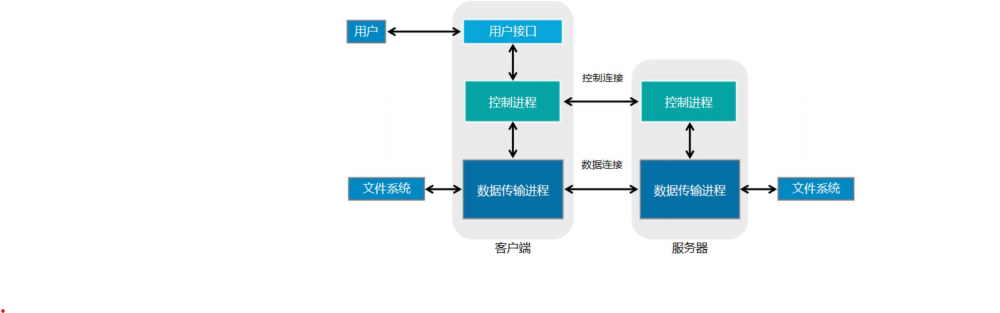

FTP --- 文件传输协议FTP协议是一个典型的C/S架构的协议Tftp --- 简单文件传输协议1,FTP相较于Tftp存在认证动作2,FTP相较于Tftp拥有一套完整的命令集

FTP工作过程中存在两个进程,一个是控制进程,另一个是数据的传输进程,所以,需要使用 两个端口号20,21 ,并且,FTP还存在两种不同的工作模式 --- 主动模式,被动模式1.主动模式

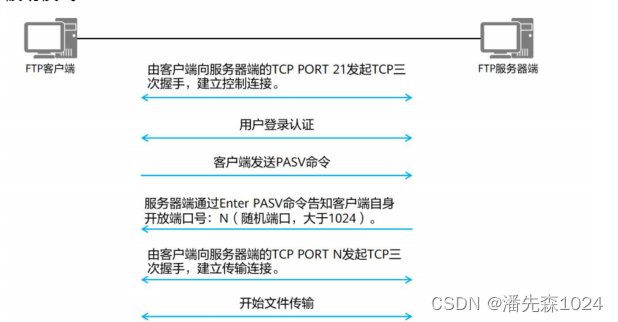

FTP工作过程中存在两个进程,一个是控制进程,另一个是数据的传输进程,所以,需要使用 两个端口号20,21 ,并且,FTP还存在两种不同的工作模式 --- 主动模式,被动模式1.主动模式 2.被动模式

2.被动模式 ASPF --- 针对应用层的包过滤 --- 用来抓取多通道协议中协商端口的关键数据包,之后,将端 口算出,将结果记录在sever-map表中,相当于开辟了一条隐形的通道

ASPF --- 针对应用层的包过滤 --- 用来抓取多通道协议中协商端口的关键数据包,之后,将端 口算出,将结果记录在sever-map表中,相当于开辟了一条隐形的通道

防火墙的用户认证

防火墙管理员登录认证 --- 检验身份的合法性,划分身份权限用户认证 --- 上网行为管理的一部分用户,行为,流量 --- 上网行为管理三要素用户认证的分类上网用户认证 --- 三层认证 --- 所有的跨网段的通信都可以属于上网行为。正对这些行为,我们希望将行为和产生行为的人进行绑定,所以,需要进行上网用户认证。入网用户认证 --- 二层认证 --- 我们的设备在接入网络中,比如插入交换机或者接入wifi后,需要进行认证才能正常使用网络。接入用户认证 --- 远程接入 --- VPN --- 主要是校验身份的合法性的认证方式本地认证 --- 用户信息在防火墙上,整个认证过程都在防火墙上执行服务器认证 --- 对接第三方服务器,防火墙将用户信息传递给服务器,之后,服务器将认证结果返回,防火墙执行对应的动作即可单点登录 --- 和第三方服务器认证类似。认证域 --- 可以决定认证的方式和组织结构 认证域 --- 可以决定认证的方式和组织结构登录名 --- 作为登录凭证使用,一个认证域下不能重复显示名 --- 显示名不能用来登录,只用来区分和标识不同的用户。如果使用登录名区分,则也可以不用写显示名。显示名可以重复。账号过期时间 --- 可以设定一个时间点到期,但是,如果到期前账号已登录,到期后,防火墙不会强制下线该用户。允许多人同时使用该账号登录私有用户 --- 仅允许一个人使用,第二个人使用时,将顶替到原先的登录公有用户 --- 允许多个人同时使用一个账户IP/MAC绑定 --- 用户和设备进行绑定(IP地址/MAC地址)单向绑定 --- 该用户只能在这个IP或者这个MAC或者这个IP/MAC下登录,但是,其他用户可以在该设备下登录双向绑定 --- 该用户只能在绑定设备下登录,并且该绑定设备也仅允许该用户登录。安全组和用户组的区别 --- 都可以被策略调用,但是,用户组在调用策略后,所有用户组成员以及子用户组都会生效,而安全组仅组成员生效,子安全组不生效。

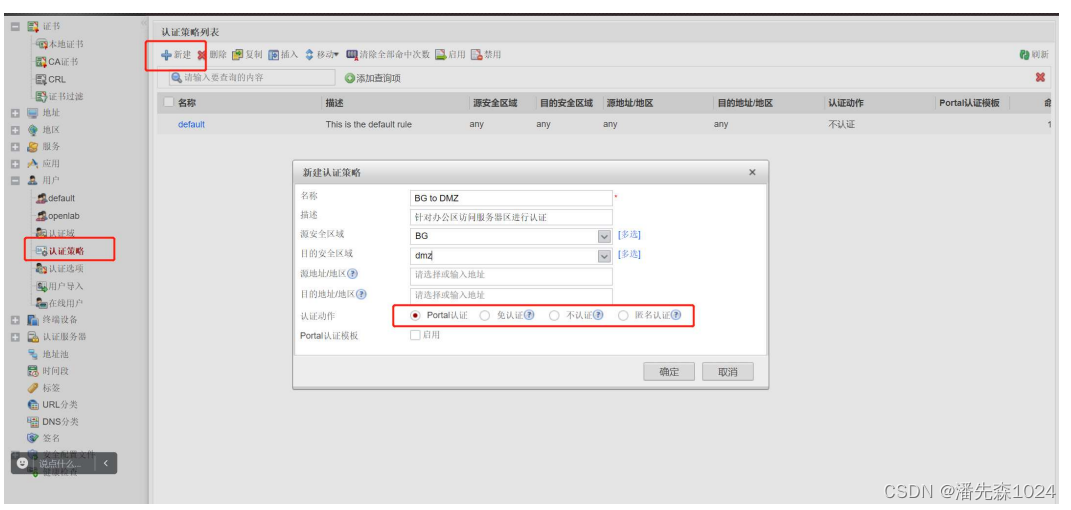

认证域 --- 可以决定认证的方式和组织结构登录名 --- 作为登录凭证使用,一个认证域下不能重复显示名 --- 显示名不能用来登录,只用来区分和标识不同的用户。如果使用登录名区分,则也可以不用写显示名。显示名可以重复。账号过期时间 --- 可以设定一个时间点到期,但是,如果到期前账号已登录,到期后,防火墙不会强制下线该用户。允许多人同时使用该账号登录私有用户 --- 仅允许一个人使用,第二个人使用时,将顶替到原先的登录公有用户 --- 允许多个人同时使用一个账户IP/MAC绑定 --- 用户和设备进行绑定(IP地址/MAC地址)单向绑定 --- 该用户只能在这个IP或者这个MAC或者这个IP/MAC下登录,但是,其他用户可以在该设备下登录双向绑定 --- 该用户只能在绑定设备下登录,并且该绑定设备也仅允许该用户登录。安全组和用户组的区别 --- 都可以被策略调用,但是,用户组在调用策略后,所有用户组成员以及子用户组都会生效,而安全组仅组成员生效,子安全组不生效。 认证策略Portal --- 这是一种常见的认证方式。我们一般见到的网页认证就是portal认证。我们做上网认证,仅需要流量触发对应的服务时,弹出窗口,输入用户名和密码进行认证。免认证 --- 需要在IP/MAC双向绑定的情况下使用,则对应用户在对应设备上登录时,就可以选择免认证,不做认证。匿名认证 --- 和免认证的思路相似,认证动作越透明越好,选择匿名认证,则登录者不需要输入用户名和密码,直接使用IP地址作为其身份进行登录。

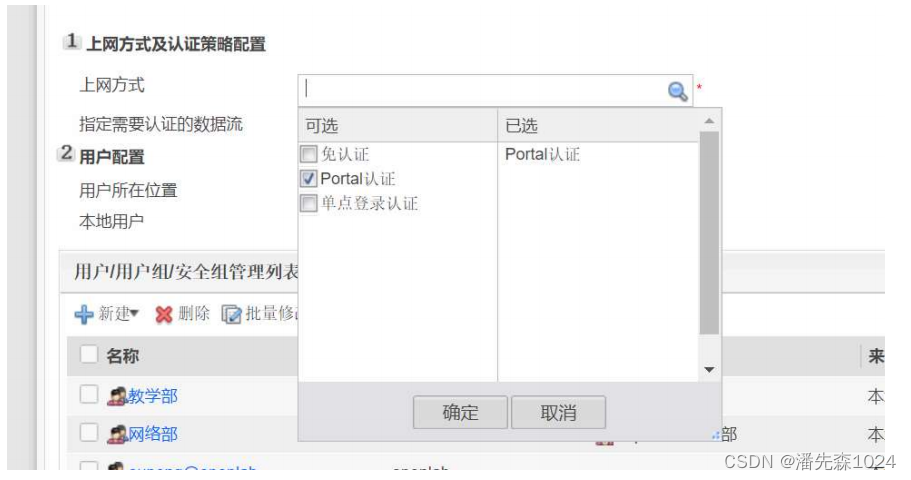

认证策略Portal --- 这是一种常见的认证方式。我们一般见到的网页认证就是portal认证。我们做上网认证,仅需要流量触发对应的服务时,弹出窗口,输入用户名和密码进行认证。免认证 --- 需要在IP/MAC双向绑定的情况下使用,则对应用户在对应设备上登录时,就可以选择免认证,不做认证。匿名认证 --- 和免认证的思路相似,认证动作越透明越好,选择匿名认证,则登录者不需要输入用户名和密码,直接使用IP地址作为其身份进行登录。 认证域如果这里的上网方式选择protal认证,则认证策略里面也要选择portal认证。如果这里的上网方式选择免认证或者单点登录,则认证策略中对应动作为免认证如果认证策略中选择的是匿名认证,则不触发这里的认证动作。

认证域如果这里的上网方式选择protal认证,则认证策略里面也要选择portal认证。如果这里的上网方式选择免认证或者单点登录,则认证策略中对应动作为免认证如果认证策略中选择的是匿名认证,则不触发这里的认证动作。

防火墙的nat

静态NAT --- 一对一动态NAT --- 多对多NAPT --- 一对多的NAPT --- easy ip--- 多对多的NAPT服务器映射源NAT --- 基于源IP地址进行转换。我们之前接触过的静态NAT,动态NAT,NAPT都属于源NAT,都是针对源IP地址进行转换的。源NAT主要目的是为了保证内网用户可以访问公网目标NAT --- 基于目标IP地址进行转换。我们之前接触过的服务器映射就属于目标NAT。是为了保证公网用户可以访问内部的服务器双向NAT --- 同时转换源IP和目标IP地址

VRRP技术

虚拟路由器冗余协议Initialize --- 在VRRP中,如果一个接口出现故障之后,则这个接口将进入到该过渡状态分区 20240121防御保护寒假班 的第 9 页VRRP备份组之间是相互独立的,当一台设备上出现多个VRRP组时,他们之间的状态无法同步。VGMP ---- VRRP Group Management Protocol华为私有协议 --- 这个协议就是将一台设备上的多个VRRP组看成一个组,之后统一进行管理,统一切换的协议。以此来保证VRRP组状态的一致性。接口故障切换场景在防火墙的双机热备中,我们不论时VRRP组还是VGMP组,主备的叫法发生了变化,主统一被称为Active,备被称为Standby1,假设主设备的下联口发生故障,则这个接口的vrrp状态将由原来的Active状态切换为initialize状态。(这种情况下,按照VRRP自己的机制,主设备将无法发送周期保活报文,则备设备在超过超时时间后将切换为主的状态。但是,因为这里启用VGMP在,则VRRP切换状态将由VGMP接管,VRRP的机制名存实亡。)2,VGMP组发现VRRP组出现变化,将降低自身的优先级。(说明,在VGMP组中,也存在优先级的概念。一开始,每台设备中都会存在两个VGMP组,一个叫做Active组,另一个叫做Standby组。Active组初始的默认优先级为65001,Standby组初始的默认优先级为65000(不同版本的防火墙,这个优先级的定义不同)。一开始,我们FW1将两个VRRP组都拉入VGMP_ACTIVE组中,因为ACTIVE组的状态时active,所以,里面两个vrrp组的状态也是active(VGMP组的状态决定了VRRP组的状态),FW2同理。当一个VRRP组的状态变为initialize,则VGMP则的优先级-2。)之后,原主设备会发送一个VGMP请求报文给对端,里面包含了自己当前变化后的优先级。3,当原备设备接收到请求报文后,看到里面的优先级时64999,而低于自身的65000, 则会将自己的VGMP_STANDBY组的状态由原来的standby切换为active。同时,发送一个同意请求报文给原主设备。4,原主设备接收到对方的应答报文之后,将会把自身VGMP_ACTIVE组的状态由原来的ACTIVE切换为STANDBY。5,在原备设备发送应答报文的同时,因为其VGMP组的状态切换,所以,其内部的VRRP组状态也将由原来的standby转换为avtive。原主设备在接受到对方的应答报文之后,因为将其VGMP组状态切换,所以,同时将其内部的VRRP组状态由原来的active状态切换为standby状态(注意,故障接口依旧保持init的状态。)6,原备设备会通过接口向上下联链路发送免费ARP报文,切换交换机的MAC地址表。流量将被切换到原被设备上。HRP --- Huawei Redundancy Protocol --- 华为冗余协议这是一款华为的私有协议 --- 备份配置信息和状态信息。HRP备份有一个前提,就是两台设备之间必须专门连一根用于备份的线路,这跟线路我们称为心跳线(广义上,任何两台设备之间的链路都可以叫做心跳线)心跳线的接口必须是一个三层接口,需要配置对应的IP地址。这条备份数据的链路不受路由策略限制(直连场景。非直连场景依然需要配置安全策略。)HRP协议本身算是VGMP协议的一部分HRP的心跳线也会传递心跳报文,用于检测对端是否处于工作状态。这个周期时间默认1s,逻辑和vrrp一样,只有主设备会周期发送,备设备仅监听即可,如果在三个周期内,都没有收到HRP的心跳报文,则将认定原主设备故障,则将进行失效判断,认定自身为主。VGMP的报文也是通过这条心跳线发送的。配置信息 --- 策略,对象,网络里面的一些配置都属于配置信息。(接口IP地址,路由之类的不同步,因为这些是需要在双机组建之前配置的)

第一种备份方式 --- 自动备份默认开启自动备份,可以实时备份配置信息。但是,自动备份不能立即同步状态信息。一般是在主设备上状态生成后一段时间(10s左右)同步到备设备上。Hrp standby config enable --- 这个命令可以让备设备上的配置同步到主设备上。第二种备份方式 --- 手工备份由管理员手工触发,可以立即同步配置信息以及状态信息。第三种备份方式 --- 快速备份该模式仅使用在 负载分担 的工作方式下。因为负载分担的场景下,两台设备都需要处于工作状态,为了避免因为状态信息同步不及时,导致业务流量中断,所以,该场景下,默认开启快速备份。快速备份可以实时同步状态信息。但是,该方式不同步配置信息。

第一种备份方式 --- 自动备份默认开启自动备份,可以实时备份配置信息。但是,自动备份不能立即同步状态信息。一般是在主设备上状态生成后一段时间(10s左右)同步到备设备上。Hrp standby config enable --- 这个命令可以让备设备上的配置同步到主设备上。第二种备份方式 --- 手工备份由管理员手工触发,可以立即同步配置信息以及状态信息。第三种备份方式 --- 快速备份该模式仅使用在 负载分担 的工作方式下。因为负载分担的场景下,两台设备都需要处于工作状态,为了避免因为状态信息同步不及时,导致业务流量中断,所以,该场景下,默认开启快速备份。快速备份可以实时同步状态信息。但是,该方式不同步配置信息。

5984

5984

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?