目录

DNS解析

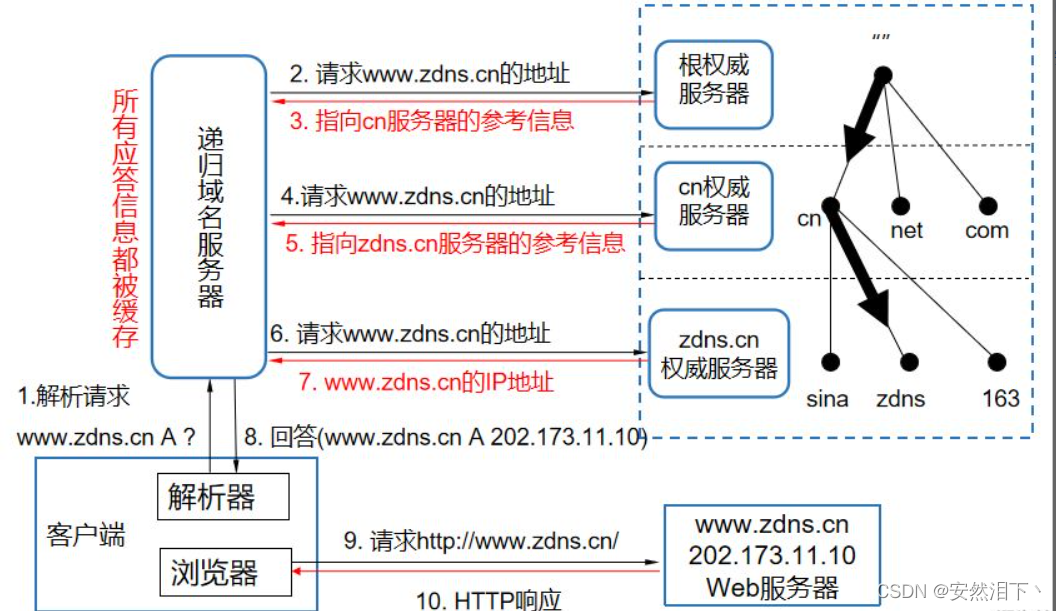

第一步:在浏览器中输入www.zdns.cn时,浏览器会在本地DNS缓存中去查找,若本地DNS缓存中有该域名记录,就会映射该IP地址,完成域名解析。

第二步:若在本地DNS缓存中没有该域名映射关系记录,浏览器就会在操作系统缓存中查找,若查到记录就返回IP地址完成映射,完成域名解析。

第三步:若在操作系统中也未能找到,就会再去本地hosts文件(hosts文件与i版位于"C:\Windows\System32\drivers\etc"中)中查找。

第四步:如果在本地hosts文件中也没有相应的记录,此时浏览器就会求助于本地DNS服务器,若本地DNS缓存中有该记录,则返回IP地址。

第五步:如果没有该记录,本地DNS服务器就会访问根域名服务器(全球只有13台根域名服务器)。当根域名服务器收到解析请求后,返现后缀是.cn,于是就将负责.cn的顶级域名服务器IP地址返回给本地DNS服务器。

第六步:当收到根域名返回的IP地址后,本地DNS服务器就拿着返回的IP地址再去找对应的顶级域名服务器,顶级域名服务器又把负责该域名的权威服务器IP地址返回给本地DNS服务器。

第七步:本地DNS服务器又拿着返回的IP地址再去访问权威服务器,最终权威服务器将对应的主机IP地址返回给本地DNS服务器,至此完成域名解析。

状态码

HTTP状态码由三个十进制数字组成,第一个十进制数字定义了状态码的类型信息响应(100-199)、成功响应(200-299)、重定向(300-399)、客户端错误(400-499)和服务器错误(500-599):

| 分类 | 分类描述 |

|---|---|

| 1 | 信息,服务器收到请求,需要请求者继续执行操作 |

| 2 | 成功,操作被成功接收并处理 |

| 3 | 重定向,需要进一步的操作以完成请求 |

| 4 | 客户端错误,请求包含语法错误或无法完成请求 |

| 5 | 服务器错误,服务器在处理请求的过程中发生错误 |

HTTP状态码列表

| 状态码 | 状态码英文名称 | 中文描述 |

|---|---|---|

| 100 | Continue | 继续。客户端应继续其请求 |

| 101 | Switching Protocols | 切换协议。服务器根据客户端的请求切换协议,只能切换到更高级的协议。 |

| 200 | OK | 请求成功。一般用于GET与POST请求 |

| 201 | Created | 已创建。成功亲贵并创建了新的资源 |

| 202 | Accepted | 已接受。已接受请求,但未处理完成 |

| 203 | Non-Authoritative Information | 非授权信息。请求成功。但返回的meta信息不在原始的服务器,而是一个副本 |

| 204 | No Content | 无内容。服务器成功处理,但未返回内容。在未更新网页的情况下,可确保浏览器继续显示当前文档 |

| 205 | Reset Content | 重置内容。服务器处理成功,用户端应重置文档视图。可通过此返回码清楚浏览器的表单域 |

| 206 | Partial Content | 部分内容。服务器成功处理了部分GET请求 |

| 300 | Multiple Choices | 多种选择。请求的资源可包括多个位置,相应可返回一个资源特征与地址的列表用于用户端(例如:浏览器)选择 |

| 301 | Moved Permanently | 永久移动。请求的资源已被永久的移动到新URI,返回信息会包括新的URI,浏览器会自动定向到新URI。今后任何新的请求都应使用新的URI代替 |

| 302 | Found | 临时移动。与301 类似。但资源只是临时被移动。客户端应继续使用原有URL |

| 303 | See Other | 查看其它地址。与301类似。使用GET和POST请求查看 |

| 304 | Not Modified | 未修改。所请求的资源未修改,服务器返回此状态码时,不会返回任何资源。客户端通常会缓存访问过的资源,通过提供一个头信息指出客户端希望只返回在指定日期之后修改的资源 |

| 305 | Use Proxy | 使用代理。所请求的资源必须通过代理访问 |

| 306 | Unused | 已经被废弃的HTTP状态码 |

| 307 | Temporary Redirect | 临时重定向。与302类似。使用GET请求重定向 |

| 400 | Bad Request | 客户端请求的语法错误,服务器无法理解 |

| 401 | Unauthorized | 请求要求用户的身份认证 |

| 402 | Payment Required | 保留,将来使用 |

| 403 | Forbidden | 服务器理解请求客户端的请求,但是拒绝执行此请求 |

| 404 | Not Found | 服务器无法根据客户端的请求找到资源(网页)。通过此代码,网站设计人员可设置"您所请求的资源无法找到"的个性页面 |

| 405 | Method Not Allowed | 客户端请求中的方法被禁止 |

| 406 | Not Acceptable | 服务器无法根据客户端请求的内容特性完成请求 |

| 407 | Proxy Authentication Required | 请求要求代理的身份认证,与401类似,但请求者应当使用代理进行授权 |

| 408 | Request Time-out | 服务器等待客户端发送的请求时间过长,超时 |

| 409 | Conflict | 服务器完成客户端的 PUT 请求时可能返回此代码,服务器处理请求时发生了冲突 |

| 410 | Gone | 客户端请求的资源已经不存在。410不同于404,如果资源以前有现在被永久删除了可使用410代码,网站设计人员可通过301代码指定资源的新位置 |

| 411 | Length Required | 服务器无法处理客户端发送的不带Content-Length的请求信息 |

| 412 | Precondition Failed | 客户端请求信息的先决条件错误 |

| 413 | Request Entity Too Large | 由于请求的实体过大,服务器无法处理,因此拒绝请求。为防止客户端的连续请求,服务器可能会关闭连接。如果只是服务器暂时无法处理,则会包含一个Retry-After的响应信息 |

| 414 | Request-URI Too Large | 请求的URI过长(URI通常为网址),服务器无法处理 |

| 415 | Unsupported Media Type | 服务器无法处理请求附带的媒体格式 |

| 416 | Requested range not satisfiable | 客户端请求的范围无效 |

| 417 | Expectation Failed | 服务器无法满足Expect的请求头信息 |

| 500 | Internal Server Error | 服务器内部错误,无法完成请求 |

| 501 | Not Implemented | 服务器不支持请求的功能,无法完成请求 |

| 502 | Bad Gateway | 作为网关或者代理工作的服务器尝试执行请求时,从远程服务器接收到了一个无效的响应 |

| 503 | Service Unavailable | 由于超载或系统维护,服务器暂时的无法处理客户端的请求。延时的长度可包含在服务器的Retry-After头信息中 |

| 504 | Gateway Time-out | 充当网关或代理的服务器,未及时从远端服务器获取请求 |

| 505 | HTTP Version not supported | 服务器不支持请求的HTTP协议的版本,无法完成处理 |

HTTPS加密

HTTPS和HTTP都是应用层协议,与HTTP不同的是:HTTP的协议内容都是按照文本方式进行明文传输的,这导致在传输过程中第三方能够轻易获取传输的内容,而HTTPS在HTTP协议基础上引入一个加密以防止传输内容泄露或被篡改。

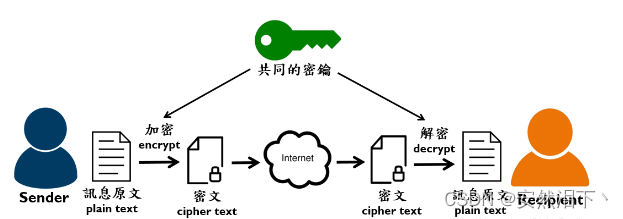

对称加密

对称加密指的是加密和解密过程中都是使用同一个密钥。

在传输过程中,如果通信双方都各自持有同一个密钥,且没有人知道,此时双方的通信安全时刻被保证的。

此时最大的问题是密钥应该如何传输,才能让双方都能知晓,且不能被别人知晓。如果服务器生成密钥并传输给浏览器,在传输过程中容易被第三方将 密钥拦截,很难保证传输的安全性。

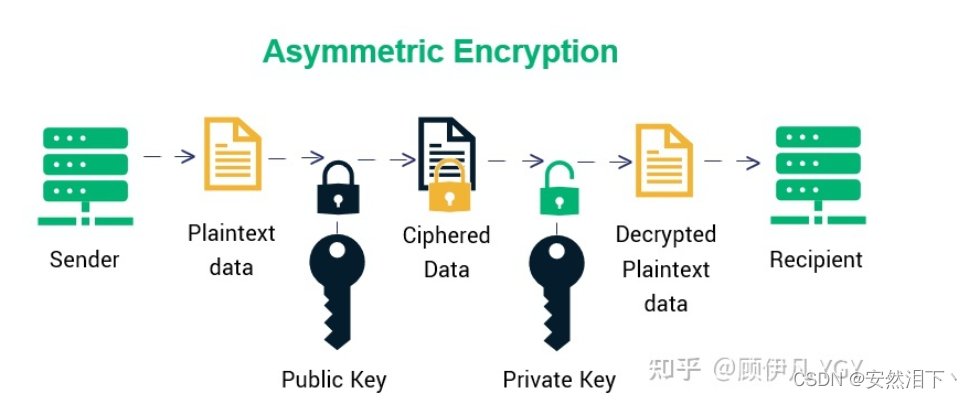

非对称加密

非对称加密:加密时有两把锁,一把叫做公钥,一把叫做私钥,用公钥加密的内容必须使用私钥才能解开,同样,用私钥加密的内容,只能用公钥才能解开。

鉴于非对称加密的机制,我们可能会有这种思路:服务器先把公钥以明文方式传输给浏览器,之后浏览器向服务器传数据前都先用这个公钥加密好再传,这条数据的安全似乎可以保障了!因为只有服务器有相应的私钥能解开公钥加密的数据。

然而反过来由服务器到浏览器的这条路怎么保障安全?如果服务器用它的私钥加密数据传给浏览器,那么浏览器用公钥可以解密它,而这个公钥是一开始通过明文传输给浏览器的,若这个公钥被中间人劫持到了,那他也能用该公钥解密服务器传来的信息了。所以目前似乎只能保证由浏览器向服务器传输数据的安全性

对称加密+非对称加密

服务器拥有用于非对称加密的公钥A、私钥A',当浏览器向服务器请求时,服务器将公钥A明文方式传输给浏览器浏览器随机生成一个用于对称加密的密钥X,用公钥A加密后传给服务器,服务器拿到后用私钥A'解密得到密钥X,此时双方都拥有密钥X,且没有外人知道,双方便可以使用密钥X进行通信。但是这种加密传输方式还是有漏洞。

例如:在传输过程中第三方劫持数据,将服务器传来的公钥A保留,再将自己伪造的公钥B(当然也拥有私钥B')发送给浏览器,浏览器生成一个对称加密的密钥X,用公钥B加密后在向服务器传去,此时第三方再次将数据拦截,用自己的私钥B'解密得到对称密钥X,之后第三方用公钥A加密后传给服务器,服务器便会拿自己的私钥A'解密,得到密钥X。如此在双方都不会发现异常的情况下,第三方便得到了密钥X,从而使双方的通讯变得不安全了。

数字证书(CA证书)

网站在使用前需要向CA机构申领一份数字证书,数字证书中包含证书持有者信息、公钥信息等。服务器将证书传输给浏览器,浏览器从证书里获取公钥,证书如同身份证明,证明“该公钥对应该网站”。

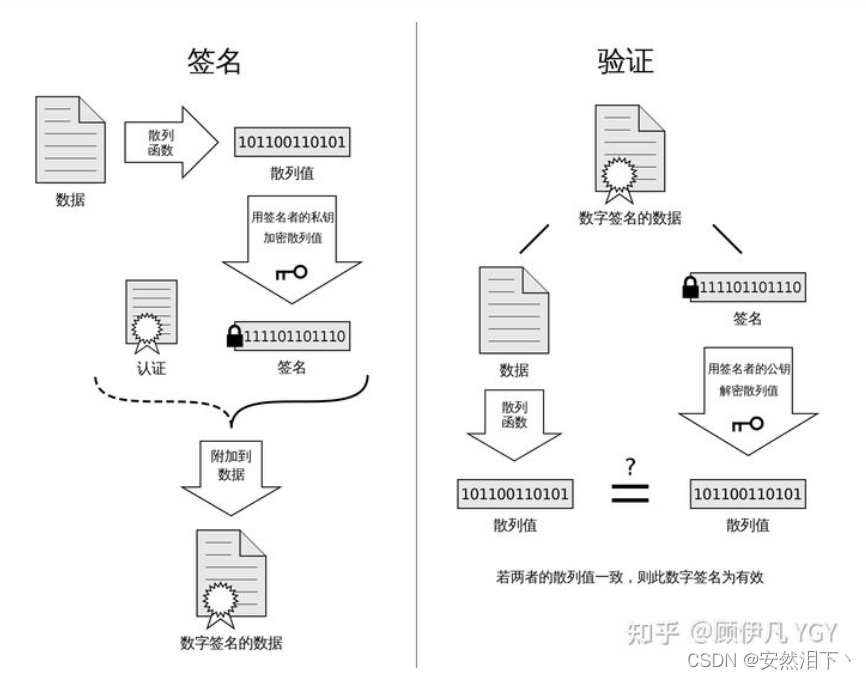

数字签名

数字签名的制作过程:

-

CA机构拥有非对称加密的私钥和公钥。

-

CA机构对证书明文数据T进行hash。

-

对hash后的值用私钥加密,得到数字签名S。

明文和数字签名共同组成了数字证书,这样一份数字证书就可以颁发给网站了。 那浏览器拿到服务器传来的数字证书后,如何验证它是不是真的?(有没有被篡改、掉包)

浏览器验证过程:

-

拿到证书,得到明文T,签名S。

-

用CA机构的公钥对S解密(由于是浏览器信任的机构,所以浏览器保有它的公钥。详情见下文),得到S’。

-

用证书里指明的hash算法对明文T进行hash得到T’。

-

显然通过以上步骤,T’应当等于S‘,除非明文或签名被篡改。所以此时比较S’是否等于T’,等于则表明证书可信。

3384

3384

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?