Pinky's-Place v2

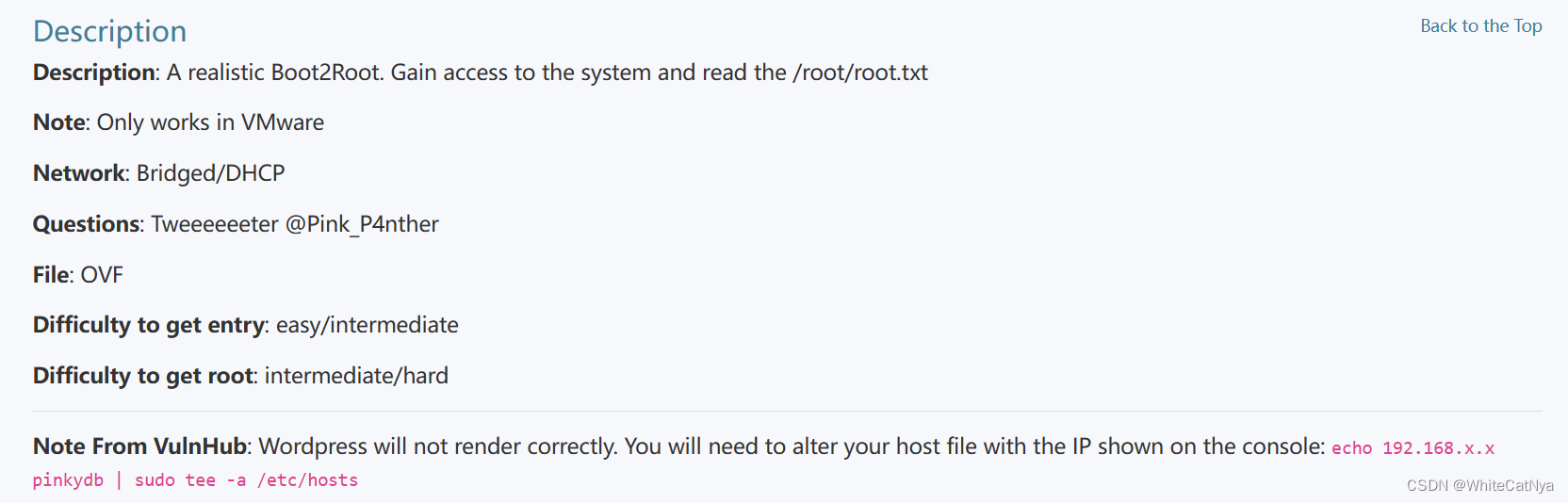

information

80端口开启http服务,按描述的内容修改hosts文件

既然是wordpress框架,那么直接使用wpscan枚举一下用户名(wp大多数漏洞基本上都是插件漏洞)

发现一个pinky1337用户

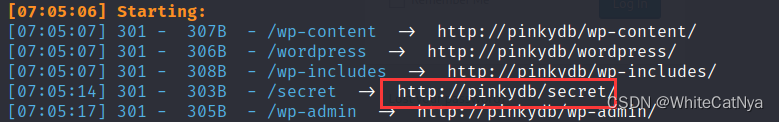

使用dirsearc枚举目录

发现一个"秘密"目录,在这个目录下发现bambam.txt文件

knock

猜测是knock的口令(结合之前nmap扫描时有三个端口状态为filtered)

bam:表示突然的重击声)嘭,砰;(表示突然)蓦地;砰(表示某物击中另一物)

对这三个端口枚举一下口令顺序

from itertools import permutations

for i in permutations([8890,7000,666],3):

print(" ".join(map(str,list(i))))

#!/bin/bash

while read -r line

do

echo '---------------'

knock -v 192.168.113.139 $line

done < ./knock.txt

然后再次运行nmap查看端口开启情况

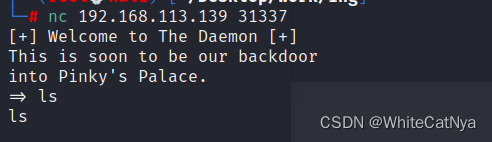

除了31337端口出现elite?另外俩个一个开启ssh,一个时nginx服务

nc尝试连接该端口,发现成功,这里是输入什么就返回什么,猜测为这个地方的缓冲区溢出漏洞

最低0.47元/天 解锁文章

最低0.47元/天 解锁文章

2015

2015

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?