前置知识

操作系统分为:Windows操作系统和Linux操作系统

Windows操作系统能识别的是文件是PE文件

Linux操作系统能识别的是文件是ELF文件

伪代码:结构清晰、代码简单、可读性好,并且类似自然语言。 介于自然语言与编程语言之间。以编程语言的书写形式指明算法职能。使用伪代码, 不用拘泥于具体实现。

我们的程序32位(x86)程序和64位(x64)程序

IDA是静态反编译(静态即是不运行程序的情况下分析代码流程),根据程序是32位和64位来使用

OD是x86动态反编译(静态即是运行程序的情况下分析代码流程),只能反编译32位的程序

首先用 Exeinfo PE工具查壳

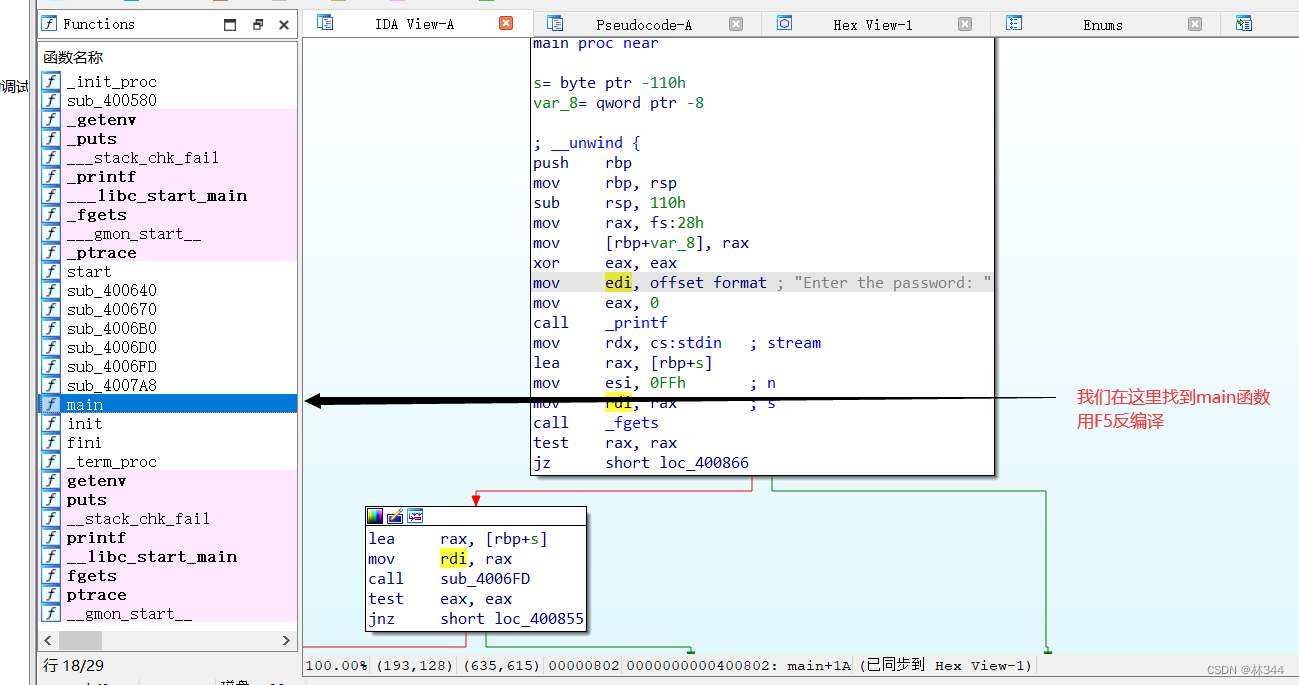

发现该程序是ELF的64位的程序,且无壳,我们就可以用IDA64位程序静态编译IDA打开程序

IDA打开程序

进去反编译窗口后我们可以看到下面的伪代码

分析过程

__int64 __fastcall main(int a1, char **a2, char **a3)

{

char s[264]; // [rsp+0h] [rbp-110h] BYREF

unsigned __int64 v5; // [rsp+108h] [rbp-8h]

//这里就是定义一些函数

v5 = __readfsqword(0x28u);

printf("Enter the password: "); //与C语言一样

if ( !fgets(s, 255, stdin) ) //我们猜测这里的“s”就是flag,然后对下面的sub_4006FD函数操作flag

return 0LL;

if ( (unsigned int)sub_4006FD(s) )//这里是一个判断,成功则输出nice,失败输出Incorrect password!

//,我们可以推测处flag在这里面,双击该函数sub_4006FD

{

puts("Incorrect password!");

return 1LL;

}

else

{

puts("Nice!");

return 0LL;

}

}双击sub_4006FD函数后,我们可以浏览该函数的伪代码

分析过程

__int64 __fastcall sub_4006FD(__int64 a1)

{

int i; // [rsp+14h] [rbp-24h]

__int64 v3[4]; // [rsp+18h] [rbp-20h]

v3[0] = (__int64)"Dufhbmf";

v3[1] = (__int64)"pG`imos";

v3[2] = (__int64)"ewUglpt";

//这儿可以看成是一个二维数组 char v3[0][7]

for ( i = 0; i <= 11; ++i ) //进入for循环,通过i <= 11我们可以推测处flag的长度为12

{

if ( *(char *)(v3[i % 3] + 2 * (i / 3)) - *(char *)(i + a1) != 1 )

//这儿的代码逻辑是v3字符串-a1字符串不等于1(我自己的理解),则返回1;

//这里的a1就是flag了,可以看出我们上面分析的s是flag是正确的

//a1[i]=v[i % 3][2 * (i / 3)]-1

//写wp的时候要注意(i / 3)要返回一个整数

return 1LL;

}

return 0LL;

}编写wp

v3 = ["Dufhbmf","pG`imos","ewUglpt"]

print(v3[0])

flag = ""for i in range(12):

flag += chr(ord(v3[i%3][2*int(i/3)])-1)

print(flag)得到答案:Code_Talkers

303

303

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?