文章目录

无题【7~】

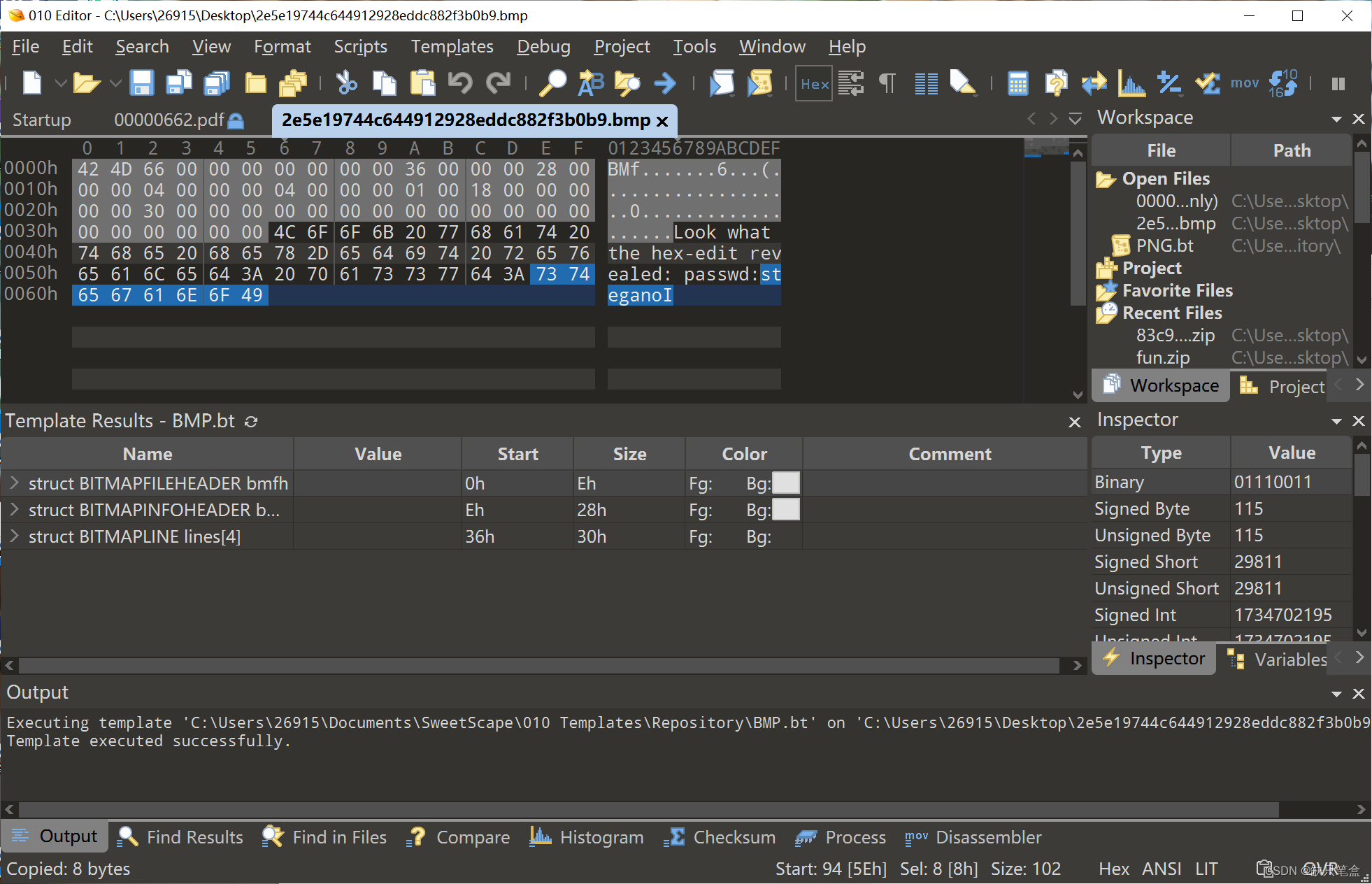

7:Training-Stegano-1

用010editer打开即可得到passwd(好耶)

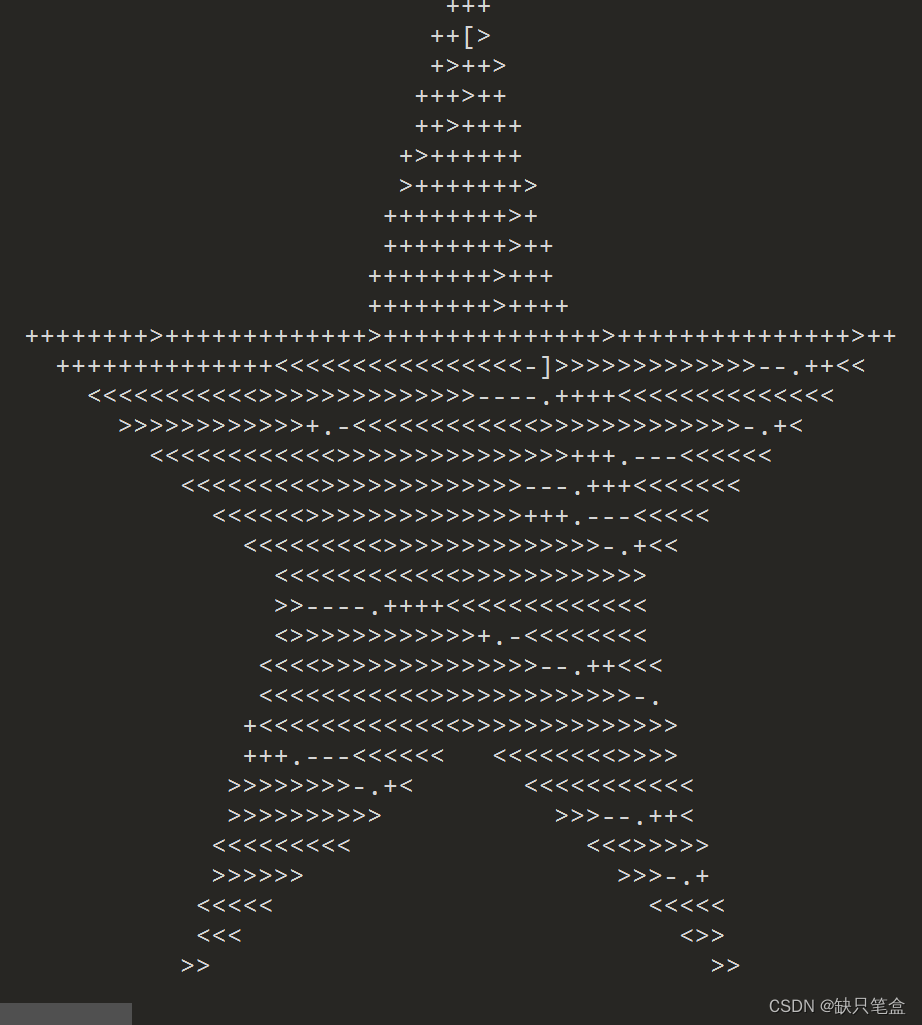

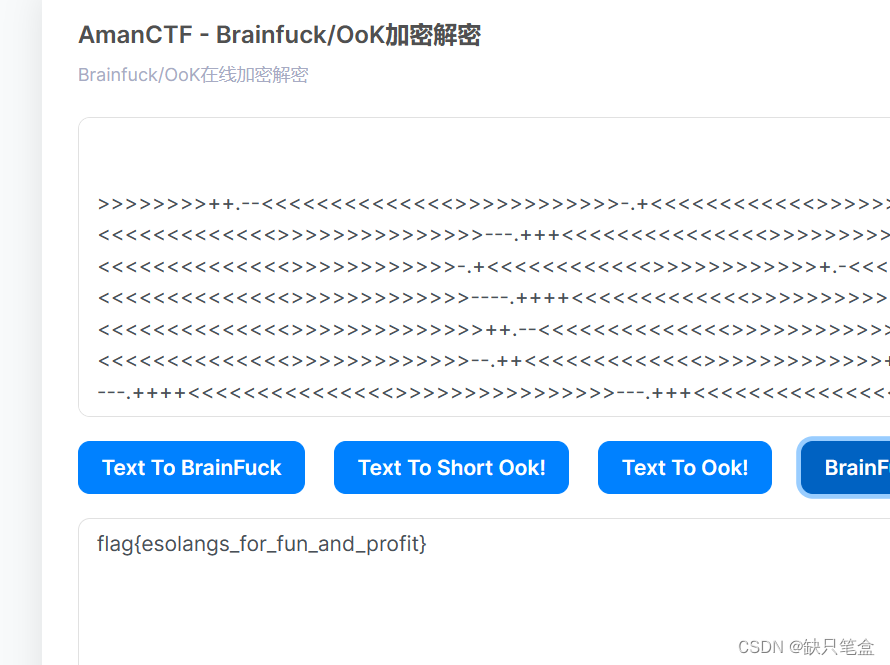

8:can_has_stdio?

超,这是什么啊,知识储备又不够了,上网搜索,由<>和±的密码是什么

Brainfuck 密码

特征: + - [ ] { } . < > 这些符号构成的密码

BrainFuck加密

“>”: 指针位置右移一位

“<”: 指针位置左移一位

+: 指针所指向的位置里面的值加1

-: 指针所指向的位置里面的值减1

. :输出指针当前位置指向单元格中的内容

[: 如果指针指向的单元值为零,向后跳转到对应的]指令的次一指令处

]:如果指针指向的单元值不为零,向前跳转到对应的[指令的次一指令处(额…好像比较难理解,只是用于循环某一段代码而已,两个一般联合使用)

慢慢积累吧,骚年

解密工具

得到flag

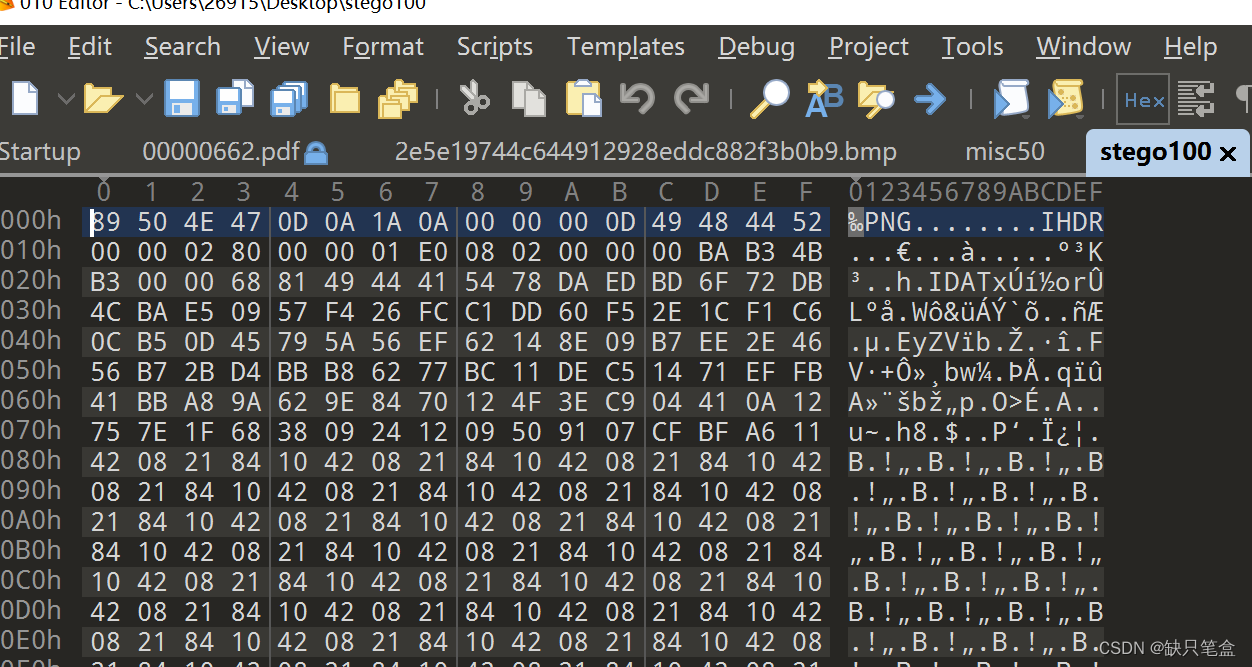

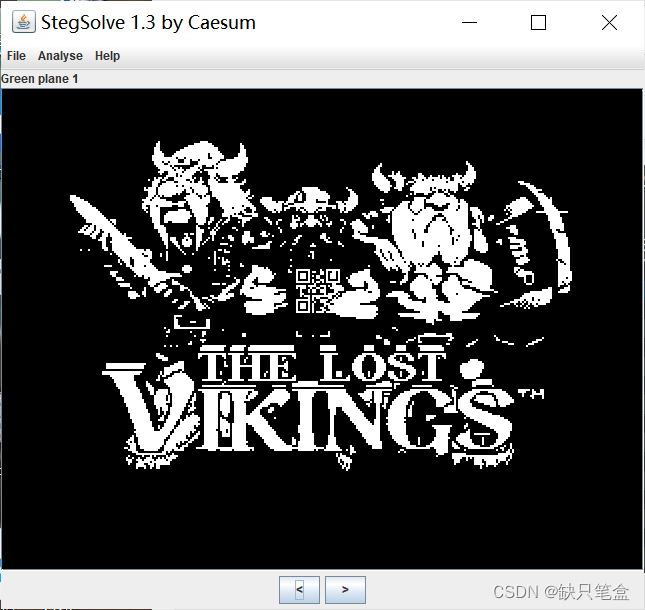

9:Erik-Baleog-and-Olaf

打开开头是一个png,说明是一个照片,我们用steglove打开

好,有二维码,但是不全,我们来折腾这个二维码吗?

OA,这题我不会,太难了,我们嗖的跳过

flag{#justdiffit}

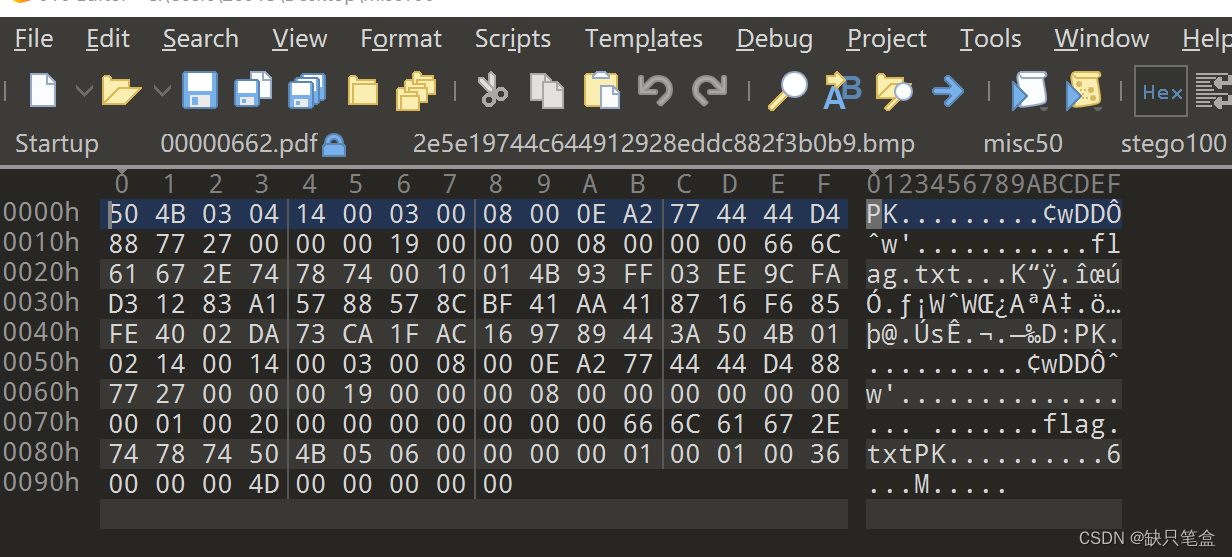

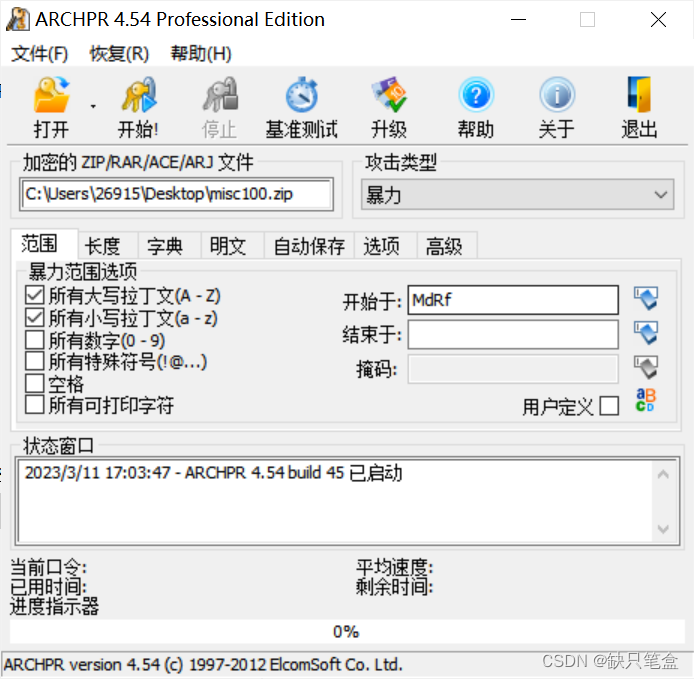

10:János-the-Ripper

打开是以PK为前缀的,说明是一个压缩包文件

知识点:例如zip文档的开头标记一般为pk,这是一种源于磁盘操作系统时代的格式

所以我们修改后缀为.zip

打开得到

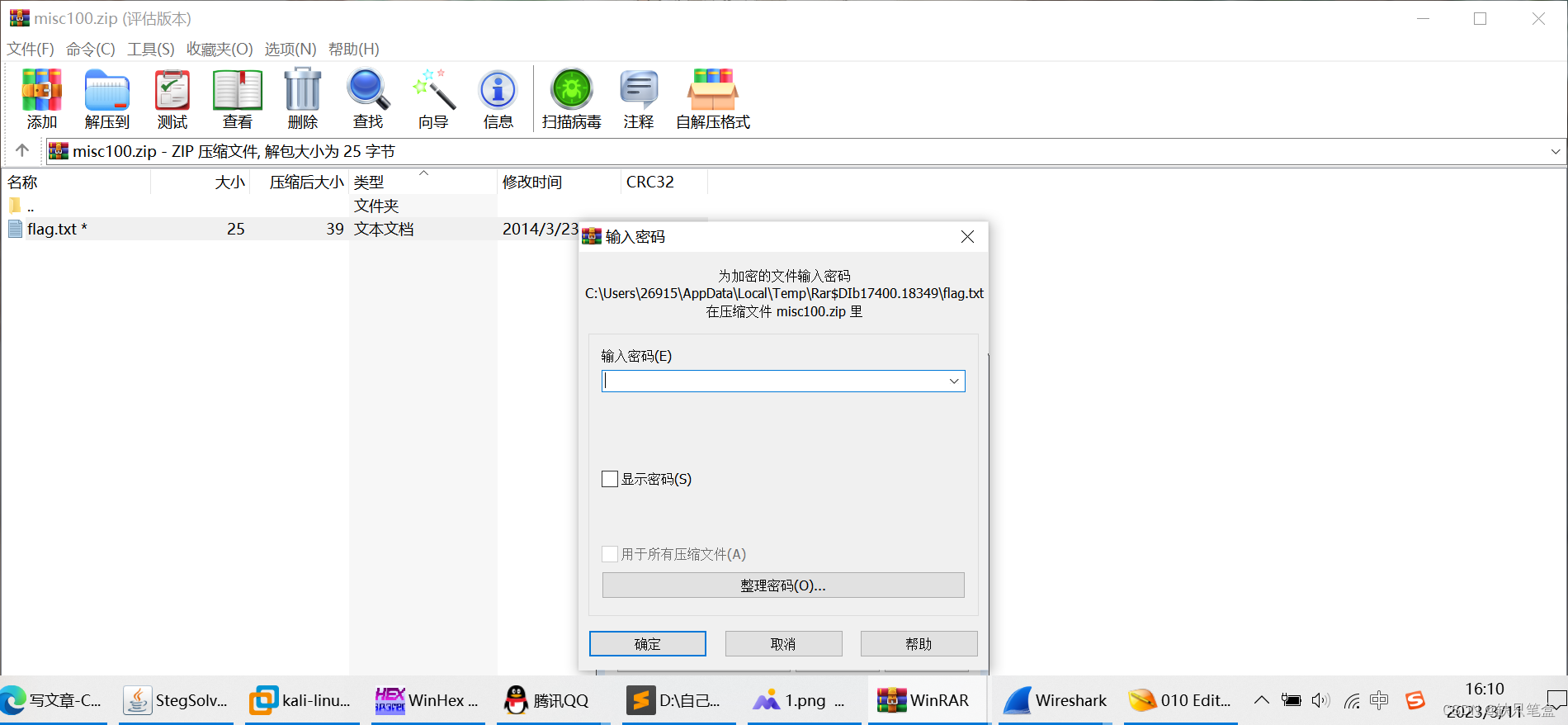

这怎么还要密码吗,这又是一个知识点

真加密,假加密

判断真假加密

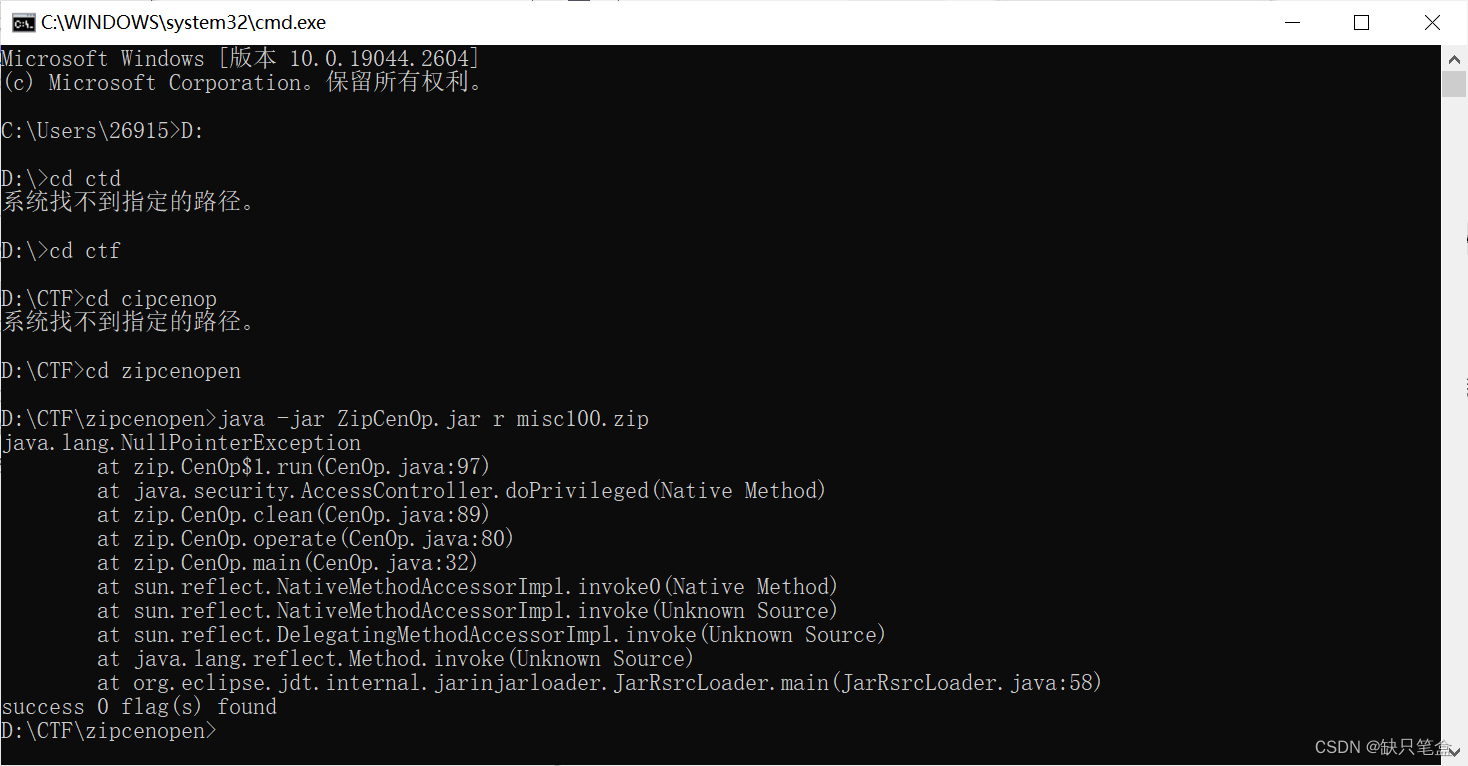

使用检测伪加密的ZipCenOp.jar,解密后如果能成功打开zip包,则是伪加密,否则说明思路错误

打不开,伪加密,直接使用暴力破解

得到密码为fish

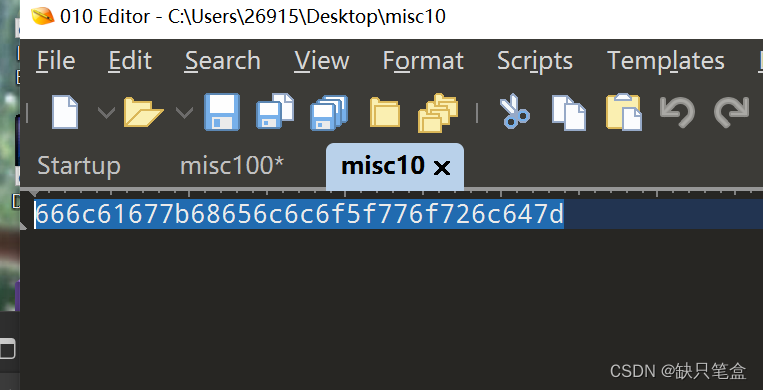

11:Test-flag-please-ignore

发现一个字符串,推测可能是16进制字符

转换得到flag

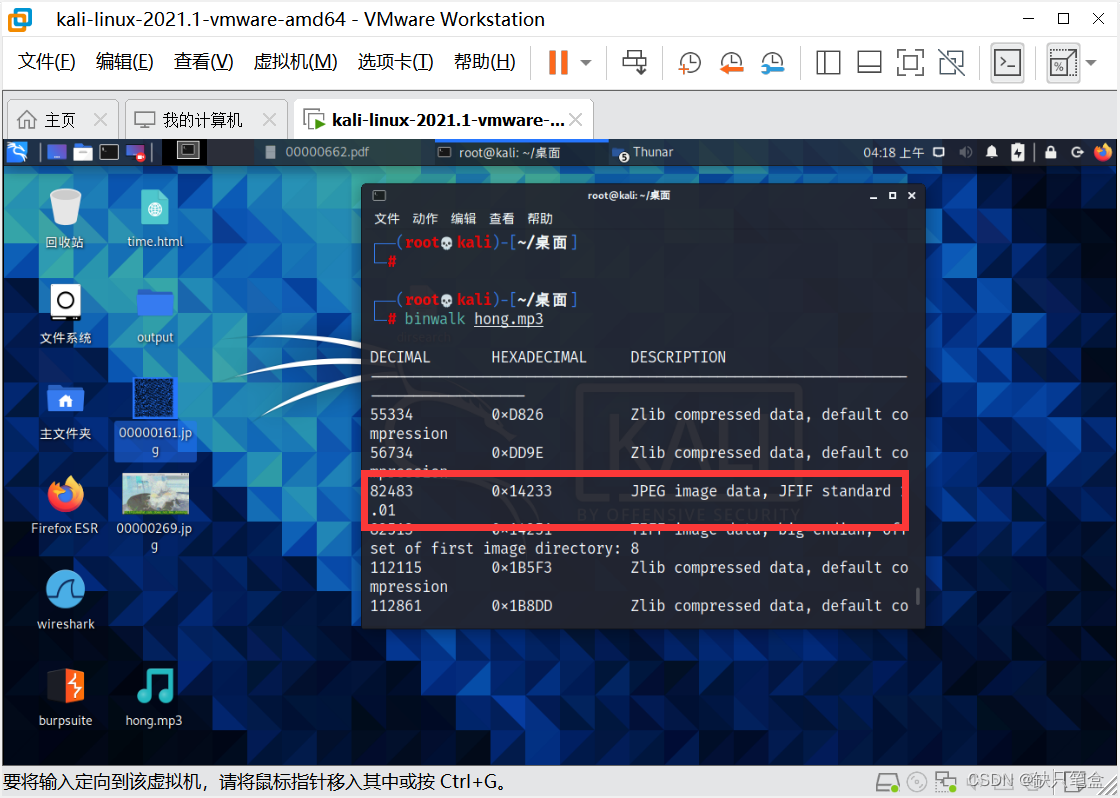

12:hong

是一个MP3文件,用010editer打开,没有头绪,我们放进kali中用binwalk查看是否有隐藏文件

发现:

有jpeg文件,用foremost分离,得到图片

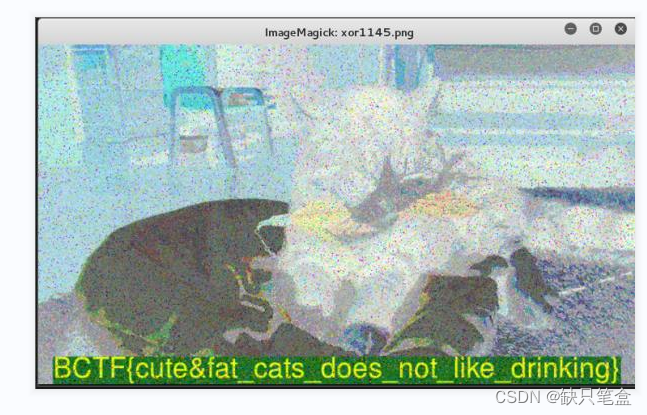

13:misc_pic_again

用steglove打开图片没有收获

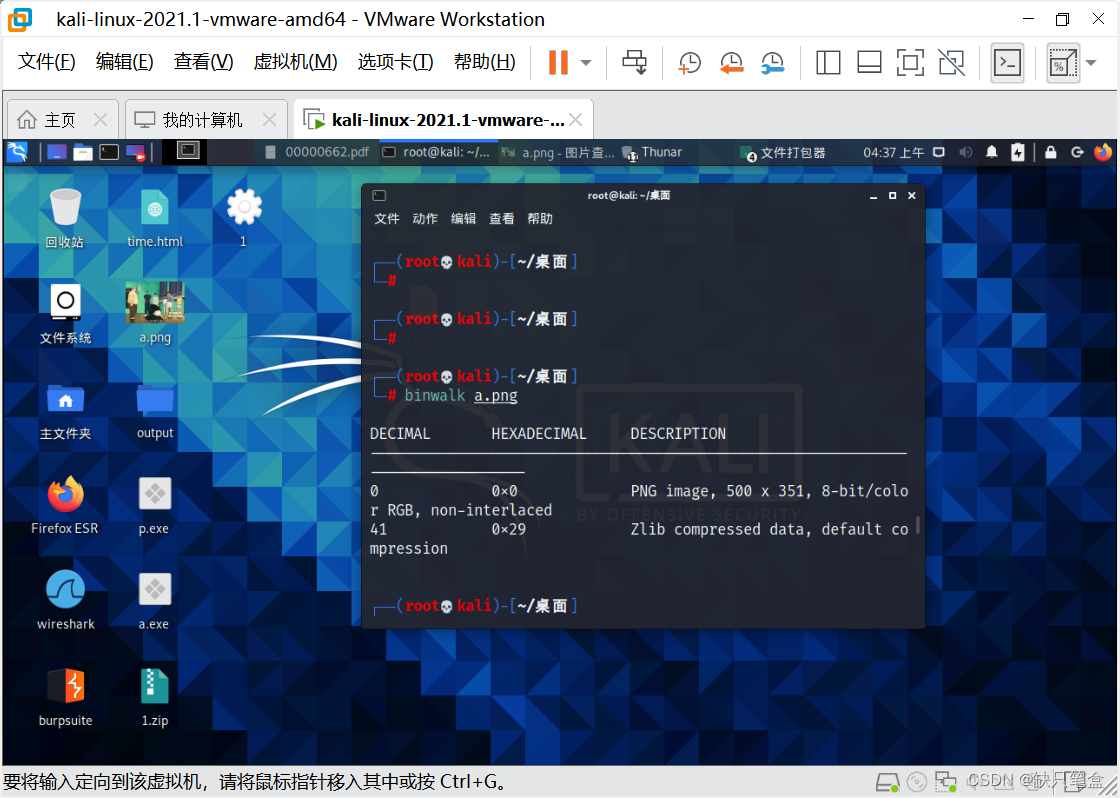

放进kali中用binwalk寻找隐藏文件

发现有zip搜索文件

尝试用zesteg和foremost去分解,没有结果

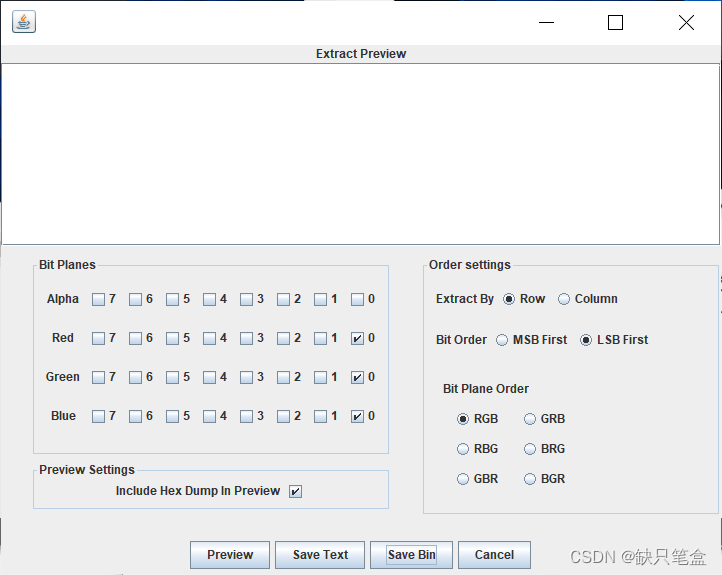

上网查询,可以使用steglove的功能

将图片按上述设置另存为zip文件

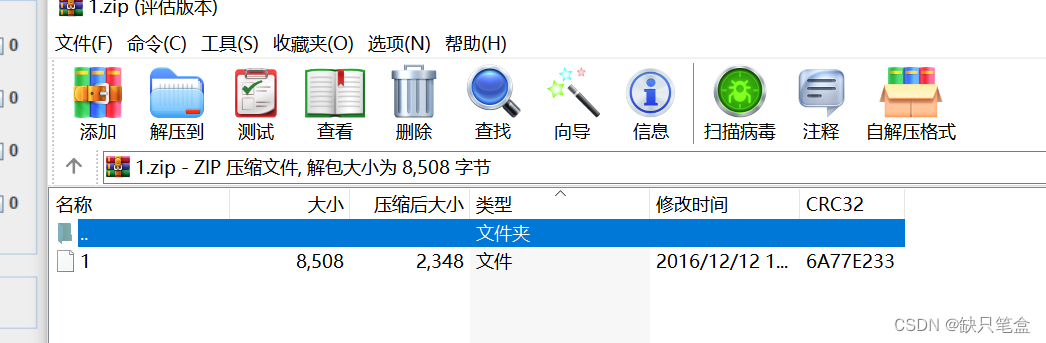

打开zip文件,里面含有1

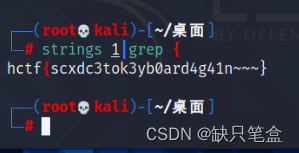

放入kali中搜索得到hctf

2069

2069

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?