VAC(VLAN ACL)

ACL用在三层环境下,VAC用在二层环境下,三层环境也可以用。VAC建立基于VLAN彼此基础上进行ACL隔离,可以把VAC挂接在二层交换机的VLAN接口上让它在VLAN内部生效

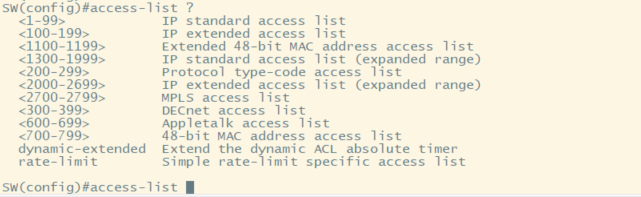

VAC也需要去调用普通的ACL功能(三层ACL ip access-list;二层ACL mac access-list)

VAC配置命令集

基于IP地址的VAC

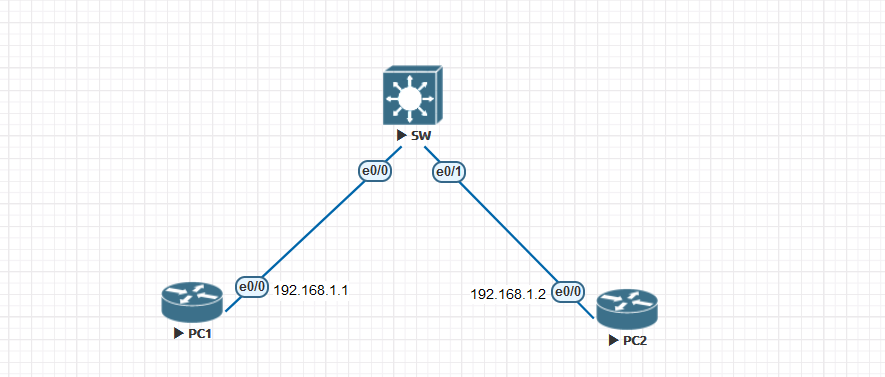

配置案例:不允许PC1ping通PC2

伪二层交换机上:native vlan可以配置IP地址,用于后期方便管理。其他常规VLAN不能配置IP地址。交换机的端口上不能配置IP地址

现在的纯二层设备上可以写ACL,但是ACL不能够挂接在接口下,所以只能配置的ACL只能被调用在VLAN ACL中,实验二层环境下的一个过滤作用

en

conf ter

access-list 1 permit host 192.168.1.1 //抓取感兴趣数据流

vlan access-map AA 10 //“AA”为VAC的命名,"10"为子序号,一般以10为递增,和route-map很相像

match ip address 1 //调用ACL 1

action drop //配置行为丢弃

exit

vlan access-map AA 20 //有些设备默认剩余都拒绝,有些设备默认剩余都允许

action forward //配置行为转发

exit

vlan filter AA vlan-list all //把VLAN ACL 挂接在所有vlan(因为这里只有VLAN1所以直接挂接所有)

end

但是如果是真的是纯二层的设备,不能够配置任何IP,甚至连ACL也配置不了,如果要实现同网段不互通这就需要用到用到VAC的另外一个抓取MAC的参数

基于MAC地址的VAC

是如果是真的是纯二层的设备,不能够配置任何IP,基于IP地址的ACL也配置不了,如果要实现同网段不互通这就需要用到用到VAC的另外一个抓取MAC的参数

ACL编号 1100-1199表示扩展基于MAC的ACL,700-799表示标准的基于MAC的ACL。但是我们配置不能直接写编号,直接写编号VAC会挂接不上

注意:挂接在VLAN ACL中的必须要是一个命名式的基于MAC地址的ACL,并且基于MAC地址的VLAN ACL只能拒绝掉广播数据包

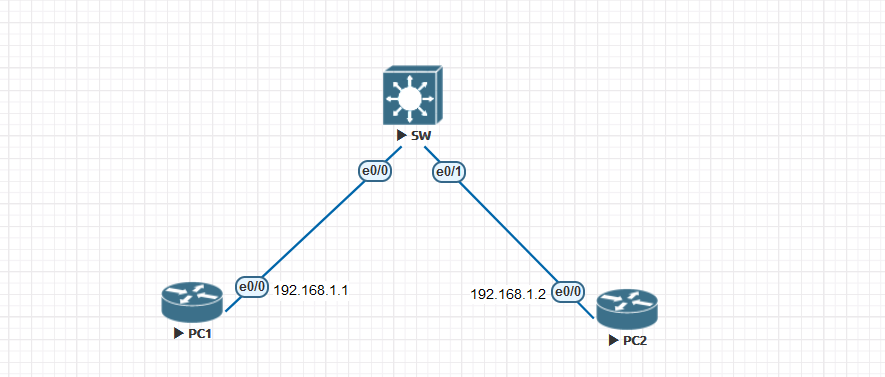

配置案例:拒绝PC1ping通PC2

en

conf ter

//配置命名式的基于MAC地址的ACL,必须要要写源MAC和目的MAC

mac access-list extended CCIE

permit host aabb.cc00.1000 host aabb.cc00.2000

exit

//在VLAN ACL中调用基于MAC的ACL

vlan access-map HCIE 10

match mac address CCIE

action drop

exit

vlan access-map HCIE 20

action forward

exit

vlan filter HCIE vlan-list all

end

在基于IP地址的ACL我们删除配置,然后接着配置基于MAC地址的ACL,配置完成之后仍然发现PC1可以ping通PC2,是因为在此之前PC1的ARP表内已经有了去往192.168.1.2地址对应的MAC地址了,只有构建ARP表的时候是广播的数据。所以我们需要清除一下ARP表

en

clear ip arp 192.168.1.2 //定向清除192.168.1.2对应的MAC地址

当然反向的也需要回清

en

clear ip arp 192.168.1.1

2223

2223

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?