漏洞介绍

多语言药房管理系统 (MPMS) 是用 PHP 和 MySQL 开发的, 该软件的主要目的是在药房和客户之间提供一套接口,客户是该软件的主要用户。该软件有助于为药房业务创建一个综合数据库,并根据到期、产品等各种参数提供各种报告。 该CMS中php_action/editProductImage.php存在任意文件上传漏洞,进而导致任意代码执行。

环境搭建

春秋云镜系列靶机:漏洞靶标-免费空间 (ichunqiu.com)

漏洞利用

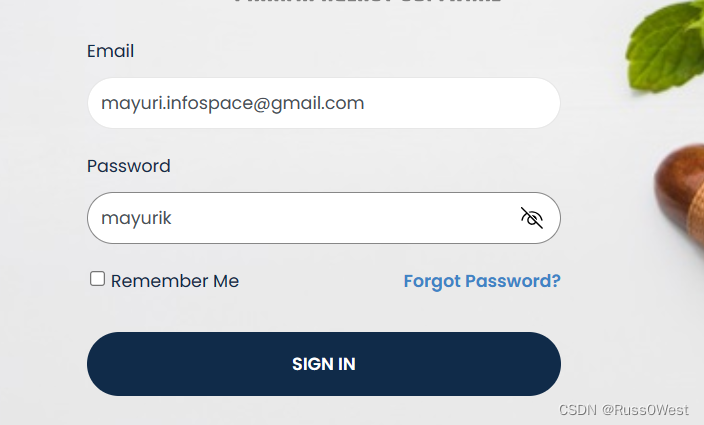

首先进入容器,返回一个登陆页面,

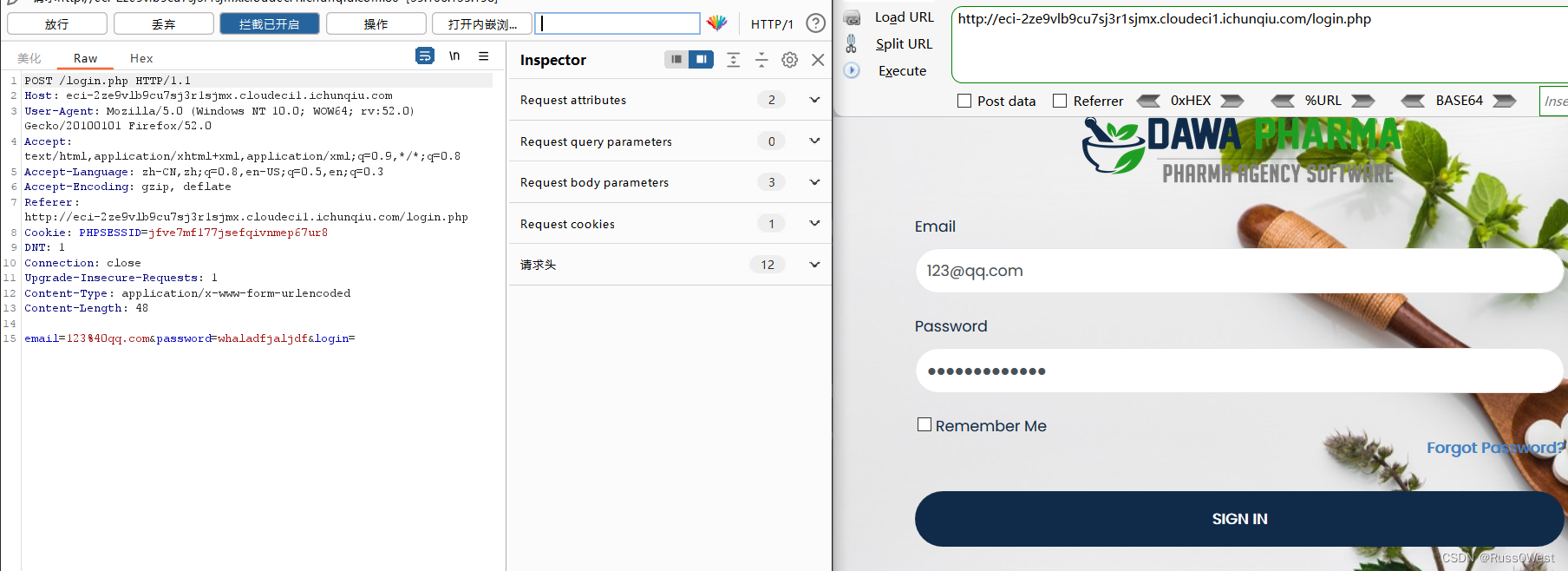

抓包看一眼,

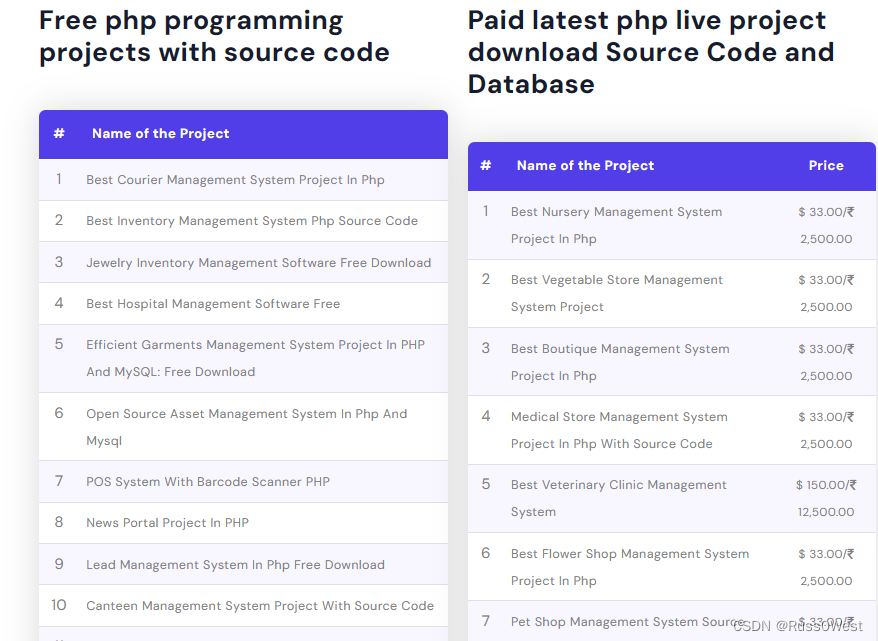

没啥可利用的,再看看其他地方,发现底部的Mayuri k 可以点击,点进去试试

进去之后随便点点,发现这个模块中的任意链接都会得到一个邮箱

我们利用此邮箱信息尝试弱口令登陆,

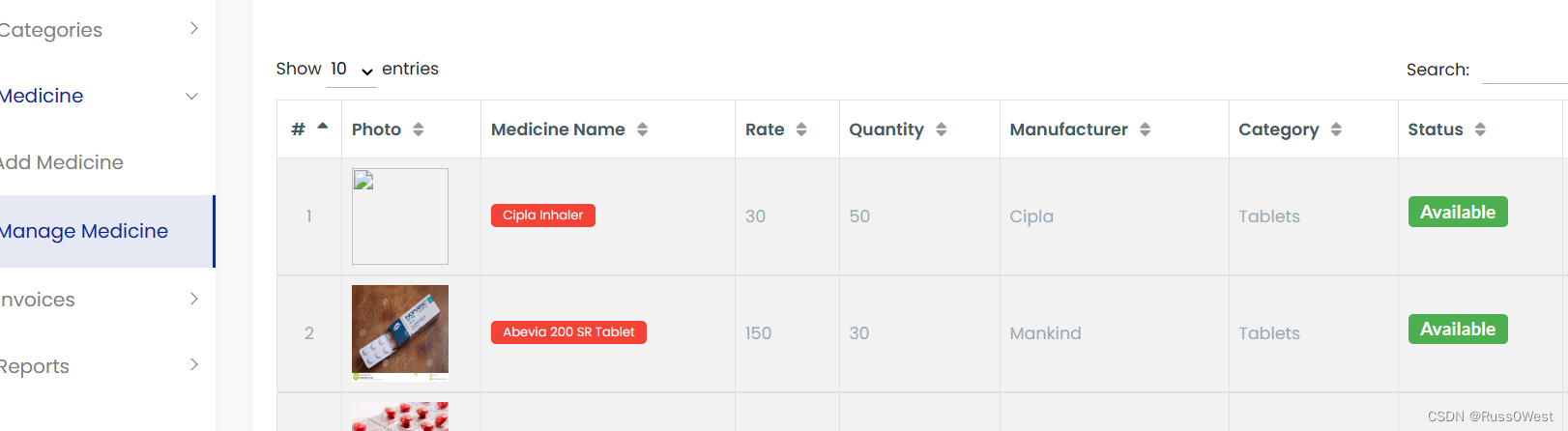

成功登陆,接着就是寻找漏洞点,此题目提示为文件上传漏洞,直接找上传点就可以

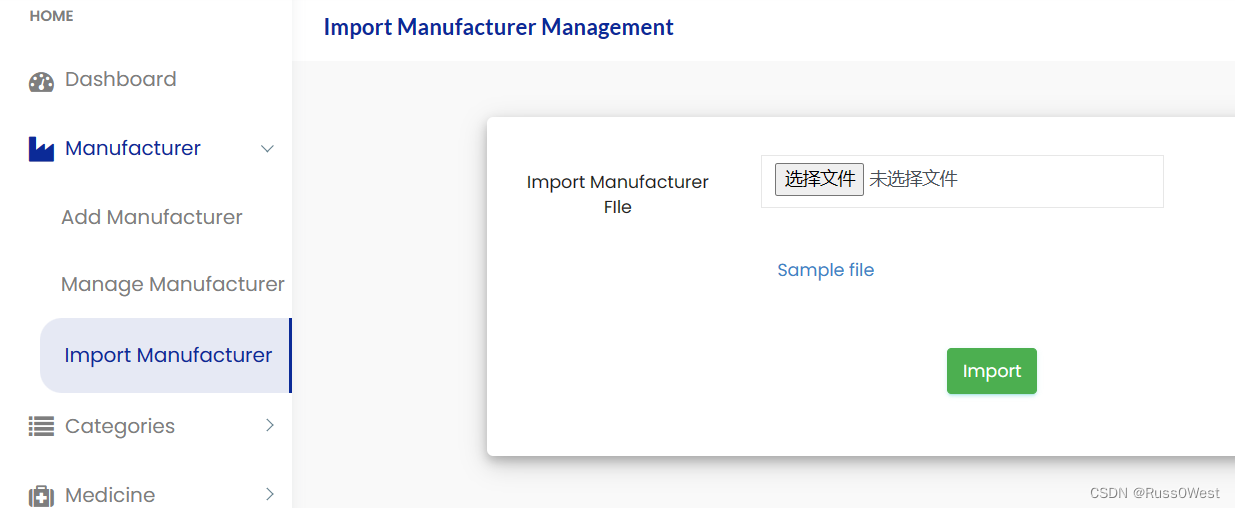

找到了一个上传点尝试上传木马,结果上传失败了,继续找下一个

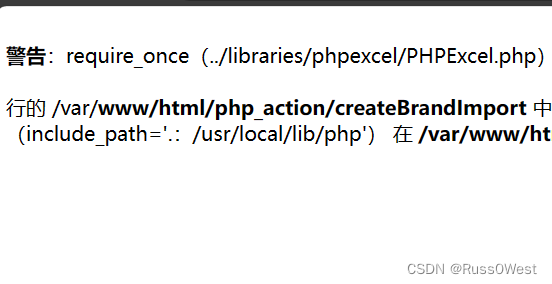

找到了第二个上传点,继续上传发现上传成功了,蚁剑连一下试试,

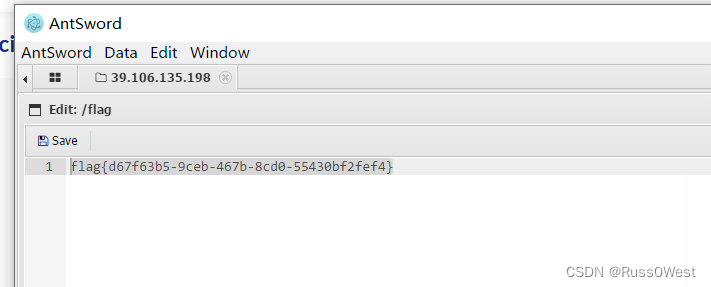

成功找到了flag

成功找到了flag

2902

2902

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?