目录

网站源码

做网站源码首先下载Burp Suite软件,用于文件抓包|;百度搜索“burp”即可下载。

下载安装好了Burp Suite软件后,开始解题:

1、打开CTFhub备份文件下的网站源码开启环境,点击进入题目

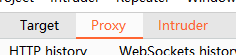

2、打开Burp Suite在proxy下intercept 窗口点击intercept is on 再点击opep browser,在打开的网页中输入题目的网址,回车可以看到窗口的变化,“proxy”字体会变成橙色。

3、点击intercept页面上中“三杠”标选项下选择“Send to Intruder”;可以看到“Intruder”已经变色

4、大开“Intruder”界面 ,可以看到网址已经变成了题目的地址。在网址下面的代码中加入四个“§”符号(在页面右边),将“Attack type ”的参数改成“Closter bomb”。

5、点击“payloads”,在“Payload Option”中点击“Add”开始输入题目中“常见的网站源码备份文件名”,输完备份文件名然后将“payload set”的参数改为“2”,接着在“Payload Option”中点击“Add”输入题目中常见的网站源码备份文件后缀。又在“Payload Processing"选择“

Add prefix”添加英文状态下的“ . ”。

6、点击右上角“start attack”抓包。

7、记住抓包的文件名和后缀名,将其输入到题目网址后面,回车生成一个文件打开文件,再将文件名带有“flag”文件名输入到题目网址的后面然后回车即可得到Flag。最后将Flag输入并提交

back文件

1、打开题目。可以看到Flag在index.php里面

2、在题目网址后加“/”输入“index.php.back”得到一个bak 文件

3、打开bak文件得到Flag

vim缓存

第一次产生的交换文件名为 .index.php.swp;在题目网址后面添加"/.index.php.swp"得到一个index.php.swp文件,并打开得到Flag

.DS_Store

1、开启题目

2、打开题目,在题目环境网址后面加“/.DS_Store”会得到一个DS_Store文件

3、记事本打开下载的文件,看到一个.txt的文件名,删除空格复制到题目网址的后面

4、得到Flag

339

339

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?