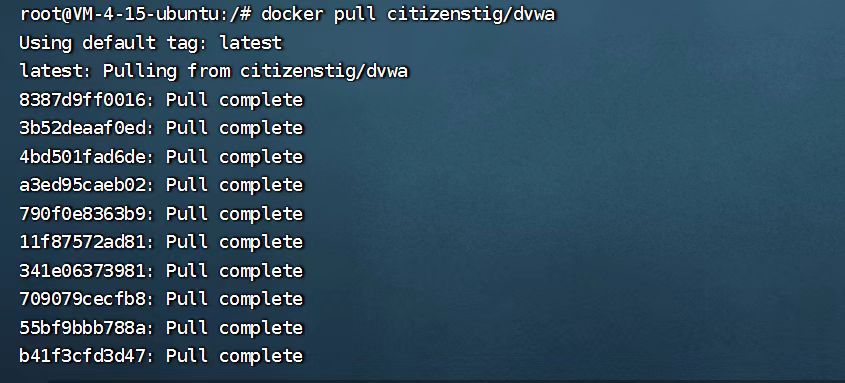

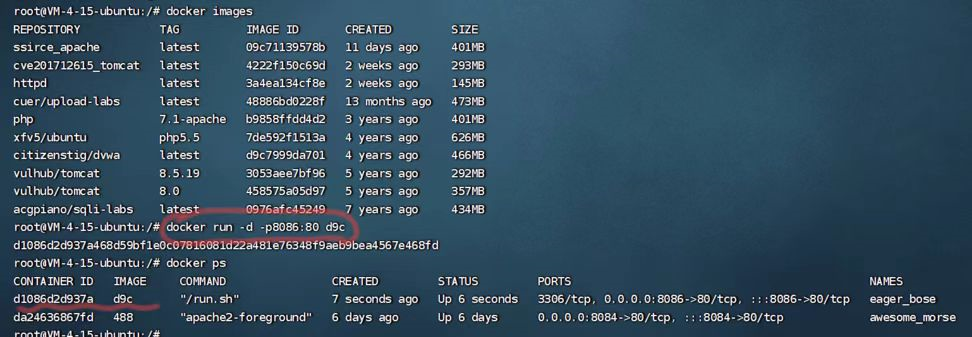

我是在docker中拉取的dvwa镜像

先用docker pull citizenstig/dvwa 命令拉取镜像

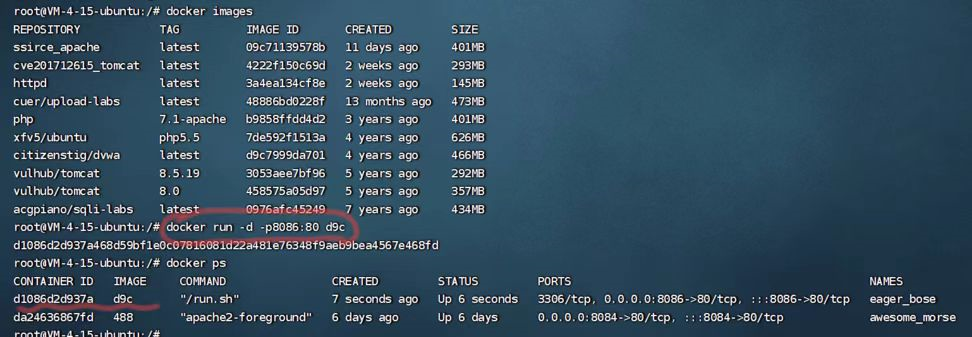

试用docker run -d -p8086:80 d9c 命令启动环境

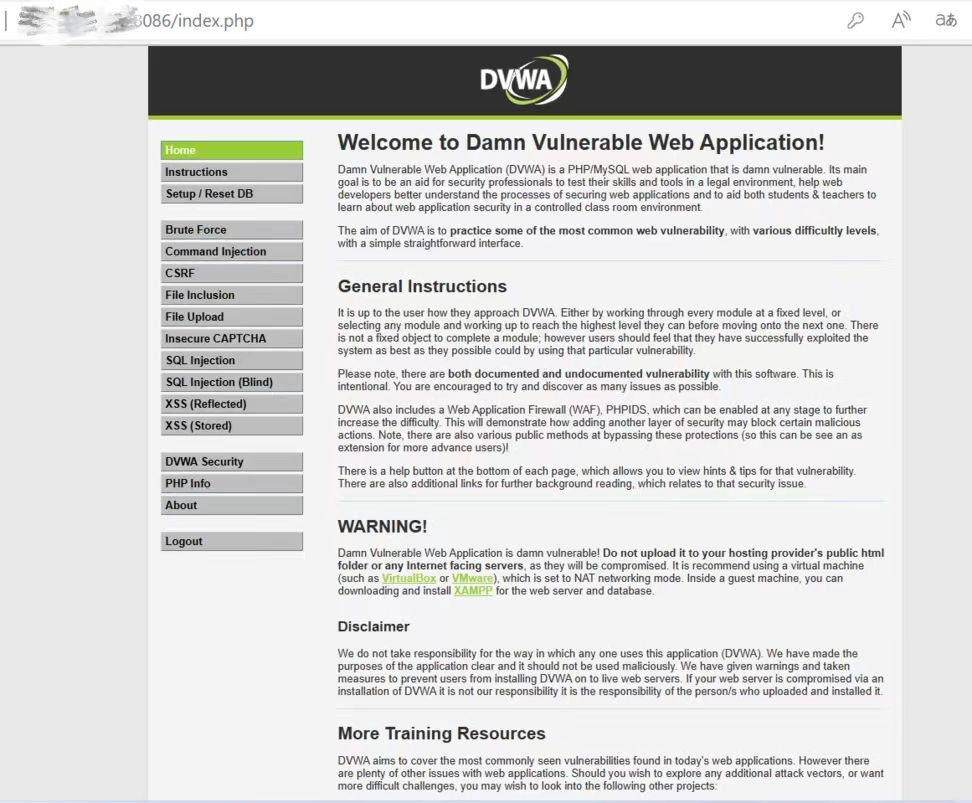

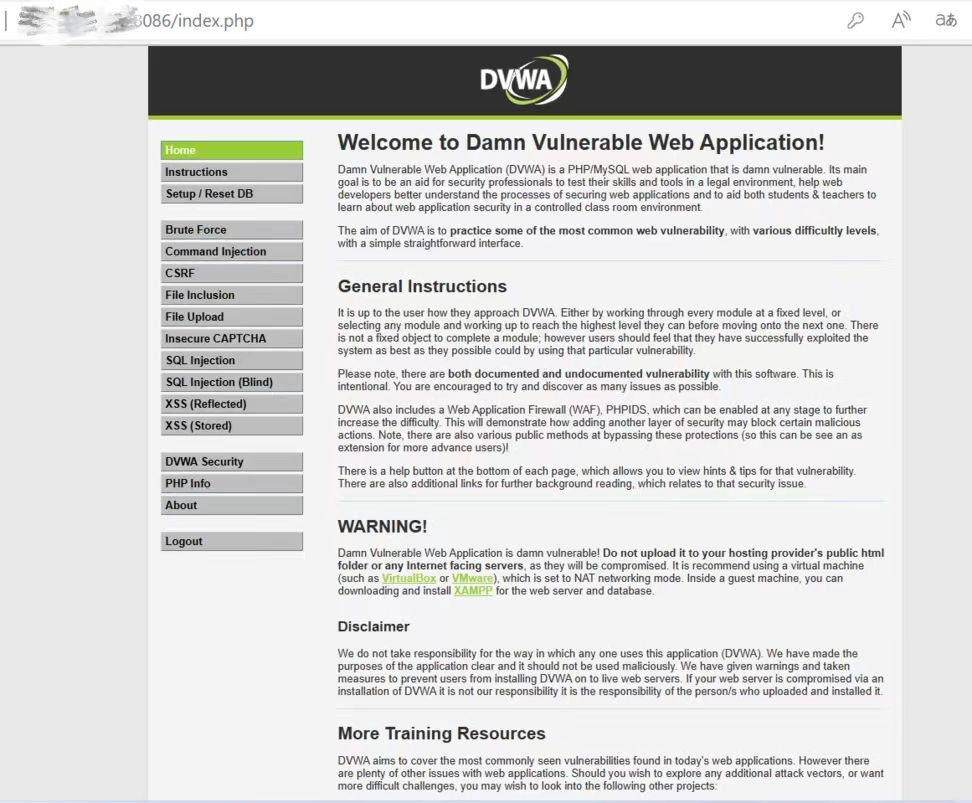

启动成功就可以在浏览器中打开

DVWA Security调至low等级

本文通过在DVWA环境中模拟CSRF攻击,演示了如何利用CSRF漏洞修改密码。在LOW安全级别下,直接访问特定URL即可修改密码。提高到MEDIUM级别后,增加了一个服务器名验证,通过修改请求的referer字段,仍然可以绕过防护,实现密码变更。

本文通过在DVWA环境中模拟CSRF攻击,演示了如何利用CSRF漏洞修改密码。在LOW安全级别下,直接访问特定URL即可修改密码。提高到MEDIUM级别后,增加了一个服务器名验证,通过修改请求的referer字段,仍然可以绕过防护,实现密码变更。

我是在docker中拉取的dvwa镜像

先用docker pull citizenstig/dvwa 命令拉取镜像

试用docker run -d -p8086:80 d9c 命令启动环境

启动成功就可以在浏览器中打开

DVWA Security调至low等级

185

185

100

100

1057

1057

241

241

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?