2022.9.28

备赛迎新赛第一天,做了一些简单的web训练

1.SWPUCTF 2021 新生赛 gift_F12

这道题应该是比较简单的签到题,根据题目提醒进入后打开F12,里面也有一些注释,找到flag

2.SWPUCTF 2021新生赛 jicao

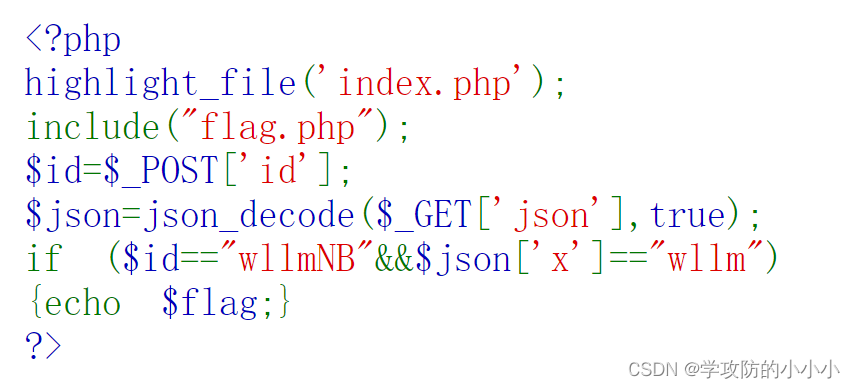

这道题打开后是一些PHP语句,对json_decode函数不太了解,查得其作用,

mixed json_decode ( string $json [, bool $assoc ] )

接受一个 JSON 格式的字符串并且把它转换为 PHP 变量

json:

待解码的 json string 格式的字符串。

assoc:

当该参数为 TRUE 时,将返回 array 而非 object 。

例如:$json = ‘{“a”:1,“b”:2,“c”:3,“d”:4,“e”:5}’;

(抄自网络)

了解其函数作用后,对题目代码进行分析,了解到以POST对id传参,以GET方式对json string格式字符串传参,即json={‘x’=‘wllm’} 抓包传参最后得到flag

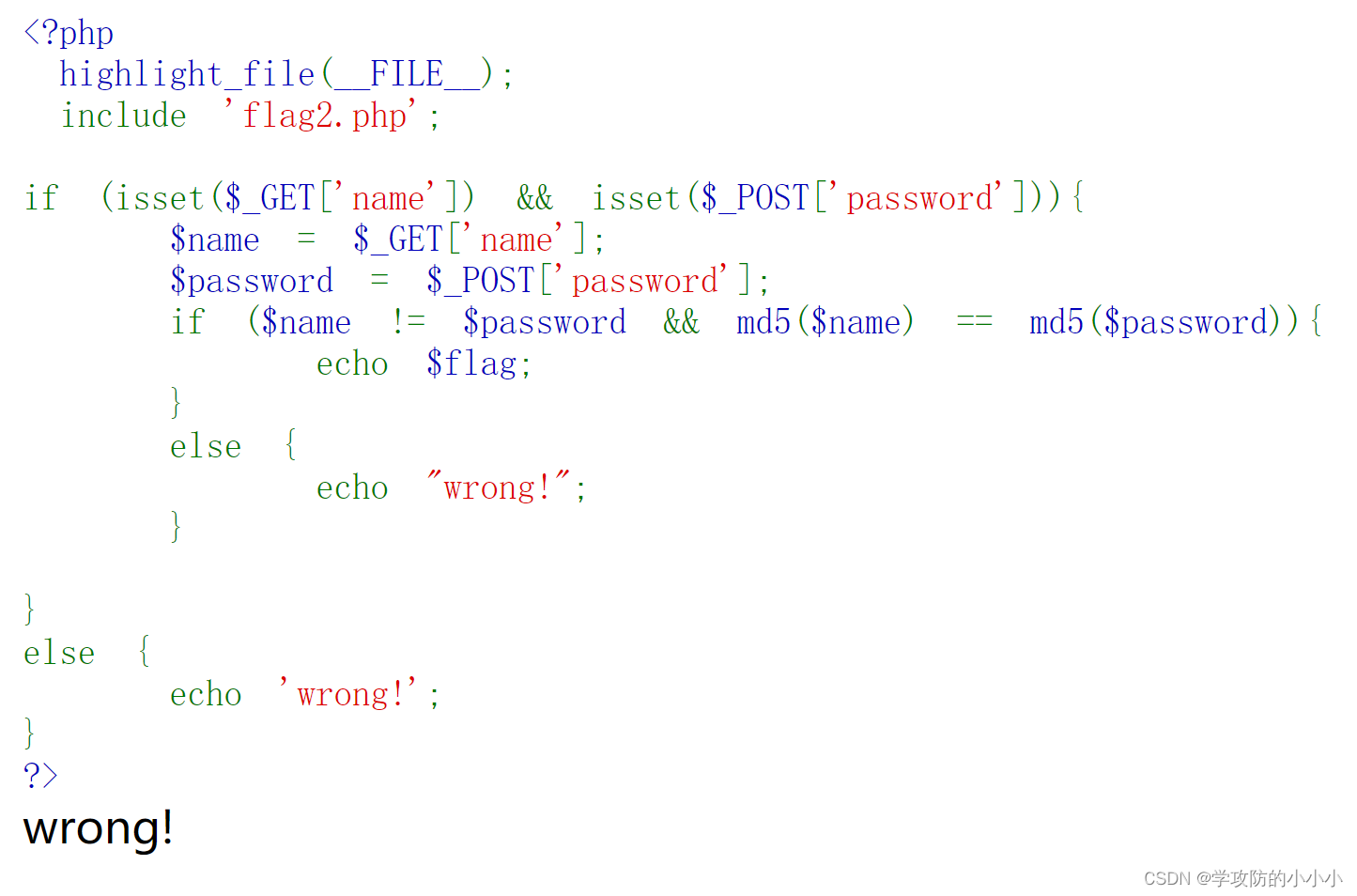

3.SWPUCTF 2021easy_md5

这个是之前做过的MD5绕过类题目,比较经典,直接数组绕过得出flag

4.SWPUCTF2021新生赛 caidao

这道题刚打开时没有头绪,象征性地看了看源码,结果不出意料什么都没有,之后看到@eval($_POST[''wllm])猜想要以POST方式传参,找不到头绪,去看了看其他师傅的思路,原来是要用蚁剑连接,在根目录中找到了flag。(但还不明白为什么要用这个)

(楼主菜,勿喷~~)

5.SWPUCTF 2021 新生赛easyrce

这道题打开后看到参数url,结合题目easyrce,想到使用system(“ls /”); 之后找到一个有关flag的目录,之后cat 获得CTF

写在最后:

楼主第一次写博客,目的是为了记录平时学习过程,比赛过程,及自己常见错误,期望成为一个网安专业翘楚。欢迎各位大佬不惜赐教!!!文章中有错误,欢迎各位提出!!!

398

398

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?