题目:

拿到这道题一如既往的不会做,我还是像以前那样先看源码没看出什么名堂。太多根本就不知道哪一个是可用信息,接着我又使用了bp进行抓包看看响应包里面的东西。后面才发现自己有多傻,响应包里面的内容不就是页面的源码吗。哎

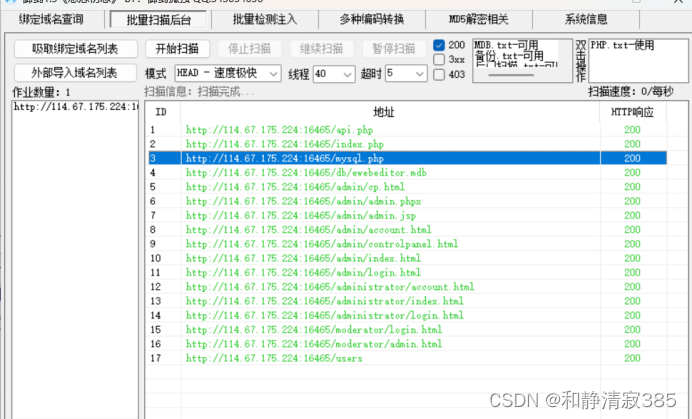

接着又使用了御剑进行扫描。扫描出了一下内容

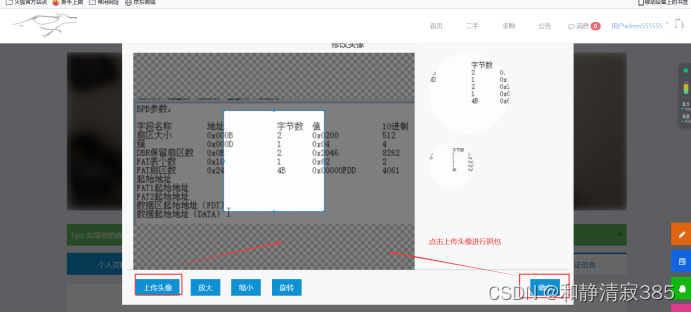

试了一下根本就没什么用。到这里我又去看了界面有什么提示,还去看了看评论区,到这里我的思路就断了。实在不知道怎么做了,还是只有区请教评论区的大佬吗们。看了才知道要去注册,刚开始我看到了但没有去注册,想到可能和注不注册没有多大关系。结果最后才知道注册过后才可以找到突破口。注册后我发现了一个头像可以传图片文件。还有一个认证信息里面也可以传文件。

这里我也想到了在图片插入一句话木马进行上传,但发现事情并没有那么简单,上传的图片文件还得最后改为php文件才能进行连接。我试了在图片文件中插入一句话木马,再进行上传。结果发现页面没有响应。后面通过bp重放发现也没有任何反应。还是只能去请就教大佬们。发现就是那个思路,但拦截后要进行修改才能成功上传,下面就是这到题的正解。

第一步:先注册账号,进行登录

注册后登录界面就是这样的,头像那里可以进行文件上传。

第二步:选择一张不是很大的图片进行上传并使用bp进行抓包

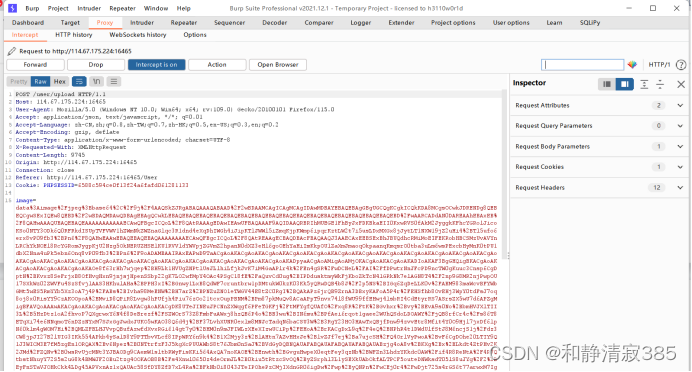

抓包后的样子

对截获的数据包进行分析。

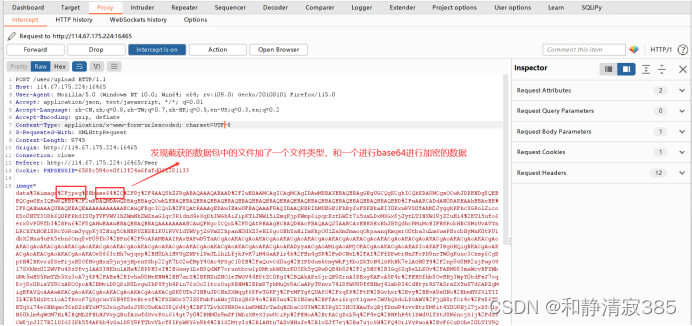

通过截获的数据包可以发现,数据的base64加密在前端进行的,以及文件类型的添加也是在前端完成的,这样我们就可以在重放功中进行修改数据包内容进行绕过。

第三步:将一句话木马进行base64加密,并且不要有单引号评论大佬们说的,我偷懒没有去实验加了单引号会是什么样子。

第四步:在重放功能里将原来的数据源包的数据删除加上我们构造的一句话木马文件。

这样我们就将一句话木马上传成功了。接着我们使用蚁剑进行连接。

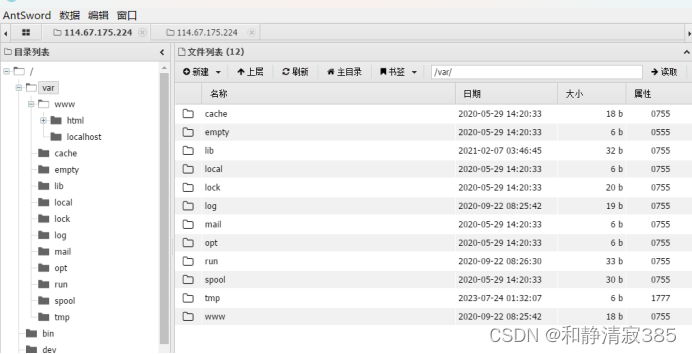

连接成功后就可以在查看服务器端文件的内容了。

接着就可以去寻找flag了。

接着就找到了flag。注意路劲还是很不好找到的。

本题知识点:一句话木马,文件上传漏洞,以及base64编码。

初来乍到,写的不好,还望各位看官轻喷

130

130

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?