BUUCTF[ACTF2020 新生赛]Include

打开靶场,发现一个英文单词tips,显示如下

点击tips,发现显示如下

发现url中存在/?file=flag.php,可以猜测存在文件包含,利用php伪协议进行攻击,先查看文件,输入/?file=php://input,显示如下

可能php://input被过滤,我们可以利用其他伪协议,比如php://filter来进行文件包含。当它与包含函数结合时,php://filter流会被当作php文件执行,所以我们一般对其进行编码,阻止其不执行。从而导致任意文件读取。

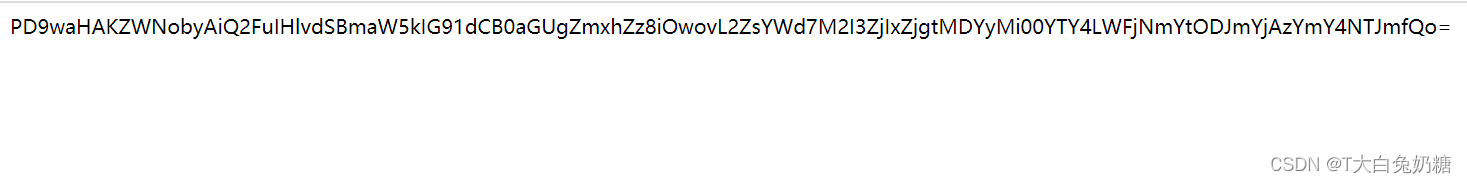

构造Payload:?file=php://filter/convert.base64-encode/resource=flag.php

显示如下

利用base64解码,显示如下

4946

4946

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?