安全杂项

题目描述:

FTPASS

题目分析:

密码在哪里?

解题过程:

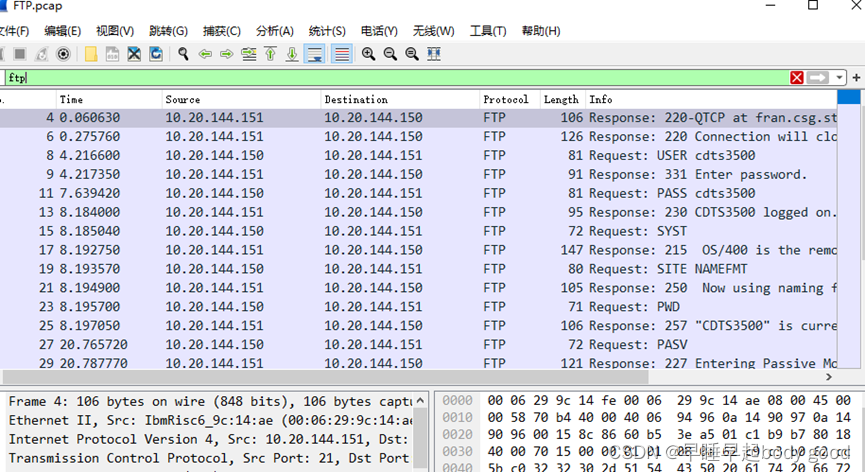

追踪与获取文件有关的ftp报文

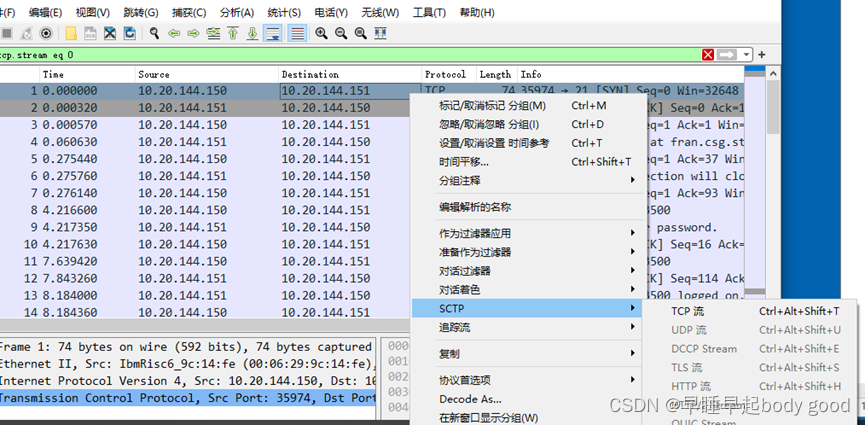

追踪TCP流

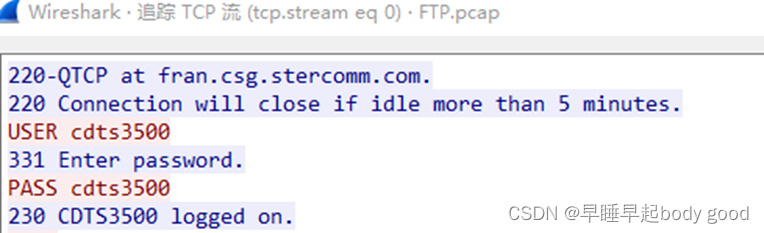

追踪TCP流

结果展示:

题目描述:

数据包中的线索

题目分析:

公安机关近期截获到某网络犯罪团伙在线交流的数据包,但无法分析出具体的交流内容,聪明的你能帮公安机关找到线索吗?

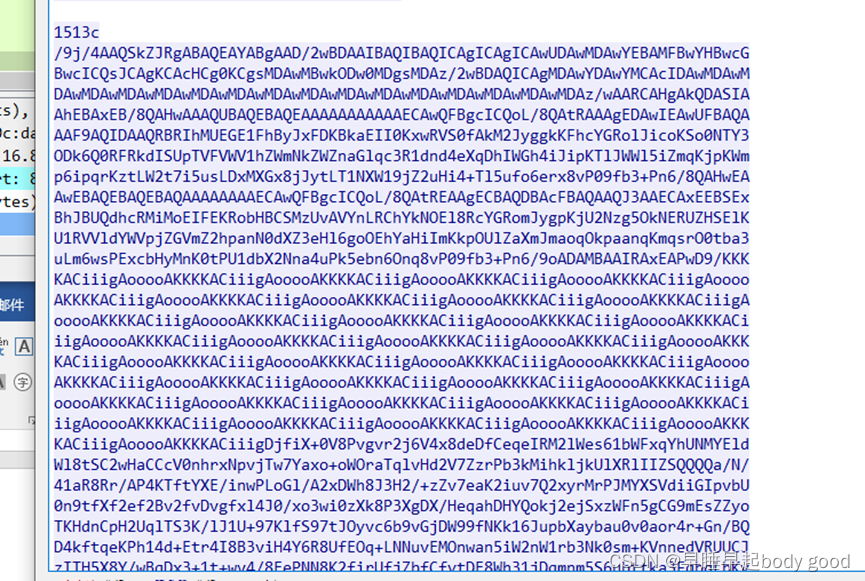

解题过程:

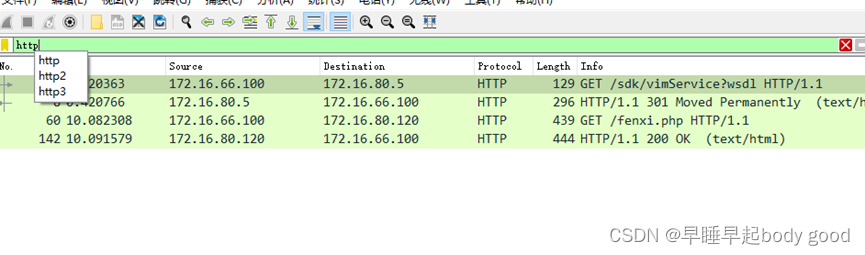

追踪与获取文件有关的HTTP报文

文件内容的编码

结果展示:

题目描述:

被嗅探的流量

题目分析:

某黑客潜入到某公司内网通过嗅探抓取了一段文件传输的数据,该数据也被该公司截获,你能帮该公司分析他抓取的到底是什么文件的数据吗?

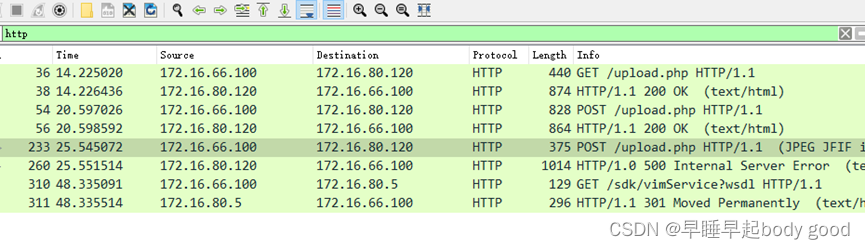

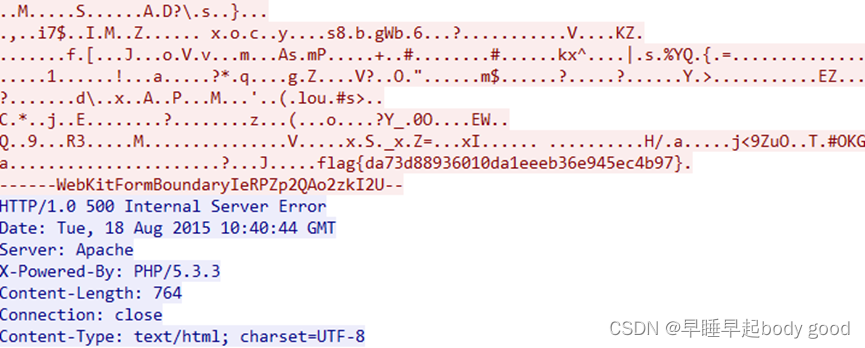

解题过程:使用wire shark打开文件,追踪与获取文件有关的http报文

追踪上传文件相关的痕迹(POST请求)找到flag

隐写

题目描述:

大白

题目分析:

看不到图? 是不是屏幕太小了。使用winhex软件

解题过程:

查看图片发现图片部分被隐藏,改变高度像素可以还原

结果展示:

题目描述:

秘密藏在了哪里?

题目分析:

通过观察得到,压缩包注释信息是真正的压缩包,然后使用hxd软件根据压缩文件的头尾特征修复损坏的数据,保存为文件后解压

解题过程:

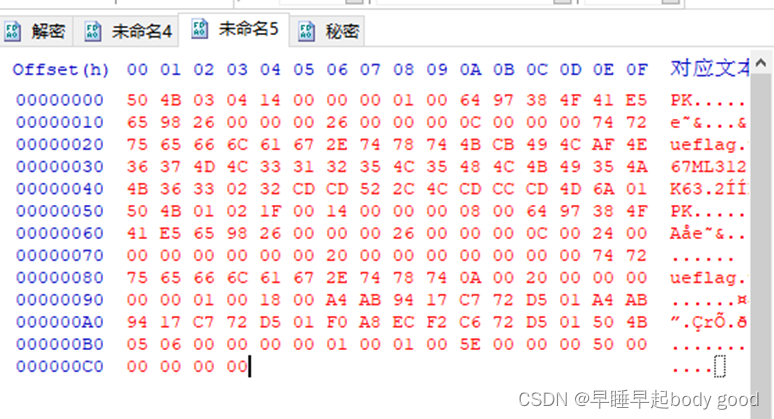

将注释信息粘贴到Hxd软件中

搜集信息得到00000000-08处的0100和000000B0-06处的0100为加密标记,同时改成偶数08即可

保存后更改文件后缀得到压缩包

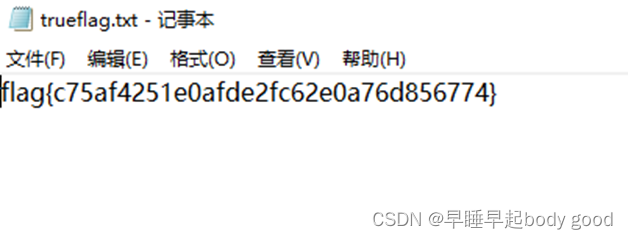

结果展示:

题目描述:

小明的保险箱

题目分析:

winhex打开,查看图片中是否包含zip、rar(通过文件头判断)等文件,修改图片后缀得到加密压缩包,使用AAPR进行压缩包密码爆破

解题过程:

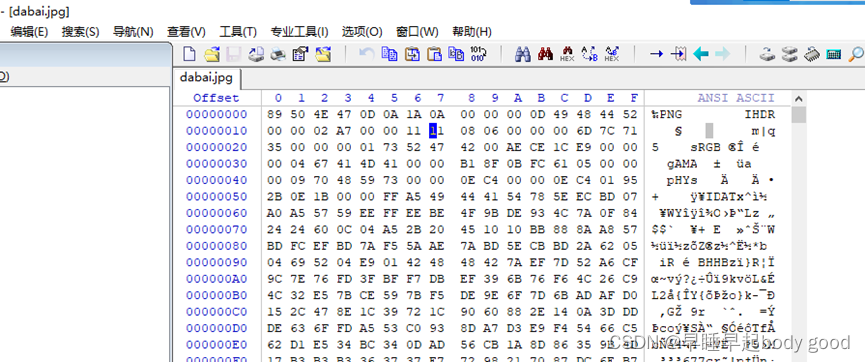

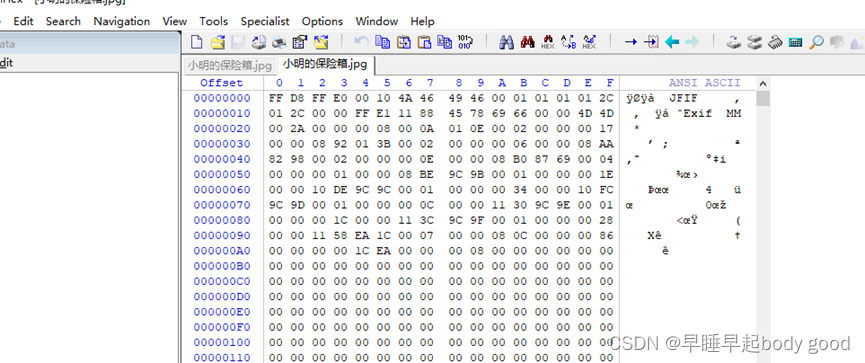

使用winhex打开图片

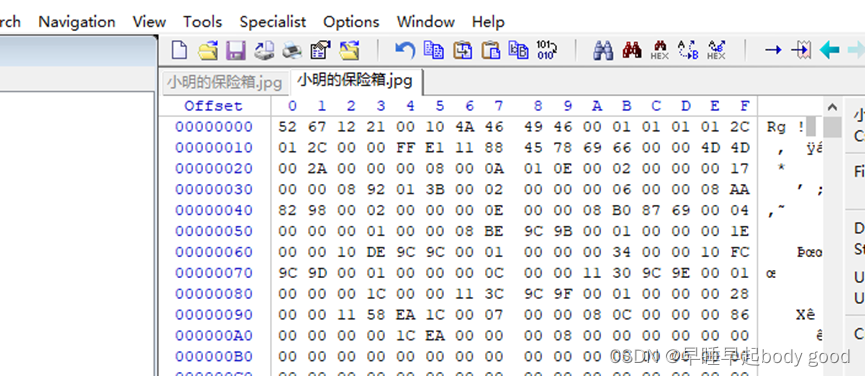

通过搜集资料得到zip文件头为:504B0304,rar文件头是:52671221

更改文件头后得到

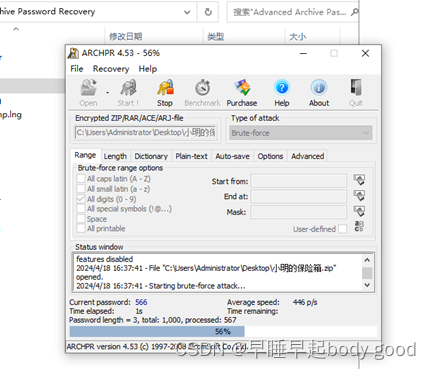

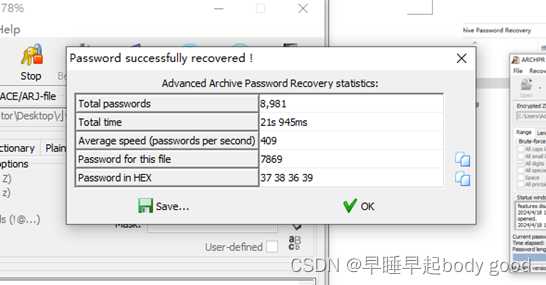

使用ARPR工具暴力破解密码

结果展示:

题目描述:

刷新过的图片

题目分析:

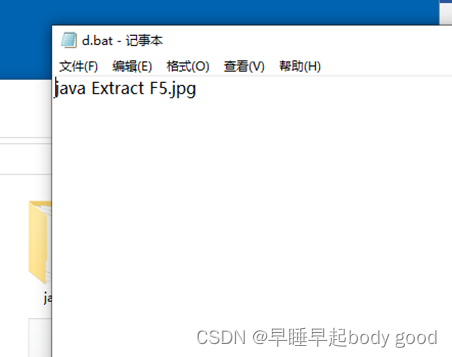

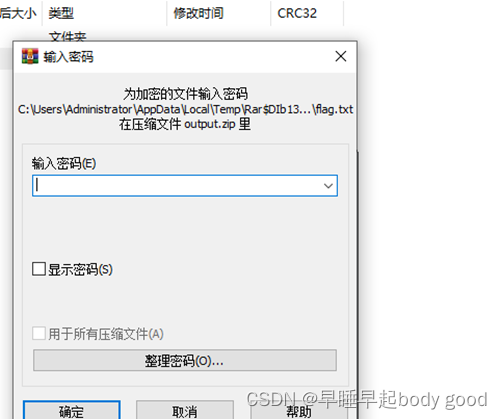

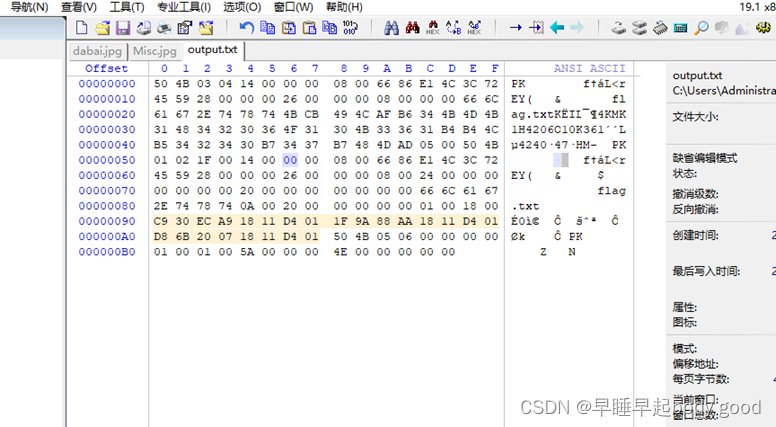

图片 F5 隐写解密,zip 伪加密,修复被改动的数据

解题过程:

更改d.bat中的文件名

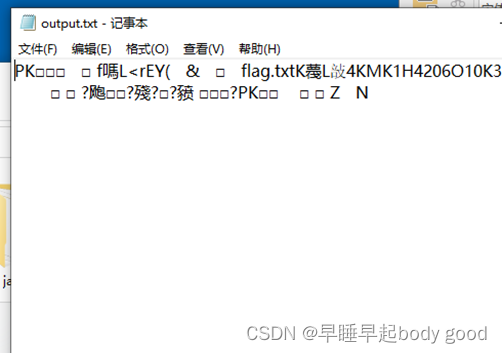

得出output文档

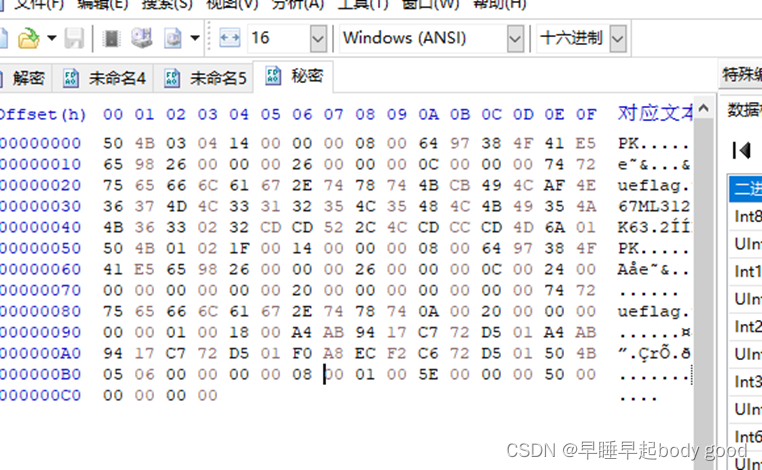

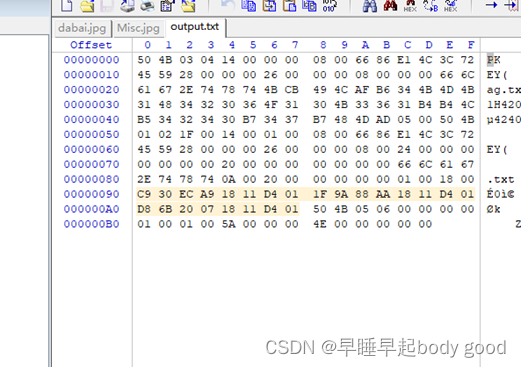

打开是乱码,用二进制软件查看

得出该文件是zip文件,更改后缀并打开

压缩包是伪加密,用二进制文件打开后,将0001更改成0000后,去除伪加密

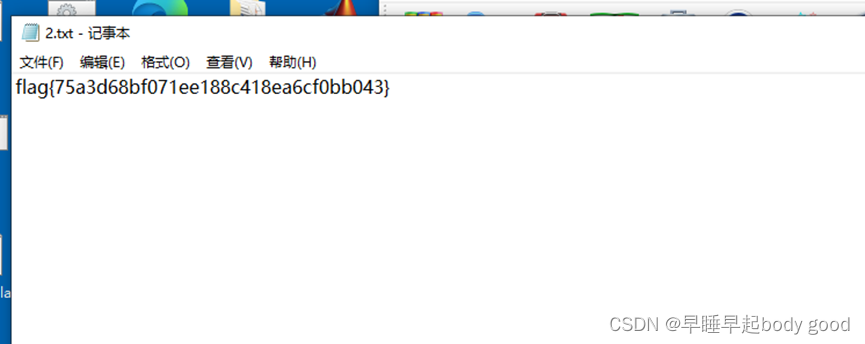

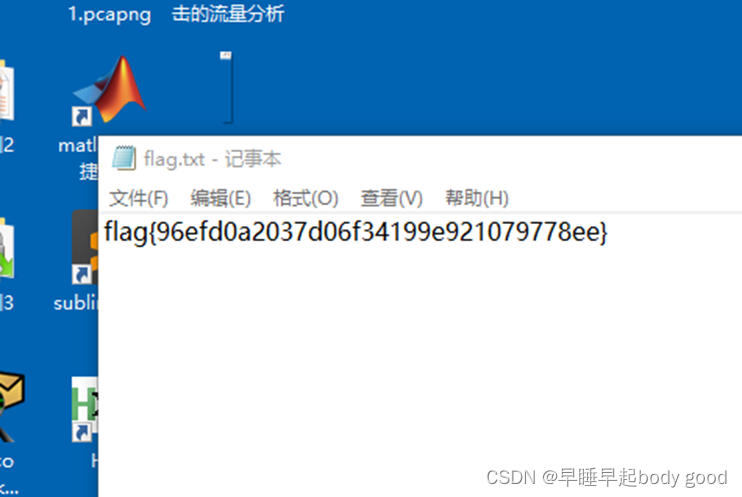

结果展示:

7500

7500

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?