一、信息收集

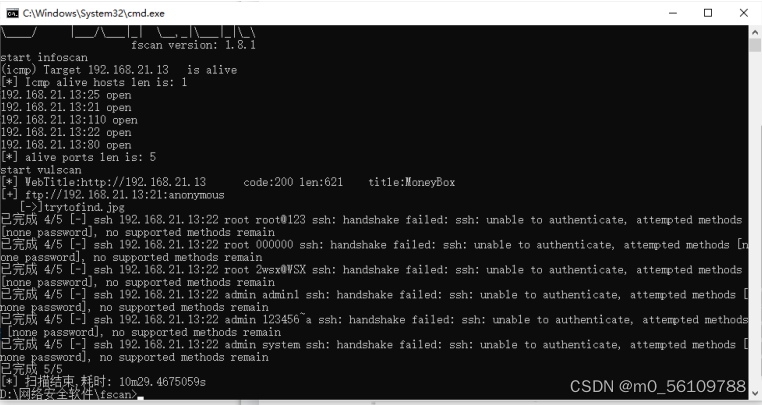

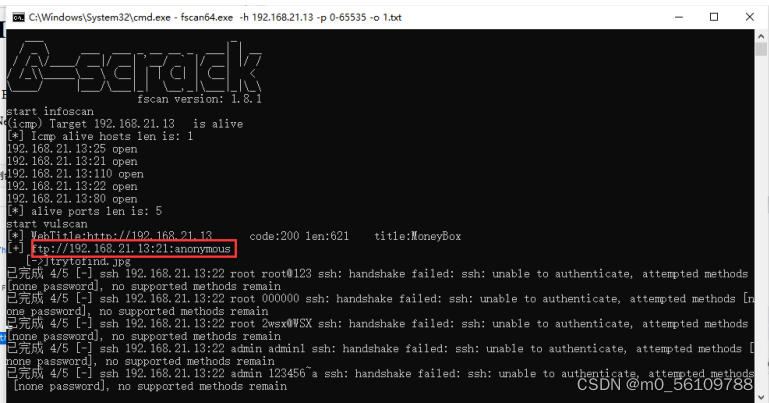

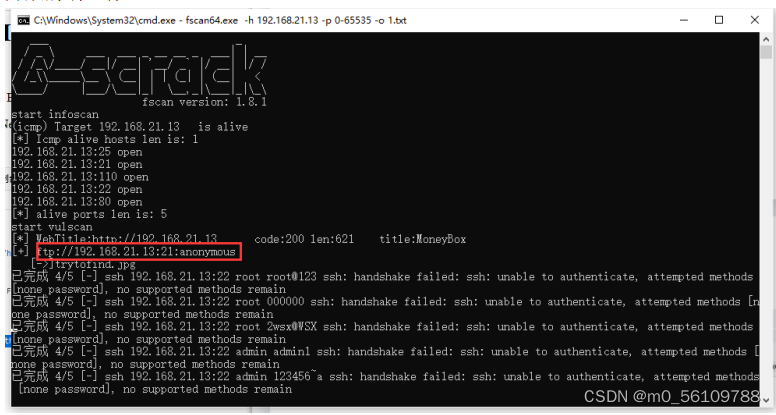

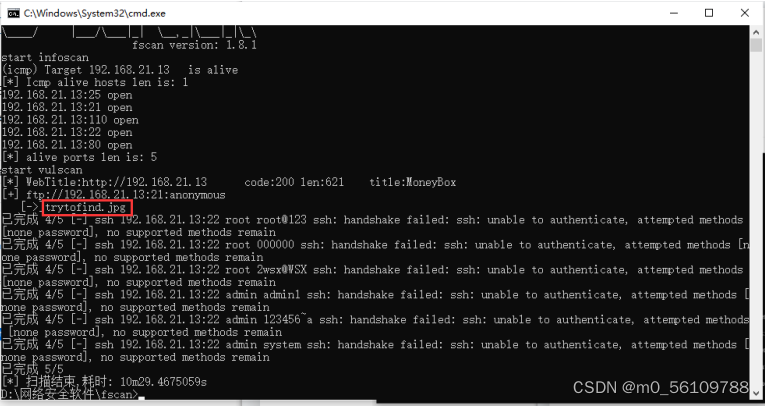

1.端口扫描

利用fscan对192.168.21.13进行端口扫描

开放的端口有25、21、110、22、80

端口21对应的FTP服务存在匿名用户登录

发现一张图片

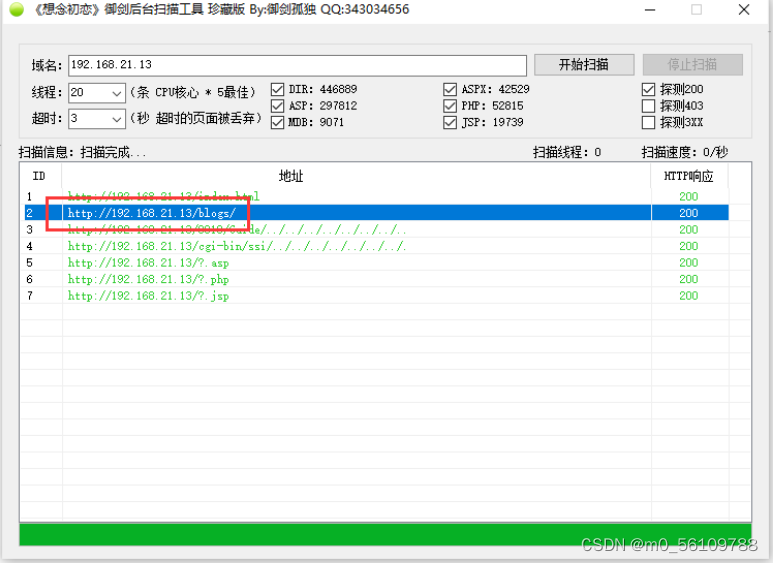

2.目录扫描

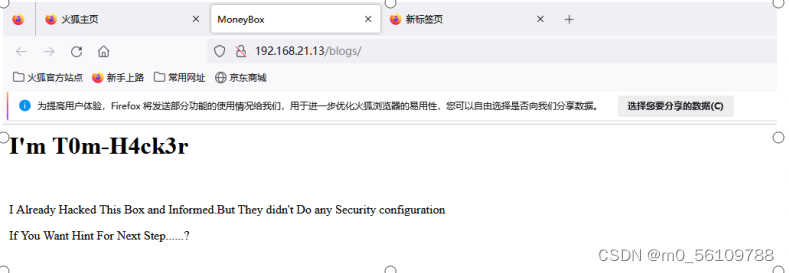

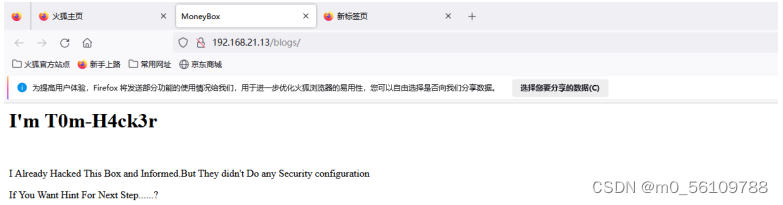

找到一个与众不同的网页点击进入http://192.168.21.13/blogs/

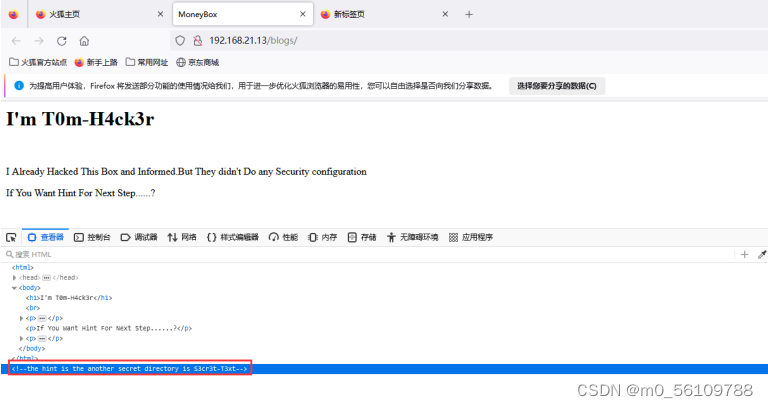

查看页面源代码

翻译一下 隐藏目录是S3cr3t-T3xt,访问隐藏目录

找到密码

二、漏洞分析

风险点一、21端口可能存在弱口令

风险点二、22端口可能存在弱口令

三、漏洞验证

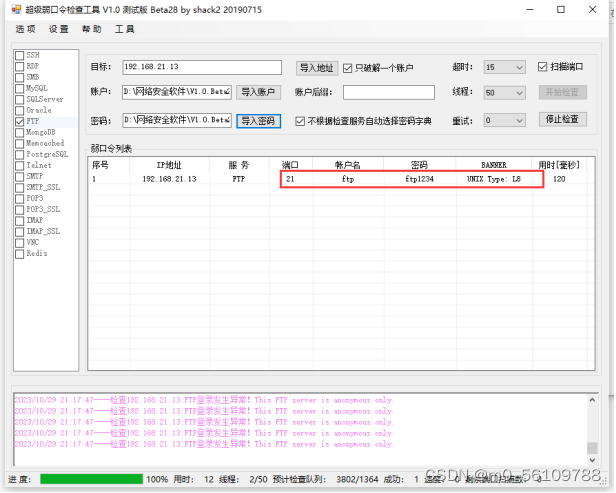

漏洞一、FTP服务存在弱口令

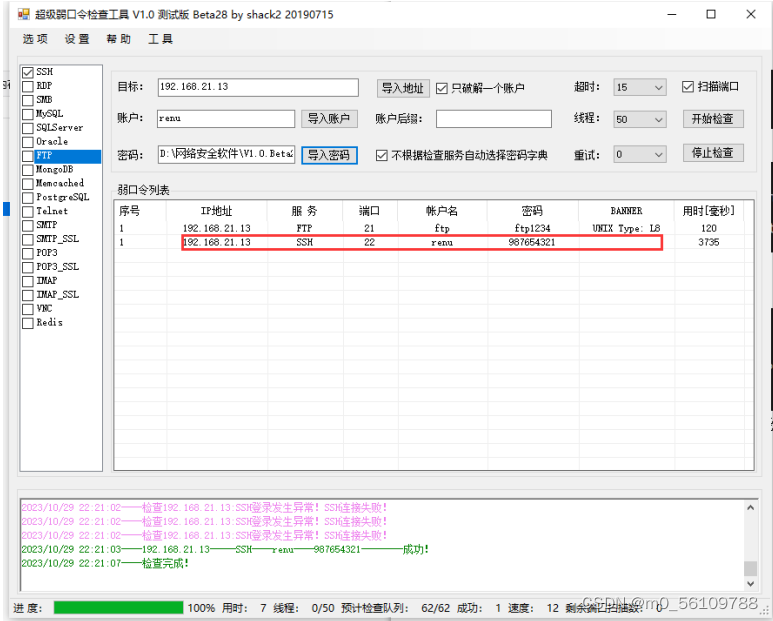

利用超级弱口令工具进行爆破

爆破得到用户名、密码为ftp ftp1234

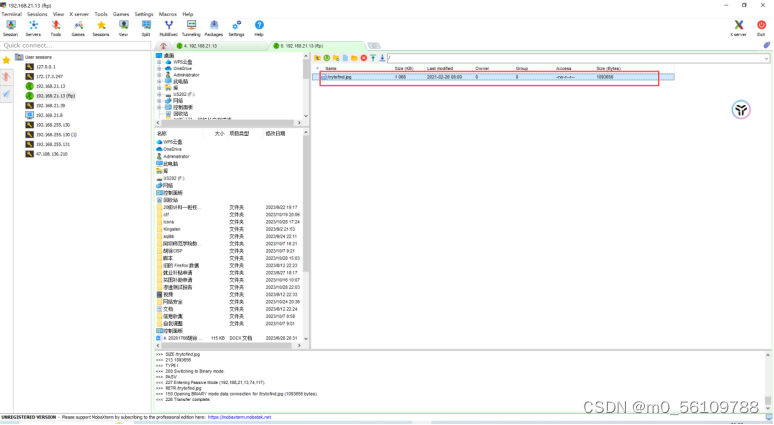

使用MoBaxtrem连接之后发现一张图片权限为-rw-r-r 大小为1093656

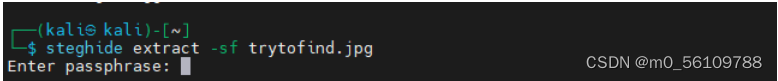

Kali对该图片进行隐写

输入之前在隐藏目录找到的密码

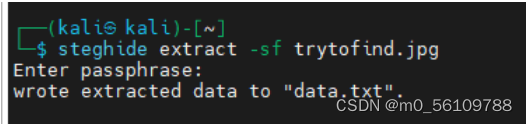

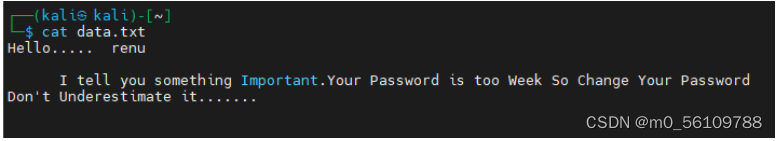

查看data.txt

告诉我renu用户的密码是弱密码,猜测可能是前面22端口的若密码

爆破ssh的密码

成功爆破出密码

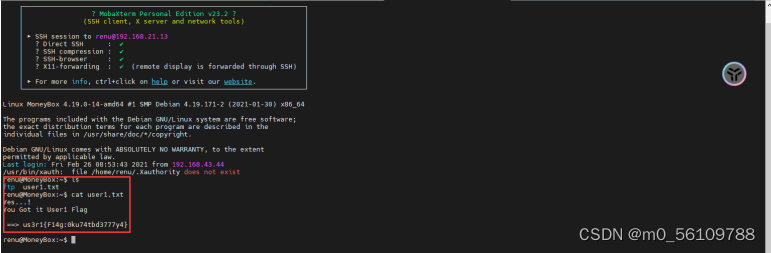

使用MoBaxtrem连接,使用ls命令查看当前文件发现user1.txt,查看user1.txt

发现flag

![]()

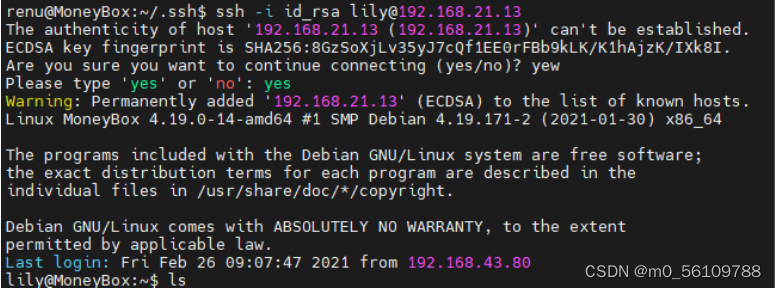

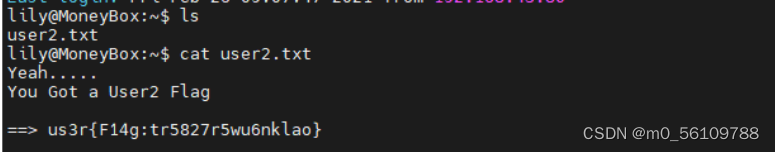

查看历史命令,发现ssh私钥id_rsa ,利用lily用户登录ssh

查看当前文件

找到第二个flag

53

53

被折叠的 条评论

为什么被折叠?

被折叠的 条评论

为什么被折叠?